בתחום אבטחת הסייבר, איומים ממשיכים להתפתח, מה שמביא לצורך במנגנוני הגנה מתקדמים. שינוי אחד כזה בוקטורי התקפה כרוך בשימוש בקבצי אופיס ללא מאקרו, כפי שהודגם בתקרית "meme4chan" שדווחה על ידי Securonix Threat Labs, שניצלה את הפגיעות CVE-2022-30190 Follina - במקום מאקרו כדי להפוך את המסמך לנשק ולשחרר סקריפט Power Shell מעורפל, ובעיקר מכוון לחברות ייצור, אירוח, שירותי בריאות וישויות עסקיות אחרות הממוקמות בגרמניה.

אפילו כאשר האיומים התפתחו עם הזמן, טכנולוגיית Deep CDR™ עדיין מציעה הגנה חזקה מפני התקפות קבצי משרד חסרות מאקרו. פוסט בבלוג זה ימחיש כיצד.

הבנת האיומים

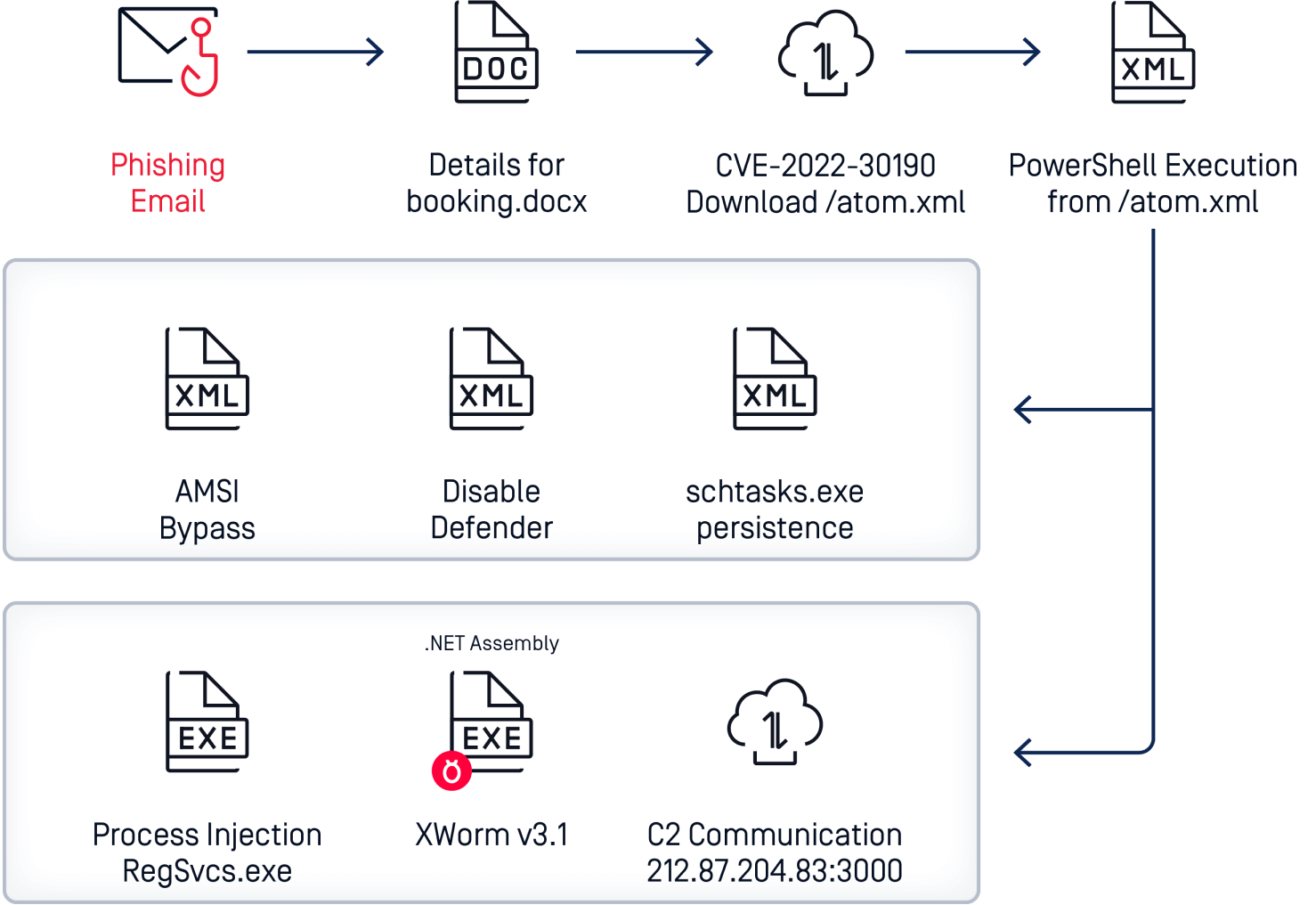

מוצרי מיקרוסופט חוסמים כעת פקודות מאקרו כברירת מחדל על מנת למנוע התקפות מבוססות מאקרו. עם זאת, מהלך זה הוביל לשינוי טקטי שבו תוקפים פונים לטכניקות מבוססות ניצול יום אפס כדי לבצע את כוונותיהם הזדוניות, מה שהופך את קבצי המשרד המוסווים הללו לסיכון משמעותי שיכול לחדור לרשת מבלי להתגלות. במתקפת meme4chan, התוקפים שולחים תחילה דוא"ל פישינג עם קובץ מצורף זדוני של Office, המנצל פגיעות בקובץ Microsoft Office בעת פתיחתו. הפגיעות מאפשרת לאובייקטים מוטמעים בתוך הקובץ להריץ קוד PowerShell המכיל את המטען הזדוני. פעולה זו עוקפת בסופו של דבר את סורק התוכנות הזדוניות, משביתה את Microsoft Defender ולבסוף מפעילה תולעת זדונית בשם XWorm .

עבור פתרונות אבטחת דוא"ל קונבנציונליים, התקפה זו בלתי אפשרית לזיהוי, מכיוון שהיא אינה מסתמכת על פקודות מאקרו, אופן התקפה נפוץ ומוכר. OPSWAT Email Security הפתרון מספק את היכולות המרכזיות להתמודדות עם הסיכון ולמניעת התקפות דומות.

Deep Content Disarm and Reconstruction (טכנולוגיית Deep CDR™)

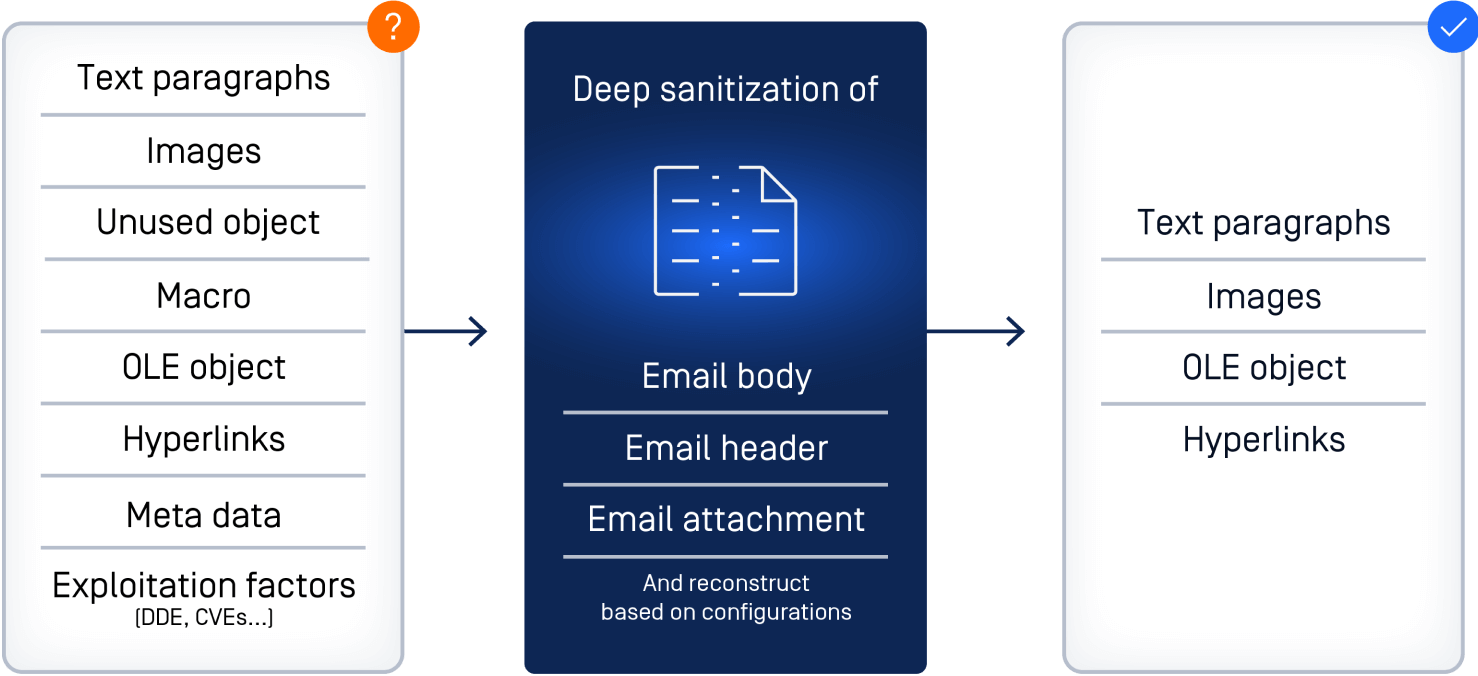

טכנולוגיית Deep CDR™ משמשת כאמצעי נגד רב עוצמה . זוהי טכנולוגיה פרואקטיבית ומונעת אשר למעשה "מנטרלת" את כל האובייקטים הפעילים המזיקים בקובץ על ידי פירוקם לרכיבים והסרה או ניקוי אלמנטים פוטנציאליים זדוניים כגון אובייקטים מוטמעים, סקריפטים ופקודות מאקרו, בין אם הם איומים ידועים ובין אם לאו. זה מבטיח שכל תוכן זדוני בתוך המסמך ינוטרל לפני שניתן יהיה להפעיל אותו, ובכך למנוע איומים.

לאחר הסרת התוכן הפעיל, טכנולוגיית Deep CDR™ משחזרת את הקובץ לפורמט המקורי שלו, תוך שמירה על השימושיות שלו תוך הבטחת מצב האבטחה שלו. על ידי ניקוי כל קובץ, טכנולוגיית Deep CDR™ מבטיחה שפעילות עסקית תימשך בצורה חלקה מבלי לפגוע באבטחה.

היתרונות של יישום טכנולוגיית Deep CDR™ ב MetaDefender Email Security פִּתָרוֹן

יעילותה של טכנולוגיית Deep CDR™ במאבק בקבצי Office זדוניים ללא מאקרו נובעת מ:

- הגנה פרואקטיבית: במקום להסתמך על חתימות או דפוסי איום ידועים, טכנולוגיית Deep CDR™ מבטלת את כל התוכן הפעיל, ומנטרלת איומים פוטנציאליים לפני שהם עלולים לגרום נזק.

- שמירת שימושיות: טכנולוגיית Deep CDR™ משחזרת באופן מלא את הקבצים יחד עם הפונקציונליות שלהם לאחר ניקוים, ומבטיחה שהמשכיות העסק לא תופרע.

- כיסוי מקיף: טכנולוגיית Deep CDR™ מטהר מגוון רחב של סוגי קבצים, כולל ארכיונים המוגנים בסיסמה - שיטה נפוצה נוספת למטען זדוני .

לסיכום, עלייתן של מתקפות קבצי משרד ללא מאקרו, כמו meme4chan, מדגישה את הצורך באמצעי אבטחה מתקדמים ופרואקטיביים בדוא"ל. Deep Content Disarm and Reconstruction (טכנולוגיית Deep CDR™) היא טכנולוגיה מתקדמת למניעת איומים ב... OPSWAT של MetaDefender Email Security פתרון המגן על ארגונים מפני תוקפים המשתמשים בפרצות לא ידועות ובניצול יום אפס על ידי ניקוי יותר מ-120 סוגי קבצים והודעות דוא"ל מתוכן פעיל זדוני. טכנולוגיית Deep CDR™ מבטיחה שאבטחת הדוא"ל של הארגון שלך מוכנה להילחם בנוף איומי הסייבר המתפתח ללא הרף.