כשאנחנו חושבים על מתקפות סייבר על תשתיות קריטיות, המוקד עובר לעתים קרובות לקמפיינים של תוכנות כופר או פרצות בחסות מדינה המכוונות נגד מערכות בקרה תעשייתיות. אבל חלק מהפריצות היעילות ביותר אינן מתחילות בניצול מתוחכם. הן מתחילות בקובץ.

מהי מתקפת File-Bourne בסביבת IT-OT?

מתקפות שמקורן בקבצים (file-borne) הן וקטור איום הולך וגדל המנצל תנועת קבצים בין רשתות IT ו-OT כדי להעביר תוכנות זדוניות לתשתיות קריטיות. בסביבות IT-OT מתכנסות מודרניות, מתקפת שמקורה בקבצים מתרחשת כאשר קובץ זדוני עובר מרשת IT ארגונית לסביבת OT (טכנולוגיה תפעולית). ברגע שהוא נכנס פנימה, הוא יכול לשבש את הייצור, לגרום להשבתה או לפגוע בתהליכים רגישים.

עם שילוב בין IT ל-OT וקישוריות מרחוק המרחיבים את שטח התקיפה, אבטחת העברת קבצים הפכה לעדיפות עליונה עבור מגיני תשתיות קריטיות.

האיום על תשתיות קריטיות

פעולות קריטיות תלויות בהעברות קבצים עבור עדכוני תוכנה, משלוחים לספקים, שרטוטים הנדסיים ונתוני חיישנים. לרוע המזל, חילופי קבצים מהימנים אלה משמשים יותר ויותר ככלי להפצת תוכנות זדוניות.

תוקפים מנצלים נתיבי העברת קבצים נפוצים:

- USB כוננים ומחשבים ניידים שנישאו על ידי קבלנים או עובדים

- אחסון ענן משותף המסנכרן קבצים לסביבות OT

- קבצים מצורפים לדוא"ל שחומקים מעבר למסננים המסורתיים

- זרימות עבודה לא מנוהלות להעברת קבצים בין תחומים עסקיים ותפעוליים

לפי SANS, 27% מאנשי מקצוע בתחום אבטחת המידע והתקשורת (ICS) זיהו התקנים חולפים כמו כונני USB כווקטור הדבקה מוביל של תוכנות זדוניות ב-OT, בעוד ש-33% מאירועי ה-ICS מקורם במכשירים נגישים לאינטרנט ובשירותים מרוחקים. הראיות ברורות: זרימת קבצים בין IT ל-OT היא בין המסלולים החשופים ביותר בתשתיות מודרניות.

כיצד פועלת מתקפה שמקורה בקבצים

מתקפה טיפוסית שמקורה בקבצים עוברת צעד אחר צעד מ-IT ל-OT:

- מטען מוטמע: תוכנה זדונית מוסתרת בקובץ שנראה לגיטימי, כגון קובץ PDF, חבילת עדכון או קובץ פרויקט הנדסי.

- מקור הקובץ ב-IT: הוא נכנס לארגון דרך דוא"ל, פורטל ספקים או כלי שיתוף פעולה בענן.

- העברה מ-IT ל-OT: הקובץ עובר ל-OT דרך גשר רשת, מדיה נשלפת או אפילו דיודת נתונים אם לא נבדק כראוי.

- ביצוע ב-OT: לאחר הפתיחה או ההפעלה, הנוזקה מתפוצצת, משבשת את הפעילות או מאפשרת גניבת נתונים.

מקבילות מהעולם האמיתי:

- סטוקסנט התפשט דרך נגועים USB כוננים שעקפו פערי אוויר.

- TRITON הועבר באמצעות קבצי הנדסה זדוניים.

- ניצול MOVEit הראה כיצד מערכות העברת קבצים עצמן יכולות להפוך למטרה ישירה.

בכל מקרה, תהליך העברת קבצים מאובטח רב-שכבתי היה יכול לנטרל את המטען הזדוני, לאכוף מדיניות אפס אמון ולהבטיח ניקוי קבצים לפני כניסתם למערכות קריטיות.

השפעה על תשתיות קריטיות

כאשר קבצים זדוניים עוברים ממערכות ה-IT למערכות ה-OT, ההשלכות מגיעות הרבה מעבר לנזק דיגיטלי:

- השבתה תפעולית: עצירות קווי ייצור, שיבושים בשירותים, הפסקות חשמל.

- נזק פיזי וסיכוני בטיחות: בקרות מניפולטיביות או עדכונים פגומים עלולים לסכן חיי אדם.

- הפרות תאימות: אי עמידה בדרישות NIST, NIS2, HIPAA או PCI עלולה להוביל לקנסות רגולטוריים ולבעיות ברישיון.

- פגיעה במוניטין: אובדן אמון לקוחות ושותפים לאחר תקרית ציבורית.

עם 76% מהארגונים התעשייתיים המדווחים על מתקפות סייבר בסביבות OT (ABI/Palo Alto, 2024), הצורך בהגנות עמידות הוא דחוף.

אסטרטגיות הגנה עבור זרימת קבצים בין IT ל-OT

עצירת התקפות שמקורן בקבצים דורשת יותר מאשר העברה מוצפנת. יש להטמיע שכבת חוסן ישירות בכל העברה. אסטרטגיות מרכזיות כוללות:

- בדיקה רב שכבתית: OPSWAT טכנולוגיות כמו Metascan™ Multiscanning טכנולוגיית Deep CDR™, Adaptive Sandbox , ו File-Based Vulnerability Assessment לזהות, לנטרל או לפוצץ קבצים זדוניים לפני שהם נכנסים ל-OT.

- אכיפת אמון אפס: בקרות גישה מבוססות תפקידים (RBAC), אישורי פיקוח וזרימות עבודה מונעות מדיניות מונעות העברות לא מורשות או לא מאושרות.

- ממשל ונראות: שבילי ביקורת בלתי ניתנים לשינוי ולוחות מחוונים מרכזיים מספקים פיקוח והבטחת תאימות.

אֵיך OPSWAT מספק את זה:

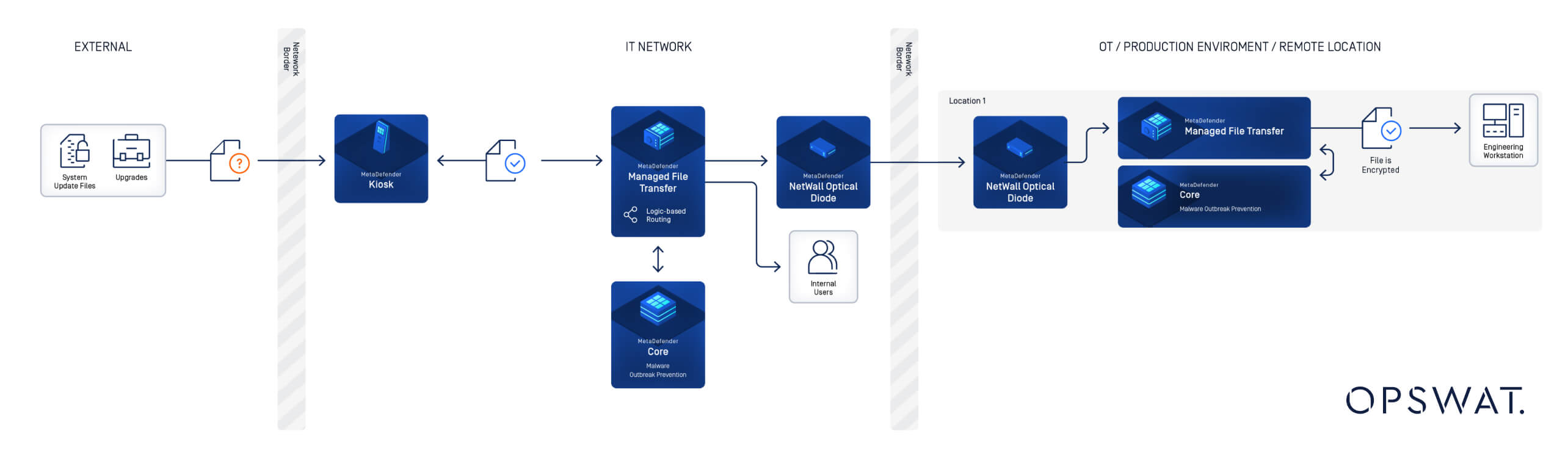

- Managed File Transfer ( MFT ) MetaDefender ™ מאפשרת אוטומציה של זרימות קבצים מאובטחות ומבוקרות ברחבי ה-IT, ה-OT והענן.

- MetaDefender Kiosk™ מנקה קבצים מכונני USB, מחשבים ניידים וקבלנים לפני שהם מגיעים לרשתות רגישות.

- דיודת הנתונים MetaDefender NetWall ® אוכפת העברות חד כיווניות, הנשלטות על ידי מדיניות, כדי להגן על OT מפני איומים נכנסים.

יחד, פתרונות אלה יוצרים נתיב העברה מאובטח המבטיח שכל קובץ מאומת, מנוקז ומבוקר לפני חציית גבולות הדומיין.

לקחים מהעולם האמיתי מהתקפות שמקורן בקבצים

- נגוע USB ניתן לחסום כוננים על ידי MetaDefender Kiosk באמצעות חיטוי ואכיפת מדיניות לפני שהן מגיעות לנכסי OT.

- קבצי תחנת עבודה הנדסית ממקורות בעלי אמינות נמוכה יותר נבדקים על ידי MetaDefender Managed File Transfer ( MFT ) וכפוף לאכיפת מדיניות לחסימת תוכן זדוני או שאינו תואם למדיניות לפני שהוא מגיע למערכות אבטחה.

- ניצול של MFT פלטפורמות מדגימות כי בדיקה רב-שכבתית, אכיפת מדיניות וממשל ניתן לביקורת חייבים להיות משולבים בפתרונות העברת קבצים.

כל מקרה מדגיש את אותה נקודה: העברת קבצים גמישה אינה אופציונלית - היא חיונית.

השלבים הבאים: בניית חוסן בשכבת הקבצים

התקפות שמקורן בקבצים ימשיכו להתפתח ככל שרשתות IT ו-OT יתכנסו. ההגנה היעילה ביותר היא לאבטח כל קובץ, על פני כל וקטור, בין אם הוא נע ברשת, מעבר לגבולות דומיין או דרך התקנים חולפים.

הורד את הספר האלקטרוני "הגדרה מחדש של חוסן נפשי" עם Secure MFT

גלו מחקרי מקרה, תובנות טכניות מעמיקות ורשימת הבדיקה המלאה, המתמקדת באבטחה, להעברת קבצים עמידה.

מוכנים לשלב Managed File Transfer MetaDefender MFT ) המובילה של OPSWAT עם פתרונות מותאמים אישית לתשתית הקיימת שלכם?