CVE-2025-66516, שהתגלה לראשונה ב-4 בדצמבר 2025, היא פגיעות קריטית ( ציון חומרה 9.8 על ידי NVD ) ב-Apache Tika, המדגישה את ההשפעה החריגה שיכולה להיות לפגם בודד ברכיב backend נפוץ על פני יישומים מודרניים. Apache Tika מוטמע עמוק בזרימות עבודה של עיבוד מסמכים (PDF, PPT, XLS) לצורך אינדוקס, חיפוש, תאימות וניתוח תוכן, ולעתים קרובות פועל מאחורי הקלעים עם גישה רחבה למערכות ונתונים. כאשר פגיעות צצה בשכבה זו, היא עלולה לסכן סביבות שלמות, גם אם הספרייה המושפעת אינה חשופה ישירות למשתמשי הקצה.

הסתמכות על תיקונים בלבד אינה עוד הגנה מספקת מפני ניצול לרעה קריטי מסוג זה. ארגונים זקוקים לגישת אבטחה רב-שכבתית המניחה שפגיעויות יתרחשו ומתמקדת בהפחתת החשיפה בכל שלב.

בבלוג זה נבחן שלוש שכבות משלימות:

- ניקוי קבצי PDF לא מהימנים לפני עיבודם באמצעות טכנולוגיית Deep CDR™

- זיהוי התנהגות זדונית של מסמכים באמצעות ניתוח מתקדם עם זיהוי יום אפס

- אבטחת שרשרת האספקה של התוכנה לגילוי פגיעויות קריטיות ב-XXE בתלויות Apache Tika באמצעות SBOM (רשימת חומרים של תוכנה) ו-SCA (ניתוח הרכב תוכנה).

יחד, שכבות אלו מספקות אסטרטגיית הגנה מעמיקה ומעשית להפחתת פגיעויות ידועות ואיומים עתידיים מבוססי קבצים.

1. ניקוי קבצים בעזרת טכנולוגיית Deep CDR™

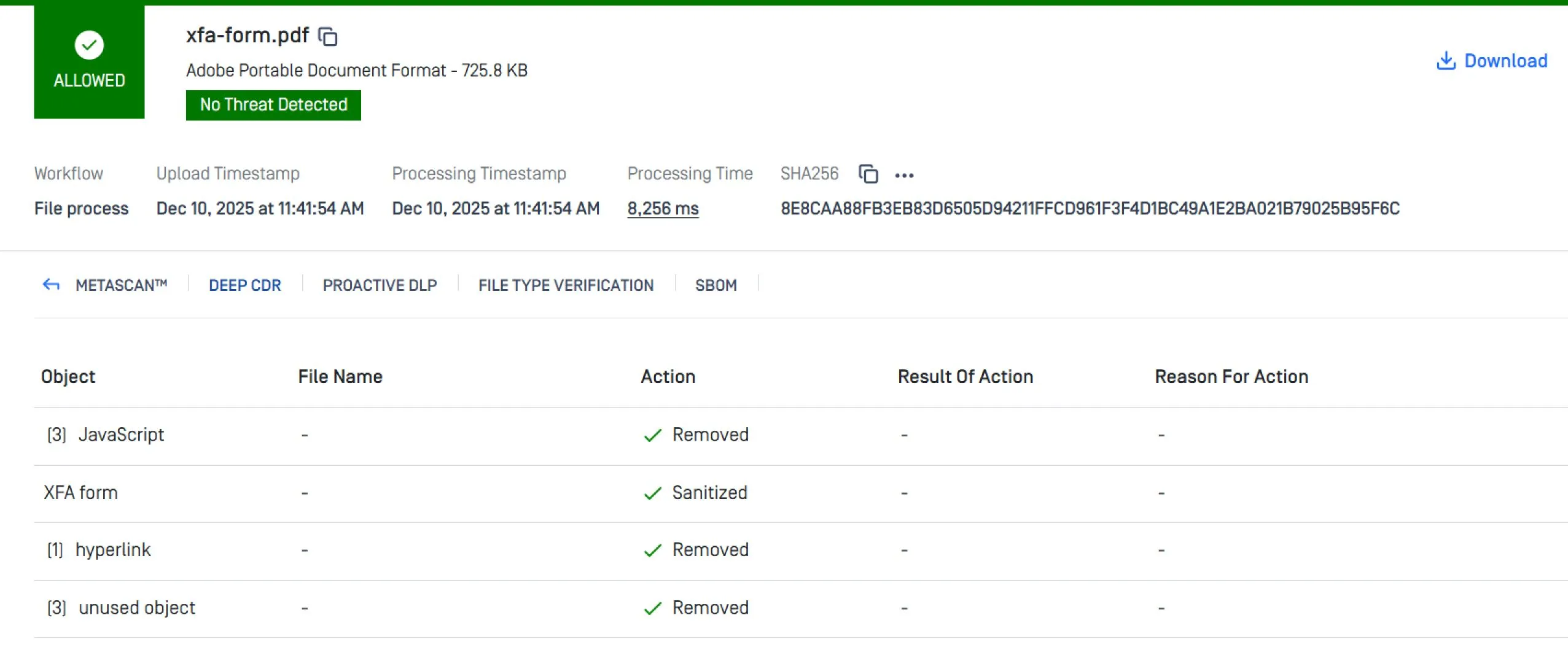

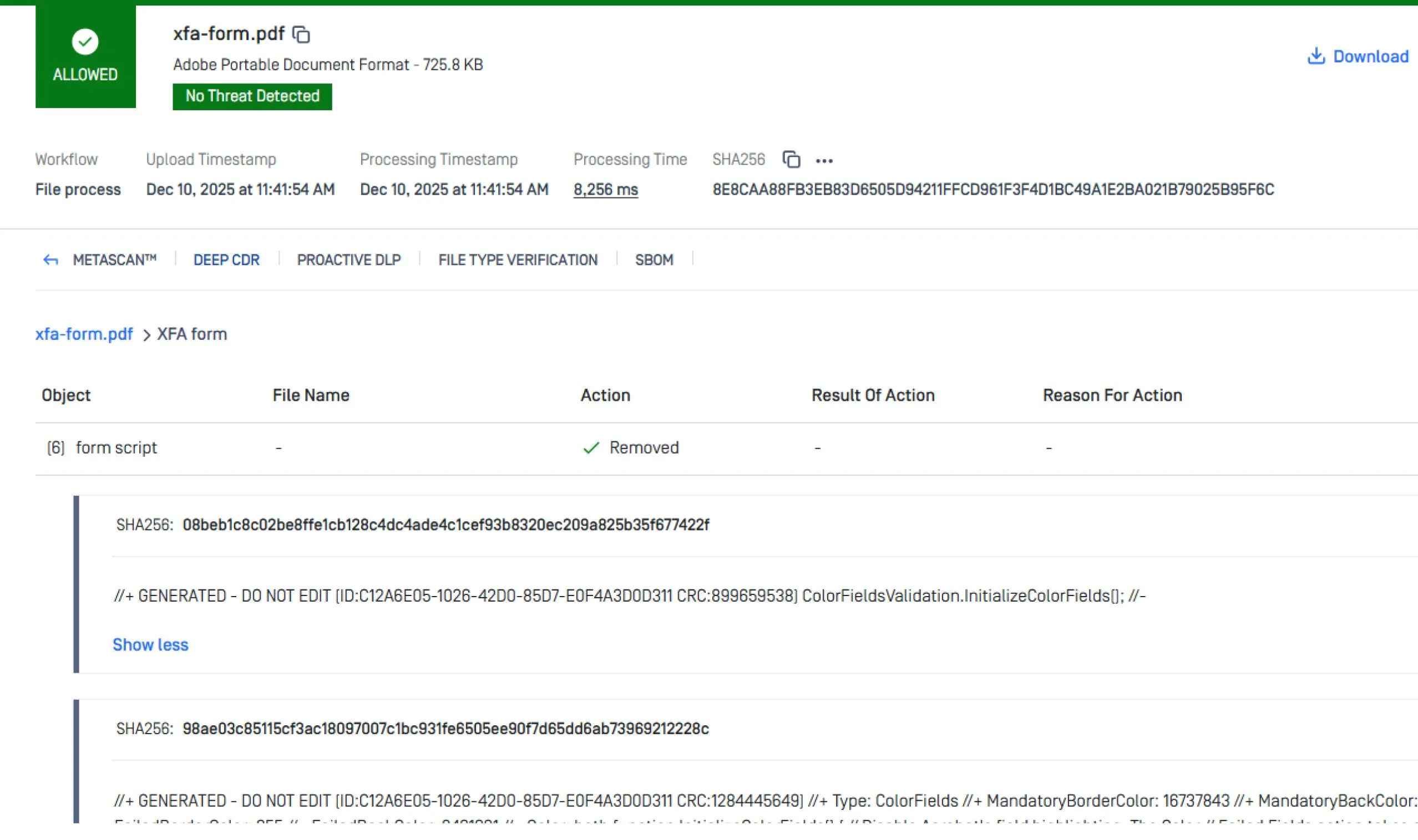

פתרון טקטי לצמצום CVE-2025-66516 הוא ניקוי כל קבצי ה-PDF הנכנסים לפני שהם מגיעים ל-Apache Tika. טכנולוגיית Deep CDR™ OPSWAT טכנולוגיית נטרול ושחזור תוכן) מסירה טפסי XFA מוטמעים, הפניות לישויות חיצוניות וכל תוכן פעיל אחר שעלול להפעיל התקפות XXE.

הפלט שעבר ניקוי הוא קובץ PDF בטוח ומחודש המכיל רק את האלמנטים שאושרו ולא ניתנים להפעלה. שכבת עיבוד מקדים זו מבטיחה שגם קבצי PDF שנוצרו באופן זדוני ינוטרלו לפני ש-Tika מבצעת ניתוח או חילוץ מטא-נתונים. למידע נוסף על טכנולוגיית OPSWAT Deep CDR™

2. ניתוח התנהגותי עם זיהוי יום אפס

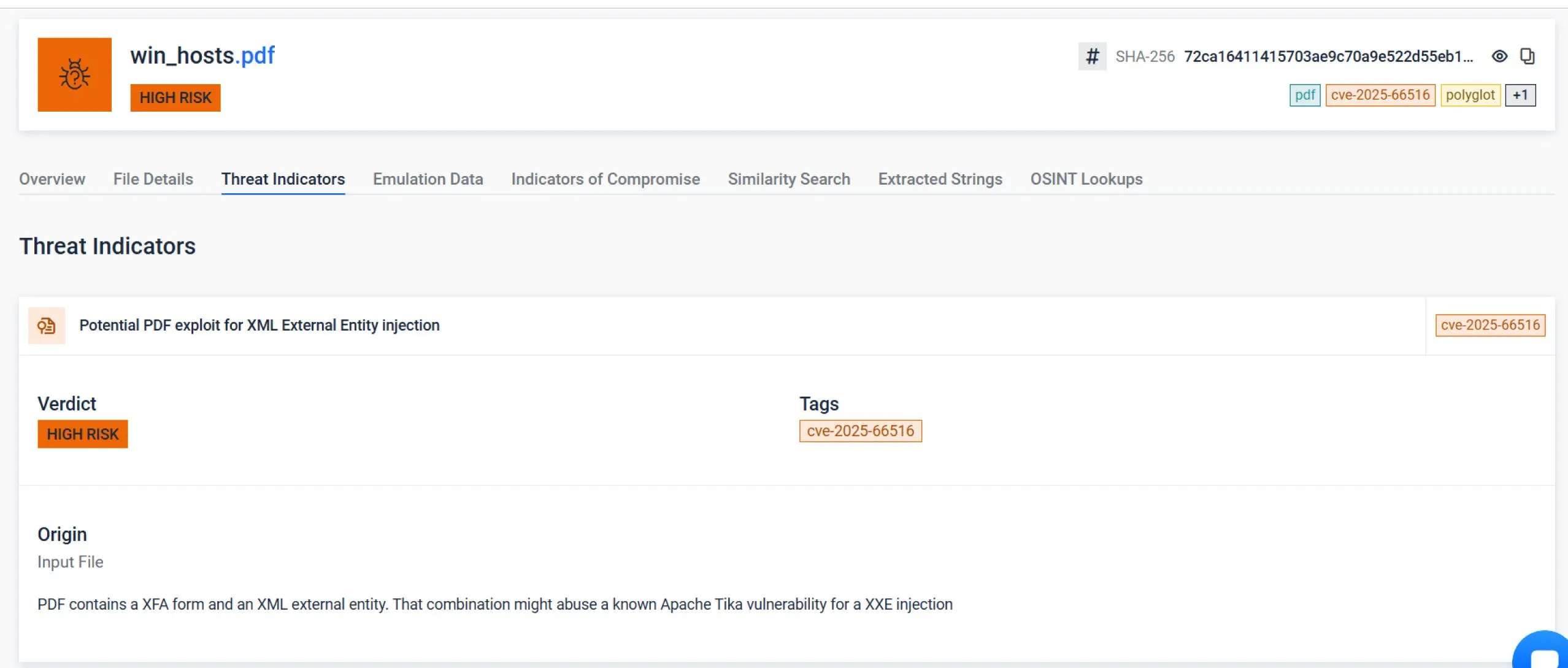

על ידי שילוב של כללי זיהוי מתקדמים עם הדמיית זמן ריצה, OPSWAT טכנולוגיית ארגז החול הקניינית של Filescan, המבוססת על אמולציה, יכולה לזהות התנהגות זדונית שניתוח סטטי עלול לפספס, אפילו כאשר פרצות גישה מטושטשות או מוטמעות במבני קבצים מורכבים. בדוק את הפרטים ב- Filescan .IO - פלטפורמת ניתוח תוכנות זדוניות מהדור הבא .

גילוי פגיעויות או תיקוני ספקים לעיתים קרובות אינם מצליחים לעמוד בקצב של התקפות יום אפס; OPSWAT ממנפת ניתוח דינמי עם מודיעין איומים מובנה כדי לזהות ולמנוע אותם. במקום להסתמך על אמצעי הפחתה של תוכנה, הטכנולוגיה שלנו מבצעת ניתוח מעמיק ברמת הקובץ של קבצי PDF כדי להבין את התנהגותם ואת יכולות המערכת שהם מנסים לנצל: טופס XFA מוטמע המפנה לישות חיצונית XML מסוכנת.

זה מאפשר זיהוי אנומליות מבניות המדורגות על ידי השפעה אמיתית של מתקפה, טכניקות ניצול ידועות ואפילו מתקפות אפס-יום המסתמכות על פגמי אבטחה לא מתועדים או מתעוררים. למידע נוסף על זיהוי אפס-יום OPSWAT

3. Secure Software Supply Chain

תהליך שרשרת אספקה מאובטחת של תוכנה יכול לסייע בזיהוי האם שירות או רכיב כלשהם מסתמכים על גרסת Apache Tika פגיעה המושפעת מ-CVE-2025-66516.

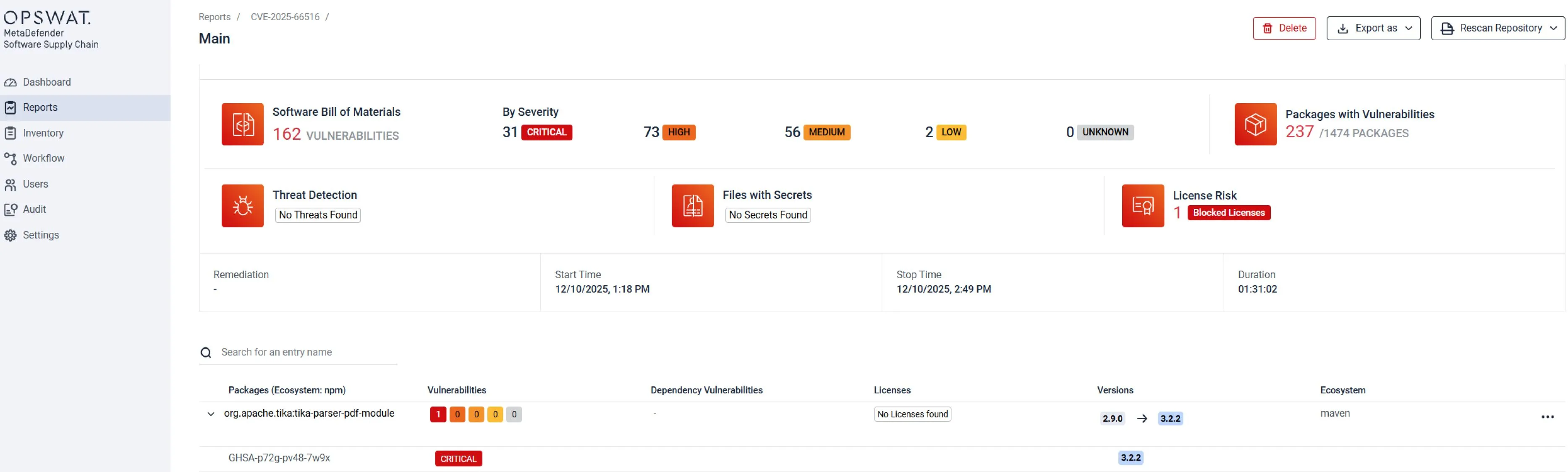

על ידי שילוב כלי סריקת תלויות אוטומטיים כמו SCA (ניתוח הרכב תוכנה) בצינורות CI/CD, ארגונים יכולים לזהות באופן רציף ספריות מיושנות, תלויות טרנזיטיביות או מודולים נסתרים שעדיין מתייחסים ל-Tika ≤ 3.2.1. למידע נוסף על Supply Chain Software OPSWAT MetaDefender

סורקים אלה מסמנים את הגרסאות הפגיעות מוקדם, ומאפשרים לצוותים לחסום פריסות או להפעיל שדרוגים חובה לגרסאות מתוקנות כמו Tika 3.2.2.

בשילוב עם יצירת SBOM (רשימות חומרים של תוכנה) וביקורות מלאי תקופתיות, גישה זו מבטיחה נראות מלאה לספריות של צד שלישי ומפחיתה את הסיכון לכניסת קוד פגיע לתהליך הייצור.

למה אבטחה רב-שכבתית חשובה

CVE-2025-66516 מדגים כיצד התקפות מודרניות כמעט ולא מסתמכות על נקודת כשל אחת. במקום זאת, הן מנצלות פורמטים של קבצים מהימנים, ספריות ניתוח מהימנות וזרימות עבודה אוטומציה מהימנות. כאשר אחת מההנחות הללו נשברת, מערכות במורד הזרם יורשות את הסיכון. זו הסיבה שהסתמכות אך ורק על תיקונים או הגנות היקפיות כבר אינה מספיקה.

מודל אבטחה רב-שכבתי (המכונה לעתים קרובות הגנה מעמיקה) מניח שבקרות ייכשלו בסופו של דבר ומתכנן הגנות בהתאם:

- אם התיקון מתעכב או לא שלם, ניקוי קבצי הקלט מבטיח שתוכן מסוכן, כגון טפסי XFA או הפניות לישויות חיצוניות, יוסר לפני שהוא יכול להגיע לקוד פגיע.

- אם קובץ זדוני עוקף בדיקות סטטיות, ניתוח התנהגותי ואמולציה עדיין יכולים לזהות ניסיונות ניצול לרעה על סמך התנהגות ביצוע אמיתית ולא חתימות ידועות.

- אם קוד לא בטוח נכנס לסביבה דרך תלויות, נהלים מאובטחים של שרשרת אספקה של תוכנה מספקים נראות ואכיפה כדי למנוע פריסה של רכיבים פגיעים מלכתחילה.

כל אחת מהשכבות הללו מטפלת בשלב שונה במחזור חיי ההתקפה: לפני הניתוח, במהלך הביצוע, ולאורך תהליך הפיתוח והפריסה. יחד, הן מפחיתות הן את הסבירות לניצול והן את רדיוס הפיצוץ אם מתגלה פגיעות לאחר שהמערכות כבר נמצאות בייצור.

עבור ארגונים המעבדים קבצים לא מהימנים בקנה מידה גדול, במיוחד בשירותי backend אוטומטיים, גישה רב-שכבתית זו חיונית. פגיעויות כמו CVE-2025-66516 ימשיכו לצוץ, אך עם אבטחה רב-שכבתית במקום, הן הופכות לסיכונים ניתנים לניהול ולא לכשלים קריטיים.

אודות אפאצ'י טיקה

Apache Tika היא ספריית Java שמקבלת סוגים רבים של קבצים (PDF, Word, PowerPoint וכו') ומחלצת טקסט ומטא-דאטה כדי שאפליקציות יוכלו לאנדקס, לחפש או לנתח מסמכים. היא נמצאת בשימוש נרחב במערכות כמו מנועי חיפוש, כלי גילוי אלקטרוני וכל אפליקציית אינטרנט המאפשרת למשתמשים להעלות מסמכים לעיבוד אוטומטי.

אודות CVE-2025-66516

משטח ההתקפה הוא פגיעות מסוג XXE (ישות חיצונית XML) המופעלת כאשר Tika מנתחת קבצי PDF המכילים טופס XFA (ארכיטקטורת טפסי XML) זדוני. XXE פירושו שכאשר Tika מעבדת XML בתוך ה-PDF, ניתן להערים עליה ולטעון "ישויות חיצוניות" המצביעות על קבצים מקומיים או כתובות URL מרוחקות, דבר שלא אמור לקרות.

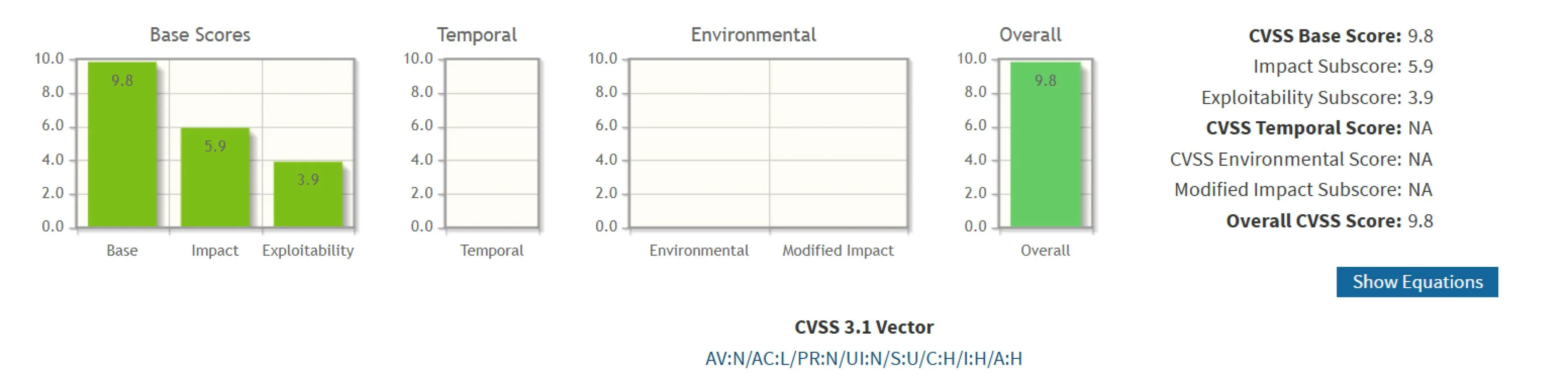

CVE-2025-66516 היא פרצת אבטחה קריטית ב-Apache Tika המאפשרת לתוקף להפעיל הזרקת XXE על ידי שליחת קובץ PDF שנוצר במיוחד עם טופס XFA זדוני. הפגיעות משפיעה על מודולים מרובים (גרסאות tika-core ≤ 3.2.1, tika-pdf-module ו-tika-parsers) ונושאת את דירוג החומרה של CVSS 9.8. אם היא ינוצלה, התוקפים עלולים לקרוא קבצי שרת רגישים, לבצע זיוף בקשות בצד השרת (SSRF) או אפילו להשיג ביצוע קוד מרחוק.

במקרה זה, הפגיעות נמצאת בספריית הליבה של טיקה (tika-core), לא רק במודול מנתח ה-PDF, כך שאפילו עדכון של מודול ה-PDF בלבד אינו מספיק.

מקרי שימוש אופייניים בסיכון

כל יישום המאפשר למשתמשים להעלות קבצי PDF לצורך תצוגה מקדימה, אינדוקס או חילוץ טקסט, או המשתמש ב-Tika ברקע כדי לעבד את ההעלאות הללו באופן אוטומטי, נמצא בסיכון, במיוחד אם הוא פועל בשירות backend שיש לו גישה לרשתות פנימיות או קבצים רגישים.

הגן על תהליכי העבודה של הקבצים שלך

למד כיצד OPSWAT טכנולוגיות יכולות לעבוד יחד כדי להגן על הארגון שלך מפני פגיעויות ידועות וגם מפני איומי יום אפס מתפתחים.