חברות חשמל מפעילות סביבות בקרה מבוזרות מאוד וקריטיות לבטיחות, ומערכות כגון SCADA, EMS, ממסרי הגנה ותחנות משנה חייבות לפעול ברציפות וללא הפרעות. רבים מנכסי הסייבר הללו מתקשרים רק עם פרוטוקולים מדור קודם, ורוב הציוד תוכנן הרבה לפני הופעתם של איומי סייבר מודרניים, מה שהופך את השדרוגים הנדרשים כדי לעמוד בקצב לבלתי אפשריים.

למרות המגבלות, חברות שירות בעולם המודרני צפויות להציע ניטור מרכזי, לספק נראות תפעולית בזמן אמת, ובהכרח לשתף נתונים עם מערכות מידע, מנהלי מערכות ניהול (SOC) ורגולטורים ארגוניים. מצב זה יוצר מתח מתמשך בין בידוד תפעולי לנראות ארגונית.

במגזר השירותים, תקרית סייבר אינה מוגבלת רק לאובדן נתונים או השבתה. הסיכונים החמורים יותר כוללים אובדן אמינות הרשת, גרימת הפסקות מדורגות נוספות וכתוצאה מכך סכנות בטיחות לעובדים ולציבור. בנוסף לכל, הפרות רגולטוריות במסגרת NERC CIP עלולות להוביל לעונשים כבדים באחריות כלכלית ומשפטית.

ארגונים מודרניים רבים בוחרים בחומות אש וב-VPN כדי לספק בקרות בסיסיות, אך הסתמכות על פתרונות אבטחה אלה חושפת את שירותי השירות לפגיעות קריטית: הן דו-כיווניות מעצם עיצובן. חומות אש חייבות לאפשר תעבורה חוזרת באמצעות מקרי שימוש נפוצים בתקשורת, ולעתים קרובות ניתן להגדיר אותן בצורה שגויה או לנצל אותן. אפילו חומות אש שתצורתן מוגדרת היטב תלויות בנכונות התוכנה על ידי מנהלים מיומנים ודורשות תחזוקה שוטפת של כללים כדי להבטיח שהמדיניות תישאר בתוקף בעוד ששינויים מדויקים מותרים.

מנקודת מבט של BES בעל השפעה גבוהה, כפי שנדרש לטפל בו במסגרת תקני CIP, משמעות הדבר היא שסיכון נכנס לעולם לא נעלם לחלוטין - הוא מנוהל רק במקרה הטוב - בהנחה שיש לכם צוות חזק של מומחים ומפעילים. נוכחותו של כל נתיב אלקטרוני נכנס הופכת לסיכון המרכזי שצוותי תאימות חייבים להגן עליו בתצורות מורכבות במהלך ביקורות, כגון אספקת ראיות לעמידה בדרישות CIP-005-8 טבלה R1 לאבטחת היקף האבטחה האלקטרוני (ESP) ו- CIP-007-7 טבלה R1 לחיזוק המערכת. אם רשת ניטור, IT או ספק נפגעת, תוקפים ינצלו נתיבי החזרה המותרים כדי לחזור לסביבות OT ולהזריק פקודות, תוכנות זדוניות או תעבורה פגומה כדי ליצור נזק בלתי הפיך.

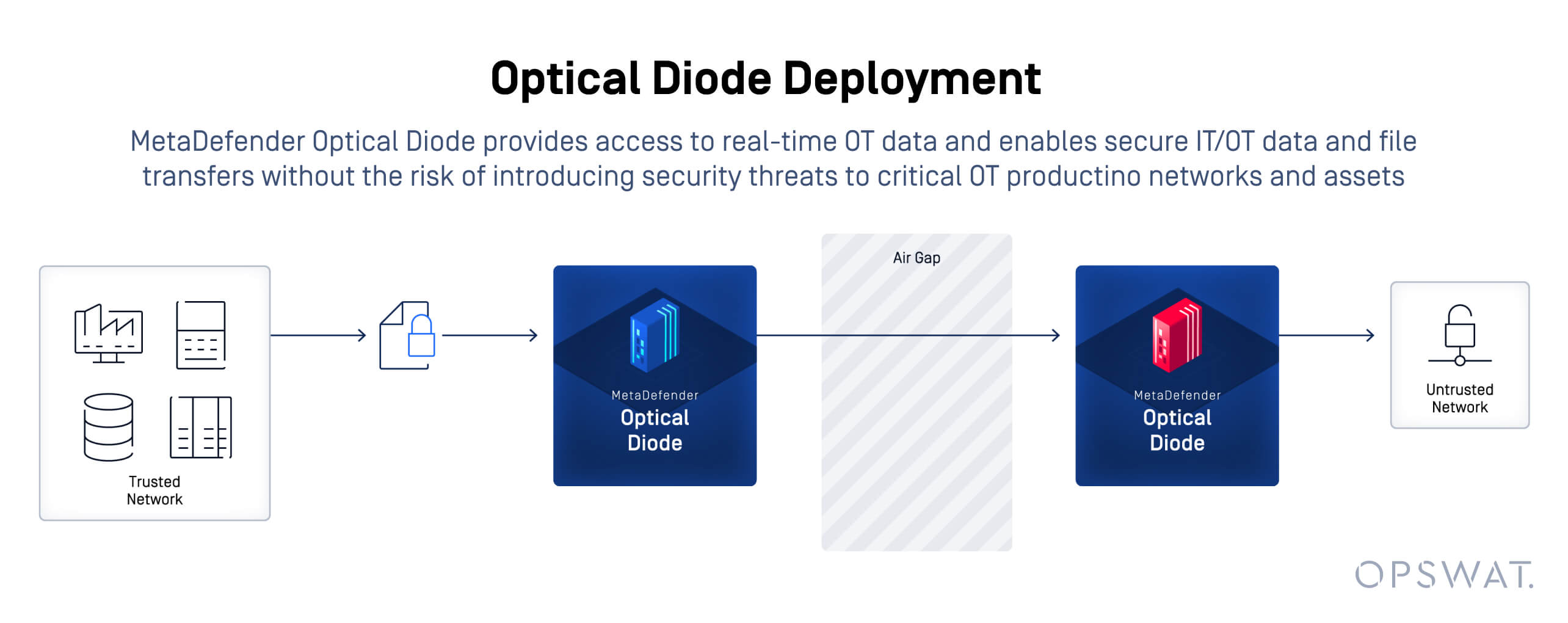

זו הסיבה ש-NERC CIP מדגיש מזעור ובקרה קפדנית של גישה נכנסת - לא רק גילוי שימוש לרעה. דיודת נתונים אוכפת העברת נתונים חד-כיוונית ברמת החומרה. מידע יכול לצאת מסביבת OT מוגנת, אך אינו יכול לחזור, ללא קשר למצב התוכנה, לתצורה או לפגיעה. גישה זו משנה את מודל האבטחה מ"תעבורה נכנסת חסומה על ידי כללים" ל"תעבורה נכנסת בלתי אפשרית פיזית".

עם דיודת נתונים במקום, חברות שירות יכולות להמשיך למלא את צרכי הדיווח העסקיים החיוניים כגון ייצוא SCADA או טלמטריה של EMS, היסטוריוני שכפולים ושליחת יומני רישום והתראות לפלטפורמות SOC, והכל מבלי להכניס נתיב תקיפה נכנס לסביבת מערכת הסייבר של BES.

כפי שמוצג בתרשים למטה, הראות נשמרת בעוד שחשיפה מונעת.

מבחינה ארכיטקטונית, השינוי פשוט אך מכריע: גבולות האמון של התוכנה מוחלפים באכיפה פיזית. מבקרים אינם צריכים "לסמוך על הכללים", הם יכולים לסמוך על הארכיטקטורה ועל חוקי הפיזיקה.

המעבר המהיר בפועל הוא זה שבתקנים CIP-002 עד CIP-013: שימוש בשער חד-כיווני/דיודת נתונים יכול לפטור חברת שירות ממספר דרישות תאימות (כגון 21 מתוך 26 כללים בהקשרים מסוימים של NRC). שימוש בדיודת נתונים מסייע להימנע מדרישות תיעוד כדי לעמוד בטבלה R1 של CIP-010-5 עבור ניהול וניטור שינויי תצורה, מכיוון שאין צורך בשינויי תצורת חומת אש. דיודה עומדת גם בדרישות בטבלה R1 של CIP-011-4 עבור הגנת מידע, מכיוון שניתן להעביר רק מידע ייעודי בנתיב ביקורת מלא, בעוד שמידע אחר לא יכול לעבור דרך התקשורת החד-כיוונית לפי מדיניות.

מעבר מהיר זה מאפשר תאימות ומוכנות לביקורת כדי לתעד טוב יותר בקרה מוסברת בהתאם לכוונת NERC CIP, להפחית ביעילות את היקף ההצדקה לגישה נכנסת ולספק ראיות חזקות לבדיקת נאותות בסביבות בעלות השפעה גבוהה. כמטרה העליונה של חברת החשמל, המשכיות תפעולית מבטיחה שלא תהיה השפעה על זמינות מערכת הבקרה, שלא תושג שינוי בפרוטוקולי OT מדור קודם, ותושג זרימות נתונים יציבות וחזויות.

עבור חברות שירות המעריכות ארכיטקטורות אבטחה חד כיווניות, פתרונות כמו MetaDefender Optical Diode מתוכננים במיוחד עבור סביבות רגולטוריות ובעלות אבטחה גבוהה, בהן סיכון נכנס אינו מקובל. בין אם מונעים על ידי תאימות לתקן NERC CIP, הפחתת סיכונים תפעוליים או חוסן לטווח ארוך, זרימת נתונים חד-כיוונית הנאכפת על ידי חומרה נותרה אחת מהחלטות האבטחה הניתנות להגנה ביותר שחברת שירות יכולה לקבל.

למידע נוסף על איך MetaDefender Optical Diode יכול לעזור לך להשיג תאימות לתקן NERC CIP.