הדאגה הגוברת ממתקפות סייבר על רשתות החשמל

האיום של מתקפות סייבר שיכולות להוביל לכיבוי מוחלט של מתקני תשתית קריטיים או רשתות חשמל שלמות אינו רק ספקולציה. אירועים כמו הפריצה לרשת החשמל באוקראינה בשנת 2015, שהותירה כמעט 230,000 איש ללא חשמל, ומתקפת הסייבר על תחנת השידור של קייב בשנת 2016, שהטילה על חלקים מהעיר חשוכה, מדגישים את הפוטנציאל ההרסני של פרצות כאלה.

מלבד רשתות חשמל, מתקני תשתית קריטיים אחרים נמצאים בסיכון מתמיד למתקפות סייבר. לדוגמה, פריצת Colonial Pipeline (2021) נחשבה לאיום ביטחוני לאומי והובילה להכרזת מצב חירום. תקרית זו נגרמה עקב סיסמה שדלפה.

אתגרים באבטחת התקנים חולפים

אתרי האנרגיה המתחדשת בעלי מרווח אוויר ומרכזי הבקרה מרחוק שהופעלו על ידי הלקוח שלנו דרשו גישה מתמדת ממכשירים זמניים. מכשירים אלה כללו מחשבים ניידים של ספקים חיצוניים ומחשבים ניידים של עובדי החברה המחוברים לאינטרנט. לחברה הייתה מערכת כללי תאימות פנימיים למחשבים ניידים של ספקים ועובדים, שכללו התקנת פתרון סריקה ספציפי של אנטי-וירוס (AV) חי במכשירים הזמניים. שימוש בפתרונות כאלה לסריקת מכשירי ספקים לפני השימוש בהם באזורים מאובטחים לא הספיק כדי לזהות סוגים מסוימים של תוכנות זדוניות שניתן להסוות היטב. גם אבטחת המכשירים האישיים של העובדים המרוחקים הייתה נושא לדאגה, מכיוון שעובדים רבים במרכזי הבקרה הורשו להשתמש במכשירים שלהם בזמן שעבדו מרחוק.

מציגים סריקת מתכת חשופה ל Secure שרשראות אספקה של אנרגיה מתחדשת

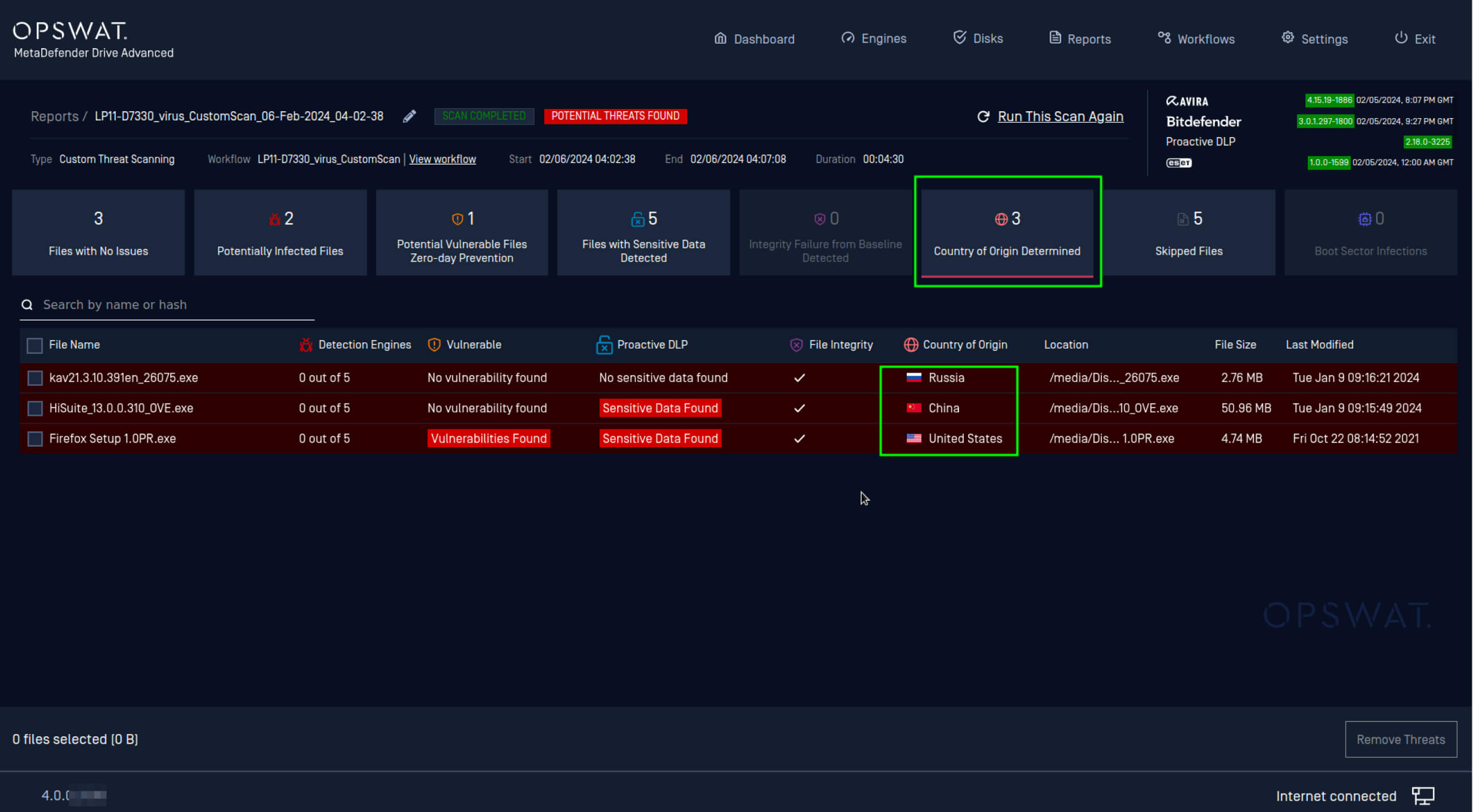

לפני יישום MetaDefender Drive בתוך פעילות אבטחת הסייבר הקיימת שלהם, פתרונות סריקת האנטי-וירוס החיה שבהם השתמש הלקוח שלנו כללו מנוע אנטי-וירוס יחיד. בנוסף, סורקים חיים אלה הרצו את הסריקות שלהם לאחר אתחול מערכת ההפעלה של המכשיר, מה שאפשר לסוגים מסוימים של תוכנות זדוניות להימנע מגילוי. שילוב סריקת מתכת חשופה, היכולת לזהות קבצים עם נתונים רגישים והיכולת לסרוק אזורים נסתרים, כגון סקטורי אתחול, היו חדשים למדי בהליכי אבטחת הסייבר של הארגון. כתוצאה מכך, נערך פיילוט ראשוני בן 3 חודשים באחד ממתקני אנרגיית הרוח של החברה, עם מדיניות חדשה לבצע סריקת מתכת חשופה על כל מכשיר חולף הנכנס למתקן. מטרת הפיילוט הייתה להחליט כיצד... MetaDefender Drive ניתן להשתמש בו במסגרת פעילויות אבטחת הסייבר של החברה.

| קָטֵגוֹרִיָה | אזור סרוק | זיהוי סיווג/ים אופייניים של תוכנות זדוניות | MetaDefender Drive | סריקה חיה |

| מרחב משתמשים (יישומים ונתונים) | קבצי יישומים קבצי משתמש תיקוני שירותים | תוכנות ריגול מאקרו ניצול סוס טרויאני | ||

| ליבה / מערכת הפעלה | מערכת הפעלה עמוקה / ליבה | רוטקיט בינארי ערכת רוט ליבה רוטקיט ערכת רוטקיט של ספרייה ערכת רוטקיט של מסד נתונים תיקוני ליבה דלת אחורית וירוס התגנבות | חֶלקִי | |

| ליבת היפר-ויזור | ליבת ומערכת הפעלה של מכונת המכונה הווירטואלית | ערכת רוט של VMDK או VHDX | חֶלקִי | |

| PSR | אתחול מחיצה שיא מגזר | וירוס אתחול | ||

| MBR | מאסטר בוט שיא מגזר | וירוס אתחול | ||

| EUFI / BIOS | מגזר מחיצות EUFI ו-BIOS | וירוס אתחול | ||

| הֶתקֵן Hardware | EPROMs FPGAs כרטיסי רשת בקרי אחסון | זרמי סיביות או מנהלי התקנים ניתנים לתכנות משובצים | ||

| מקרה שימוש גלובלי | אבטחת שרשרת האספקה | זיהוי מדינת המקור עבור משובץ Hardware |

היכולת להריץ סריקות Bare Metal ולזהות קבצים הכוללים נתונים רגישים אפשרה לנו לצמצם סיכוני סייבר שונים, כולל זיהוי מוקדם של תוכנות זדוניות ומניעת דליפת נתונים רגישים.

מנהל תפעול אבטחת IT

שיפור אסטרטגיית ההגנה לעומק והגדלת שיעור גילוי תוכנות זדוניות

לאחר שלושת החודשים, MetaDefender Drive היה לו שיעור גילוי גבוה משמעותית מהפתרון הקודם. הדאגה העיקרית הייתה התהליך האיטי של סריקת מכשירים באמצעות MetaDefender Drive ופתרון סריקת AV נוסף. עם זאת, הוא נדרש רק במהלך הפיילוט בן שלושת החודשים כדי לאמת את הפריסה של MetaDefender Drive כפרוטוקול אבטחה חזק שיכול להחליף את הצורך בפתרון בעל מנוע יחיד.

העלייה הגבוהה בשיעור גילוי תוכנות זדוניות הובילה להסתמכות על MetaDefender Drive כפתרון הסריקה העיקרי לבטיחות התקנים חולפים. כדי לייעל את ביצועי תהליך הסריקה, הדרישה להשתמש בפתרון סריקת AV חי לסריקת התקן חולף בוטלה במיקום הפיילוט, אך הדרישה להתקין אותו נותרה. פריסת ה- MetaDefender Drive נתפס כשיפור משמעותי באסטרטגיית אבטחת הסייבר המעמיקה של החברה וכקפיצת מדרגה משמעותית במצבת אבטחת שרשרת האספקה שלה.

חיזוק אבטחת BYOD

לארגון הייתה מדיניות BYOD (השתמשו במכשירים אישיים) שאפשרה לעובדים לבצע משימות ספציפיות מרחוק באמצעות המכשירים שלהם. המדיניות העניקה למכשירים אישיים גישה לחלק מהמערכות הקריטיות של הארגון. על פי מדיניות BYOD, הומלץ לסרוק מכשירים אלה באופן תקופתי במקום.

עם כניסתה של MetaDefender Drive בארגון, נוספה שכבת הגנה נוספת למדיניות BYOD שלו. נדרש לבצע סריקות מקומיות חודשיות או דו-חודשיות, בהתאם ללוח הזמנים של העובד המרוחק, על כל מכשיר שמקבל גישה מרחוק למערכות הפנימיות של החברה.

MetaDefender Drive היכולת של לזהות קבצים עם נתונים רגישים וטכנולוגיית Proactive DLP™ הוכחו כשיפור מכריע במדיניות BYOD של החברה. התצורה שנפרסה עם 7 מנועי סריקת תוכנות זדוניות נבדקה ואומתה כדי להשיג שיעור זיהוי תוכנות זדוניות של 88.9%, ומציעה שיפור משמעותי בהשוואה לפתרונות אנטי-תוכנות זדוניות עם מנוע יחיד.

מספר מקרי דליפת מידע רגיש וזיהוי איומי תוכנה זדוניים שטופלנו בהם לאחר השימוש MetaDefender Drive היה מעבר ליכולות של כל תוכנת סריקה בה השתמשנו בעבר.

מנהל תפעול אבטחת IT

הרחבה עתידית של MetaDefender Drive יישומים

בעקבות שביעות הרצון הכללית של החברה מתוצאות הפיילוט וההצלחה הראשונית של שיפור מדיניות BYOD, התקבלה החלטה להרחיב את הפריסה של MetaDefender Drive ל-26 מיקומים נוספים ברחבי פעילותה הגלובלית תוך חודשיים. בנוסף, נעשו שיקולים נוספים לניצול רב יותר של MetaDefender Drive היכולות של, ובמיוחד, זיהוי מדינת המוצא.

הלקוח שלנו חיפש באופן פעיל פתרון שיוכל לזהות את המקור והאותנטיות של התוכנה והקושחה של המכשירים הזמניים. זיהוי מדינת המקור הוא קריטי כדי להבטיח שהארגון אינו מתקשר, באופן ישיר או עקיף, עם ישות שהוטלה עליה סנקציות. MetaDefender Drive נעשה בו שימוש יעיל לזיהוי פרטים קריטיים אלה, אך השימוש בו הורחב להיות פתרון זיהוי מדינת המוצא העיקרי בפריסות עתידיות.

כדי ללמוד עוד על איך OPSWAT יכול להגן על התשתית הקריטית שלך ולגלות עוד על MetaDefender Drive היכולות של, פנו אל OPSWAT מומחה היום.