מציאות יום האפס

איומי יום אפס כבר אינם מקרי קצה. כיום הם הנשק המועדף על תוקפים מודרניים.

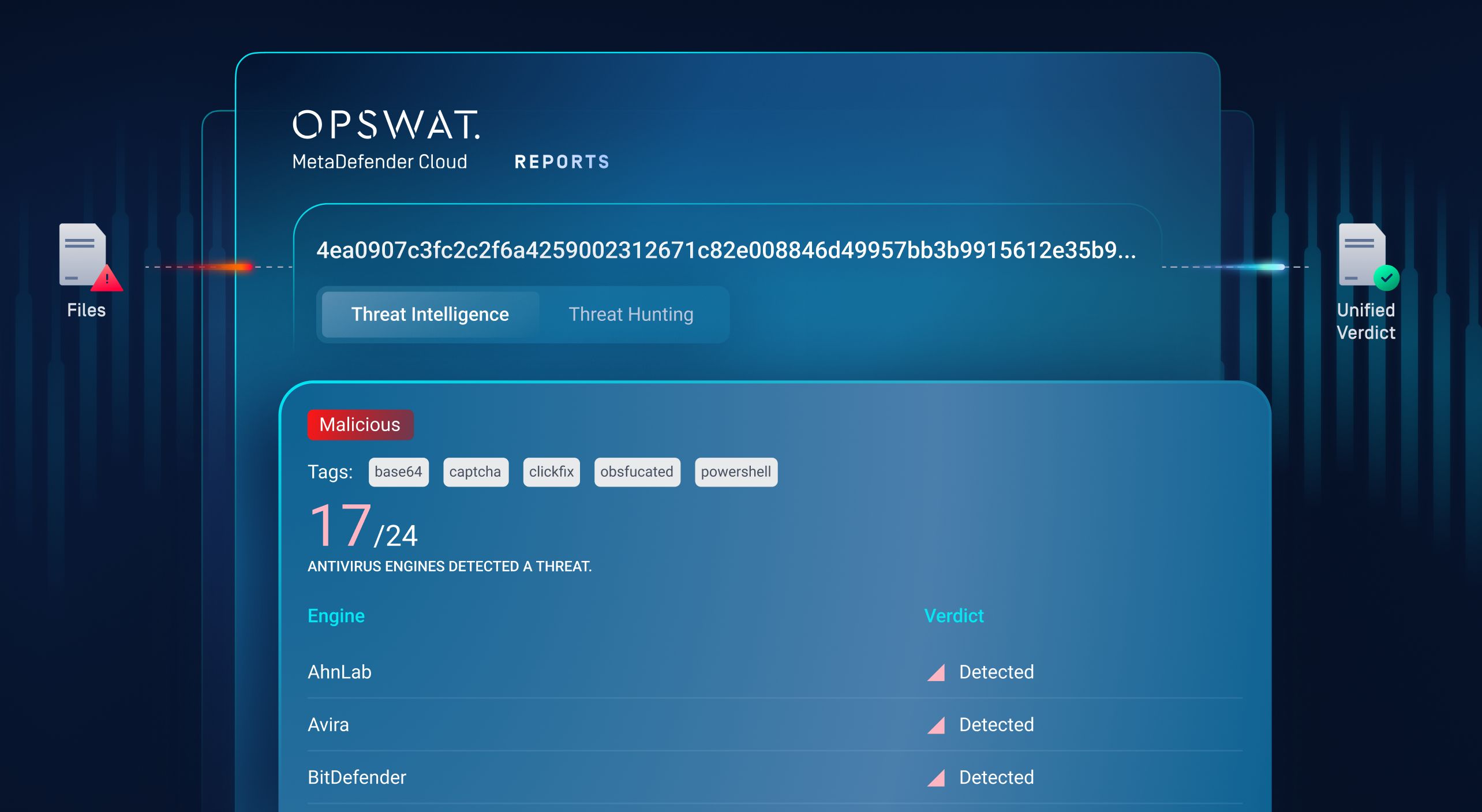

על פי ניתוח OPSWAT , מורכבות התוכנות הזדוניות גדלה ב-127 אחוזים בשנה האחרונה, ואחד מכל ארבעה עשר קבצים שסווג בתחילה כבטוחים על ידי מקורות מוניטין הוכח מאוחר יותר כזדוני. איומים אלה מתוכננים להתחמק מסריקה סטטית, לעכב ביצועים, לאתר ארגזי חול של טביעות אצבע ולהשתלב בזרימות עבודה לגיטימיות.

במקביל, ארגונים ניצבים בפני פשרה בלתי אפשרית:

- זרימת קבצים איטית כדי לקבל בדיקה מעמיקה יותר

- או לשמור על מהירות ולקבל נקודות מתות

קבצי הפעלה, קבצי תיקון, סקריפטים, ארכיונים ומסמכים מוסדרים לעיתים קרובות אינם ניתנים לטיהור או לשינוי. זה משאיר פער אבטחה הולך וגדל שבו כלים מסורתיים נכשלים.

MetaDefender Aether נבנה כדי לסגור את הפער הזה.

בלוג זה הוא המשך מעמיק להכרזה על השקת MetaDefender Aether . הוא מסביר מדוע גילוי מאוחד של יום אפס בהיקף חשוב, כיצד... MetaDefender אתר מתייחס לכל פירמידת הכאב, וכיצד OPSWAT מספקת יכולת זו באמצעות ארבעה מוצרים משולבים היטב, כל אחד מהם מתוכנן למציאות תפעולית ספציפית, אך כולם מופעלים על ידי אותו צינור גילוי בן ארבע שכבות.

צפו ב MetaDefender סרטון סקירה כללית של Aether למטה כדי לקבל הבנה מעמיקה יותר:

סרטון קצר זה מציג את האתגרים המרכזיים MetaDefender Aether פותר וכיצד הוא עוצר איומי יום אפס ואיומים חמקניים לפני שהם נכנסים לסביבה, מבלי להאט את זרימת הקבצים או להציף את צוותי ה-SOC.

מדוע גילוי יום אפס חייב לעבור להיקף

ההיקף הוא המקום היחיד שבו כל קובץ עובר.

קבצים מצורפים לדוא"ל, עדכוני תוכנה, פריטים בשרשרת האספקה, מדיה נשלפת, העברות קבצים, העלאות לענן וחילופי קבצים בין דומיינים - כולם מתכנסים לפני שקבצים מגיעים למשתמשים או למערכות. ברגע שקובץ זדוני מופעל באופן פנימי, עלויות התגובה מוכפלות.

עם זאת, הגנות מסורתיות נבנו כדי לזהות את מה שכבר ידוע. מתקפות יום אפס, מעצם הגדרתן, מנצלות את מה שמגינים עדיין לא מזהים - משפחות תוכנות זדוניות חדשות, טוענים שעברו שינוי, טכניקות של חיים מחוץ לקרקע ותשתית שמסתובבת מהר יותר ממה שעדכוני מוניטין יכולים לעדכן.

במקביל, ארגונים רואים:

- צמיחה חדה בווקטורי תקיפה מבוססי קבצים (מסמכים, מתקינים, סקריפטים, ארכיונים)

- לחץ רגולטורי המחייב ניתוח דינמי של תוכנות זדוניות

- עייפות SOC הנגרמת על ידי יותר מדי כלים ופסקי דין לא עקביים

- Cloud סביבות היברידיות וסביבות בעלות מרווח אוויר שאינן יכולות להסתמך על מודל פריסה יחיד

זהו הבסיס של OPSWAT פתרון גילוי אפס-יום של .

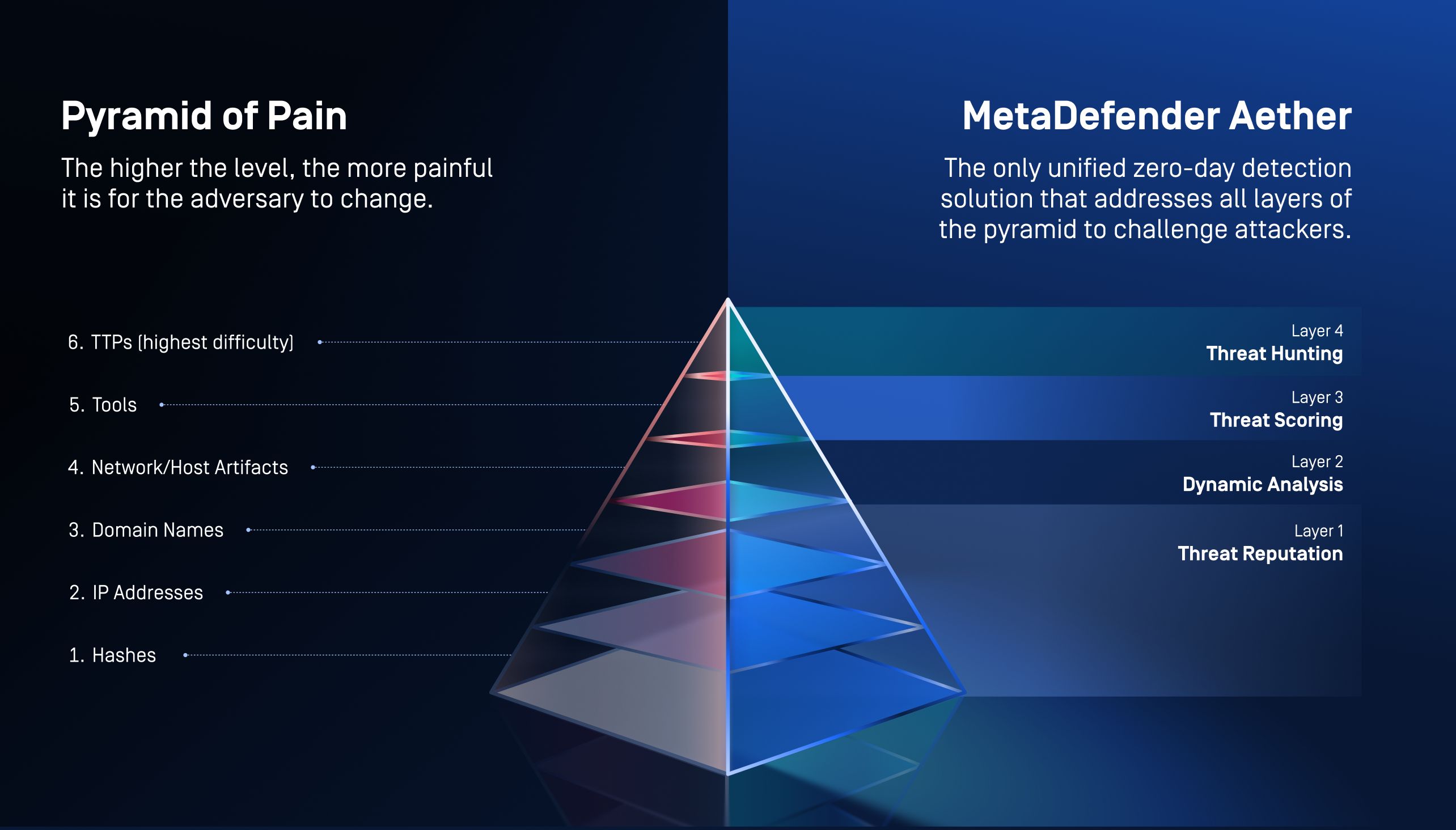

הפתרון היחיד להתמודד עם פירמידת הכאב המלאה

רוב כלי האבטחה פועלים בתחתית פירמידת הכאב - גיבוב (hash), כתובות IP ודומיינים. קל לתוקפים לשנות אותם וזול להחליף אותם.

MetaDefender אתר שונה. הוא נועד להפעיל לחץ מתקדם על פני כל רמה בפירמידה, מה שמאלץ את התוקפים לתכנן מחדש את פעולותיהם ללא הרף.

מיפוי MetaDefender אתר לפירמידת הכאב

| מטרות | תוֹצָאָה | |

|---|---|---|

שכבה 1 מוניטין של איום | גיבוב, כתובות IP, דומיינים MetaDefender Aether מתחיל בבדיקות מוניטין של איומים בזמן אמת ולא מקוון. שכבה זו חוסמת תוכנות זדוניות ידועות, תשתית פישינג ומדדים לשימוש חוזר באופן מיידי. |

|

שכבה 2 ניתוח דינמי [אמולציה] | חפצים וכלים קבצים לא ידועים וחשודים מבוצעים בסביבה מבוססת אמולציה שעוקפת התחמקות מ-anti-VM ותזמון. זה חושף שרשראות טוען, מטענים של זיכרון בלבד, קבצים שנמחקו, שינויים ברישום וקריאות חוזרות לרשת. |

|

שכבה 3 ניקוד איום | כלים וטכניקות אינדיקטורים התנהגותיים מתואמים ומדורגים באמצעות מאות אותות זדוניים המותאמים ל-MITRE ATT&CK. פעולה זו נותנת עדיפות לסיכון אמיתי ומפחיתה את רעש האנליסטים. |

|

שכבה 4 ציד איומים [חיפוש דמיון] | TTPs חיפוש דמיון באמצעות למידת מכונה מקשר בין וריאנטים, משפחות ותשתיות בין דגימות. אפילו כאשר ארטיפקטים משתנים, קמפיינים נחשפים. |

|

יחד, שכבות אלו יוצרות MetaDefender Aether, פתרון הגילוי המאוחד היחיד של יום אפס שנועד לטפל בכל פירמידת הכאב.

התוצאה המשולבת: אתר ממקסם את עלות התוקף על ידי התייחסות לכלל פירמידת הכאב.

מה גורם MetaDefender אתר שונה

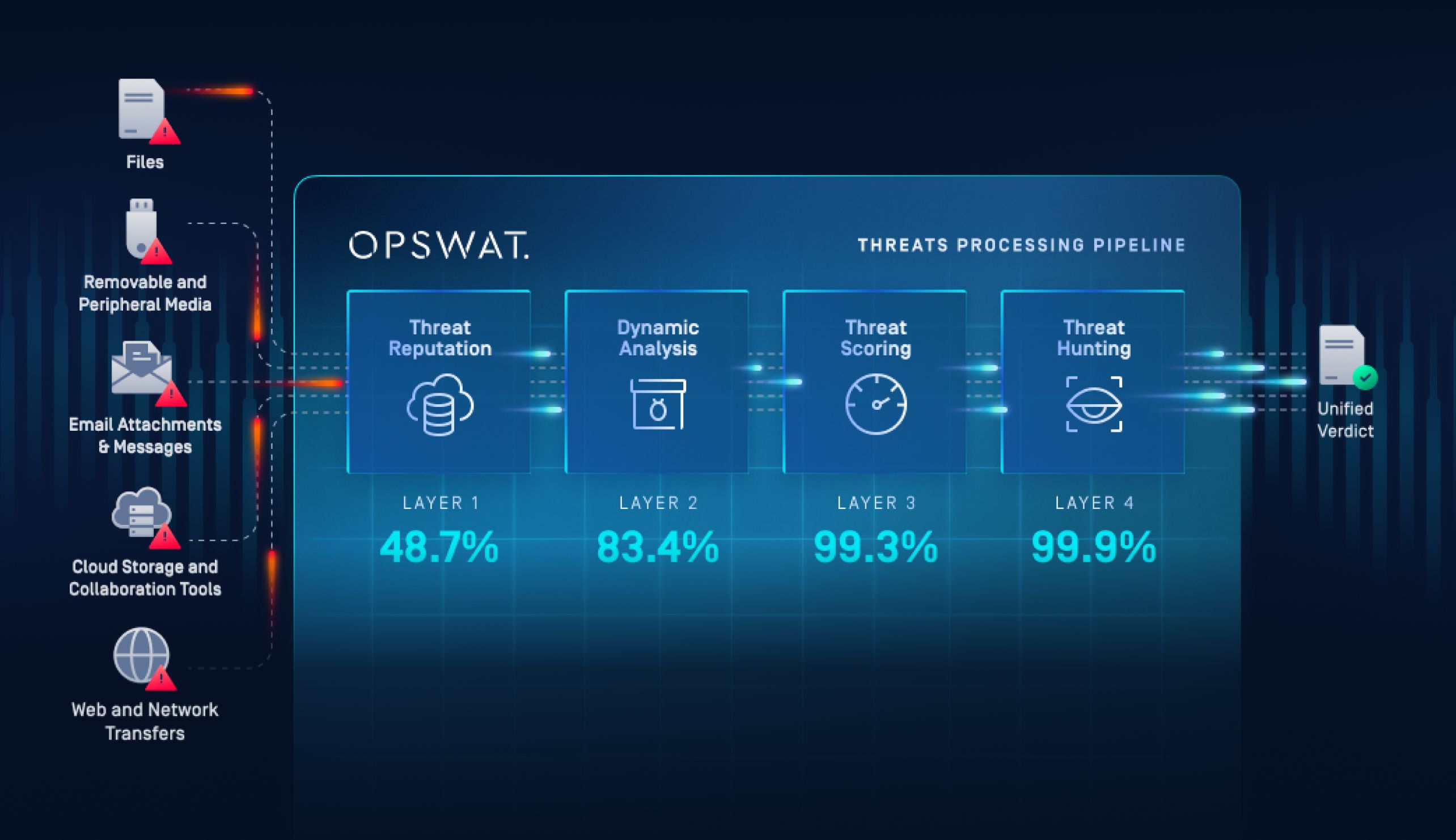

MetaDefender אתר הוא OPSWAT פתרון גילוי אפס-יום מאוחד של, המשלב ארבע שכבות גילוי לצינור יחיד שלומד את עצמו:

מוניטין איום שכבה 1

שאלה שנשאלה: האם ידוע שהקובץ זדוני?

שכבת Threat Reputation בודקת קבצים, כתובות URL, כתובות IP ודומיינים מול מודיעין גלובלי המתעדכן באופן שוטף כדי לזהות באופן מיידי איומים ידועים. שכבה זו עוצרת תוכנות זדוניות ופישינג מוקדם, מה שמאלץ את התוקפים לסובב כל הזמן את התשתית ולחזור על אינדיקטורים בצורה פחות יעילה.

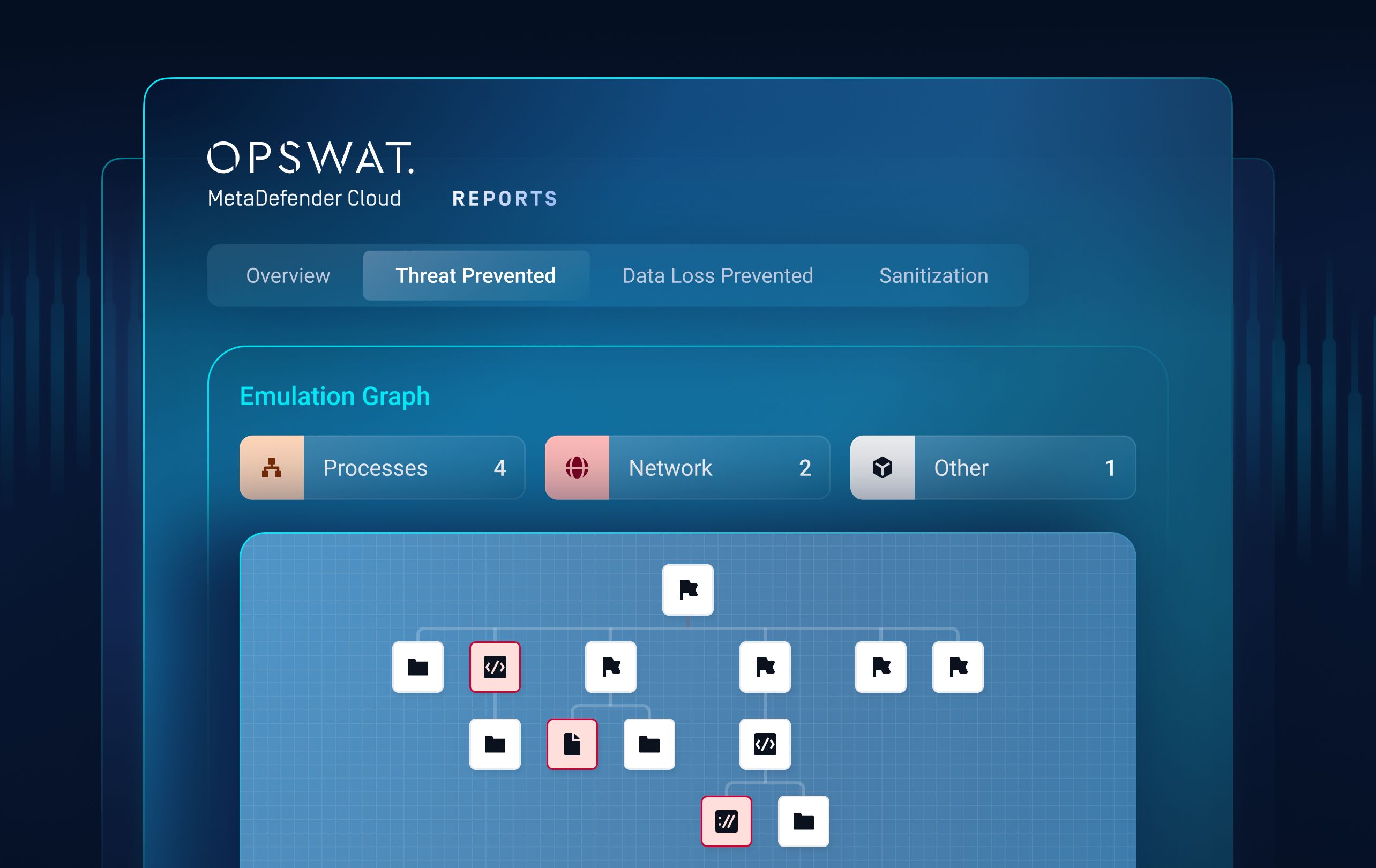

ניתוח דינמי שכבה 2 באמצעות אמולציה

שאלה שנשאלה: האם הקובץ מציג התנהגות לא ידועה או חמקמקה?

ניתוח דינמי מבצע קבצים חשודים בסביבה מבוססת אמולציה שעוקפת התחמקות מארגז חול ותעלולי תזמון. הוא חושף התנהגויות נסתרות כגון שרשראות טוען, מטענים מבוססי זיכרון בלבד וביצוע רב-שלבי שניתוח סטטי וארגזי חול מבוססי וירטואליים מפספסים לעתים קרובות.

ניקוד איומים שכבה 3

שאלה שנשאלה: מהי רמת הסיכון בפועל של איום אפס-יום?

ניקוד איומים מקשר בין מדדים התנהגותיים, הקשר מוניטין ואותות גילוי כדי להקצות ציון סיכון מבוסס ביטחון. זה נותן עדיפות לאיומים אמיתיים, מפחית עייפות כוננות ומאפשר לצוותי SOC להתמקד במה שדורש פעולה מיידית.

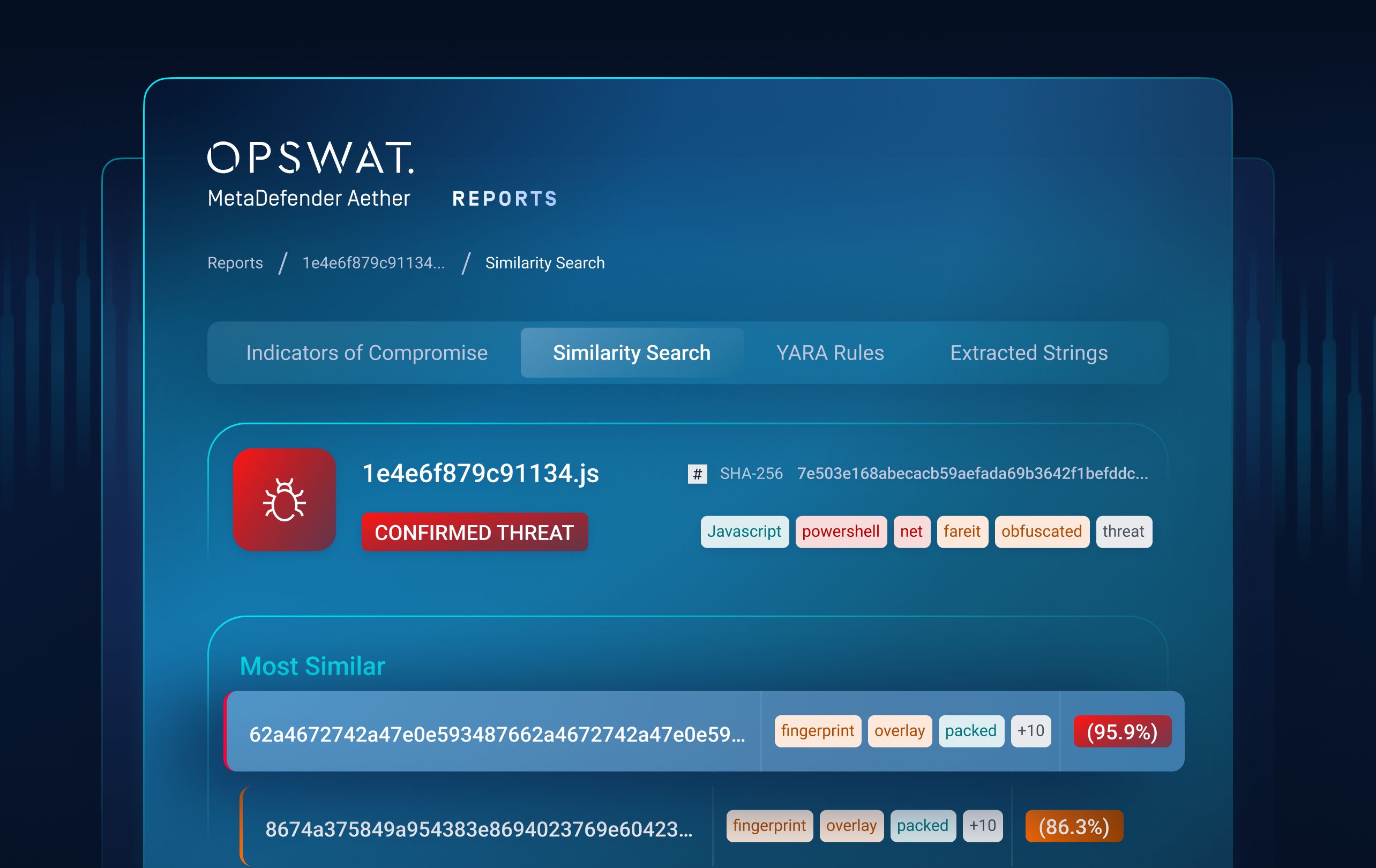

ציד איומים בשכבה 4 עם חיפוש דמיון במכונת כביסה

שאלה שנשאלה: האם איום האפס-יום קשור לקמפיינים רחבים יותר של תוכנות זדוניות?

Threat Hunting משתמש בחיפוש דמיון באמצעות למידת מכונה כדי לקשר דגימות לא ידועות עם משפחות, גרסאות ותשתיות ידועות של תוכנות זדוניות. זה מאפשר נראות ברמת הקמפיין ומזהה איומים גם כאשר תוקפים משנים מטענים, כלים או אינדיקטורים.

במקום כלים מרובים ופסקי דין סותרים, MetaDefender Aether מספקת תוצאה אחת מהימנה - בקנה מידה גדול ובהיקף.

ארבעת המוצרים המניעים גילוי מאוחד של יום אפס

MetaDefender Aether מסופק באמצעות ארבע הצעות המיושמות זה בזה. כל אחת מהן פותרת אתגר מבצעי ייחודי, תוך תרומה של מודיעין לאותו צינור גילוי.

MetaDefender אתר (עצמאי)

עבור מוקדי שליטה (SOC) וציידי איומים הזקוקים לנראות ושליטה עמוקות

האתגר

צוותי אבטחה מסתמכים לעתים קרובות על ארגזי חול מבודדים שהם איטיים, ניתנים לזיהוי על ידי מכונות וירטואליות ומנותקים ממודיעין איומים. חקירות דורשות מעבר ידני בין כלים.

מה שאת'ר מספק

- ניתוח דינמי מבוסס אמולציה שעוקף התחמקות מ-Sandbox

- ניקוד איומים וחיפוש דמיון מובנים ישירות בפסק הדין

- דיווח התנהגותי עשיר וחילוץ של IOC

הטרנספורמציה

ארגונים זוכים לניתוח קבצים מהשורה הראשונה , מיון מהיר יותר ותובנות ברמת הקמפיין - מבלי להתפשר על תפוקה.

מי מרוויח

אנליסטים של SOC, אנליסטים של תוכנות זדוניות, ציידי איומים וצוותי DFIR.

MetaDefender אתר עבור Cloud

עבור סביבות ענן מקוריות, DevSecOps וסביבות בעלות נפח עבודה גבוה

- למידע נוסף על MetaDefender אתר עבור Cloud כאן .

- הורידו את תקציר הפתרון כאן.

האתגר

ארגזי חול מסורתיים אינם ניתנים להרחבה עם זרימות עבודה בענן ומיישמים תקורה תפעולית.

מה זה פותר

- פיצוץ מבוסס SaaS, מונחה אמולציה, בקנה מידה ענן

- API -שילוב ראשון עם צינורות CI/CD, אחסון ותשתיות SaaS

- אפס תשתית לפריסה או לתחזוקה

הטרנספורמציה

ארגונים שומרים על מהירות ונפח קבצים תוך הוספת זיהוי "יום אפס" בכל מקום בו קבצים נעים.

מי מרוויח

Cloud אדריכלי אבטחה, צוותי DevSecOps, ספקי MSSP, מערכות SOC מבוזרות.

MetaDefender אתר עבור Core

עבור סביבות מקומיות, מוסדרות ועם מרווחי אוויר

- למידע נוסף על MetaDefender אתר עבור Core כאן .

- הורידו את תקציר הפתרון כאן.

האתגר

תשתיות קריטיות וסביבות ממשלתיות אינן יכולות לשלוח קבצים לענן - ועדיין דורשות ניתוח דינמי.

מה זה פותר

- ארגז חול מבוסס אמולציה מוטמע בפנים MetaDefender Core

- פעולה מלאה במצב לא מקוון עם זרימות עבודה מונחות מדיניות

- אין צורך בתשתית חדשה

הטרנספורמציה

גילוי יום אפס הופך תואם, ניתן לביקורת ופשוט מבחינה תפעולית - אפילו ברשתות בעלות פער אוויר.

מי מרוויח

אדריכלי אבטחה, מפעילי OT/ICS, צוותי ממשלה וביטחון.

MetaDefender Threat Intelligence

לצורך קורלציה, העשרה והגנה פרואקטיבית

האתגר

מודיעין איומים המבוסס על מוניטין בלבד מפגר אחרי התקפות מודרניות ומהירות.

מה זה פותר

- IOCs מועשרים בהתנהגות מטלמטריית ארגז חול

- חיפוש דמיון מונחה ML לזיהוי וריאנטים ואשכולות

- אינטגרציה חלקה של SIEM, SOAR, MISP ו-STIX

הטרנספורמציה

כל איום לא ידוע הופך למודיעין בר-פעולה , מחזק את הגילוי העתידי ומפחית את זמן השהייה.

מי מרוויח

צוותי מודיעין איומים, מנהלי SOC, מנהלי מערכות מידע, מהנדסי פלטפורמה.

סטנדרט חדש להגנה מפני יום אפס

MetaDefender אתר מייצג מעבר מגילוי ריאקטיבי לחוסן פרואקטיבי.

ארגונים המפעילים את Aether נהנים מ:

- פסקי דין של קבצים הטובים מסוגם (יעילות גילוי של עד 99.9% בימים אפס)

- מהירות קבצים גבוהה (עד פי 20 מהר יותר מאשר ארגזי חול מסורתיים)

- תמיכה בנפח קבצים עצום בהיקף

- עייפות מופחתת של SOC באמצעות פסק דין אחד ואמין

- מוכנות מוכחת לציות לתקנות מודרניות

והכי חשוב, MetaDefender אתר משנה את כלכלת ההתקפה בכך שהוא מאלץ יריבים לכתוב מחדש כל הזמן את מלאכת המסחר שלהם.

איומי יום אפס לא מאטים. גם ההגנות שלכם לא אמורות להאט.