שמירה על צעד אחד קדימה מול איומים מתפתחים דורשת יותר מאשר רק תגובה לפגיעויות האחרונות. אחת האסטרטגיות המרכזיות לשמירה על אבטחה איתנה היא על ידי תכנון יכולות גילוי הצופות מגמות עתידיות. אחד החלקים המרכזיים בהיצע FileTAC ו-MailTAC של InQuest הוא מאגר חזק של חתימות קבצים זדוניות, שלעתים קרובות מוכיחות את ערכן המתמשך כאשר כללים ישנים יותר מזהים איומים חדשים. החודש, אנו רוצים להדגיש את החשיבות של גילוי תוכנות זדוניות מובטח לעתיד ואת התפקיד הקריטי של מודיעין איומים פרואקטיבי.

הבטחת עתיד

הבטחת עתיד כרוכה בתכנון שיטות ומערכות גילוי עמידות שצופות ומסתגלות לאיומים מתפתחים. גישה פרואקטיבית זו מציעה מספר יתרונות:

- יעילות לטווח ארוך: כללי זיהוי מעוצבים היטב ממשיכים להגן מפני פרצות חדשות ווריאציות של תוכנות זדוניות, ומפחיתים את הצורך בעדכונים מתמידים.

- יעילות משאבים: על ידי שמירה על יכולות גילוי חזקות, ארגונים יכולים להקצות משאבים בצורה יעילה יותר על ידי התמקדות באיומים חדשים מבלי לבחון מחדש כל הזמן כללים ישנים.

- תנוחת אבטחה פרואקטיבית: אמצעי גילוי עתידיים תורמים לתנוחת אבטחה כללית חזקה יותר, ומספקים הגנה עקבית מפני איומים שונים.

מערכת מעוצבת היטב של כללי YARA היא דוגמה מצוינת לקונספט זה. כללי YARA הם כלי רב עוצמה לזיהוי וסיווג של תוכנות זדוניות וסוגים אחרים של קבצים על סמך התאמת תבניות. כללים אלה ניתנים להתאמה אישית רבה וניתנים להתאמה אישית לגילוי איומים ספציפיים. קיימים מספר אוספי כללי YARA ציבוריים המצטיינים בכך. אך אחד מיתרונותיה האמיתיים של חתימת גילוי איכותית טמון ביכולתה להישאר יעילה לאורך זמן, גם כאשר צצים איומים חדשים או וריאציות חדשות של איומים קיימים. כאשר כלל YARA ישן יותר מזהה איום סייבר חדש, הוא מדגיש את ראיית הנולד והיעילות של אמצעי גילוי מעוצבים היטב.

זהו תחום ש-InQuest התמקדה בו בפירוט רב, עם פרסומים סביב מה שאנו מכנים "זיהוי מעמיק" , כמו גם סקירה כללית של האופן שבו אנו מבצעים הקשר איומים מובנה בצורה של ניתוח רצף איומים . באמצעות מתודולוגיות אלו, מהנדסי זיהוי יכולים ליצור ספרייה של אמצעי נגד לזיהוי שהם חזקים, גמישים ומציעים תחולה עתידית להתפתחויות בנוף האיומים.

החשיבות של Threat Intelligence מֶחקָר

מודיעין איומי סייבר חזק הוא אבן הפינה של גילוי תוכנות זדוניות עתידיות. הוא כרוך בניתוח גורמי איום נוכחיים ומתפתחים כדי להבין את התנהגויותיהם, טכניקותיהם ומגמותיהם. הוא גם משלב תובנות המבוססות על ניסיון ולקחים ממחקר איומים קודם, ומסייע לספק ציר זמן שיכול לתמוך בהבנה רחבה יותר של מגמות והתפתחויות. מחקר זה חיוני הן ליצירת כללים מושכלים והן להגנה פרואקטיבית.

יצירת כללים מושכלת

על ידי הבנת נוף האיומים העדכני ביותר, אנשי מקצוע בתחום אבטחת הסייבר יכולים ליצור חתימות הצופות וקטורי תקיפה עתידיים וגרסאות של תוכנות זדוניות. החוקרים שלנו ב-InQuest עסקו בדיוק במקרה שימוש זה בעת פיתוח אמצעי נגד עבור CVE-2023-36884. דוגמה לקוד גיבוב זה היא 3a3138c5add59d2172ad33bc6761f2f82ba344f3d03a2269c623f22c1a35df97 .

CVE-2023-36884 הייתה פגיעות של יום אפס אשר נוצלה על ידי קבוצת איומים בשם RomCom לפעולות דו-מיקוד בתחום תוכנות הפשע וכן בשירות אינטרסים אסטרטגיים רוסיים על ידי... מכוונות לגופים אוקראינים ונאט"ו למטרות ריגול וגישה לאישורים. קבוצת ה-RomCom חופפת במידה מסוימת עם Storm-0978, Hawker, Tropical Scorpius, UAC-0132, UAC-0168, Void Rabisu ו-UNC4895.

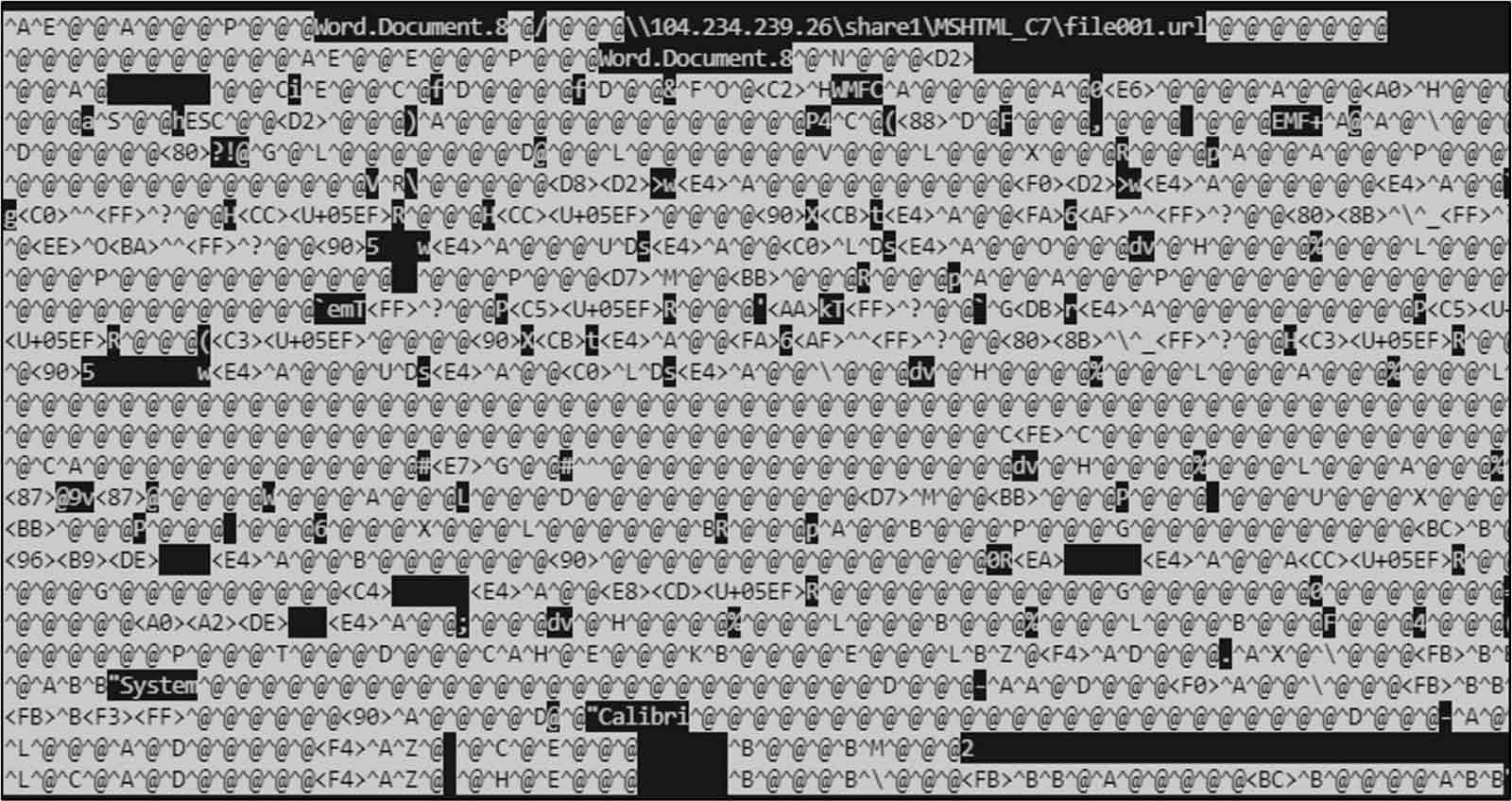

אופן פעולתו של ניצול לרעה זה דומה במובנים מסוימים לפגיעות ישנה יותר משנת 2017 ( CVE-2017-0199 ). במסמך Microsoft Word, אובייקט OLE מוטמע או מרוחק יכול להיטען בשקט בעת פתיחת הקובץ המקורי. יכולת זו מאפשרת למסמכי Office לשמש כנשאים של תוכן מקונן שרירותי, אשר תוקפים מנצלים כדי לייצר ניצול לרעה רב-שלבי חמקמק. במקרה הספציפי הזה, ניתן למצוא את מטען התוכנה הזדונית בתוך מסמך RTF מוטמע שכותרתו "afchunk.rtf". בתוך אובייקט ב-RTF זה, ניצול לרעה זה ממנף את הטכניקה הקיימת שנראית גם עם ניצול לרעה עבור CVE-2017-0199 כדי להוריד מטען נוסף מכתובת URL מקודדת. מכיוון שהגישה לכתובת URL מתבצעת בצורה של שיתוף SMB, היא מנצלת לרעה את האמון הטבוע ש-Windows מעניק לשיתופי רשת מרוחקים.

מכיוון שהמבנה הבסיסי של פרצות אלו דומה ל-CVE-2017-0199, הצוות שלנו מצא כי פגיעות חדשה זו (CVE-2023-36884) הפעילה חלק מחתימות הזיהוי הישנות שלנו. החפיפות שציינו הופיעו בהיבטים המבניים של אופן יצירת הפרצות, גם אם הפגיעויות הבסיסיות לא היו קשורות במדויק.

אנו יכולים ללמוד לקח מעניין מהמקרה הזה - חלק מכללי הגילוי, כאשר הם מתוכננים באופן רחב מספיק, יכולים להיות שימושיים לאורך זמן, אפילו לגילוי ימי אפס חדשים המבוססים על טכניקות ישנות יותר.

הגנה פרואקטיבית

מחקר מתמשך של מודיעין איומים מאפשר אסטרטגיית הגנה פרואקטיבית, זיהוי וטיפול באיומים פוטנציאליים לפני שהם עלולים לגרום נזק. צוות מודיעין האיומים של InQuest יושם בתהליך זה בחודש שעבר, בעת פיתוח חתימות לגילוי פגיעות MHTML בקבצי URL של מיקרוסופט ( CVE-2024-38112 ).

בעת פיתוח חתימה זו, החוקרים שלנו הזכירו כי כתובת ה-URL הזדונית המשמשת בקובץ URL של מיקרוסופט לא בהכרח חייבת להיות קישור אינטרנט סטנדרטי מבוסס HTTP. בעוד ששום דבר בתיעוד הזמין לא הראה שתוקפים השתמשו בנתיבי קבצים מקומיים בניצול ספציפי זה, האינטואיציה של האנליסט שלנו הציעה שווריאציות של ההתקפה עשויות להיות אפשריות. בהתבסס על מחקר קודם של InQuest על קבצי קיצורי דרך לאינטרנט (קבצי URL) כפי שהם משמשים בניצול ניצול תכונות אבטחה, נראה ברור שמערכות משנה רבות ב-Windows יכולות להיות מושפעות מפגמים בהחלת הגנות על קבצים הנגישים דרך מקורות מדיה חלופיים כגון SMB, WebDAV, או פרוטוקולים אחרים בעת שימוש בקידומת URL file://. נראה כי הדבר נובע מאמון מובנה שניתן ב-Windows לקבצים שמקורם במה שנחשבים בדרך כלל לאזורים מהימנים יותר המשמשים בסביבות רשת פנימיות. למעשה, וריאציות של נושא זה נבחנו שוב לאחרונה בניתוח של ZDI של CVE-2024-38213 , מה שמבהיר כי אמצעי נגד נגד סוגי פגיעויות אלה צריכים לשקול מערך רחב יותר של קלטים ממה שעשוי להיות ברור מיד. כתוצאה מכך, חתימת הזיהוי שיצרנו עבור פרצה זו תוכננה לצפות שינויים מסוג זה בעתיד.

מחשבות מסכמות

שני המקרים הללו מדגישים נושא מרכזי: מודיעין איומים הוא אבן הפינה של יכולות גילוי חזקות ועמידות לעתיד. כללי גילוי שנוצרו ידנית מדגימים יכולת זו, ולעתים קרובות מזהים איומים חדשים עם חתימות ישנות ומחושבות היטב. חתימות גילוי שנוצרו תוך התחשבות בגילוי מעמיק וניתוח ריצוף איומים חזק נוטות להיות עמידות יותר לנוכח התפתחויות בנוף האיומים. יעילות זו לאורך זמן מדגישה את חשיבות החזון ביצירת כללים ואת התפקיד הקריטי של מחקר מודיעין איומים.

על ידי התמקדות באמצעים עמידים לעתיד והשקעה במודיעין איומים, ארגונים יכולים לשמור על תנוחת אבטחה עמידה יותר ככל שנוף האיומים ממשיך להתפתח.

חברת InQuest נרכשה לאחרונה על ידי OPSWAT קראו את ההודעה כאן: OPSWAT רוכשת את Inquest ומחזקת את אסטרטגיית ה-Go-to-Market, יכולות גילוי רשתות וגילוי איומים פדרליות

מחבר: דארן ספרואל, האנטר הדאפול