Salesforce אולי המקום שבו נמצאים נתוני הארגון שלכם, אבל אין ערובה לכך שזה גם המקום שבו הנתונים שלכם בטוחים.

עם ענקיות בתעשייה כמו גוגל, Workday, Allianz Life, GAP, שאנל, קוקה קולה, איקאה ואחרות שאישרו [1] פרצות הקשורות לסיילספורס בשנת 2025, נראה ששיחת טלפון או קובץ נגוע מספיקים כדי לחדור לסביבת הפלטפורמה.

במקרים רבים המפורטים לעיל, העלאות קבצים, קישורים מוטמעים ואינטגרציות מבוססות OAuth היו נקודות כניסה לפריצות.

התקפות Salesforce השתנו.

במקום לפרוץ את דרכם פנימה, גורמים זדוניים חומקים דרך זרימות עבודה מהימנות.

זה חושף פערים קריטיים באופן שבו מוגנות סביבות אלה וכיצד יש להגן עליהן בעתיד.

משבר האבטחה של Salesforce בשנת 2025: במספרים

העניין של תוקפים ב-Salesforce גדל ישירות עם אימוץ השירות.

על פי ניתוח מודיעין איומים משנת 2025, העלאות קבצים וניצול לרעה של OAuth צצו כווקטורי התקיפה העיקריים מאחורי פרצות SaaS גדולות, וחשפו נקודה מתה קריטית באסטרטגיות אבטחת ענן.

פיצוץ נפח התקפה

- עלייה של פי 20 ביחס זיהוי איומים של Salesforce ברבעון הראשון של 2025 בהשוואה לרבעון הרביעי של 2024

- כמעט מיליארד רשומות נגנבו באמצעות מתקפות SaaS מתואמות

- 39+ ארגונים גדולים נפגעו, כולל גוגל, קוקה קולה, אדידס, אליאנץ, אייר פראנס, KLM ו-M&S

אלה לא היו אירועים שוליים.

הם השפיעו על מותגים גלובליים, תעשיות מפוקחות וארגונים עם תוכניות אבטחה בוגרות.

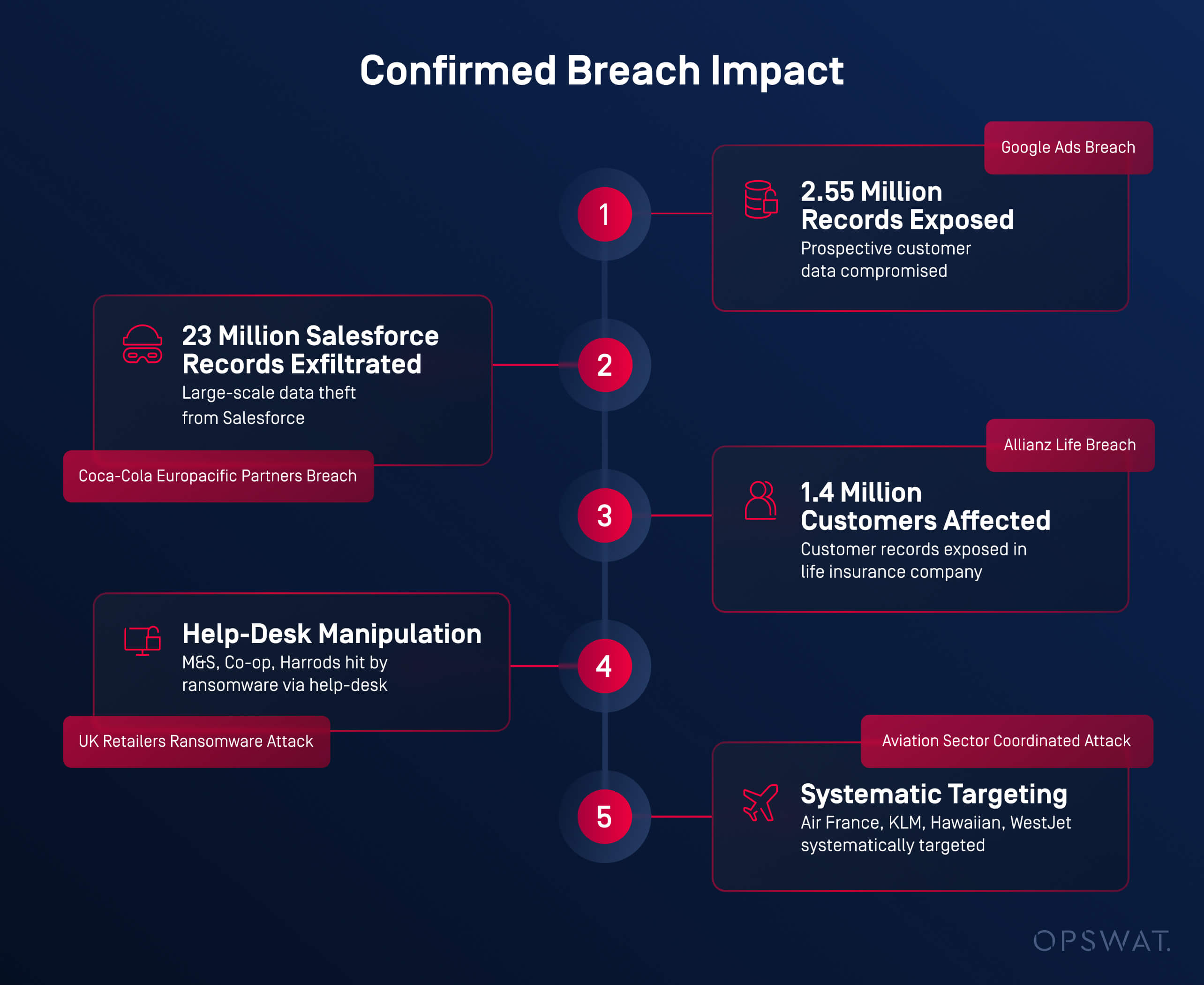

השפעה מאומתת של הפרצה

- גוגל אדס: 2.55 מיליון רשומות של לקוחות פוטנציאליים נחשפו

- קוקה קולה יורופסיפיק שותפים: מעל 23 מיליון רשומות Salesforce הוצאו מהרשת

- אליאנץ לייף: 1.4 מיליון לקוחות נפגעו

- קמעונאים בבריטניה (M&S, Co-op, Harrods): מניפולציה של צוות התמיכה הובילה לפריסת תוכנות כופר

- מגזר התעופה (אייר פראנס, KLM, הוואיאן, ווסטג'ט): מיקוד שיטתי ומתואם

חוט משותף צץ בכל האירועים: קבצים וקישורים זדוניים שהוכנסו דרך זרימות עבודה מהימנות של Salesforce ; לא נבדקו ולא נבדקו.

קבצים ככלי נשק: כיצד מסמכים יומיומיים הפכו לווקטור התקפה

לאורך תחילת 2025, אנליסטים רבים בתעשיית האבטחה חשפו דפוס.

תוקפים משתמשים בקבצים שנראים לגיטימיים כדי לעקוף הגנות מסורתיות ולהגיע למשתמשי קצה בתוך פלטפורמות SaaS כמו Salesforce.

התסריט השתנה.

במקום לנצל פגיעויות תוכנה, יריבים התמקדו בפורמטים מהימנים של מסמכים המסופקים דרך זרימות עבודה עסקיות רגילות - העלאות, רשומות משותפות ואינטגרציות.

שיטה זו יעילה יותר, משום שבדיקת האבטחה היא לרוב מינימלית עבור העלאות קבצים.

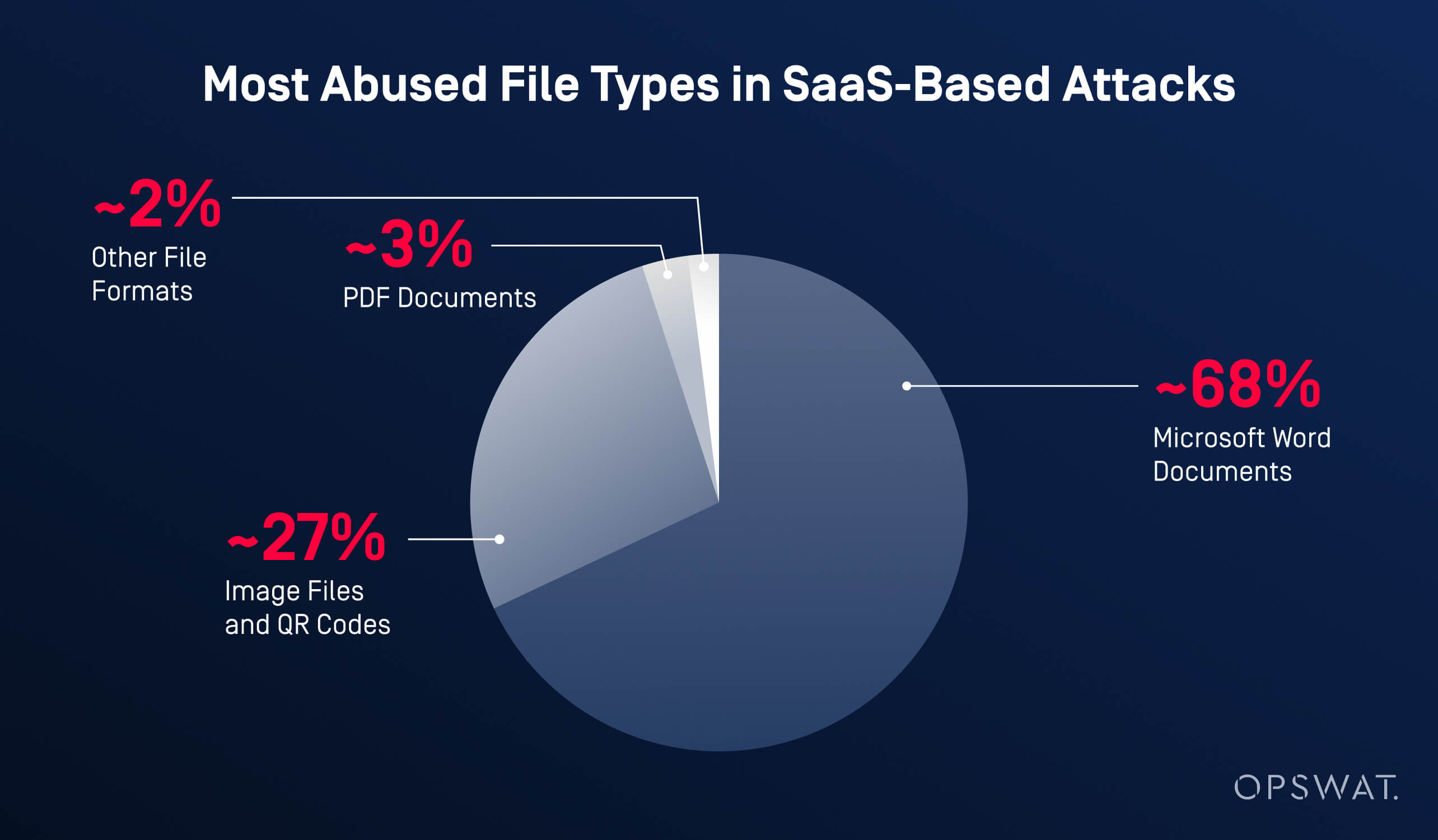

סוגי הקבצים הנפוצים ביותר בהתקפות מבוססות SaaS

העלאות קבצים מכוונות נשק פגעו באמון המשתמשים, והסתירו תוכן מזיק בקבצים יומיומיים [2-5]

מסמכי Microsoft Word (~68%)

קבצי Word נותרו שיטת המסירה הנפוצה ביותר לפעילות זדונית.

תוקפים הטמיעו קישורי פישינג או כתובות URL חיצוניות להורדת תוכנות זדוניות ושילבו אותם עם מסרים משכנעים של הנדסה חברתית כגון "אנא עיין בחשבונית" או "חוזה מעודכן מצורף".

לאחר העלאתם ישירות לסיילספורס, קבצים אלה עקפו לחלוטין את בקרות אבטחת הדוא"ל.

קבצי תמונה וקודי QR (~27%)

כפי שהודגש בדוחות האיומים של מיקרוסופט ושל גורמים אחרים בתעשייה, פישינג מבוסס QR ("quishing") צבר תאוצה בשנת 2025.

קודי QR זדוניים שהוטמעו בקבצי תמונה הפנו משתמשים, בעיקר אל mobile מכשירים, לדפי איסוף אישורים, תוך ניצול הנראות והבדיקה המופחתות של mobile דִפדוּף.

מסמכי PDF (כ-3%)

קבצי PDF בדרך כלל מוסווים כחשבוניות, טפסי תאימות או מסמכים משפטיים.

חלקם הכילו JavaScript מוטמע, בעוד שאחרים קישרו משתמשים לאתרי פישינג או אחסון תוכנות זדוניות חיצוניים.

פורמטים אחרים של קבצים (~2%)

התוקפים גם ניצלו:

- קבצי HTML עבור דפי פישינג מבוססי דפדפן

- ארכיוני ZIP להסתרת מטענים משניים

- קבצי אקסל המשתמשים בטכניקות מבוססות נוסחאות כדי להפעיל לוגיקה זדונית

למה זה עובד

קבצים אלה לא עוררו דאגה משום שנראו לגיטימיים , עברו דרך תהליכי עבודה לגיטימיים של Salesforce , והיו אמינים על ידי המשתמשים.

ככל שארגונים הקשיחו את גבולות הרשת ושערי הדוא"ל, התוקפים פשוט עברו לנתיב ההתנגדות הפחותה: קבצים מהימנים בתוך פלטפורמות מהימנות.

משבר האבולוציה של תוכנות זדוניות

ככל שחילוף נתונים מבוסס קבצים גדל, תוכנות זדוניות הפכו מתוחכמות יותר וקשה יותר לגילוי, ולעתים קרובות עוקפות כלי אבטחה מסורתיים מבוססי חתימות.

על פי מחקר OPSWAT , מורכבות תוכנות זדוניות עלתה ב -127% בשישה חודשים, כתוצאה ממגוון רחב של תוכנות זדוניות שמשתנות בכל אספקה, התקפות ללא קבצים המבצעות ישירות בזיכרון, מטענים עם השהיית זמן, טכניקות התחמקות מ"ארגז חול" ותוכן זדוני מוצפן החבוי בתוך מבני קבצים לגיטימיים.

מדוע הגנות מסורתיות נכשלו

- מנועי אנטי-וירוס בודדים מזהים רק 50-70% מהאיומים, כלומר 30-50% חומקים דרכם באופן שגרתי.

פער הזיהוי הזה מסביר מדוע:

- 67.72% ממסמכי Word הזדוניים עקפו את ההגנות

- 26.78% מהתקפות באמצעות קוד QR התחמקו מבקרות דוא"ל ונקודת קצה

- Salesforce הפכה למנגנון אספקה אידיאלי לאחר שתוקפים נמנעו לחלוטין מדוא"ל

הקישורים המוסתרים בתוך קבצים: טקטיקות התחמקות מכתובות URL מתקדמות

בכמה התקפות מודרניות, נקודת ההזרקה עוברת מעבר לקובץ עצמו.

במקרים אלה, סכנה ממשית מסתתרת לעתים קרובות בתוך כתובות URL המוטמעות בתוך מסמכים ותמונות.

חוקרי אבטחה מדווחים באופן עקבי שתוקפים מתמקדים פחות בהעברת תוכנות זדוניות ויותר בהפניית משתמשים ליעדים זדוניים, באמצעות קישורים שנראים לגיטימיים במבט ראשון.

עד שמשתמש לוחץ, בדיקות אבטחה מסורתיות כבר עוקפות.

טכניקות תקיפה נפוצות מבוססות URL שנצפו בטבע

התחזות למותג ודומיינים דומים

תוקפים רושמים באופן שגרתי דומיינים הדומים מאוד למותגים מהימנים, תוך החלפת תווים, הוספת אותיות נוספות או ניצול לרעה של תת-דומיינים.

דוגמאות לכך כוללות גרסאות שגויות באיות של שירותים ידועים, או כתובות URL המולאו בשמות מותגים מהימנים כדי להטעות משתמשים ולגרום להם לחשוב שהם בטוחים.

דומיינים רשומים חדשים (NRDs)

חלק גדול מקמפייני פישינג מסתמכים על דומיינים שנוצרו שבועות ספורים; או אפילו ימים לפני מתקפה. לדומיינים אלה אין מוניטין מבוסס, הם משמשים לזמן קצר במהלך קמפיינים, ולעתים קרובות ננטשים לפני שניתן לסמן אותם על ידי רשימות חסימה.

ניצול לרעה של שירותי קיצור כתובות URL

קישורים מקוצרים משירותים נפוצים מסתירים את היעד הסופי, ומונעים ממשתמשים וכלי אבטחה בסיסיים לראות לאן הקישור מוביל. טכניקה זו ממשיכה להיות פופולרית משום שהיא מתחמקת מסינון פשוט המבוסס על מוניטין ומילות מפתח.

שימוש לרעה בפלטפורמות והפניות לגיטימיות

תוקפים מסתתרים יותר ויותר מאחורי תשתית מהימנה כגון הפניות למנועי חיפוש, שירותי ענן או פלטפורמות אספקת תוכן. כתובות URL אלו נראות שפירות, עוברות בדיקות אמון ראשוניות, ורק מאוחר יותר מפנים משתמשים לדפים המכילים פישינג או תוכנות זדוניות.

דומיינים ברמה עליונה (TLDs) לא מוכרים או בעלי עלות נמוכה

דומיינים מסוימים בעלי דומיין גבוה (TLD) מנוצלים באופן לא פרופורציונלי בקמפיינים של פישינג עקב עלויות רישום נמוכות יותר ואכיפה רופפת יותר. בעוד שאף דומיין גבוה אינו זדוני מטבעו, תוקפים מעדיפים דומיינים שניתן להקים במהירות ולזרוק ללא השלכות.

למה זה עדיין עובד

ניקוד מוניטין סטטי (בדיקה האם דומיין נראה בעבר או מופיע ברשימות חסימה ידועות) הופך לחסר תועלת כאשר תוקפים מחליפים דומיינים במהירות, מנצלים לרעה שירותים מהימנים או דוחים התנהגות זדונית עד לאחר המסירה.

איומי כתובות URL מודרניים דורשים יותר מבדיקות שטחיות.

הגנה יעילה תלויה בניתוח הקשר, אותות התנהגותיים ובדיקה מתמשכת.

נדרשת בדיקה מעמיקה, במיוחד בתוך פלטפורמות SaaS מהימנות, שבהן משתמשים נוטים יותר ללחוץ ללא היסוס.

הבנת משטח ההתקפה המלא של Salesforce

Salesforce מציעה דרכים רבות להעלות, לשתף ולהחליף קבצים - ותוקפים ניצלו כמעט את כולן.

במקום להתמקד בתכונה אחת, הם ניצלו לרעה את כל המערכת האקולוגית של קליטת הקבצים , ושילבו תוכן זדוני בזרימות עבודה עסקיות יומיומיות.

נקודות כניסה מרכזיות מבוססות קבצים ב-Salesforce

ערוצים הפונים ללקוחות

נתיבי הגשה חיצוניים היו מטרה תכופה משום שהם נועדו לקבל קבצים ממשתמשים לא מהימנים. זה כולל טפסי דוא"ל-למקרה וטפסי אינטרנט-למקרה, שירות Cloud קבצים מצורפים והעלאות דרך פורטלי לקוחות.

כלי שיתוף פעולה פנימיים

תוקפים ניצלו תכונות שיתוף פעולה כגון פוסטים בצ'אטר, קבצים משותפים ואינטגרציות עם פלטפורמות העברת הודעות כמו Slack ו-WhatsApp, כמו גם תוכן ששותף בתוך Experience. Cloud קהילות.

ממשקי API, אינטגרציות ואוטומציה

זרימות נתונים אוטומטיות הכניסו סיכון נוסף. ייבוא קבצים דרך Data Loader, יישומים מחוברים וכלי אוטומציה של תהליכי עבודה של צד שלישי מאפשרים לתוכן זדוני להיכנס לסביבות Salesforce ללא אינטראקציה ישירה של המשתמש.

מדוע בקרות אבטחה מסורתיות אינן מספיקות עבור Salesforce

למרות השקעות רבות באבטחת סייבר, ארגונים רבים נותרו חשופים.

מחקרים בתעשייה, כולל ה- DBIR של Verizon, מראים שכמעט 68% מאירועי האבטחה כרוכים בטעות אנוש, בעוד שרוב כלי האבטחה מדור קודם מעולם לא תוכננו להגן על פלטפורמות SaaS כמו Salesforce.

הבעיה המרכזית היא נראות ותזמון.

בקרות מסורתיות מתמקדות בדוא"ל או בנקודות קצה, ומשאירות העלאות קבצים ותוכן מאוחסן בתוך Salesforce במידה רבה ללא בדיקה.

- שערי אבטחה לדוא"ל נעצרים במשלוח בתיבת הדואר הנכנס ואינם סורקים קבצים שהועלו ישירות לסיילספורס.

- אנטי-וירוס Endpoint מגן על מכשירים ולא על פלטפורמות ענן ובדרך כלל סורק קבצים רק לאחר ההורדה.

- CASBs ( Cloud Access Security Broker) מציעים בדיקה מעמיקה מוגבלת של קבצים ולעתים קרובות מפספסים איומים מוטמעים או מוצפנים.

- זיהוי מבוסס חתימות אינו יעיל כנגד התקפות יום אפס ותוכנות זדוניות פולימורפיות, מה שהופך אותו לא אמין עבור מסמכים מודרניים בעלי נשק.

ככל שתוקפים משתמשים יותר ויותר בפלטפורמות SaaS מהימנות כדי לספק תוכנות זדוניות וקישורים זדוניים, פערים אלה משאירים סביבות Salesforce פגיעות ללא אבטחה ייעודית להעלאת קבצים.

אֵיך MetaDefender עבור העלאות קבצים מאובטחות של Salesforce

MetaDefender עבור Salesforce סוגר את פער האבטחה הזה על ידי בדיקת קבצים וקישורים ברגע שהם נכנסים ל-Salesforce.

באמצעות טכנולוגיות אבטחת קבצים מתקדמות, המותאמות לענן , היא מיישמת בדיקה מעמיקה ישירות בנקודת הכניסה; לפני שהתוכן מאוחסן, משותף או מעובד על ידי זרימות עבודה של Salesforce.

על ידי שילוב סריקת תוכנות זדוניות רב-שכבתית, ניתוח תוכן ובדיקת קישורים, MetaDefender עוצר תוכנות זדוניות, קישורי פישינג ואיומים נסתרים מוקדם.

סיכום: אבטחת Salesforce מתחילה בקבצים

נתוני האבטחה משנת 2025 [6] מבהירים דבר אחד: קבצים הפכו לווקטור התקיפה העיקרי המכוון לפלטפורמות SaaS כמו Salesforce. תוקפים משתמשים יותר ויותר בהעלאות קבצים ובתוכן משותף כדי לעקוף הגנות מסורתיות, בעוד שניצול לרעה של OAuth מאפשר לאיומים לחמוק לחלוטין מבקרות MFA.

במקביל, מעט כלי אבטחה מדור קודם תוכננו כדי להגן על זרימות עבודה של Salesforce או לבדוק קבצים בנקודת ההעלאה.

כדי להפחית סיכונים ביעילות, יש לבצע מניעה לפני שקבצים או קישורים זדוניים יגיעו למשתמשים או לתהליכים עסקיים.

MetaDefender עבור Salesforce מאפשר בדיוק את זה.

השאלה האמיתית היא כבר לא האם תוקפים מכוונים לסביבת הסיילספורס שלכם; אלא האם תעצרו אותם לפני שהם יצליחו.

שאלות נפוצות: אבטחת העלאת קבצים של Salesforce

מדוע העלאות קבצים מהוות סיכון אבטחה ב-Salesforce?

תוקפים משתמשים יותר ויותר בהעלאות קבצים ובקישורים מוטמעים כדי לעקוף הגנות דוא"ל והיקפיות. בשנת 2025, מחקר אבטחה הראה שזרימות עבודה מהימנות של Salesforce הפכו לנקודת כניסה עיקרית לתוכנות זדוניות ופישינג.

האם האבטחה המקורית של Salesforce יכולה לעצור קבצים זדוניים?

Salesforce מאבטחת את הפלטפורמה עצמה אך אינה בודקת לעומק קבצים שהועלו או כתובות URL מוטמעות. ללא בקרות נוספות, איומים יכולים להיכנס דרך קבצים מצורפים, ממשקי API ואינטגרציות.

אילו קבצים מנוצלים לרוב במתקפות Salesforce?

תוקפים לרוב מנצלים לרעה מסמכי Word, קבצי תמונה עם קודי QR וקבצי PDF משום שהם נראים לגיטימיים ועוקפים בקלות בקרות אבטחה מסורתיות.

איך MetaDefender האם עבור Salesforce לסגור את הפער הזה?

MetaDefender עבור Salesforce, המערכת בודקת קבצים וקישורים ברגע שהם נכנסים ל-Salesforce, וחוסמת תוכנות זדוניות ופישינג לפני שהתוכן מאוחסן, משותף או משמש בזרימות עבודה.