מסמכי Microsoft Office נותרו אחד הכלים היעילים ביותר לפריצות סייבר. הם מהימנים, נמצאים בשימוש נרחב ומוטמעים עמוק בפעילות היומיומית. פעילות אחרונה הקשורה לגורמי איום רוסים, בשילוב עם פגיעויות כמו CVE-2026-21509 , מראה מדוע Office ממשיך להיות נקודת כניסה אמינה, במיוחד כנגד סביבות בעלות ערך גבוה ורגישות.

הפגיעות: ניצול אמון באמצעות עיצוב

CVE-2026-21509 אפשר לתוקפים להפוך מסמך אופיס לגיטימי לנשק, כך שהניצול התרחש במהלך עיבוד קבצים רגיל. ללא פקודות מאקרו. ללא אזהרות. ללא דגלים אדומים ברורים. המסמך נראה רגיל משום שמבחינה מבנית, הוא היה כזה.

זוהי הבעיה. קבצי אופיס הם מכולות מורכבות. הם תומכים באובייקטים מוטמעים, הפניות ותוכן דינמי שנועד לפרודוקטיביות. אותה מורכבות נותנת לתוקפים מקום להסתיר נתיבי ביצוע בתוך טיפול רגיל במסמכים.

איך הניצול עובד

Microsoft Office כולל מנהל אבטחה שמתפקד כשומר סף עבור אובייקטים מוטמעים. כאשר Office נתקל ב-OLEObject, הוא בודק רשימת חסימות (Kill Bits) כדי לקבוע אם אובייקט זה מסוכן.

CVE-2026-21509 מנצל את מנגנון האמון הזה ישירות. תוקפים מטמיעים מאפיינים ודגלים ספציפיים בתוך מבנה ה-XML של המסמך. דגלים אלה מציגים למעשה אישורים למנהל האבטחה, ומאותתים "אובייקט זה מהימן, אל תבדוק אותו". מנהל האבטחה מציית, וה- OLEObject הזדוני מבוצע ללא בדיקה.

הניצול מתרחש בשלב מוקדם, במהלך הניתוח והרינדור. המסמך אינו צריך להיראות זדוני. יש רק לפתוח אותו.

דפוס, לא חריג

CVE-2026-21509 עוקב אחר דפוס מוכר.

בקובץ CVE-2024-30103, תוקפים ניצלו לרעה את אופן הטיפול של Office בתבניות מרוחקות, מה שאפשר ביצוע ללא פקודות מאקרו ועם אינטראקציה מינימלית של המשתמש. קודם לכן, CVE-2023-36884 נוצל באופן פעיל על ידי קבוצות מקושרות למצב באמצעות מסמכי Office בעלי מבנה שהופעלו במהלך עיבוד רגיל.

כל מקרה מחזק את אותה נקודה: הניצול מתרחש בשלב מוקדם, במהלך הניתוח והרינדור. המסמך לא צריך להיראות זדוני. צריך רק לפתוח אותו.

גישה זו משתלבת היטב עם אופן פעולתם של קבוצות איום רוסיות. הן מעדיפות טכניקות שמשתלבות בזרימות עבודה רגילות, נמנעות מאינדיקטורים רועשים ומנצלות אמון במקום לכפות גישה.

הלקח האמיתי מימי האפס במשרד

הלקח אינו עוסק בפגיעות אחת או בקמפיין אחד. הוא עוסק במשטח ההתקפה עצמו.

מסמכי אופיס בדרך כלל מטופלים כנתונים, ולא כתוכן שניתן להפעיל. פרצות מודרניות מנצלות הנחה זו. צוותי אבטחה אינם יכולים להסתמך על ידיעה איזו פגיעות פעילה או איזו פרצה מסתובבת בכל זמן נתון. ימי אפס עובדים דווקא משום שהם אינם ידועים מתי הם נמצאים בשימוש.

עבור ארגונים המפעילים מערכות קריטיות, זה משנה את משוואת האבטחה. המיקוד לא יכול להיות על זיהוי הניצול לאחר פתיחת מסמך. המיקוד צריך להיות על ביטול היכולת של מסמכים לבצע לוגיקה נסתרת בכלל.

אֵיך OPSWAT טכנולוגיות מתמודדות עם איום זה

OPSWAT מטפל באתגר יום האפס של Office באמצעות שתי טכנולוגיות משלימות: טכנולוגיית Deep CDR™ מונעת ניצול לרעה על ידי הסרת יכולת הביצוע, בעוד Adaptive Sandbox חושף את הכוונה האמיתית של מסמכים זדוניים באמצעות ניתוח התנהגותי.

טכנולוגיית Deep CDR™: ניטרול ניצולים באמצעות חיטוי מבני

טכנולוגיית Deep CDR™ מטפלת בבעיה מהשורש על ידי נקיטת גישת אפס אמון במבנה הקבצים.

במקום להחליט האם מסמך הוא זדוני, טכנולוגיית Deep CDR™ מתייחסת לקבצים מורכבים כקבצים שעלולים להיות לא בטוחים כברירת מחדל. היא מפרקת את המסמך, מסירה את כל האלמנטים הפעילים והניתנים לניצול - סקריפטים, אובייקטים מוטמעים, מבנים פגומים - ובונה מחדש גרסה נקייה ששומרת על תוכן עסקי.

כיצד טכנולוגיית Deep CDR™ עוצרת את CVE-2026-21509

טכנולוגיית Deep CDR™ פועלת על פי עיקרון שונה במהותו מ-Office Security Manager. היא אינה מעריכה אמון. היא אינה בודקת רשימות שחורות או מנתחת דגלים. היא פשוט מסירה את כל התוכן שאינו תואם את המדיניות, כולל OLEObjects.

על ידי פירוק המסמך והסרת כל רכיב פעיל וניתן לניצול לפני שחזורו, טכנולוגיית Deep CDR™ הופכת את מנגנון הניצול לבלתי פעיל. לא נותרו אובייקטי OLEO לביצוע, בין אם מהימנים ובין אם לאו. המסמך שנוצר שומר על תוכן עסקי אך אינו יכול לשאת יכולת ביצוע.

גישה זו אינה דורשת ידע ב-CVE-2026-21509 או בכל גרסה עתידית אחרת. אם הניצול תלוי באובייקטים מוטמעים ששורדים בסביבת המשתמש, הוא נכשל מעצם תכנון הגישה.

עבור מנהלי מערכות מידע (CISO), זה משנה את הדיון על סיכונים. מערכות אפס-ימי משרדיות מפסיקות להיות בעיית מודיעין והופכות לבחירה עיצובית. המסמך אולי יגיע, אבל הוא יגיע ללא היכולת לבצע לוגיקה נסתרת.

Adaptive Sandbox חשיפת כוונה זדונית באמצעות ניתוח התנהגותי

בעוד שטכנולוגיית Deep CDR™ מונעת ניצול לרעה באמצעות חיטוי מבני, Adaptive Sandbox נוקטת בגישה שונה: הפעלת המסמך בסביבה מבוקרת וצפייה במה שהוא עושה בפועל.

למה ניתוח התנהגותי חשוב

CVE-2026-21509 מדגים מדוע לניתוח סטטי יש מגבלות. המסמכים הזדוניים הקשורים לקמפיין אוקראינה של APT28 נראים תקינים מבחינה מבנית. הדגלים המוטמעים ב-XML אינם נרשמים כחתימות נוזקה ברורות. שיטות גילוי מסורתיות מתקשות מכיוון שאין שום דבר "לא בסדר" ברור למצוא.

Adaptive Sandbox פועל בצורה שונה. במקום לנסות לזהות דפוסים זדוניים בקוד סטטי, הוא מבצע את המסמך בסביבה מבוקרת וצופה בהתנהגותו בפועל.

אֵיך Adaptive Sandbox חשף את קמפיין APT28

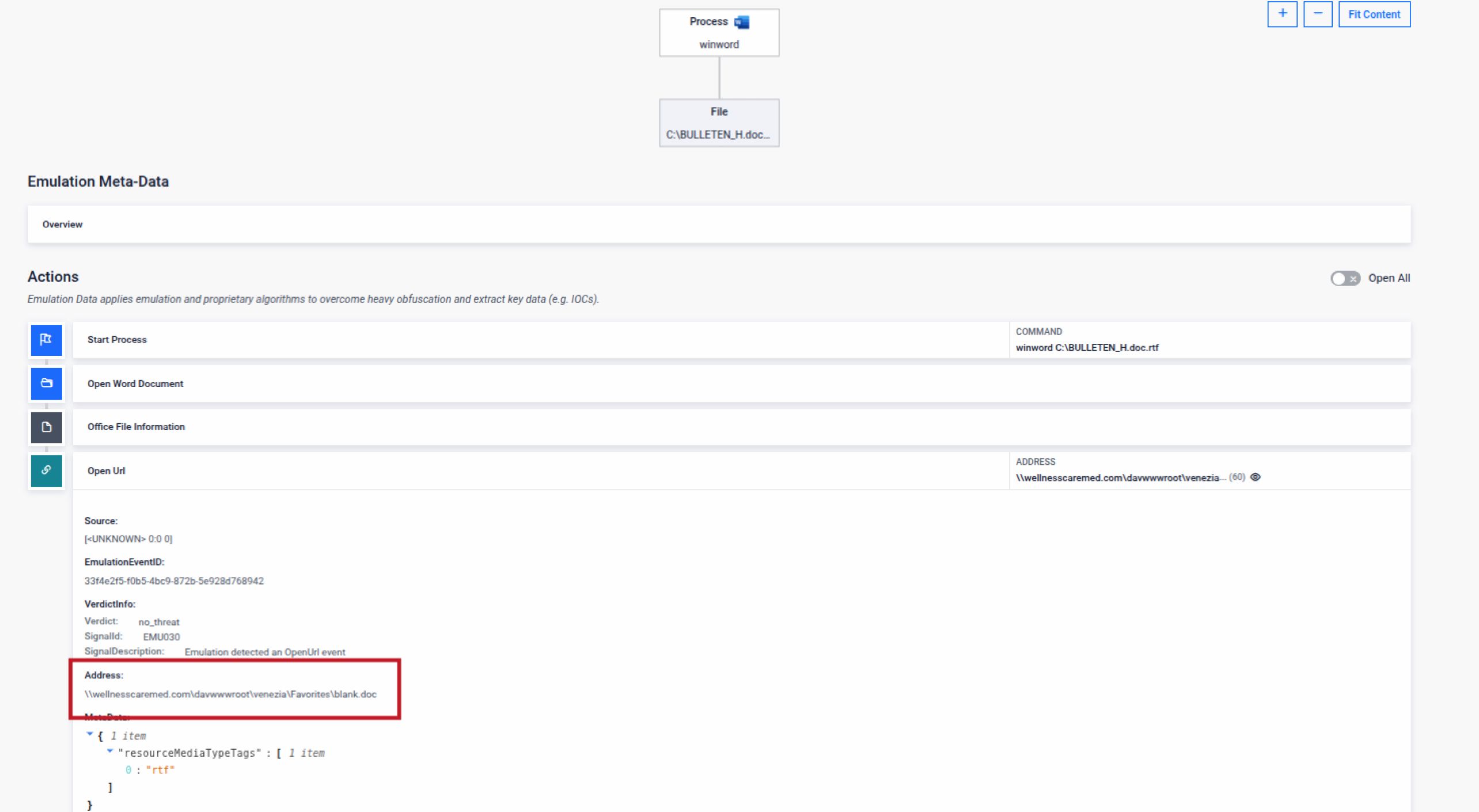

כַּאֲשֵׁר Adaptive Sandbox ניתח את המסמכים הזדוניים המנצלים את CVE-2026-21509, אך לא חיפש חתימות ידועות על פרצות. הוא הפעיל את המסמך וצפה במתרחש.

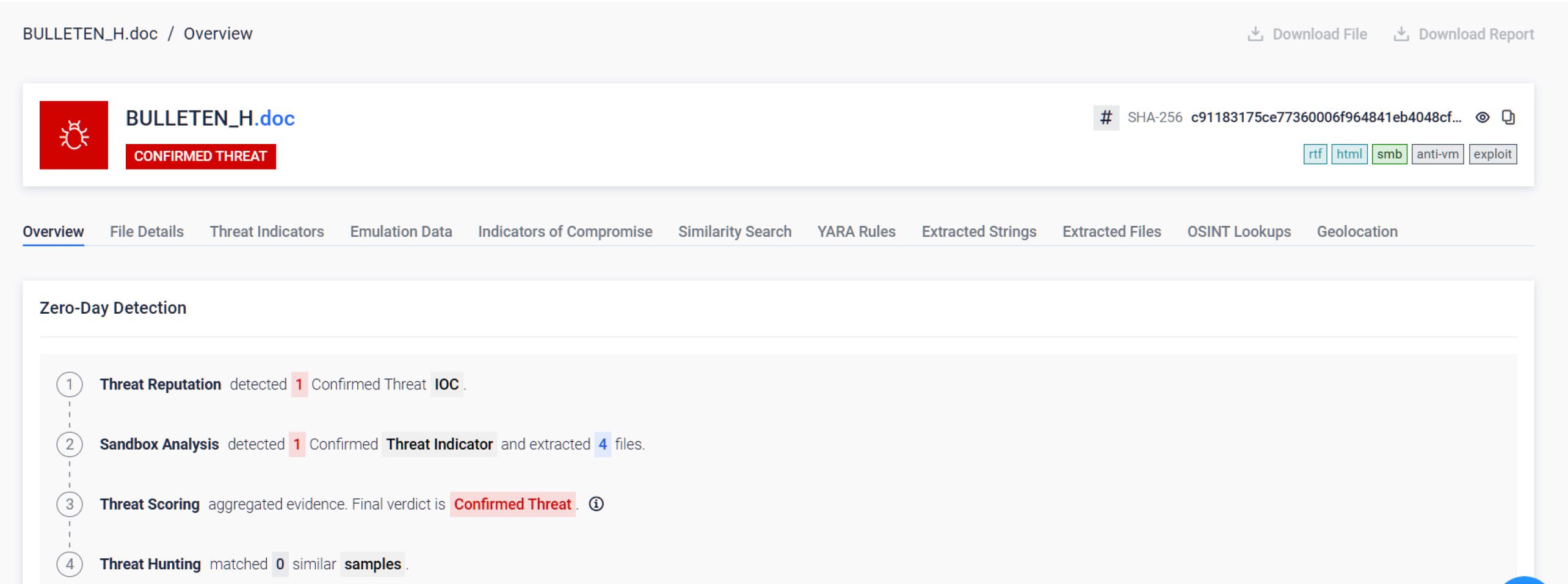

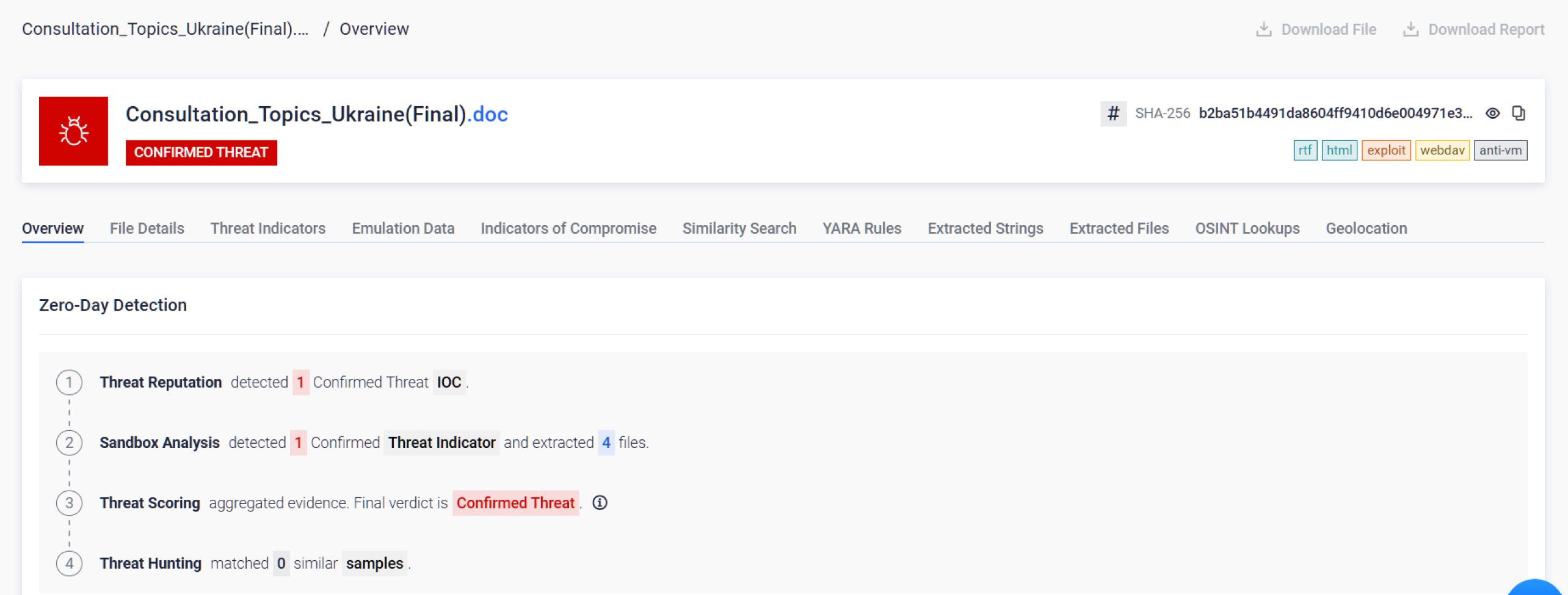

מסמכים זדוניים בפועל המנצלים את CVE-2026-21509

ברגע שהקובץ נפתח, ה-OLEObject המוטמע הופעל, בדיוק כפי שהתוקף התכוון. אך במקום להגיע לרשת של הקורבן, הוא חשף את מטרתו האמיתית: ייזום חיבור WebDAV לתשתית גורם איום חיצוני כדי לאחזר את המטען של השלב הבא.

התנהגות הרשת הזו היא מה שחשוב. לא מבנה ה-XML. לא נוכחותם של דגלים ספציפיים. הפעולה בפועל שהמסמך מבצע כאשר ניתנת לו הזדמנות לבצע אותה.

Adaptive Sandbox סורק ומדמה את כל האלמנטים הפעילים והניתנים לניצול, ויוצר פרופיל התנהגותי מלא. גם אם ניצול לרעה אינו ידוע, אם מסמך מנסה להגיע לשרתים חיצוניים, להוריד מטענים נוספים, לבצע פקודות נסתרות או ליצור חיבורי פקודה ובקרה, Adaptive Sandbox מציג את ההתנהגות הזו לפני שהמסמך מגיע למשתמשים.

אם ה-OLEObject מכיל קוד זדוני, Adaptive Sandbox מזהה זאת באמצעות ביצוע התנהגותי, לא באמצעות התאמת חתימות.

שתי טכנולוגיות שעובדות יחד

עבור ארגונים הפועלים בסביבות בסיכון גבוה, טכנולוגיית Deep CDR™ ו- Adaptive Sandbox למלא תפקידים נפרדים אך משלימים:

- טכנולוגיית Deep CDR™ למניעה: מבטיחה שמסמכים הנכנסים לסביבה לא יוכלו להפעיל לוגיקה זדונית. יכולת הניצול מוסרת לפני שהקובץ מגיע למשתמשים. השתמשו באפשרות זו כאשר יש לנקות מסמכים לצורך מסירה בטוחה למשתמשי הקצה.

- Sandbox Adaptive לגילוי: חושף את הכוונה ההתנהגותית של מסמכים חשודים באמצעות ביצוע מבוקר, תומך במודיעין איומים, תגובה לאירועים וניתוח פורנזי. השתמש באפשרות זו כאשר עליך להבין בדיוק למה נועד מסמך.

CVE-2026-21509 מנצל אמון במבנה הקובץ. טכנולוגיית Deep CDR™ מסירה את המבנה הניתן לניצול. Adaptive Sandbox חושף למה נועד הניצול לעשות.

אף אחת מהגישות לא דורשת ידיעה מראש על הפגיעות. שתיהן מבטיחות שכאשר יופיע יום האפס הבא של אופיס, הארגון שלך לא יחכה לגלות מה הוא עושה.

סיכום: אבטחה מכוונת, לא גילוי

פרצות איום באופיס ימשיכו לצוץ. גורמי איום ימשיכו לנצל לרעה את מורכבות הקבצים כי זה עובד. המסקנה המעשית היא פשוטה: בסביבות בסיכון גבוה, מסמכי אופיס צריכים להגיע בטוחים. לא מנוטרים. לא "כנראה נקיים". בטוחים לפתיחה.

CVE-2026-21509 לא יהיה הניצול האחרון של Office שבו השתמשו האקרים רוסים. ייתכן שהניצול הבא כבר קיים. השאלה המשמעותית היחידה היא האם מסמכים מקבלים הזדמנות להפעיל לוגיקה נסתרת בסביבה שלך.

למדו עוד על איך תוכלו לשלב את טכנולוגיית Deep CDR™ ו Adaptive Sandbox בצורה חלקה לתוך ערימת האבטחה הקיימת שלך.