מהם השינויים המרכזיים והדרישות החדשות ב-CAF 4.0 עבור תשתיות קריטיות?

CAF (מסגרת הערכת סייבר) היא המודל הלאומי של בריטניה להערכת האופן שבו ארגונים המספקים שירותים חיוניים מנהלים סיכוני סייבר וחוסן. CAF 4.0, שפורסם על ידי המרכז הלאומי לאבטחת סייבר (NCSC) בבריטניה בשנת 2025, מעלה את הציפיות על ידי החלפת סקירות רשימות תיוג בחוסן מדיד ומבוסס תוצאות עבור תשתיות קריטיות.

עדכונים מרכזיים

- פיתוח תוכנה Secure וניהול מחזור חיים במערכות פנימיות ובמערכות ספקים (A4.b)

- בקרות סיכונים של בינה מלאכותית ואוטומציה למניעת פעולות מערכת לא בטוחות או לא מכוונות

- ציד איומים פרואקטיבי כיכולת חובה במסגרת עיקרון C2

- אבטחת שרשרת אספקה ונראות של קבלני משנה

- שכבות מגזריות ליישומים מותאמים אישית בתחומי האנרגיה, הבריאות, התחבורה והתשתיות הדיגיטליות

- דגש מפורש על הבנת איומים (A2.b) ותיקוף אבטחה באמצעות IGPs (אינדיקטורים לנהלים טובים)

בהתאם ל-NIS2 (תקנת מערכות הרשת והמידע המעודכנת של האיחוד האירופי) ולחוק החוסן של בריטניה, CAF 4.0 מגביר את האחריותיות ברמת הדירקטוריון ודורש ראיות מתמשכות לממשל ושיפור במסגרת יעדי AD.

במה שונה CAF 4.0 מגרסאות קודמות?

CAF 4.0, שפותח על ידי NCSC, מתקדם מעבר לעמידה ברשימת התיוג לעבר תוצאות מדידות ושיפור מתמיד. הוא מציג עקרונות חדשים כגון ציד איומים (C2) ו... Secure Software פיתוח (A4.b), נתמך על ידי שכבות ספציפיות למגזר.

הבדלים עיקריים

- ראיות מבוססות תוצאות מחליפות רשימות בקרה, ומעניקות לארגונים גמישות בעמידה בכל עיקרון

- IGPs מנחים שיקול דעת מומחים במקום ניקוד נוקשה

- עקרונות חדשים לציד איומים (C2) ופיתוח תוכנה מאובטח (A4.b)

- תמיכה בשכבות-על ספציפיות למגזר מאפשרת לרגולטורים להתאים ציפיות לכל ענף

- התמקדות חזקה יותר בממשל ובביטחון , המחייבת אחריות ברמת הדירקטוריון

בפועל, CAF 4.0 דורש ראיות ניתנות לאימות ונהלי ציד איומים מתועדים. גרסאות קודמות הדגישו ניטור רשת בעוד ש-4.0 מוסיפה עקרון ציד איומים ייעודי הדורש ציד פרואקטיבי ותוצאות מאומתות.

אתגרים נפוצים של CAF 4.0 וכיצד המסגרת פותרת אותם

| נקודת כאב | כיצד CAF 4.0 מטפל בזה |

|---|---|

| ניווט בדרישות רגולטוריות מורכבות וחופפות | CAF 4.0 תואם את הנחיית NIS2 ואת חוק החוסן של בריטניה, ויוצר מודל מאוחד לממשל, הבטחה וחוסן בין מגזרים. |

| משאבים מוגבלים לאיסוף ראיות וניטור איומים באופן רציף | CAF 4.0 מחליף ביקורות בסגנון רשימת תיוג בראיות מבוססות תוצאות והערכה מתמשכת, ומאפשר לארגונים להדגים עמידה בדרישות בצורה יעילה יותר. |

| אי ודאות לגבי אופן יישום המנדטים החדשים סביב פיתוח מאובטח וסיכוני בינה מלאכותית | CAF 4.0 מציג עקרונות ברורים עבור Secure Software פיתוח [A4.b] וניהול סיכוני בינה מלאכותית, המספקים הדרכה מובנית בנוגע לבקרות מחזור חיים, בדיקות ותהליכי מקור. |

| קושי בהפקת דוחות תאימות וחוסן מוכנים לדירקטוריון | CAF 4.0 מחזק את האחריותיות של ההנהלה באמצעות יעדים מדידים ו-IGPs (אינדיקטורים לנהלים טובים), מה שהופך את הדיווח ברמת הדירקטוריון לעקבי ומונע נתונים יותר. |

סיכוני בינה מלאכותית ו Secure פיתוח הוא עדיפות ב-CAF 4.0

CAF 4.0 מכיר בכך שאוטומציה המונעת על ידי בינה מלאכותית ושרשראות אספקה מורכבות של תוכנה יוצרות סיכונים חדשים שעלולים לשבש שירותים חיוניים אם הפיתוח והניהול אינם מאובטחים.

דרישות לארגונים

- יישום שיטות פיתוח מאובטחות כגון מעקב אחר מקור הקוד, בדיקות וניהול פגיעויות לאורך מחזור חיי התוכנה.

- להעריך ולשלוט בסיכונים ממערכות החלטה אוטומטיות או מבוססות בינה מלאכותית, אשר עלולות לפעול באופן בלתי צפוי או להיות מנוצלות על ידי תוקפים.

- אימות האותנטיות והשלמות של תוכנה ועדכונים באמצעות תהליכי אבטחת ספקים האוכפים סטנדרטים של פיתוח מאובטח

עדכונים אלה ממסדירים פיתוח מאובטח וניהול סיכוני בינה מלאכותית כדי למנוע פגיעויות במערכות קריטיות לפני הפריסה, וליישר קו עם הנחיית NIS2 וחוק החוסן של בריטניה.

שכבות מגזר חדשות והשפעתן על מנהיגי ביטחון

CAF 4.0 מציג פרופילי CAF, או שכבות, ספציפיים למגזר, כדי להפוך את המסגרת למעשית עבור תעשיות המספקות שירותים חיוניים. שכבות אלו, שפותחו תחת הנחיות ה-NCSC, מבטיחות ש-CAF יישאר מסגרת לאומית משותפת תוך מתן אפשרות לפרשנות ספציפית למגזר.

חשבו על השכבות כעל תוכניות אב מותאמות אישית שמתאימות את אותה מסגרת למציאות התפעולית של כל מגזר, כאשר כל אחד מהם מתאים את תוצאות ה-CAF לסיכונים, לטכנולוגיות ולציפיות הרגולטוריות הספציפיים של המגזר שלו.

מטרות מרכזיות של שכבות המגזר

- פרשנות ספציפית למגזר: להבטיח שמפעילי אנרגיה, שירותי בריאות, תחבורה ותשתיות דיגיטליות יוכלו ליישם עקרונות CAF בהקשר התפעולי שלהם

- יישור רגולטורי: לאפשר לרגולטורים להגדיר יעדי חוסן המשקפים את תנאי התפעול של העולם האמיתי.

- מיקוד מנהיגותי: סיוע למנהיגי אבטחה להתמקד בתוצאות הקריטיות ביותר לתפקידיהם החיוניים

- מדידה עקבית: תמיכה בהערכה אחידה של בגרות סייבר בסביבות IT ו-OT

עבור צוותי מנהיגות, שכבות אלו מבהירות מה נראה "טוב" בכל תחום והופכות את CAF 4.0 לכלי מעשי לתעדוף סיכונים וראיות, ולא סתם עוד רשימת בדיקה.

OPSWAT פתרונות לפישוט והפעלת יישור CAF 4.0

OPSWAT הפתרונות תואמים את תוצאות CAF 4.0, והופכים את יעדי המסגרת לבקרות תפעוליות מדידות בסביבות IT ו-OT.

תחומי יישור מרכזיים

- מניעה וגילוי איומים בהתאם ליעדי CAF B (הגנה מפני מתקפות סייבר) ו-C (גילוי אירועי סייבר), הנתמכים על ידי MetaDefender ליבה™ ו MetaDefender Aether™ לציד איומי C2 באמצעות למידת מכונה וניתוח התנהגותי

- אימות פיתוח Secure באמצעות יצירת SBOM וסריקת פגיעויות בתוך MetaDefender Core לספק הבטחה מדידה לשלמות התוכנה

- דוחות אוטומטיים מספקים נראות ומוכנות לביקורת

- חילופי קבצים מאובטחים בין תחומים בין רשתות מבודדות מסייעים בהגנה על זרימת נתונים

עם מיפוי תאימות המותאם ל-CAF, OPSWAT עוזר לצוות האבטחה שלך להתקדם מעבר לעמידה ברשימת התיוג כדי להשיג אבטחה מתמשכת וחוסן מדיד. הטבלה שלהלן מראה כיצד OPSWAT הטכנולוגיות של מתאימות ליעדי CAF, ועוזרות לארגונים להדגים עמידה מדידה ומבוססת ראיות.

אֵיך OPSWAT טכנולוגיות עוזרות לארגונים לעמוד באתגרי CAF 4.0

| נקודת כאב | אֵיך OPSWAT מטפל בזה |

|---|---|

| ניווט בדרישות רגולטוריות מורכבות וחופפות | OPSWAT מיפוי התאימות של מאחד את CAF 4.0, NIS2, ואת חוק החוסן של בריטניה לחוק אחד מסגרת דיווח. התאמה אוטומטית בין יעדים לבקרות מפחיתה את הצורך ב ביקורות נפרדות. |

| משאבים מוגבלים לאיסוף ראיות וניטור איומים באופן רציף | MetaDefender Core , MetaDefender Managed File Transfer , ו My OPSWAT Central Management אוספים באופן אוטומטי יומני רישום, שבילי ביקורת ונתוני סטטוס בקרה. תכונות אלו מספקות ראיות רציפות ללא מעקב ידני. |

| אי ודאות לגבי אופן יישום בקרות סיכוני פיתוח מאובטח ובינה מלאכותית | MetaDefender Core מאמת את אותנטיות התוכנה, מייצר SBOMs ומנהל פגיעויות נתונים, בעוד Sandbox מבצע ניתוח התנהגותי בסיוע בינה מלאכותית כדי לזהות תופעות לא בטוחות או תופעות מניפולטיביות קוד לפני הפריסה. |

| קושי בהפקת דוחות תאימות וחוסן מוכנים לדירקטוריון | OPSWAT תצוגות ודיווחי תאימות מרכזיים של הופכים ראיות טכניות לראיות ברמה ניהולית סיכומים ממופים ליעדי CAF A-D. זה נותן להנהלה נראות ברורה של תאימות בגרות ועמדת סיכון. |

OPSWAT מאפשר תאימות מבוססת ראיות עבור CAF 4.0

ניתן לפשט את דיווח CAF 4.0 באמצעות OPSWAT איסוף ראיות אוטומטי, תצוגות תאימות מרכזיות ומיפוי בזמן אמת של נקודות נתונים ליעדי CAF. פרקטיקות CAF 4.0 אלו כבר משתקפות ב OPSWAT פריסות בסביבות תשתית קריטית.

מַפְתֵחַ OPSWAT יכולות התומכות באבטחת CAF מתמשכת

- יצירת SBOM וזיהוי vulnerability detection מספקים ראיות ישירות לשיטות פיתוח מאובטח תחת CAF A4.b, ומקשרים הוכחות טכניות לנתונים ספציפיים. OPSWAT מוצרים ותוצאות.

- דוחות ביקורת מ MetaDefender Core ו MetaDefender מיפוי של Managed File Transfer™ ליעדי CAF A ו-D, ומספק סיכומים ניתנים למעקב ומוכנים לרגולטור למנהלי מערכות מידע, המדגימים את התקדמות התאימות

יכולות מפתח של OPSWAT טכנולוגיות

תצוגות תאימות מרכזיות המחשיבות את סטטוס התאימות מול יעדי CAF בזמן אמת

איסוף אוטומטי של יומני רישום, דוחות ומסלולי ביקורת התומכים באיסוף ראיות מתמשך

זרימות עבודה לאישור מפקחים ויומני ביקורת מפורטים מתעדים תנועת קבצים, אכיפת מדיניות ופיקוח אנושי בהתאם למטרת CAF D2

סינון מבוסס לוגיקה וסריקה מחדש תקופתית תומכים עוד יותר בדרישת הבדיקה המתמשכת של CAF על ידי אוטומציה של אימות תאימות כנגד איומים חדשים או מתפתחים.

שילוב עם כלי העברת קבצים מאובטחים, בקרת גישה וניתוח איומים לאימות שלמות הנתונים

מה גורם OPSWAT כיסוי חוצה תחומים ייחודי עבור IT/ OT Security ?

CAF 4.0 דורש בקרות אבטחה מאוחדות במערכות IT ו-OT התומכות בפונקציות חיוניות. OPSWAT הפלטפורמה המאוחדת של מגנה על זרימות נתונים, מכשירים ורשתות בכל מקום בו הם מצטלבים. גישה זו תומכת בשכבות המגזר של CAF עבור אנרגיה, תחבורה ותשתיות דיגיטליות, שבהן ציפיות רגולטוריות דורשות יותר ויותר נראות אחידה על פני מערכות IT ו-OT.

בעוד שחלק מהספקים מתמקדים אך ורק בנראות OT או ניטור מבוסס IT, OPSWAT הפלטפורמה של המותאמת ל-CAF מגינה על שני הדומיינים תחת מודל אבטחה ותאימות יחיד.

Core מבדילים

- הגנה משולבת למערכות IT ו-OT

משלב טכנולוגיות כגון MetaDefender Core , MetaDefender Managed File Transfer , MetaDefender דרייב™, ו MetaDefender Kiosk™ לאבטחת חילופי קבצים ונקודות קצה בסביבות מחוברות ומבודדות

- Secure , העברת קבצים מבוססת מדיניות

MetaDefender Managed File Transfer אוטומציה של העברת קבצים בין רשתות באמצעות כללי זרימת עבודה, תהליכי אישור ויומני ביקורת כדי לשמור על תאימות ושלמות נתונים

- אבטחת מכשיר עם טרום-אתחול Multiscanning

MetaDefender Drive מבצע עיבוד מתכת חשוף Multiscanning ו File-Based Vulnerability Assessment לפני שנקודות הקצה מתחברות לרשתות, ובכך מסייע במניעת התפשטות תוכנות זדוניות

- Media חיטוי עבור מדיה נשלפת

MetaDefender Kiosk משתמש ב-Proactive DLP™ ובאפשרויות מחיקה מאובטחת כדי לאמת ולנקות מדיה נשלפת לפני כניסה לסביבות מאובטחות

- נראות ודיווח מרכזיים

MetaDefender Core , Managed File Transfer , ו My OPSWAT™ Central Management לספק לוחות מחוונים מאוחדים, אינטגרציות SIEM ויומני ביקורת המציגים פעילות של מכשירים, משתמשים וקבצים בסביבות מנוהלות

כיצד מטפלים בציד איומים מתקדם ובבינה מלאכותית? OPSWAT המוצרים של?

OPSWAT מזהה איומים נסתרים ומאמת התנהגות תוכנה המונעת על ידי בינה מלאכותית באמצעות MetaDefender אתר, MetaDefender מודיעין איומים™, ו MetaDefender Core , הממלאות את יעדי C2 ו-B4.a של CAF 4.0 במסגרת מסגרת הערכת הסייבר 4.0 של ה-NCSC.

Core OPSWAT יכולות

- Multiscanning של Metascan™ ומודיעין איומים בזמן אמת: גילוי איומים מתקדמים ואיומים של יום אפס על פני חילופי קבצים ומכשירים

- ניתוח Sandbox : מזהה התנהגות זדונית גם ללא אינדיקטורים ידועים, תוך מתאם תוצאות באמצעות מיפוי MITRE ATT&CK (טקטיקות, טכניקות וידע משותף של יריבים) לקבלת ראיות מובנות.

- ניתוח בסיוע בינה מלאכותית: מאמת החלטות אוטומטיות ומסמן אנומליות בהתנהגות המערכת

- עדכונים שוטפים לטכנולוגיות אלו: התאמה לציפיות המתפתחות של CAF 4.0

יחד, יכולות אלו מספקות דיוק גילוי גבוה כנגד איומים ידועים ומתפתחים כאחד, תוך מתן ראיות ניתנות לאימות להערכות CAF.

הטבלה שלהלן מסכמת כיצד OPSWAT הטכנולוגיות של תואמות את המטרות והעקרונות של מסגרת הערכת הסייבר (CAF) 4.0, ומדגימות כיצד כל מוצר תורם לתאימות מדידה ומבוססת ראיות בסביבות IT ו-OT.

OPSWAT יכולות מוצר ממופות למטרות ועקרונות CAF 4.0

| OPSWAT מוּצָר | תכונות עיקריות | מטרות / עקרונות של CAF 4.0 שנדונו | כיצד התכונה תומכת בתאימות לתקן CAF 4.0 |

|---|---|---|---|

| MetaDefender ליבה™ |

|

|

|

| MetaDefender אתר™ |

|

|

|

| MetaDefender מודיעין איומים™ |

|

|

|

| MetaDefender העברת קבצים מנוהלת™ |

|

|

|

| MetaDefender קיוסק™ |

|

|

|

| MetaDefender דרייב™ |

|

|

|

| MetaDefender גישה™ |

|

|

|

| MetaDefender NetWall™ |

|

|

|

| My OPSWAT™ Central Management |

|

|

|

החל מפיתוח מאובטח ואבטחת שרשרת אספקה ועד ציד איומים פרואקטיבי והגנה על רשתות OT, מיפוי משולב זה מספק הן לרגולטורים והן למובילי אבטחה הוכחה ניתנת למעקב, מבוססת נתונים, לחוסן.

על ידי איחוד הנראות בין זרימות הקבצים, המכשירים והרשתות שלך, OPSWAT עוזר לך להראות שאתה תואם את כל יעדי ה-CAF תוך שמירה על יעילות תפעולית ומוכנות לאיומים מתפתחים. גישה זו לא רק מאיצה את התאימות ל-CAF 4.0 אלא גם מחזקת את חוסן הסייבר לטווח ארוך על פני מגזרים מוסדרים.

כיצד יכולים מנהיגי אבטחה להפחית את המורכבות והעמימות של תאימות CAF 4.0?

ייתכן שתמצאו את CAF 4.0 מורכב משום שהוא בנוי על מבנה מבוסס תוצאות שחופף לתקנות אחרות כמו NIS2 וחוק החוסן של בריטניה. כמובילי אבטחה, תוכלו להפחית את המורכבות על ידי שימוש בכלי תאימות משולבים שמאפשרים אוטומציה של איסוף ודיווח ראיות, תוך צמצום המאמץ הידני תוך שמירה על התאמה לתקנות המתפתחות.

- פירוש תוצאות באמצעות שכבות של מגזרים במקום בקרות נוקשות

- סטנדרטיזציה של איסוף ראיות עם נתונים אוטומטיים וניתנים לאימות

- השתמש בדיווח מאוחד כדי לאחד את דרישות CAF, NIS2 וחוק החוסן

גישה זו מייעלת את התאימות למגוון מסגרות, שומרת על נראות בזמן אמת על פני יעדי CAF, ועוזרת לך להדגים התקדמות מדידה עם פחות תקורה אדמיניסטרטיבית.

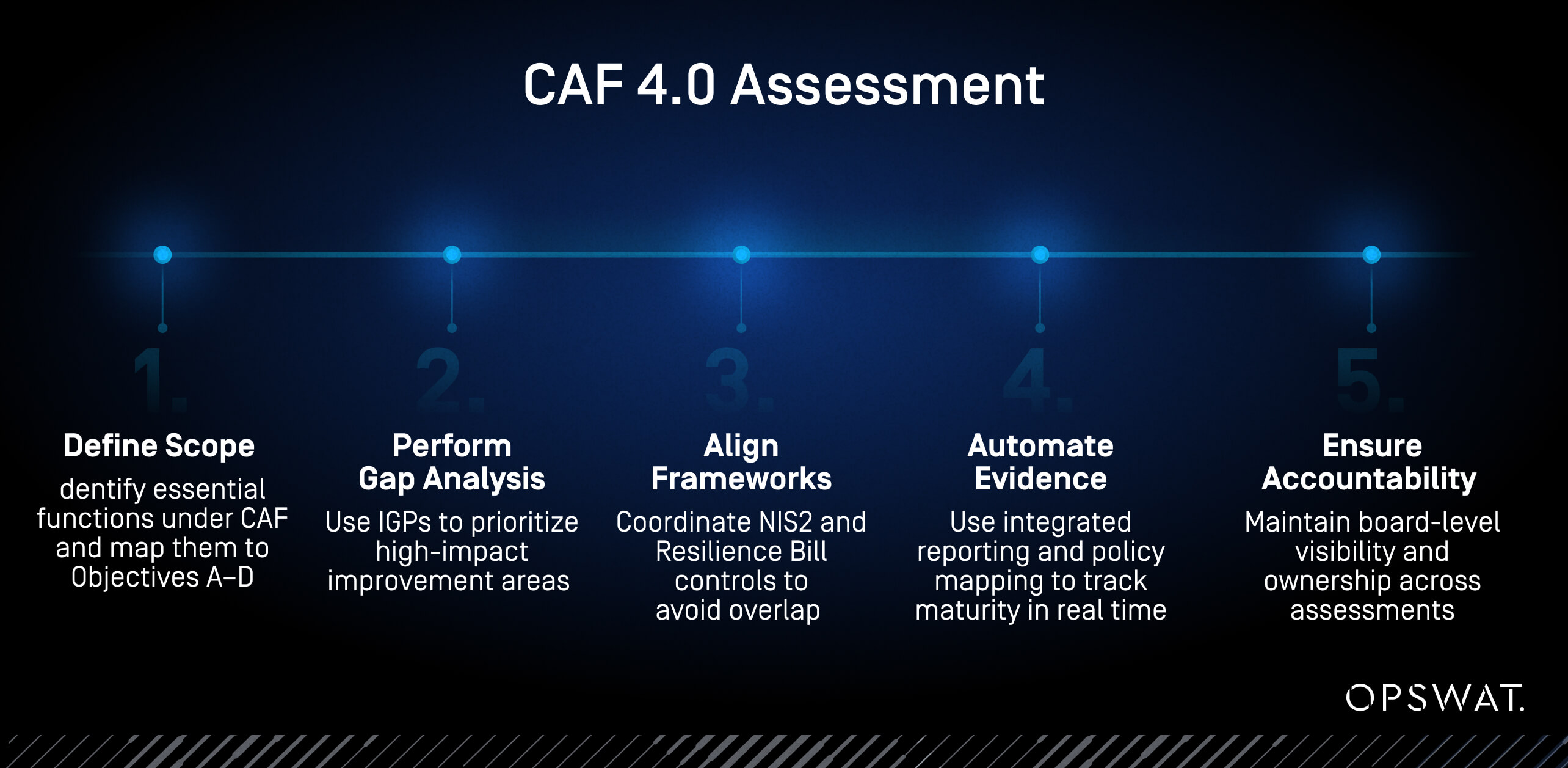

אילו צעדים צריכים CISO לנקוט כדי להתכונן להערכת CAF 4.0?

מנהלי מערכות מידע (CISO) יכולים להתכונן ביעילות על ידי התמקדות במוכנות, איסוף ראיות והתאמה בין-רגולטורית. המטרה היא להפוך את הערכות ה-CAF לחיזוי, ולא ריאקטיביות, באמצעות זיהוי היקף, ניתוח פערים ואיסוף ראיות אוטומטי המותאם למטרות א'-ד'.

- זהה פונקציות חיוניות הנכללות במסגרת תחום ה-CAF ומפה אותן לארבע המטרות המרכזיות

- בצעו ניתוח פערים באמצעות תוכניות ה-IGP המעודכנות כדי לתעדף אזורים בעלי השפעה גבוהה.

- יישור בקרות אבטחה עם NIS2 וחוק החוסן הבריטי כדי למנוע ביקורות מיותרות וחובות חופפות

- אוטומציה של איסוף נתונים מוקדם באמצעות דיווח תאימות משולב ומיפוי מדיניות כדי לעקוב אחר בגרות הבקרה בזמן אמת

- ביסוס אחריות ברורה ברמת הדירקטוריון כדי לשמור על שקיפות מתמשכת בין הערכות

תוצאה: מודל מוכנות המחליף הכנה ידנית בביטחון מתמשך ובממשל מבוסס ראיות.

3 דרכים לאיסוף ראיות ביעילות עבור ביקורת CAF

על ידי איסוף ראיות יעיל, תוכלו להפוך ביקורות CAF מתרגילים חד פעמיים לאבטחת תקינות מתמשכת. תבניות סטנדרטיות ודיווח אוטומטי עוזרים לארגון שלכם לעקוב אחר תוצאות בזמן אמת ולשמור על הוכחות עקביות וניתנות לאימות של תאימות.

- השתמש בתבניות ספציפיות ל-CAF ובאיסוף נתונים אוטומטי כדי לקשר כל בקרה לתוצאות מדידות

- ריכוז ראיות בתוך תצוגות תאימות משולבות כדי לנטר את ההתקדמות מול יעדי CAF בזמן אמת

- צור סיכומים תמציתיים ומוכנים לביקורת ישירות מדוחות אוטומטיים כדי להפחית את זמן ההכנה והטעויות

OPSWAT מטפל בעמימות רגולטורית בין מגזרים

שכבות המגזרים של CAF 4.0 מאפשרות לכל ענף לפרש תוצאות בהתאם לסיכונים התפעוליים שלו, אך ארגונים רבים פועלים על פני מגזרים מרובים. OPSWAT מוצרים חולקים ארכיטקטורת דיווח ובקרה מאוחדת המאפשרת לארגונים לעקוב אחר אמצעי הגנה דומים בסביבות מרובות. עקביות זו מסייעת למפעילים רב-מגזריים לשמור על יישור רגולטורי מבלי לשכפל ראיות או ביקורות.

אילו ראיות ותיעוד נדרשים כדי להוכיח תאימות לתקן CAF 4.0?

CAF 4.0 דורש ראיות מדידות, שנוצרו על ידי המערכת, המקשרות כל בקרה לתוצאה על פני יעדים א'-ד'. לא מספיק להראות שקיימות בקרות. עליהן לפעול ביעילות ובעקביות לאורך זמן. OPSWAT מפשט את התהליך הזה בעזרת איסוף נתונים אוטומטי ודיווח הניתן להתאמה אישית המספק הן הוכחות טכניות והן סיכומים ברמת ההנהלה.

3 סוגי ראיות העונות על ציפיות CAF 4.0

שלוש הקטגוריות של ראיות CAF

- תיעוד מדיניות וממשל: רישומי סיכונים, מדיניות אבטחה, תוכניות תגובה לאירועים ורישומי אבטחת ספקים

- נתונים תפעוליים וטכניים: יומני מערכת, קבצי תצורה, הערכות פגיעויות ודוחות סריקת קבצים מסביבות חיות

- תוצרי אבטחה: ממצאי ביקורת פנימית, תוצאות בדיקות וסקירות בגרות בהתאם למדדי נהלים נאותים (IGPs)

הנחיות ה-NCSC מדגישות כי יש להוכיח ראיות לפעולה רציפה, ולא עמידה בדרישות בנקודת זמן ספציפית. OPSWAT איסוף יומני רישום משולבים, נתיבי ביקורת ודוחות אימות מבטיחים שניתן לאמת כל בקרת CAF באמצעות נתונים שנוצרו על ידי המערכת במקום רשומות ידניות.

מיפוי גיליונות אלקטרוניים הופך את הציות לניתן לפעולה

מיפוי גיליון אלקטרוני מקשר כל תוצאת CAF לבקרות טכניות ספציפיות, ומראה היכן הראיות מלאות, חלקיות או חסרות. הוא מספק תובנות מיידית לגבי בגרות התאימות ומדגיש את הצעדים הבאים הניתנים לפעולה.

ניתן לקשר את תוצאות CAF ל OPSWAT לוחות מחוונים משולבים לדיווח ונתוני ביקורת של כדי לעקוב אחר סטטוס הבקרה בזמן אמת. בפריסות פיילוט עם מפעילי תשתית קריטית, גישה זו הפחיתה את מאמצי הדיווח הידניים ביותר מ-50% תוך שיפור המוכנות לביקורת.

כיצד נראה דיווח מוכן לדירקטוריון עבור CAF 4.0?

דיווח ברמת הדירקטוריון דורש סיכומים ברורים של מצב סיכונים, בגרות בקרות והתאמה רגולטורית. OPSWAT לוחות המחוונים המשולבים של הדיווח מספקים סיכומים חזותיים ברורים המתרגמים מדדים טכניים לתובנות ברמת העסק.

הנחיות ספציפיות למגזר מאיצות את אימוץ CAF 4.0

תתמודדו עם סיכונים תפעוליים שונים בהתאם למגזר שלכם, ולכן CAF 4.0 כולל הנחיות מותאמות אישית כדי להראות כיצד התוצאות חלות בסביבה שלכם. התאמות אלו עוזרות לארגונים לאמץ בקרות בצורה יעילה יותר וליישר אותן עם הפעילות בעולם האמיתי. OPSWAT תומך בכך באמצעות דיווח אוטומטי ותצורות מוצר מודולריות הניתנות להתאמה לסביבות תפעוליות שונות.

היעדים הקריטיים ביותר של CAF 4.0 עבור מגזרי CI

סדרי העדיפויות של CAF משתנים בין תעשיות שונות, אך לכולן יש את אותה מטרה של הגנה על שירותים חיוניים. השילוב הנכון של הנחיות ממוקדות ואוטומציה מאיץ את אימוץ CAF 4.0 תוך הבטחת שמירה על מידה ומדידה של בקרות בין תעשיות שונות.

אֵנֶרְגִיָה

חוסן המערכת ופילוח רשתות OT הם המפתח. OPSWAT של MetaDefender NetWall™ ו- MetaDefender Drive לסייע בבידוד סביבות ובאימות שלמות נקודות הקצה לפני החיבור.

שירותי בריאות

הגנה על נתוני המטופלים ותהליכי עבודה קליניים היא בעלת חשיבות עליונה. MetaDefender Managed File Transfer ו MetaDefender Aether מוודאים שכל העברת והעלאת קבצים מאומתות, מנוקאות וניתנות למעקב.

תַחְבּוּרָה

זמינות ושלמות נתונים מניעות תאימות. OPSWAT הדיווח המשולב ואוטומציה של העברות מבוססות מדיניות של שומרות על נראות ובקרה במערכות מבוזרות.

תשתית דיגיטלית

זיהוי איומים ופיתוח תוכנה מאובטח הם ליבה. MetaDefender Core ו Threat Intelligence לאפשר הערכת פגיעויות מתמשכת והגנה פרואקטיבית.

האם קיימות תבניות יישום CAF ספציפיות למגזר?

ארגונים יכולים להשתמש OPSWAT לוחות מחוונים הניתנים להגדרה ותכונות דיווח של כדי להתאים את הבקרות שלהם לתוצאות CAF ספציפיות למגזר. כלים אלה מספקים נראות בזמן אמת של מצב הבקרה בסביבות שונות, ועוזרים לצוותים ליישם סטנדרטים עקביים ולייעל את הקליטה כשהם מאמצים שיטות CAF 4.0.

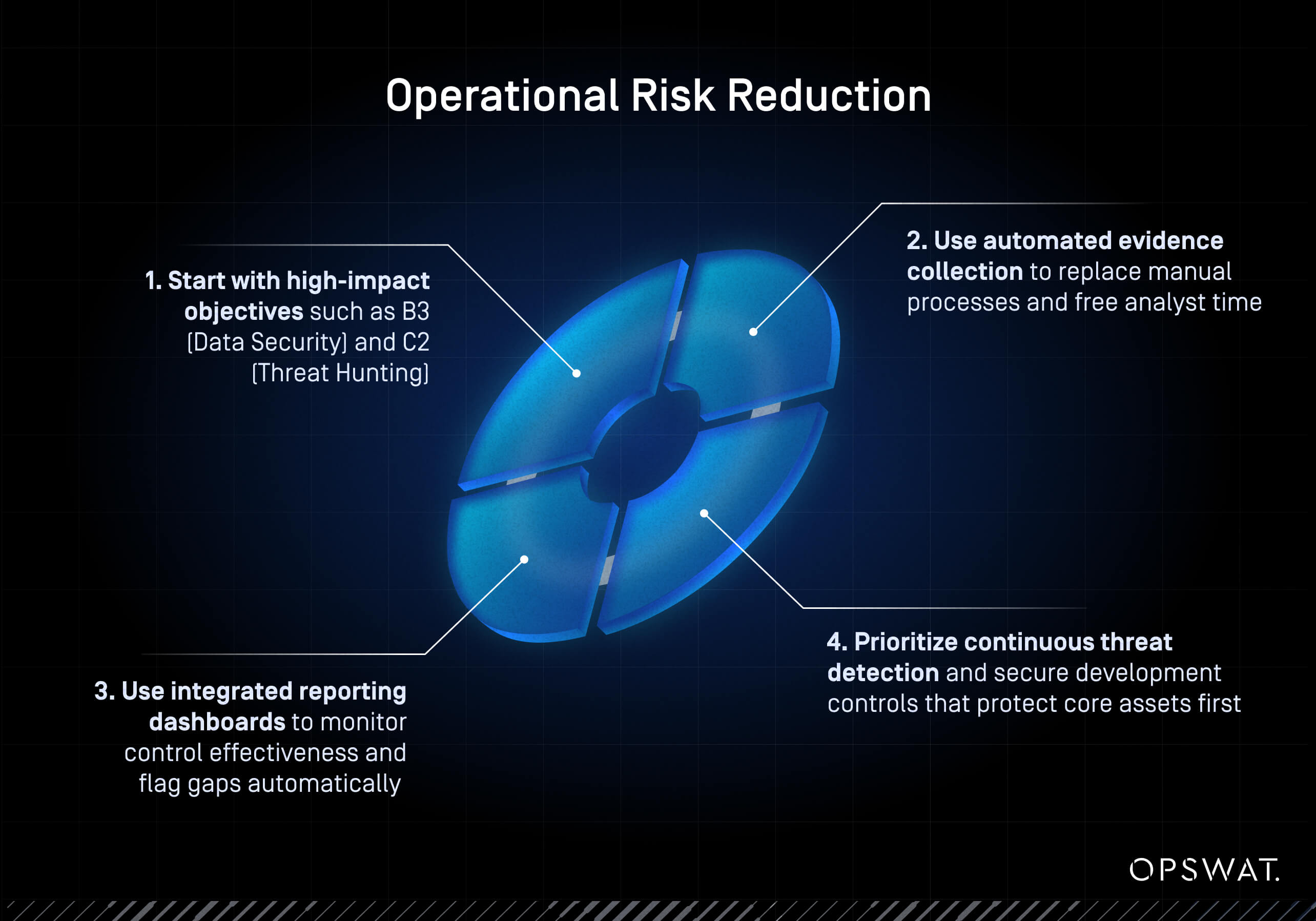

כיצד ארגונים מוגבלי משאבים מתעדפים בקרות לקבלת חוסן מקסימלי

כאשר המשאבים מוגבלים, התמקדו בבקרות שיספקו לכם את ההפחתה הגדולה ביותר בסיכון התפעולי. אוטומציה ומודיעין רציף פועלים כמכפילי כוח, ומאפשרים לצוותים קטנים יותר להשיג את אותה רמת אבטחת CAF 4.0 כמו ארגונים גדולים יותר.

- התחילו עם יעדים בעלי השפעה גבוהה כמו B3 (אבטחת מידע) ו-C2 (ציד איומים)

- השתמש באיסוף ראיות אוטומטי כדי להחליף תהליכים ידניים ולפנות זמן של אנליסטים

- מתן עדיפות לגילוי איומים מתמשך ובקרות פיתוח מאובטחות המגנות תחילה על נכסי ליבה

- השתמש בלוחות מחוונים משולבים לדיווח כדי לנטר את יעילות הבקרה ולסמן פערים באופן אוטומטי

מה הופך את CAF 4.0 לנכס אסטרטגי?

CAF 4.0 מציב את תאימות התקנים כגורם אסטרטגי מאפשר עבורכם על ידי התאמת ביצועי האבטחה שלכם לתוצאות עסקיות מדידות. זה מאפשר לארגונים לכמת בגרות סייבר, להפגין אבטחה מתמשכת ולתעדף השקעות המחזקות ישירות את החוסן. OPSWAT איסוף הנתונים והדיווח האוטומטיים של מקשרים נתונים תפעוליים לתוצאות אבטחה מדידות. זה נותן לך תמונה ברורה לגבי האופן שבו כל בקרה תומכת בהמשכיות המשימה.

מודיעין מתמשך יכול להוכיח את עתיד הציות וההגנה

מודיעין בזמן אמת מבטיח שהתאימות לתקן CAF 4.0 מתפתחת יחד עם נוף האיומים. OPSWAT הפלטפורמות של מעדכנות אוטומטית מנועי תוכנות זדוניות וזרימי איומים, החל ממתקפות אפס-יום ועד להתקפות המונעות על ידי בינה מלאכותית. מחזור עדכון קבוע זה שומר על דיוק ההערכות ומבטיח שראיות רגולטוריות משקפות את מצב האבטחה האמיתי של הארגון בכל זמן נתון.

כשאתם מנווטים בין תאימות ל-CAF 4.0 לבין מנדטים ספציפיים למגזר, OPSWAT עוזר לך להגן על כל קובץ, מכשיר וזרימת נתונים באמצעות טכנולוגיות אמינות למניעת איומים ואוטומציה של תאימות.

התחבר עם OPSWAT מומחה להאצת המוכנות שלכם ל-CAF 4.0.

שאלות נפוצות

מהם השינויים המרכזיים ב-CAF 4.0 בהשוואה לגרסאות קודמות?

CAF 4.0 מחליף את הציות המבוסס על רשימת תיוג בתוצאות מדידות ואבטחה מתמשכת. הוא מציג דרישות פיתוח תוכנה מאובטחות (A4.b), בקרות סיכונים של בינה מלאכותית ואוטומציה, ועקרון ציד איומים רשמי (C2). המסגרת מוסיפה גם שכבות-על מגזריות עבור אנרגיה, בריאות, תחבורה ותשתיות דיגיטליות, ומחזקת את ציפיות הממשל במסגרת NIS2 וחוק החוסן של בריטניה.

כיצד יכולים ארגוני CNI בבריטניה להוכיח עמידה מבוססת ראיות במסגרת הערכת הסייבר?

עליכם לוודא שהראיות נוצרות על ידי המערכת, ניתנות למעקב וקשורות ליעדי CAF. OPSWAT מאפשר זאת באמצעות רישום אוטומטי, דיווח משולב וזרימות עבודה מבוססות מדיניות שמתאימות כל בקרה לתוצאות מדידות. ניטור רציף מחליף גיליונות אלקטרוניים ידניים, ועוזר למפעילי CNI לאמת ביצועים ולהציג הוכחות ניתנות לביקורת של תאימות.

אילו סוגי ראיות או תיעוד נדרשים כדי לעמוד בציפיות CAF 4.0 לדיווח ברמת הדירקטוריון?

עליכם לסקור שילוב של רישומי ממשל (מדיניות, רישומי סיכונים), נתונים תפעוליים (יומני רישום, דוחות פגיעויות) ותוצרי אבטחת מידע (ביקורות, תוצאות בדיקות). OPSWAT מאחד את אלה לסיכומי תאימות תמציתיים המקשרים מדדים טכניים ליעדי CAF, ומעניקים למנהלים תובנות בזמן אמת לגבי בגרות וחוסן ללא צורך בבדיקה טכנית מעמיקה.

כיצד מסגרת ה-CAF מתיישבת עם תקנות החוסן והביטחון הקרובות של בריטניה, כמו NIS2 וחוק החוסן?

CAF 4.0 תואם קשר הדוק עם NIS2 ועם חוק החוסן של בריטניה, בכך שהוא מדגיש שיפור מתמיד, אחריותיות הדירקטוריון והבטחת ביטחון מבוססת ראיות. OPSWAT מיפוי התאימות והדיווח האוטומטי של מאפשרים לארגונים לעמוד בדרישות חופפות באמצעות זרימת עבודה אחת המבוססת על תוצאות, במקום לקיים ביקורות נפרדות עבור כל מנדט.

מהן שיטות העבודה המומלצות ליישום ציד איומים ותהליכי פיתוח מאובטחים תחת CAF 4.0?

אימוץ ציד איומים פרואקטיבי (C2) באמצעות כלים המזהים התנהגות חריגה גם ללא אינדיקטורים ידועים. שילוב שיטות פיתוח מאובטחות (A4.b) - כגון SBOM ( Software יצירת רשימת חומרים) וסריקת פגיעויות - בכל מהדורה. OPSWAT תומך בשניהם דרך MetaDefender אתר, Core , ו Threat Intelligence , המספק זיהוי אוטומטי, מיפוי MITRE ATT&CK ושלמות קוד ניתנת לאימות.

כיצד גופים מגזר ציבורי מוגבלי משאבים יכולים לתעדף בקרות CAF 4.0 כדי למקסם את חוסן הסייבר?

התמקדו תחילה ביעדים בעלי השפעה גבוהה (B3 אבטחת נתונים, C2 ציד איומים) אשר מפחיתים בצורה הרבה ביותר את הסיכון התפעולי. אוטומציה של איסוף ראיות והגנה על זרימת קבצים כדי לחסוך זמן לאנליסטים. OPSWAT המודיעין הרציף ודיווחי התאימות המשולבים של מאפשרים לצוותים קטנים יותר לשמור על רמת אבטחה ברמת CAF עם פחות משאבים, תוך שמירה על קצב האיומים המתפתחים.