תשע עשרה שנים לאחר פיתוחם, קודי QR התפתחו מחלופות נישתיות לברקודים לאפשרות עסקאות פיננסיות בשווי טריליוני דולרים . הם מחברים את העולם הפיזי והדיגיטלי. כעת, הם משמשים לתקיפת תשתיות קריטיות.

כפי שראינו עם מקצרי כתובות URL וקישורים מוטמעים , ערפול נקודות קצה הוא שיטה יעילה להטעות אנשים ולגרום להם לגשת לתוכן זדוני. תוקפים צריכים רק להטמיע קישור זדוני בקוד QR, לשלוח דוא"ל, להשתמש בטכניקות הנדסה חברתית, ויש לכם קמפיין פישינג יעיל של קוד QR .

נסביר לכם כיצד תוקפים משתמשים בקודי QR כדי למקד ארגונים וכיצד תוכלו למנוע התקפות כאלה.

פישינג של קוד QR:

וקטור התקפה מתפתח

מבחינה היסטורית, קודי QR היו בחירה נדירה עבור פושעי סייבר שכיוונו לארגונים ולתשתיות קריטיות. עם זאת, הם מציעים מספר יתרונות על פני הטמעת קישור פישינג ישירות בדוא"ל. לשיטות משלוח קוד QR יש סיכוי טוב בהרבה להגיע לתיבת הדואר הנכנס של היעד על ידי הימנעות מנוגי תוכנה ומסנני דואר זבל מכיוון שתוקפים יכולים להטמיע קודי QR בתוך תמונת PNG או קובץ PDF מצורף .

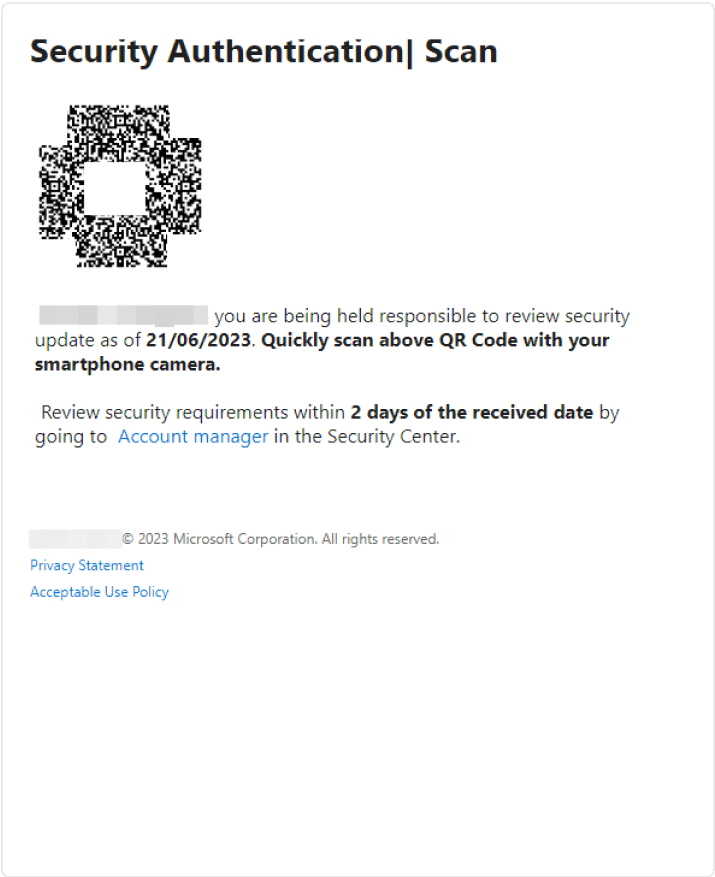

בעוד ששימוש בקודי QR לצורך פישינג עשוי להיראות לא אינטואיטיבי בהתחלה - הקורבן חייב להשתמש במצלמת הטלפון שלו כדי לסרוק את הקוד במכשיר אחר כדי שהתוכנית תפעל - שכיחותם של קודי QR עבור עסקאות פיננסיות ו-2FA יוצרת תחושה של לגיטימציה ודחיפות שמניעה משתמשים לסרוק את הקוד. יתר על כן, הקידוד מסתיר את כתובת האתר שאליה הם מובילים, מה שמקשה על המשתמשים לשפוט את הלגיטימיות שלו.

מקור: קישור

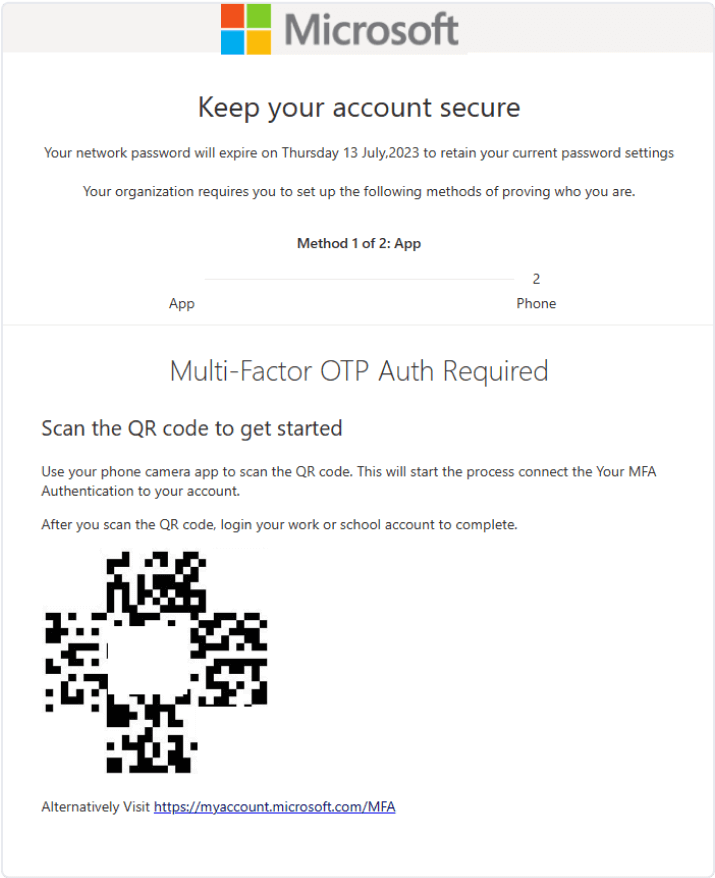

קמפיין פישינג שנערך לאחרונה, מאז מאי 2023, שחרר סדרה של קודי QR זדוניים כדי לרכוש פרטי גישה לחשבון מיקרוסופט ממשתמשים תמימים. המטרה הבולטת ביותר היא חברת אנרגיה בולטת שבסיסה בארה"ב.

עם זאת, לא רק מגזר האנרגיה נמצא תחת איום. גם ארגונים מתחומים שונים, כולל מגזרי הפיננסים, הביטוח, הייצור והטכנולוגיה, נמצאים על הכוונת. מאז גילויו, הקמפיין ראה צמיחה מדהימה של למעלה מ-2,400%.

נטרלו קודי QR זדוניים בעזרת טכנולוגיית Deep CDR™

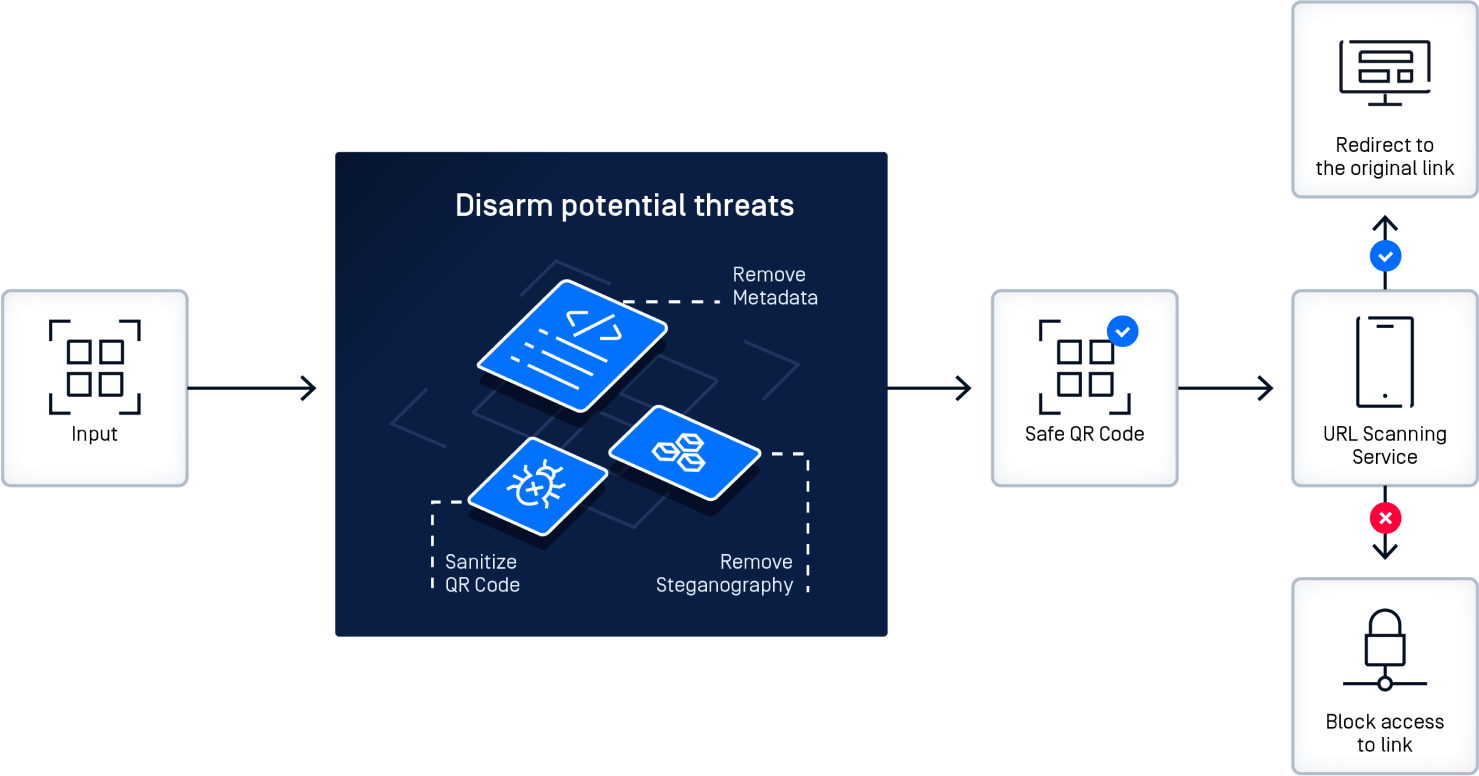

מתקפות קוד QR מנצלות את העובדה שעין אנושית אינה יכולה לקרוא את המידע המקודד. כתוצאה מכך, משתמשים סומכים על כך שהקוד יוביל לכתובת האתר הנכונה או יבצע את תפקידו המיועד. טכנולוגיית OPSWAT Deep Content Disarm and Reconstruction (טכנולוגיית Deep CDR™) מציגה את כתובת האתר הקריאה על ידי בני אדם המקודדת בקוד ה-QR, כך שמשתמשים יכולים לבדוק את אמיתות כתובת האתר לפני הסריקה.

תרשים המתאר כיצד טכנולוגיית Deep CDR™ מנטרת איומים בקוד QR.

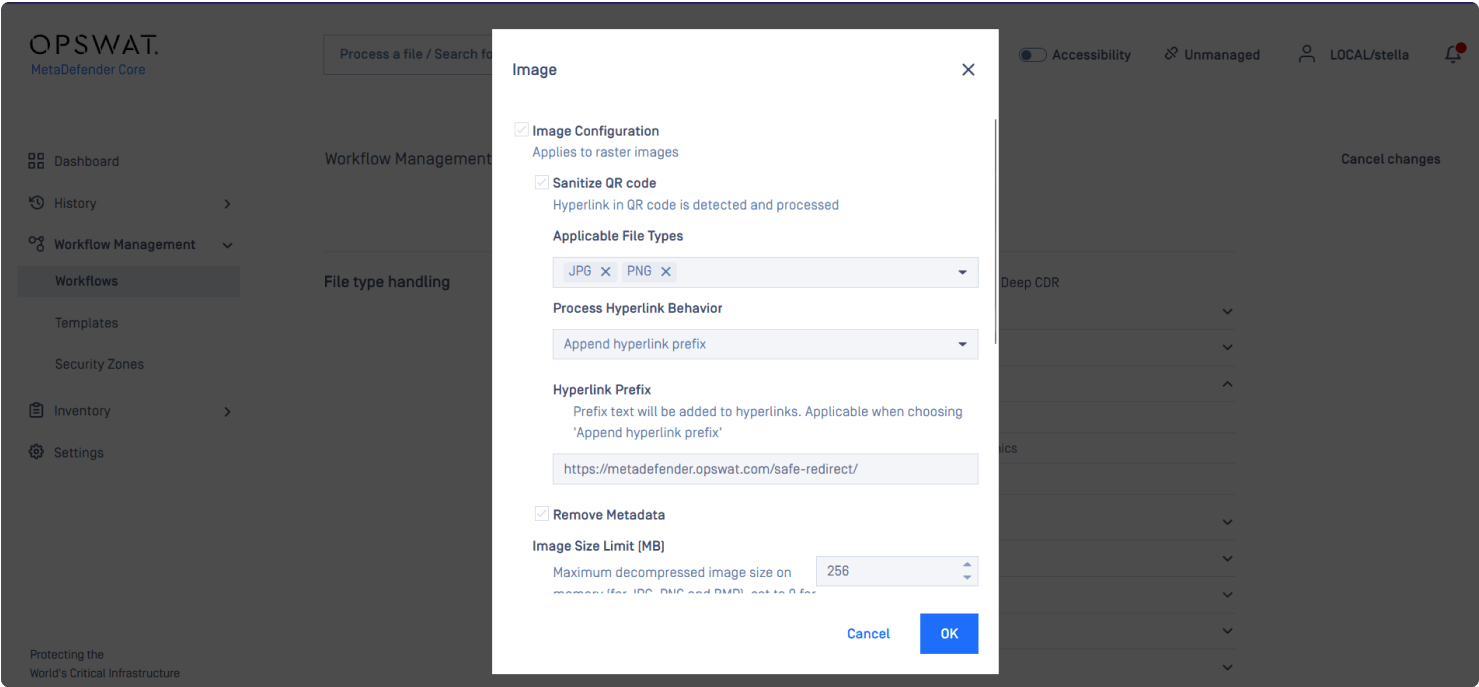

תוקפים משתמשים בדרך כלל בכתובות URL מוסוות או מקוצרות כדי להטעות משתמשים. טכנולוגיית Deep CDR™ יכולה לסרוק את כתובת ה-URL באמצעות MetaDefender Cloud Safe URL Redirect כדי לקבוע אם היא זדונית. אם כתובת URL בטוחה, המשתמשים מופנים למיקום. אם היא חשודה, הם מקבלים התראה עם אזהרה. ניתן להגדיר את טכנולוגיית Deep CDR™ כך שתעבוד עם כל שירות סריקת כתובות URL.

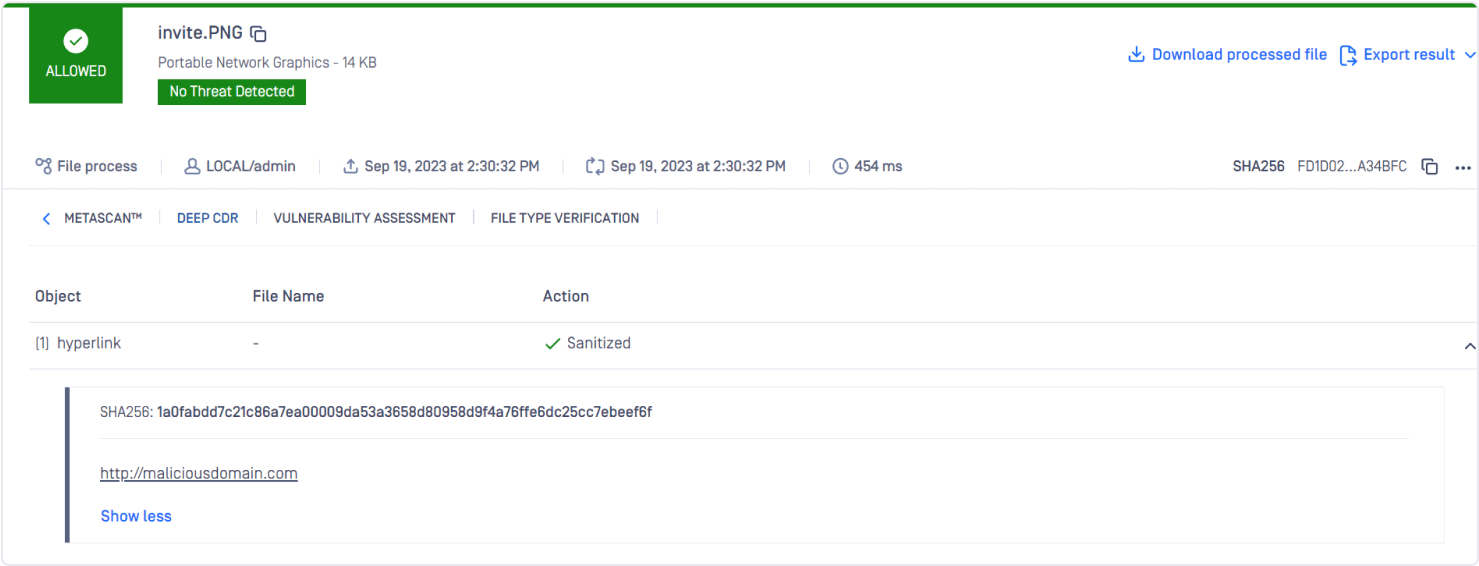

מכיוון שקודי QR לרוב מבוססים על תמונה, הם יכולים להסתיר איומים באמצעות סטגנוגרפיה. טכנולוגיית Deep CDR™ יכולה להפחית ביעילות את הסיכונים הפוטנציאליים הללו, כפי שמודגם כאן .

קוד QR לפני ואחרי חיטוי טכנולוגיית Deep CDR™. התמונה משמאל מכילה קוד מוטמע להתקפת קוד QR זדונית. התמונה מימין עברה חיטוי באמצעות MetaDefender טכנולוגיית Deep CDR™.

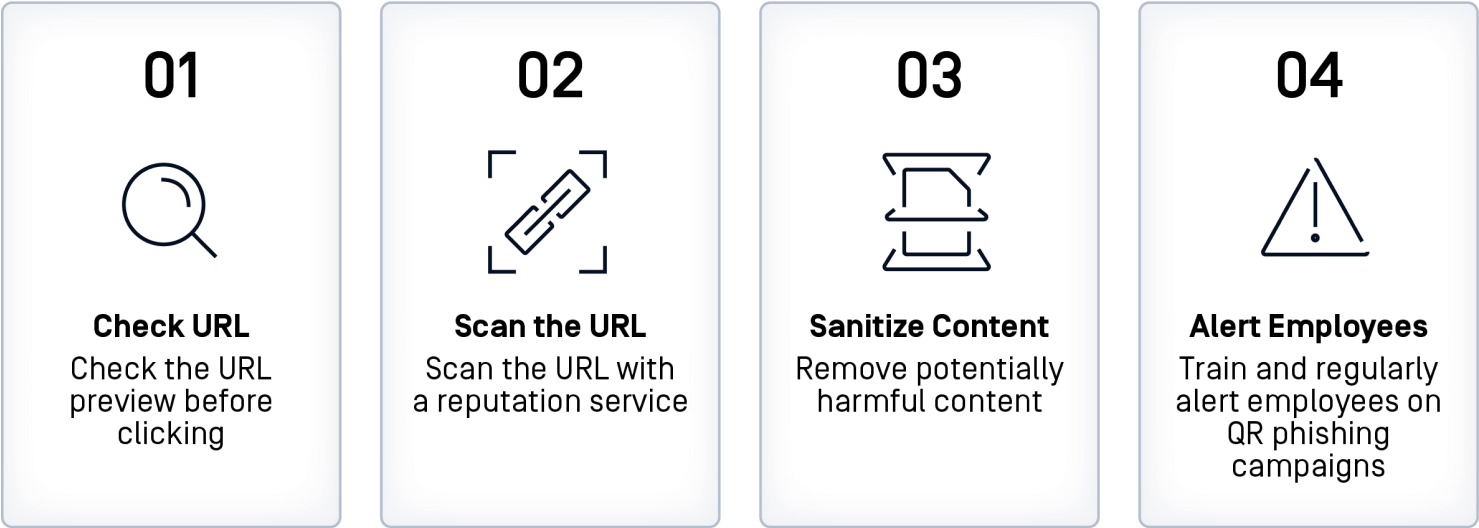

OPSWAT שיטות עבודה מומלצות לאבטחת קוד QR

הנפוצות והאמון בקודי QR הרחיבו את שטח התקיפה. עם זאת, מודעות לאיום הגובר של פישינג באמצעות קודי QR ונקיטת אמצעי זהירות נאותים יכולים לעזור למשתמשים ולעסקים להישאר מוגנים. טכנולוגיית Deep CDR™ מספקת אבטחה מתקדמת כדי להילחם בווקטור התקפה מתפתח זה.

ככל שהשימוש בקוד QR ימשיך לגדול, כך גם יעלו ניצוליהם של פושעי סייבר.

למנף אותם לקמפיינים של פישינג ותוכנות זדוניות. פישינג באמצעות קוד QR מדגיש את החשיבות של ערנות מתמשכת ואת הצורך לאמץ פתרונות אבטחה חדשניים כדי להתמודד עם נוף איומים מתפתח ללא הרף.

יכולות טכנולוגיית Deep CDR™ מספקות הגנה נאותה מפני פישינג של קוד QR על ידי חילוץ ובדיקה של תוכן קוד QR כדי ליירט התקפות לפני שהן פוגעות במכשירים ובנתונים. שילוב של מודעות משופרת, נהלים מאובטחים וטכנולוגיה מתקדמת מאפשר לנו ליהנות מהנוחות של קודי QR תוך הפחתת הסיכונים שלהם.