רוב צוותי האבטחה סורקים ארכיונים בצורה לא נכונה

אם תשאלו את רוב צוותי האבטחה כיצד הם מטפלים בקבצי ZIP נכנסים, תשמעו את אותה התשובה: "אנחנו סורקים אותם". מה שהם מתכוונים הוא שפתרון האנטי-וירוס או EDR שלהם קורא את כותרת הארכיון, מחלץ את התוכן וסורק אחר איומים ידועים. הבעיה היא שרוב מנועי הסריקה סומכים על מה שארכיון מצהיר על עצמו. תוקפים יודעים כיצד לנצל את ההנחה הזו במשך שנים.

בתחילת 2026 פרסמו חוקרים פרטים על טכניקה המכונה Zombie ZIP (המוכרת תחת מספר הייעוץ CERT/CC VU#976247 ו-CVE-2026-0866), והדגימו כיצד ארכיון ZIP שנוצר בכוונה עם שגיאות יכול לעקוף 98% ממנועי האנטי-תוכנה הזדונית. התחמקות זו אינה דורשת ניצול פרצות יום אפס או כלים של מדינות. היא דורשת רק עורך הקסדצימלי והבנה של האופן הרופף שבו רוב כלי האבטחה מפרשים את מטא-הנתונים של הארכיון.

מהו Zombie ZIP

Zombie ZIP היא טכניקת התחמקות המנצלת חוסר עקביות מבנית בפורמט ארכיון ZIP. במקום להסתמך על פגיעות ביישום או במערכת הפעלה ספציפית, היא מנצלת לרעה את מפרט ה-ZIP עצמו כדי ליצור פער בין המבנה המוצהר של הארכיון לתוכנו בפועל, מה שמאפשר לה לעקוף סורקים בפלטפורמות שונות.

ארכיון ZIP סטנדרטי משתמש בשדה כותרת המכונה "שיטת הדחיסה" (Compression Method) כדי לציין כיצד מקודדים הנתונים המאוחסנים. הערך Method=0 מציין שהנתונים מאוחסנים ללא דחיסה, בעוד ש-Method=8 מציין דחיסת DEFLATE. קובץ ZIP זומבי מגדיר בכוונה שדה זה כ-Method=0, אף על פי שהתוכן עצמו נותר דחוס ב-DEFLATE. בדיקת ה-CRC-32 מחושבת על בסיס הנתונים הלא דחוסים, ולא על בסיס הבתים הדחוסים המאוחסנים בפועל בארכיון.

התוצאה היא ארכיון שמבנהו המוצהר אינו תואם לתוכנו בפועל. ברוב כלי האבטחה אין מנגנון לבדיקת אי-התאמה זו.

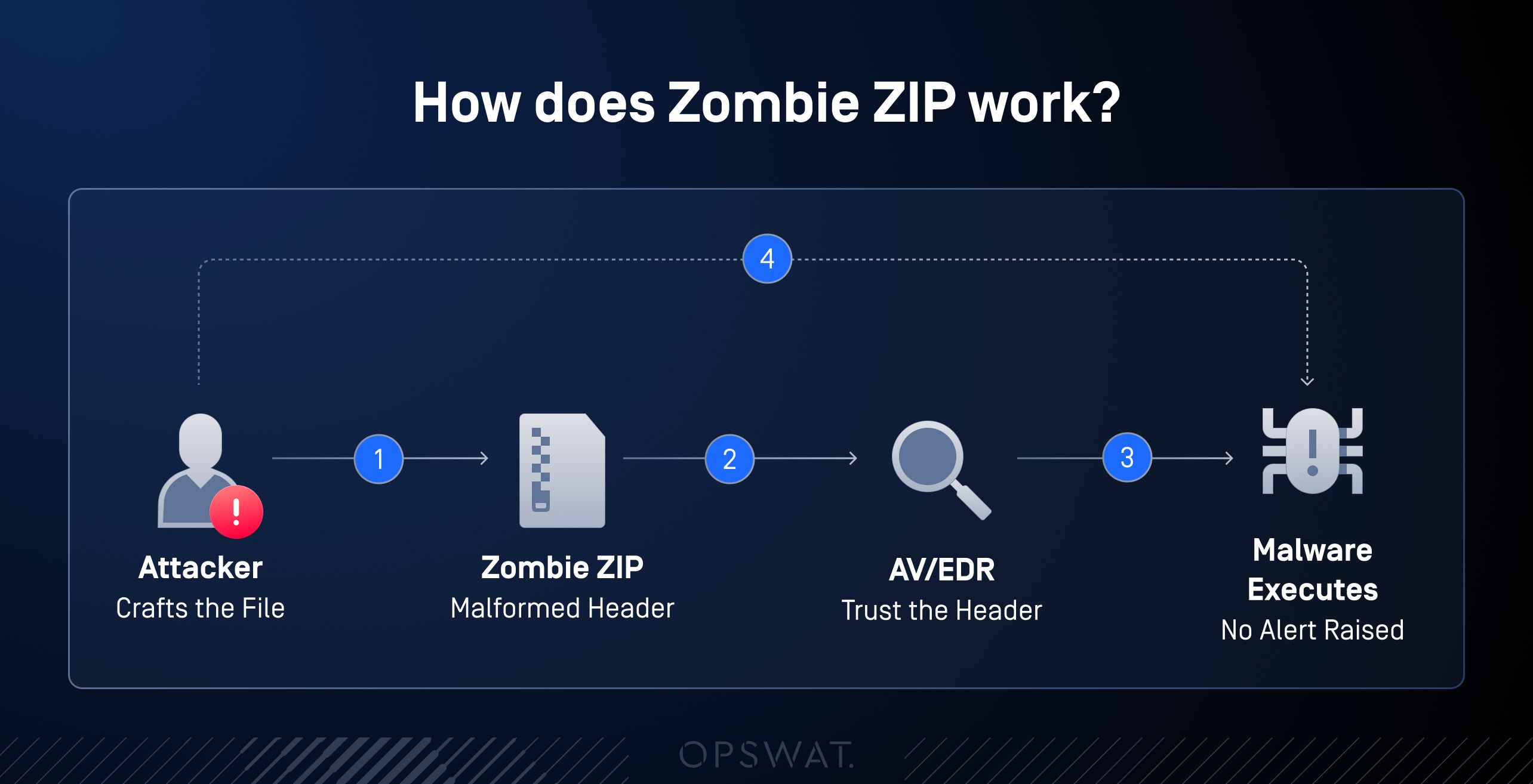

כיצד מבצע Zombie ZIP את פעולת ההתחמקות

כאשר סורק אבטחה נתקל בקובץ ZIP זומבי, הוא קורא את שיטת הדחיסה המוצהרת מהכותרת, מתייחס לתוכן הקובץ כאל בתים גולמיים לא דחוסים, וסורק את אותם בתים בחיפוש אחר חתימות זדוניות ידועות. מכיוון שהתוכן דחוס למעשה בשיטת DEFLATE, הסורק קורא נתונים דחוסים בעלי אנטרופיה גבוהה שאינם תואמים לשום חתימה. הוא מחזיר תוצאה תקינה ומאפשר לקובץ לעבור.

תוכנת הטעינה של התוקף במערכת היעד פועלת באופן שונה. היא מתעלמת משדה השיטה המוצהר, מפענחת בכוח את זרם הנתונים כ-DEFLATE, ומשחזרת את המטען במלואו.

- התוקף מגדיר את כותרת ה-ZIP כ-Method=0 (STORED), בעוד שהנתונים עצמם נשארים דחוסים בפורמט DEFLATE. גם בדיקת ה-CRC-32 אינה תואמת בכוונה.

- סורק ה-AV או ה-EDR קורא את Method=0, מתייחס לנתונים כאל בתים גולמיים, נתקל רק ברעש דחוס, אינו מוצא התאמות לחתימות כלשהן, ומחזיר תוצאה תקינה.

- מטעין מותאם אישית הנשלט על ידי התוקף מתעלם מהשיטה המוצהרת, מבצע דחיסה בכוח של זרם ה-DEFLATE ומשחזר את המטען המלא לצורך ביצוע.

- התוכנה הזדונית מותקנת על המכשיר הסופי — תוכנת כופר, RAT או תוכנה לגניבת פרטי התחברות — בעוד שכל סורק ההיקפי דיווח שהקובץ נקי. לא מתקבלת כל התראה.

רוב מנועי הסריקה סומכים באופן מוחלט על מטא-נתוני הארכיונים. הם מעבדים את מה שהקובץ מצהיר שהוא, ולא את מה שהוא מכיל בפועל. הנחה זו חורגת הרבה מעבר ל-ZIP, והיא זו שתוקפים מנצלים במגוון פורמטים של ארכיונים.

הפורמט המוצהר אינו תואם לפורמט בפועל

Zombie ZIP הוא דוגמה אחת לסוג רחב יותר של מתקפות המכונה "בלבול פורמטים". התוקפים נוהגים באופן שגרתי:

- שינוי שמות קבצים הניתנים להפעלה עם סיומות תמימות (מ- .exe ל- .pdf, מ- .js ל- .txt)

- להטמיע קבצי Polyglot שתקפים בו-זמנית בשני פורמטים שונים

- השתמש במכלים לא מוכרים או מיושנים (RAR4, ACE, ARJ, 7z עם כותרות לא סטנדרטיות) שסורקים רבים מדלגים עליהם לחלוטין

- מאחסן ארכיונים בתוך ארכיונים כדי למצות את מגבלות הרקורסיה של הסורק

- לשבש את המטא-נתונים במידה מספקת כדי להפוך את הארכיון לבלתי ניתן לסריקה, כך שכלי רבים יעברו על הקובץ בשקט במקום לחסום אותו

כל אחת מהטכניקות הללו מנצלת את אותה נקודת תורפה בסיסית: הסתמכות על מה שהקובץ מצהיר על עצמו, במקום לבצע בדיקה מעמיקה של המבנה האמיתי שלו.

מה קורה כשהוא מצליח לחדור

CERT/CC VU#976247 מאשרת רשמית כי בשכבת הסריקה של הארכיון קיימת נקודת תורפה מבנית, שכבר מנוצלת בקמפיינים פעילים של תוכנות כופר ו-RAT.

קובץ ZIP זומבי שעובר את בדיקת ההיקף יכול להחדיר למחשב קצה תוכנת הפצת תוכנת כופר, כלי לגישה מרחוק או תוכנה לגניבת פרטי הזדהות, מבלי לעורר התראה. בענפים שבהם קבצים חוצים ללא הרף גבולות אבטחה, כגון שירותים פיננסיים המעבדים מסמכי לקוחות, מערכות בריאות המקבלות טפסי ביטוח וסוכנויות ממשלתיות המטפלות בבקשות של קבלנים, החשיפה היא מתמשכת ובלתי נראית בסריקות המקובלות.

כיצד לזהות ולמנוע קבצי ZIP זומבים

איתור ארכיון פגום הוא דבר מועיל, אך איתור בלבד אינו מספיק. התגובה היעילה ביותר היא שחזור הארכיון כחלק מתהליך הטיהור.

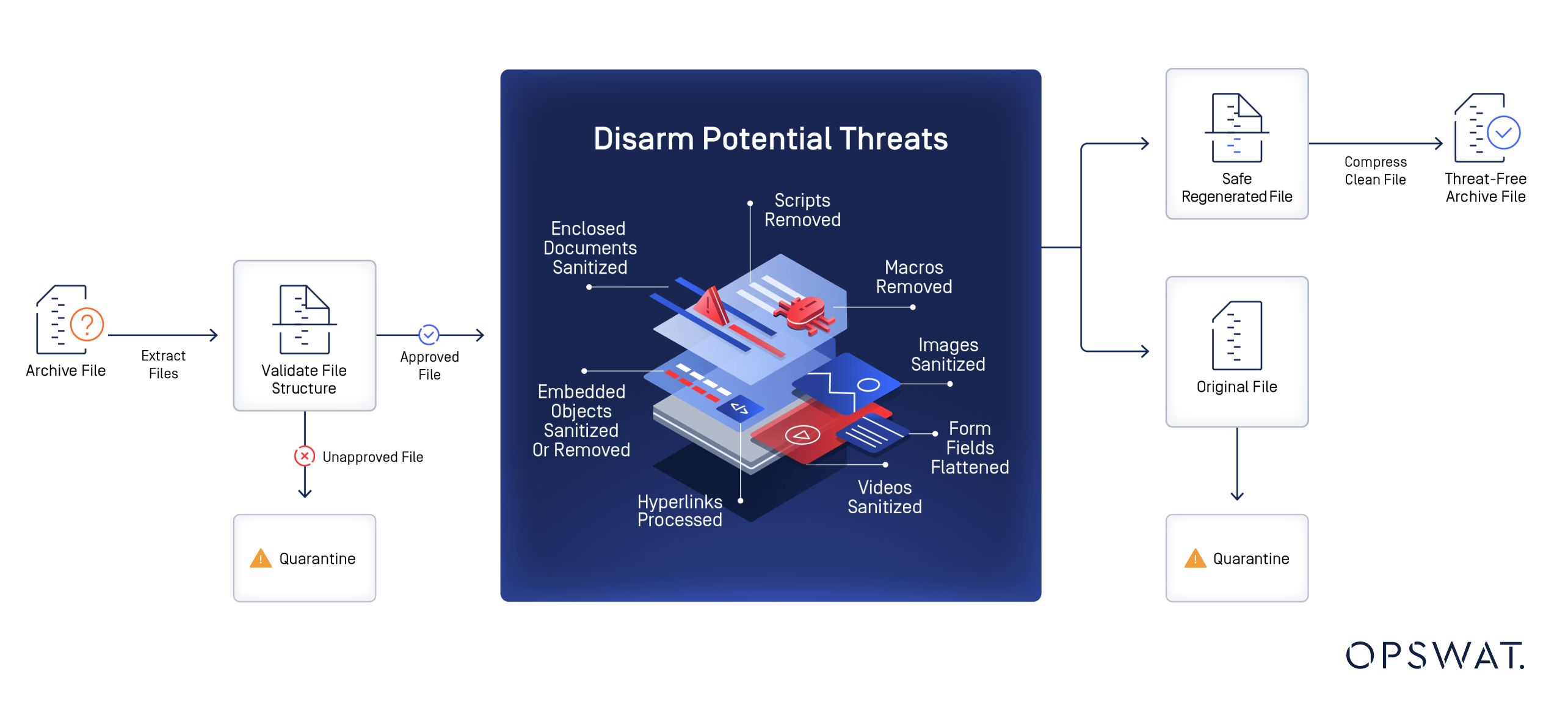

במקום להסתמך על הארכיון כפי שהוא, הפלטפורמה מחלצת את תוכנו לסביבה מבוקרת, בודקת כל קובץ שחולץ, ובונה מחדש ארכיון נקי מהתוכן שאומת. התוצר הסופי נוצר מאפס עם מטא-נתונים מדויקים ותקינים.

גישה זו מבטלת את וקטור התקיפה "Zombie ZIP". אין כותרת פגומה שתטעה את הסורק, שכן הכותרת נוצרת על ידי מנוע הטיהור. אין זה משנה אם הארכיון המקורי הצהיר על Method=0 או השתמש בדחיסת DEFLATE, שכן השחזור מחייב תחילה חילוץ מוצלח. אם לא ניתן לחלץ את המטען באמצעות תוכנת דחיסה התואמת לתקנים, הוא נחסם ולא עובר.

מניעה רב-שכבתית באמצעות OPSWAT MetaDefender Core™

כדי להדוף התקפות ZIP זומבי והתקפות של בלבול פורמטים נדרשת יותר משיטת בדיקה אחת. MetaDefender Core שלוש טכנולוגיות ברצף: זיהוי סוגי קבצים, חילוץ ארכיונים וטכנולוגיית Deep CDR™. כל אחת מהן מטפלת בממד אחר של האיום, ויחד הן סוגרות את הפרצות המבניות שסריקה מבוססת חתימות אינה מסוגלת לסגור.

זיהוי סוג הקובץ הוא שלב האימות הראשון. במקום להסתמך על סיומת הקובץ או הכותרת המוצהרות, התהליך מנתח את מבנה הבייטים בפועל של הקובץ באמצעות ניתוח "בייטים קסומים", ניתוח תחבירי המותאם לפורמט, ומודל בינה מלאכותית שהוכשר לזיהוי סוגים מזויפים או לא תואמים. בקובץ ZIP זומבי, ההצהרה Method=0 אינה עולה בקנה אחד מבחינה מבנית עם התוכן בעל האנטרופיה הגבוהה של המטען הדחוס, וניתן לזהות אי-התאמה זו כבר בשלב זה.

תהליך החילוץ מהארכיון מעבד את זרם הנתונים בפועל, במקום להסתמך על מטא-נתונים שהוגדרו מראש. התהליך מחלץ בהצלחה את התוכן לצורך סריקה של כל קובץ, או מסמן את הארכיון כבלתי ניתן לחילוץ עקב אי-התאמה ב-CRC. מדיניות הניתנת להגדרה קובעת האם כשלים בחילוץ יובילו לחסימה במקום למעבר שקט.

טכנולוגיית Deep CDR™ מטהרת כל קובץ שחולץ ומבנה מחדש את הארכיון מתוך התוצר המאושר. היא מסירה תוכן פעיל שעלול להיות זדוני, כולל פקודות מאקרו, סקריפטים מוטמעים וקוד ניצול, תוך שמירה על תפקוד המסמך. הארכיון הסופי נוצר כולו על ידי מנוע הטיהור, ולכן אין בו מבנה פגום שירש מהקובץ המקורי.

נקודות מפתח

- יש לוודא את סוג הקובץ לפני הסריקה. קובץ ZIP זומבי מנצל את ההנחה שסוג הקובץ המוצהר תואם לסוג הקובץ בפועל. זיהוי סוג הקובץ מאתר את אי-ההתאמה המבנית לפני הפעלת סריקת החתימות.

- חלץ את הקובץ לפני שתחליט. סריקת ארכיון מבלי לחלץ את תוכנו פירושה סריקת המכל, ולא את התוכן עצמו. פעולת חילוץ הארכיון חושפת את התוכן האמיתי שבפנים, לצורך בדיקה של כל קובץ בנפרד.

- בנה מחדש, אל תסתפק בבדיקה בלבד. טכנולוגיית Deep CDR™ מנקה כל קובץ ומבנה מחדש את הארכיון מאפס. התוצאה הסופית אינה מכילה מבנה פגום, שכן אף אחד ממטא-הנתונים של הארכיון המקורי אינו מועבר אליה.

- יש להתייחס לכישלון בחילוץ כאל מצב המחייב חסימה. קובץ ZIP "זומבי" שלא ניתן לחלץ באמצעות תוכנת דחיסה התואמת לתקנים, יש לחסום ולסמן, ולא להעביר בשתיקה כקובץ פגום.

- הגדירו את הפלטפורמה שלכם, ולא רק את החתימות. קבצי ZIP זומבים מתוכננים כך שיעקפו סריקה מבוססת חתימות. הפתרון הוא הגדרת זרימת עבודה המחייבת חילוץ, אימות סוג וניקוי בכל נקודה שבה קבצים נכנסים לסביבה.