תַקצִיר

ביולי 2021, הייתה פריצה סייבר מתוחכמת שניצלה קישור לשירות Feed Proxy של גוגל כדי להוריד קובץ Microsoft Word מזיק למכשיר הקורבנות. לאחר שהמשתמשים הפעילו את פקודות המאקרו בתמימות, ספריית קישורים דינמית (DLL) של Hancitor הופעלה ונקראה כלי Cobalt Strike הנמצא בכל מקום, אשר השמיט מספר מטענים לאחר יצירת פרופיל של רשת פרוצה. תוך שעה, התוקף יכול לקבל הרשאות מנהל דומיין ושליטה מלאה על הדומיין. בבלוג זה, אנו מתארים כיצד OPSWAT פתרון Multiscanning - Metascan וטכנולוגיית Deep CDR™ (נטרול ושחזור תוכן) איתרו את האיום הפוטנציאלי ומנעו את המתקפה המתקדמת הזו.

ההתקפה

כמו מתקפות סייבר רבות בימינו, הפריצה החלה בדוא"ל פישינג למשתמש אחד או יותר ברשת היעד. אנו מכירים טקטיקות תקיפה המשתמשות בפקודות מאקרו נסתרות בקבצים כדי להוריד מטענים זדוניים. מתקפה זו חמקמקה ומתוחכמת אף יותר מכיוון שהמאקרו המוטמע אינו מוריד את המטענים ישירות, אלא מחלץ ומפעיל קוד מעטפת (אובייקט OLE) בתוך המסמך כדי להוריד את המטענים המזיקים.

מסמך Microsoft Word עם פקודות מאקרו זדוניות המסוגלות להתקין עותקים מוטמעים של תוכנת הורדת הטרויאן Hancitor[1] נשלח למשתמשים. כאשר המשתמשים פתחו והפעילו את פקודות המאקרו המוסתרות בקובץ, הוא כתב והפעיל קובץ DLL מתיקיית appdata של הקורבנות. לאחר מכן, קובץ ה-DLL של Hancitor הוריד ומסר מטענים שונים המכילים את Cobalt Strike[2] ו-Ficker Stealer[3].

אֵיך OPSWAT יכול לעזור לך למנוע את ההתקפה המתקדמת הזו

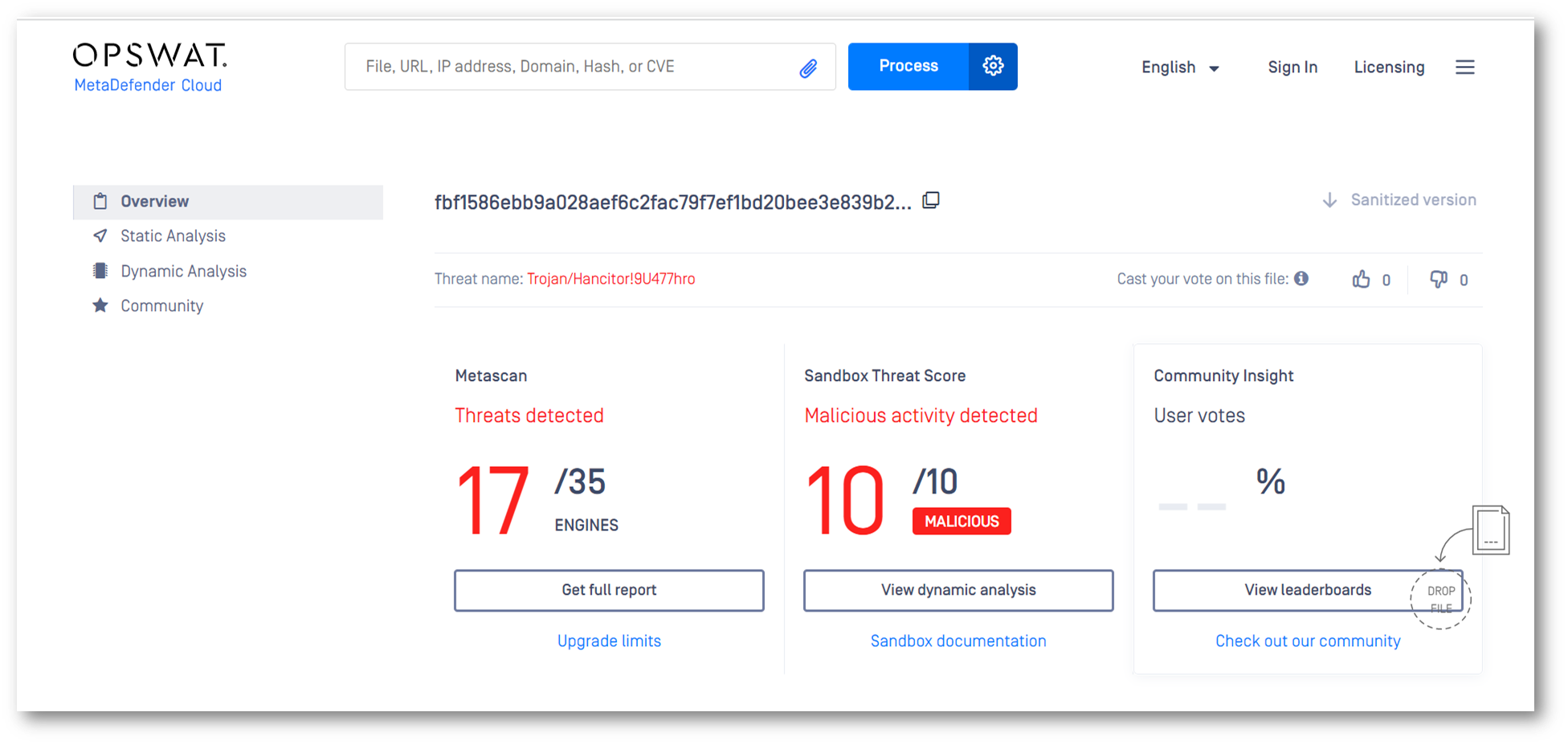

סריקת קובץ MS Word הזדוני באמצעות OPSWAT MetaDefender רק 17 מתוך 35 מנועי אנטי-וירוס מצאו את האיום. זוהי עדות חד משמעית לכך שסריקה עם מנוע אנטי-וירוס יחיד או מעטים אינה מספיקה כדי להגן על הארגון והמשתמשים שלך. תוכנות זדוניות מתקדמות עם טקטיקות התחמקות יכולות לעקוף הגנות מסורתיות. מנוע אנטי-וירוס יחיד יכול לזהות 40%-80% מהתוכנות הזדוניות. OPSWAT Metascan מאפשר לך לסרוק קבצים במהירות עם למעלה מ-30 מנועי אנטי-וירוס מקומיים ובענן כדי להשיג שיעורי זיהוי גבוהים מ-99%.

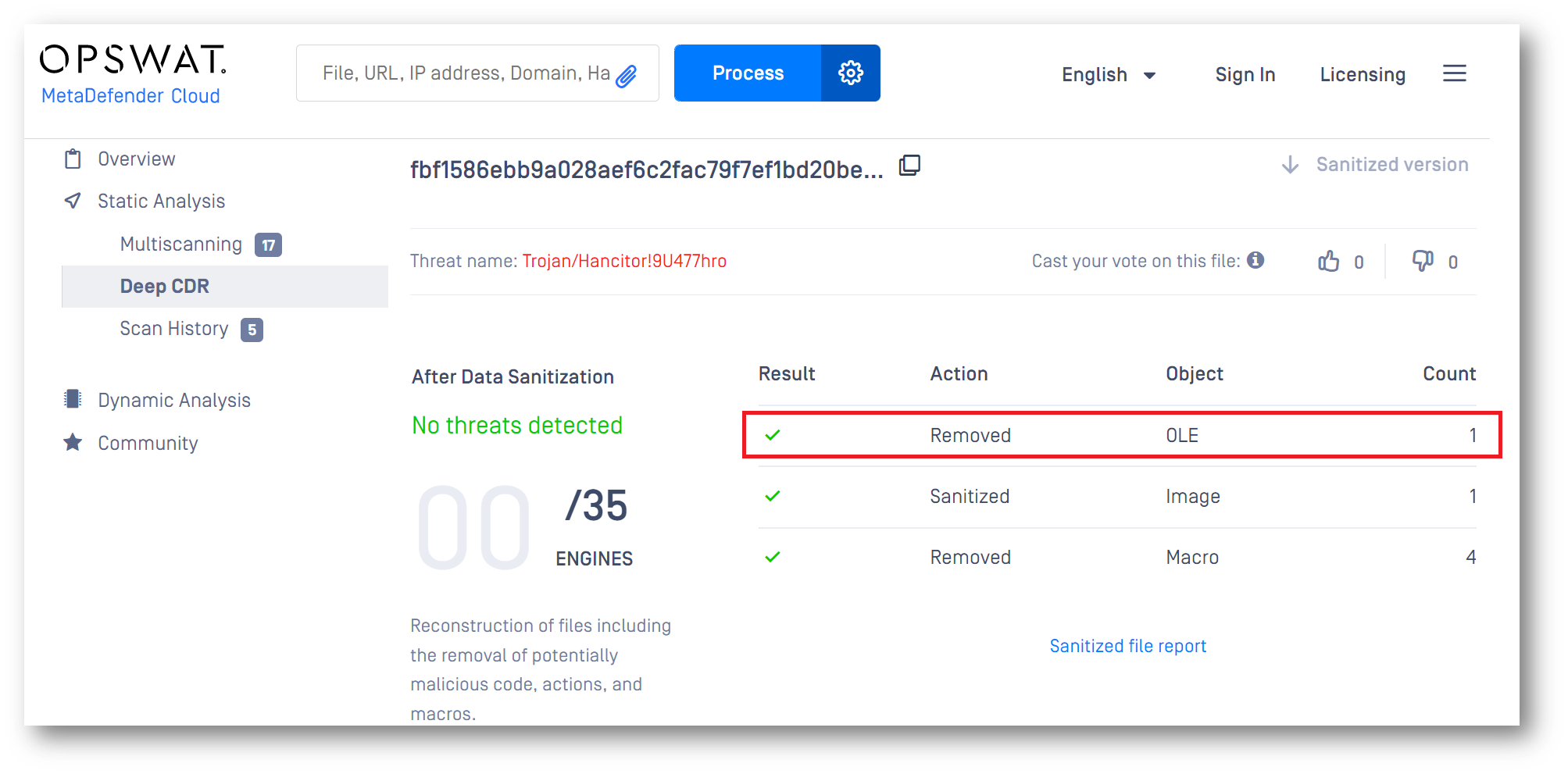

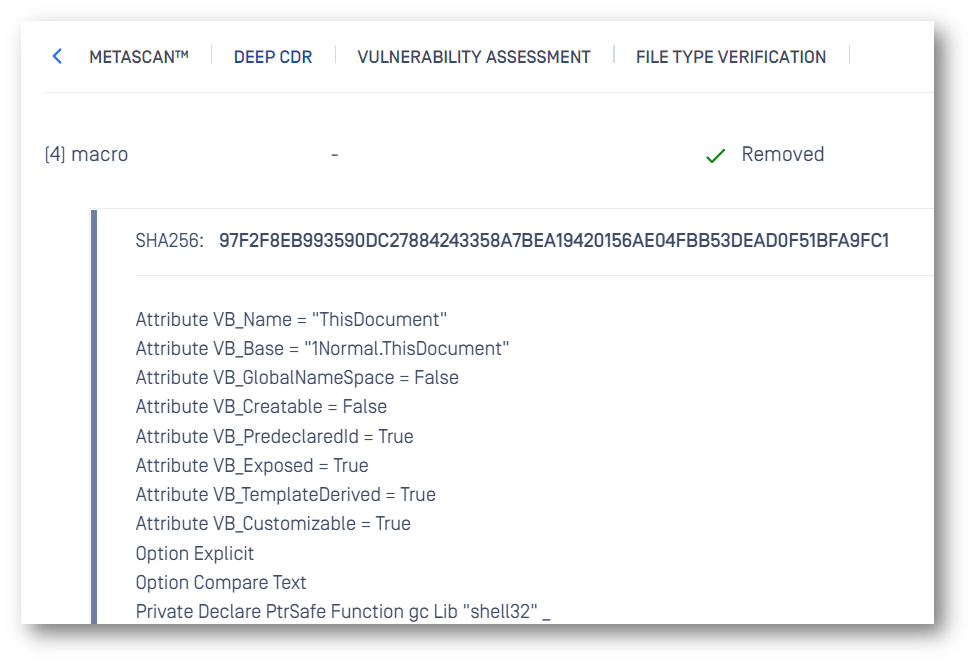

עם זאת, הגישה הטובה ביותר להבטיח שהארגון והמשתמשים שלכם מוגנים מפני התקפות מתוחכמות ו"אפס-יום" היא לטהר את כל הקבצים באמצעות טכנולוגיית Deep CDR™ . קבצים מוערכים ומאומתים כשהם נכנסים למערכת הטיהור כדי להבטיח את סוג הקובץ ועקביותו. לאחר מכן, כל רכיבי הקובץ מופרדים לרכיבים נפרדים ורכיבים פוטנציאליים זדוניים מוסרים או מנוטים. על ידי מתן דוח ליטוש מפורט, טכנולוגיית Deep CDR™ מאפשרת גם למנהלי מערכת לנתח את התנהגות התוכנה הזדונית ללא כל כלי ניתוח נוסף. אנו מדגימים להלן כיצד טכנולוגיית Deep CDR™ הסירה את כל האיומים הפוטנציאליים בקובץ וסיפקה קובץ בטוח לצריכה למשתמשים.

בעיבוד מסמך Word הזדוני באמצעות טכנולוגיית Deep CDR™, מצאנו מספר רכיבים פעילים, כולל אובייקט OLE וארבעה פקודות מאקרו. ביטלנו את ערפול הקוד וראינו שהוא מנסה לפעול (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

כפי שמוצג בתוצאת החיטוי, כל התוכן הפעיל במסמך הוסר מהקובץ. אחד האובייקטים המוטמעים (אובייקט OLE) יתקין את סוס הטרויאני Hancitor (קובץ ier.dll) במחשב של המשתמשים (ברגע שהם יפעילו אותו בטעות) אם הוא לא ינוטרל לפני שהגיע אליהם.

כדי להגן על הרשת שלו, חיוני שכל ארגון יבטיח שכל הקבצים/אימיילים הנשלחים לעובדים הפנימיים שלו בטוחים, ובמקביל יבטיחו את שמישות הקבצים. אנו מספקים קבצים בטוחים עם שמישות מקסימלית תוך אלפיות השנייה, כך שתהליך העבודה שלכם לא יופרע.

על ידי ניקוי כל קובץ והסרת כל איום פוטנציאלי מוטמע, טכנולוגיית Deep CDR™ 'מנטרת' ביעילות את כל האיומים מבוססי הקבצים, כולל איומים ידועים ולא ידועים; איומים מורכבים ומודעים ל-sandbox; ואיומים המצוידים בטכנולוגיית התחמקות מתוכנות זדוניות כגון תוכנות זדוניות בלתי ניתנות לגילוי לחלוטין, זיהוי VMware, ערפול ועוד רבים אחרים.

למדו עוד על טכנולוגיית Deep CDR™ או שוחחו עם מומחה טכני OPSWAT כדי לגלות את פתרון האבטחה הטוב ביותר למניעת תוכנות זדוניות מתקדמות ותוכנות זדוניות חמקניות.

1. Hancitor הוא תוכנה להורדת תוכנות זדוניות שפותחת "דלתות אחוריות" לחדירה של וירוסים אחרים.

2. Cobalt Strike הוא כלי גישה מרחוק שנעשה בו שימוש על ידי פושעי סייבר כדי לספק תוכנות זדוניות מעקב.

3. FickerStealer היא תוכנה זדונית לגניבת מידע שנועדה לחלץ מידע רגיש.