חוקרי אבטחה הדגימו שוב מדוע מיקרוסופט מכירה בכך ש"פקודות מאקרו בלתי צפויות עלולות להוות סיכון אבטחה משמעותי ". בפוסט בבלוג שפורסם לאחרונה, חוקרי אבטחה מסבירים כיצד תוקפים משתמשים בפקודות מאקרו כדי להוריד ולהפעיל את ZLoader, סוס טרויאני בנקאי זדוני, מבלי שיהיה קוד זדוני בקובץ הראשוני.

האנטומיה של ההתקפה מתחילה במסמך Microsoft Word תמים, אשר מנצל פקודות מאקרו כדי להוריד מסמך Microsoft Excel. לאחר מכן, פעולה זו יוצרת מאקרו חדש בקובץ XLS ומעדכנת מדיניות רישום ל- Disable Excel Macro Warning. כתוצאה מכך, קובץ ה-Excel יכול להפעיל את המאקרו הזדוני שלו כדי להוריד את ZLoader ללא כל אזהרה.

כמו התקפות רבות אחרות, מסמך Microsoft Word הראשוני מועבר כמייל פישינג. עם זאת, שרשרת התקפות ספציפית זו היא חדשה מכיוון שסביר להניח שהמאקרו הראשוני לא יזוהה על ידי אף מנוע אנטי-וירוס או אנטי-תוכנות זדוניות. כמובן, ארגונים רבים משביתים מאקרו כברירת מחדל, אך מסמך Microsoft Word הראשוני הזה מעוצב באופן שקורא למשתמשים "להפעיל עריכה" ו"להפעיל תוכן".

השילוב הזה של הנדסה חברתית וניצול טכני הוא מה שהופך את סוג ההתקפה הזה לכל כך יעיל.

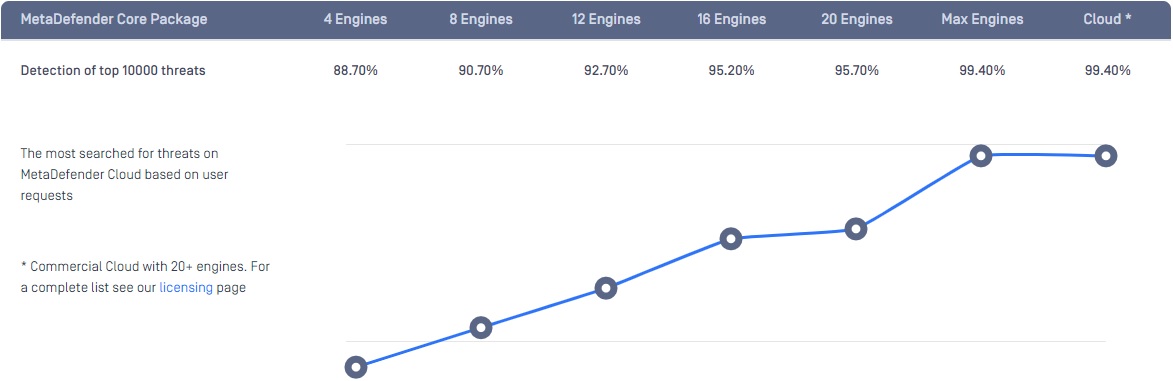

אפילו ביום טוב, מנועי אנטי-וירוס ואנטי-תוכנות זדוניות מתקשים לעמוד בקצב כמות האיומים החדשים והם פגיעים ביותר לאיומי יום אפס. מחקר OPSWAT מגלה כי נדרשים יותר מ-30 מנועי אנטי-וירוס ואנטי-תוכנות זדוניות כדי להגיע לשיעורי זיהוי גבוהים מ-99 אחוזים, ולכן פתרונות סריקה מרובת-תוכנות יכולים להפחית משמעותית את זמני השהייה עבור תוכנות זדוניות סמויות. אפילו ארגזי חול מסורתיים ניתנים לעקיפה ככל שהתוכנות הזדוניות הופכות מתוחכמות יותר ויותר. איומים חדשים, כמו מאקרו ZLoader זה, יעילים במיוחד בהימנעות מגילוי.

אין אמון בקובץ

מודל האבטחה של אפס אמון הפך לשיטה פופולרית יותר ויותר לאבטחת משתמשים ומכשירים, בזכות החוכמה שלו "לא לסמוך על אף אחד", אך אותה חוכמה כמעט ולא מורחבת לאבטחת קבצים. כעת, ככל שמנועי אנטי-וירוס ואנטי-תוכנות זדוניות ממשיכים להיאבק בשיעורי הגילוי שלהם, ברור שגם ארגונים צריכים "לא לסמוך על קובץ".

אם ארגון מניח שכל הקבצים זדוניים, הוא יכול לבדוק ולאחר מכן לטהר את הנתונים שלו באמצעות טכנולוגיית נטרול ושחזור תוכן (CDR) .

ראשית, CDR מפרק את כל הקבצים לרכיבים נפרדים, שבהם כל האלמנטים מזוהים. בדרך כלל מוסרים פקודות מאקרו בעלות סיכון גבוה, ובכך מסירים כל תוכן פוטנציאלי זדוני. לאחר מכן, CDR משחזר במהירות ובבטחה את הקובץ מהרכיבים שעברו ניקוי, תוך שמירה על המטא-דאטה ומאפייני הקובץ שלו. בנוסף, ללקוחות יש את היכולת להוסיף לרשימת היתרים פקודות מאקרו ספציפיות שהם רוצים לשמור. הקבצים המשוחזרים, כאשר מבנה הקובץ שלהם שלם, מועברים למשתמשי הקצה ללא אובדן שימושיות.

Deep CDR™ Technology sanitizes and reconstructs more than 100 common file types, and verifies more than 4,500 file types. On average, Deep CDR™ Technology is 30 times faster than most dynamic analysis technologies and can block malware designed to evade traditional sandbox environments. Deep CDR™ Technology also integrates with OPSWAT Multiscanning, proactive data loss prevention (DLP), and file-based vulnerability assessment technologies.

לא משנה אם ארגונים סורקים קבצים זדוניים כאשר תוקפים יכולים להתחמק מגילוי באמצעות פקודות מאקרו. לא משנה אם מיקרוסופט מזהירה משתמשים מפני סיכון האבטחה של פקודות מאקרו כאשר תוקפים יכולים להשבית אזהרות אלה. לא משנה אם ארגונים משביתים פקודות מאקרו כאשר תוקפים יכולים למנף הנדסה חברתית מתוחכמת כדי לגרום למשתמשים להפעיל מחדש את פקודות המאקרו.

מה שבאמת חשוב הוא לאמץ את הגישה של "אין אמון בתיקים" ולקיים את המדיניות והבקרות כדי לממש את הפילוסופיה הזו.

OPSWAT can help. Contact one of our cybersecurity experts today to learn more about how to sanitize data with Deep CDR™ Technology.