Industrial טכנולוגיות של מערכות אוטומציה ובקרה (IACS או ICS) חיוניות לסביבות תשתית קריטיות וטכנולוגיה תפעולית (OT). מערכות כאלה מורכבות ממספר רכיבים המתקשרים זה עם זה דרך פרוטוקולי רשת, מה שהופך אותן לרגישות להתקפות סייבר. אפילו האזורים המרוחקים באוויר בתוך IACS נותרים פגיעים להתקפות זדוניות באמצעות מדיה היקפית ונשלפת.

סדרת תקני אבטחת הסייבר ISA/IEC 62443 היא מסגרת משותפת למפעילים, משלבי מערכות ויצרני רכיבים של רשתות IACS ו-OT. התקנים כוללים סטים של דרישות, הוראות, בקרות ושיטות עבודה מומלצות לאבטחת התפעול, הפיתוח, התחזוקה וייצור הרכיבים של IACS.

היסטוריה והתפתחות של ISA/IEC 62443

תקני ISA/IEC 62443 פותחו בשנת 2002 על ידי האגודה הבינלאומית לאוטומציה (ISA) כ-ISA 99, במטרה לקבוע סטנדרטים לאבטחת מערכות תשתית קריטיות ופעולות בארה"ב מפני מתקפות סייבר. בסופו של דבר, הם הוגשו לוועדה האלקטרוטכנית הבינלאומית (IEC) להכרה עולמית ויהפכו לסדרת התקנים ISA/IEC 62443.

בנובמבר 2021, ISA/IEC 62443 הוגדר על ידי ה-IEC כתקן אופקי, מה שהופך אותו לתקן אבטחת סייבר מוכר בכל התעשיות המשתמשות, מתחזקות או מפתחות IACS. נכון לעכשיו, לסדרת ISA/IEC 62443 יש תוכן נרחב עם היקף רחב, המכסה למעלה מ-800 עמודים.

למי מיועד תקן ISA/IEC 62443?

שלושה תפקידים עיקריים מוגדרים בהקשר בתקן ISA/IEC 62443, במטרה להגדיר את בעלי העניין שיכולים להפיק מהם תועלת:

- בעלי נכסים: ארגונים שבבעלותם ומפעילים IACS.

- אינטגרטורים של מערכות: ארגונים או יועצים המציעים שירותים כמו אינטגרציית מערכות, תחזוקה או שירותים אחרים הקשורים ל-IACS.

- יצרני מוצרים: ארגונים המציעים מוצרים העומדים בדרישות אבטחה, מספקים רכיבי מוצר או תמיכה לאורך מחזור החיים.

רכיבי ISA/IEC62443

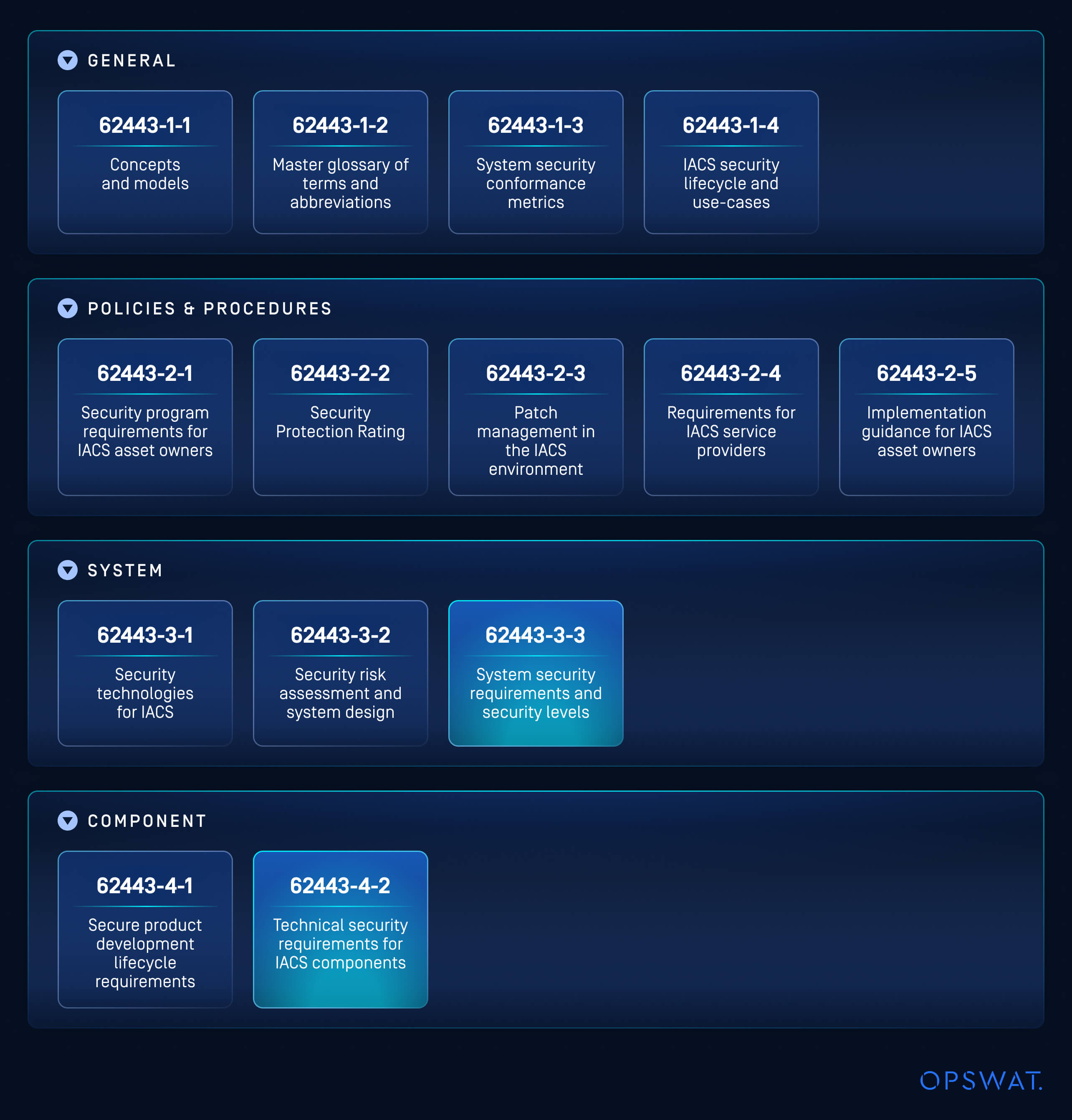

סדרת ISA/IEC 62443 מחולקת לארבעה חלקים עיקריים: כללי, מדיניות ונהלים, מערכת ורכיב. כל חלק מכוון לתפקיד עיקרי אחר ומכיל הוראות והנחיות המכסות היבט או שלב ספציפיים של אבטחת ICS.

ארבעת החלקים של סדרת ISA/IEC62443

כללי 62443-1

החלק הראשון כולל סקירה כללית ומציג את המושגים הבסיסיים, הדרישות, המינוח וההנחיות לתכנון ויישום של אבטחת סייבר ב-IACS.

זה מתחיל בסעיף 62443-1-1, המגדיר את המינוח הבסיסי, המושגים ומודלי הייחוס המשמשים לאורך סדרת הסטנדרטים. לאחר מכן, 62443-1-2 עם מילון מונחים וקיצורים המשמשים לאורך הסדרה, ו-62443-1-3 כדי לדון במדדי אבטחה להערכת ומדידה של אבטחת מערכות. לבסוף, 62443-1-4 מספק הנחיות שיש לפעול אליהן לטיפול באבטחת סייבר בכל המערכות.

מדיניות ונהלים 62443-2

החלק השני, המתמקד בממשל וניהול סיכונים, מספק הנחיות ליצירה, תחזוקה וניהול תוכניות אבטחת סייבר.

סעיף 62443-2-1 מתאר את תהליך היצירה, היישום והתחזוקה של מערכת ניהול אבטחת סייבר עבור IACS, בעוד ש-62443-2-2 מציע הנחיות יישום מפורטות שארגונים צריכים לעקוב אחריהן בעת הקמת תוכניות אבטחת IACS. לאחר מכן, סעיף 62443-2-3 מספק שיטות עבודה מומלצות לניהול תיקוני תוכנה וקושחה לשמירה על אבטחת המערכת, ולבסוף, סעיף 62443-2-4 מפרט דרישות אבטחת סייבר ושיטות עבודה מומלצות עבור ספקי שירותים העובדים בסביבות תעשייתיות.

מערכת 62443-3

חלק זה מספק הנחיות לתכנון ויישום של מערכות מאובטחות ומתייחס לדרישות אבטחת הסייבר עבור IACS. הוא מכסה הערכת סיכונים, דרישות ואסטרטגיות אבטחת מערכת, ורמות אבטחת מערכת.

סעיף 62443-3-1 סוקר טכנולוגיות אבטחה קיימות ומתפתחות הרלוונטיות ל-IACS. לאחר מכן, 62443-3-2 מציג מתודולוגיה להערכת וניהול סיכוני אבטחת סייבר במהלך תכנון המערכת. לבסוף, 62443-3-3 קובע דרישות אבטחת מערכת מפורטות ומסווג אותן לארבע רמות אבטחה (SL1-SL4).

רכיב 62443-4

החלק הרביעי והאחרון בסדרה מתאר את מחזור חיי פיתוח המוצר. הוא מתמקד באבטחה של רכיבים בודדים של מערכות ניהול מערכות (IACS), כגון SCADA (בקרת פיקוח ורכישת נתונים), בקרים לוגיים מתוכנתים (PLC) וחיישנים.

הוא כולל שני חלקים. סעיף 62443-4-1 מתאר את התהליכים של מחזור חיים של פיתוח מוצר, כולל תכנון, פיתוח ותחזוקה של רכיבי IACS, וסעיף 62443-4-2 מפרט את דרישות האבטחה הטכניות והיכולות הנדרשות עבור רכיבי IACS בודדים בתוך המערכת.

דרישות יסוד

שבע דרישות היסוד (FRs) מזוהות בחלק הראשון של הסדרה (IEC 62443-1-1). FRs אלו הן אבן הפינה של ISA/IEC62443, עליו מבוסס כל חלק אחר בסדרה, כולל החלקים המתמקדים בדרישות אבטחה עבור מערכות IACS (3-3) ורכיבים (4-2).

- בקרת זיהוי ואימות

- השתמש בשליטה

- שלמות המערכת

- סודיות נתונים

- זרימת נתונים מוגבלת

- תגובה בזמן לאירועים

- זמינות משאבים

יתרונות ויישומים של ISA/IEC 62443

תקנים אלה אומצו בתעשיות שונות, כולל ייצור, תשתיות קריטיות, נפט וגז, שירותי בריאות וטיפול בשפכים. האופן שבו ארגון יכול להשתמש בסדרת ISA/IEC 62443 תלוי בתפקיד הארגון בתעשייה ספציפית, בין אם מדובר בתפעול, תחזוקה, שילוב או ייצור רכיבים עבור מערכות שליטה ובקרה (IACS).

לבעלי נכסים

בעלי נכסים היוצרים פרוטוקולי אבטחה ומפעילים IACS יכולים לעיין בסעיף 2 של תקן ISA/IEC 62443 כדי לפתח דרישות עבור משלבי מערכות. הנחיות אלו יכולות לעזור להם לקבוע אילו תכונות אבטחה הם צריכים באופן ספציפי במוצר.

עבור אינטגרטורים של מערכות

עקב ביצוע שירותי אינטגרציה, תחזוקה ושירותים דומים הקשורים למערכות מידע מבוזרות (ICS), משלבי מערכות משתמשים בעיקר בתקני 62443-3 כדי להעריך את רמת האבטחה של בעלי הנכסים ולעבד את דרישותיהם. כמו כן, תקני 62443-3-3 משמשים להערכת אבטחת הרכיבים המיוצרים על ידי יצרני מוצרים ולקבוע אם הם כוללים את התכונות הנדרשות על ידי בעלי הנכסים.

עבור יצרני מוצרים

יצרני מוצרים מקימים ומתחזקים SDL (מחזור חיים של פיתוח אבטחה), מציעים מוצרים העומדים ברמת האבטחה הנדרשת, מספקים מוצרי רכיבים ומספקים תמיכה במחזור החיים. יצרני מוצרים הם חברות המייצרות רכיבי חומרה ותוכנה של IACS. יצרני מוצרים יכולים למצוא את תקני 62443-4 כהפניה ברורה ליכולות ותכונות אבטחה לכלול במוצרים שלהם.

חשיבותו של תקן ISA/IEC 62443-3-3 להגנה על תשתיות קריטיות

תקני 62443-3-3 מספקים דרישות אבטחה טכניות קריטיות ורמות אבטחה שיש להשתמש בהן כנקודת ייחוס לרמת האבטחה שיש להשיג. סעיף זה משמש את משלבי המערכות כדי לעמוד בסטנדרטים של המערכות שהם מפתחים.

דרישות אבטחה מרכזיות

הגנה לעומק

טכניקה הדורשת שכבות מרובות של טכניקות הגנה כדי למנוע או להאט מתקפת סייבר. לדוגמה, שכבת האבטחה יכולה לכלול בדיקות פיזיות, סריקות תכופות, אבטחת העברות קבצים ושימוש בחומות אש.

אזורים ותעלות

סדרת ISA/IEC-62443, הממנפת את מודל Purdue , המכונה גם Purdue Enterprise Reference Architecture (PERA), מזהה אזור כיחידה פונקציונלית או פיזית, בעוד ש-conduit הוא אוסף של ערוצי תקשורת בין אזורים.

ניתוח סיכונים

בנוסף לשיטות ניתוח הסיכונים המקובלות, תקן ISA/IEC-62443-3-2 מביא פרטים נוספים על מתודולוגיות הערכת סיכוני אבטחה עבור IACS.

הפריבילגיה הפחותה

עקרון הרשאות מינימליות מגביל את גישת המשתמשים לרכיבים או יישומים ספציפיים במערכת, מונע גישה מיותרת וממזער את שטח התקיפה במקרה של מתקפת סייבר.

מינוף רכיבים מאובטחים

חלק ISA/IEC-62443-3-3 אינו סט דרישות עצמאי, אלא גם ממנף חלקים אחרים בסדרה. הוא מניח שפותחה תוכנית אבטחה בהתאם ל-IEC 62443-2-1 ומניח שרכיבים מאובטחים ייפרסו בהתאם ל-ISA/IEC-62443-4-2 ו-ISA/IEC-62443-4-1 על מנת להבטיח תאימות.

רמות אבטחה

רמות האבטחה המוגדרות נועדו למדוד את העוצמה ולהדגיש את גורמי הסיכון במערכות OT ו-IACS. ארבע רמות אבטחה מוגדרות בתקן 62443-3-3, החל מ-1 כרמת המינימום ועד 4 כרמת המקסימום.

רמת אבטחה 1

רמות האבטחה המוגדרות נועדו למדוד את העוצמה ולהדגיש את גורמי הסיכון במערכות OT ו-IACS. ארבע רמות אבטחה מוגדרות בתקן 62443-3-3, החל מ-1 כרמת המינימום ועד 4 כרמת המקסימום.

רמת אבטחה 2

להגנה מפני מתקפות סייבר כלליות שאינן דורשות מערך מיומנויות ספציפי או משאבים אינטנסיביים, כגון האקרים בודדים.

רמת אבטחה 3

מכסה הגנה מפני התקפות מכוונות תוך שימוש בטכניקות מתוחכמות ומיומנויות ספציפיות עם מוטיבציה מתונה.

רמת אבטחה 4

מגן מפני התקפות מכוונות הדורשות מיומנויות מתוחכמות ביותר, ספציפיות ל-IACS, עם גישה למשאבים מורחבים, כגון התקפות על מערכות קריטיות ביותר על ידי קבוצות האקרים מאורגנות או מדינות אויב.

בשילוב עם 62443-3-3, תקני 62443-4-2 נלקחים בחשבון לעתים קרובות על ידי משלבי מערכות, מכיוון שהם מספקים הנחיות נוספות לאבטחת כל רכיב במחזור החיים.

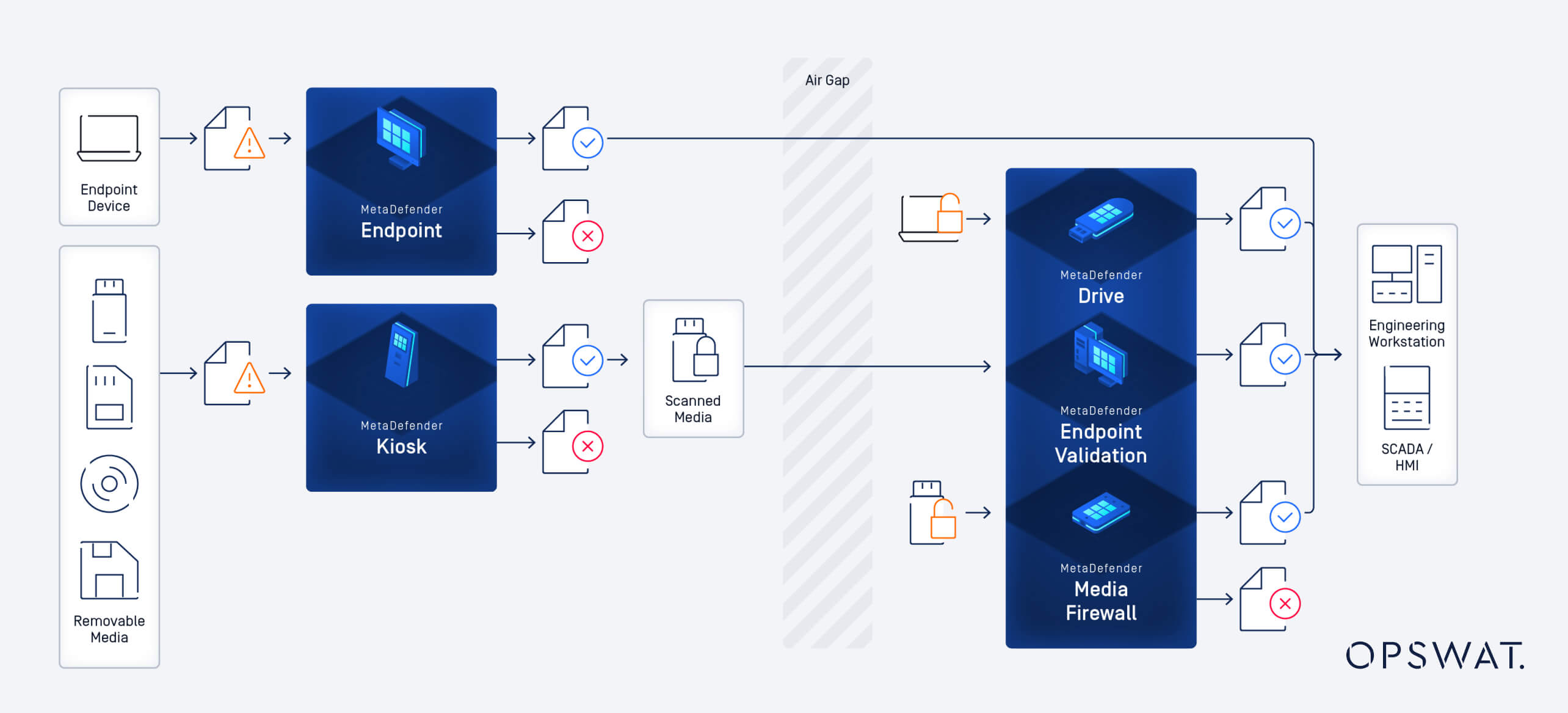

הגנה על התקנים היקפיים ומדיה נשלפת

מדיה נשלפת, כגון USB ודיסקים קשיחים חיצוניים משמשים לעתים קרובות כצינורות להעברת נתונים ברשתות IACS ו-OT, למרות סיכוני האבטחה המשמעותיים שהם מהווים. היו מתקפות סייבר בולטות שנגרמו על ידי מדיה נשלפת, כמו Stuxnet שכיוונה את מתקן הגרעין של איראן בנתנז (2010), מתקפת תחנת הכוח הגרעינית קודאנקולאם בהודו (2019) ומתקפת Agent.BTZ שהתפשטה דרך רשתות משרד ההגנה האמריקאי (2008).

הכללת הגנה על מדיה היקפית ונשלפת כחלק מאסטרטגיית ההגנה לעומק יכולה למלא תפקיד חיוני בהפחתת התקפות כאלה, ובהשגת תאימות לתקני ISA/IEC 62443, ובכך להפחית את הסיכון לפריצות נתונים ולשיבושים במערכת. לדוגמה, פתרון פיזי, כמו MetaDefender Kiosk™ , יכול לסרוק מדיה נשלפת באמצעות מנועי אנטי-וירוס מרובים כדי להבטיח את בטיחותה. פתרונות אחרים כמו MetaDefender Drive™ , MetaDefender Media Firewall™ , MetaDefender Endpoint™ ו- MetaDefender Managed File Transfer ( MFT )™ יכולים למלא תפקיד מרכזי בשיפור רמת האבטחה ואסטרטגיית ההגנה לעומק שלכם.

מַסְקָנָה

תקני ISA/IEC 62443 נחשבים לתקני אבטחת הסייבר המקיפים ביותר, המטפלים באתגרי אבטחת הסייבר של סביבות IACS ו-OT. בעזרת סדרת התקנים ISA/IEC 62443, ארגונים יכולים לזהות באופן שיטתי מהו הערך הרב ביותר בסביבתם, לשפר את הנראות ולזהות נכסים הפגיעים ביותר להתקפות סייבר.

OPSWAT מציעה פתרונות מקיפים באבטחת מדיה היקפית ונשלפת כדי לשפר את ההגנה לעומק ולמזער את משטח התקיפה. כדי לראות מדוע ארגונים, ממשלות ומוסדות ברחבי העולם סומכים על OPSWAT , דברו עם אחד המומחים שלנו עוד היום כדי ללמוד כיצד נוכל לעזור לכם באבטחת התקנים היקפיים ומדיה נשלפת