הודות לגמישותה ולפשטותה, רובי היא שפת תכנות פופולרית ביותר, המשמשת למגוון יישומים, החל מפיתוח אתרים ועד ניתוח נתונים.

מרכזי במערכת האקולוגית של רובי הוא Rack, ממשק מודולרי המחבר שרתי אינטרנט ליישומי אינטרנט מבוססי רובי, המשמש מסגרות אינטרנט וספריות רבות של רובי, כגון Ruby on Rails ו- Sinatra .

עם זאת, אבטחת יישומי אינטרנט, כמו אלו שנוצרו באמצעות Ruby Rack, עלולה להיפגע על ידי כוונתם של האקרים למצוא ולנצל פגיעויות. דבר זה עלול להותיר ארגונים חשופים להתקפות ולסיכון לאובדן נתונים, גניבת נתונים וההשלכות המשפטיות, הפיננסיות והתדמיתיות הנובעות מכך.

גלה כיצד OPSWAT הצוות האדום של רובי חשף פגיעויות שהשפיעו על מסגרת ה-Rack ושיתף פעולה בשיתוף פעולה הדוק עם המפתחים של רובי כדי לתקן אותן במהירות.

מה הבעיה?

Ruby Rack הוא מרכיב מרכזי ביישומי אינטרנט רבים המשמשים עסקים וצרכנים. פגמים או פגיעויות ב-Rack מהווים סיכוני אבטחה משמעותיים ליישומי אינטרנט מבוססי Ruby. זה עלול לאפשר לתוקף:

- קבלת גישה לא מורשית לקבצים

- מניפולציה של תוכן יומן ורשומות יומן ב-Ruby

למה זה משנה?

עם יותר ממיליארד הורדות של Rack ברחבי העולם, ניצול פגיעויות בתוך Rack עלול להשפיע על יישומים ומערכות רבים ברחבי העולם.

הבאגים שהתגלו: מה שאתם צריכים לדעת

1. CVE-2025-27610 (ציון CVSS של 7.5)

הפגיעות החמורה ביותר מבין השלוש שהתגלו היא פגיעות Path Traversal המתרחשת עקב טיפול לא תקין באפשרות :root, המגדירה את ספריית הבסיס שממנה יוגשו הקבצים הסטטיים. בכך שהיא מאפשרת לתוקפים לקבל גישה לקבצים הממוקמים מחוץ לספריית הקבצים הסטטיים הייעודית ולאחזר מידע רגיש, כולל קבצי תצורה, אישורים ונתונים סודיים, הדבר עלול להוביל לפריצה.

2. CVE-2025-27111 (ציון CVSS של 6.9)

פרצת אבטחה זו מאפשרת לתוקפים להחדיר ולתפעל תוכן יומן באמצעות ערכי כותרת זדוניים. תוקפים עלולים להכניס ערכים הונאה, שעלולים להסתיר פעילות אמיתית, או להחדיר נתונים זדוניים לקבצי יומן.

3. CVE-2025-25184 (ציון CVSS של 5.4)

פגיעות זו מאפשרת לתוקפים לבצע הזרקות יומן באמצעות תווי CRLF (Carriage Return Line Feed), ובכך עלולים לתמרן רשומות יומן, להסוות פעילות אמיתית או להכניס נתונים זדוניים לקבצי יומן.

מה צריכים לעשות מפתחים?

1. עדכן את Ruby Rack עכשיו

רובי תיקנה את הבאגים בגרסאות החדשות ביותר של התוכנה שלה. אם אתם משתמשים ב-Rack, עדכנו אותו מיד לגרסה העדכנית ביותר.

2. ביקורת על מסגרות האינטרנט שלך

מפתחים צריכים לסרוק Bill of Materials (SBOM) Software (SBOM) שלהם - רשימה של כל הכלים והקוד שהם משתמשים בהם - כדי לוודא ששום דבר אחר אינו מכיל באגים.

SBOM מספק נראות לרכיבים ולתלות המרכיבים תוכנה, כך שצוותי אבטחה יכולים לזהות ולטפל במהירות בכל פגיעות. בפיתוח אתרים מודרני, השימוש בכלי תוכנה מרובים וספריות של צד שלישי מגדיל משמעותית את מורכבות הסביבות, מה שמקשה על שמירה על מחזור חיים של פיתוח תוכנה (SDLC) .

ללא ניטור מתמיד של ה-SBOM , ארגונים מציעים לתוקפים הזדמנות לנצל את הרכיבים המיושנים או הפגיעים שלהם, ולסכן את היישומים והנתונים שלהם. סריקת SBOM פרואקטיבית מסייעת לייעל את ניהול הפגיעויות, ומבטיחה שהאבטחה תישאר חלק בלתי נפרד מ-SDLC.

3. הגן על הנתונים שלך

האקרים יכולים לנצל את הפגיעויות הללו כדי לשנות תוכן יומני רישום וקבצים. מסגרות אינטרנט, גם אם הן מאובטחות בתחילה, עשויות שלא להישאר כך לאורך זמן. סריקה קבועה של מסגרות אינטרנט לאיתור שינויים או פגיעויות מסייעת בשמירה על האבטחה וכלים כמו סריקת חול וסריקת קבצים יעילים בזיהוי פעילויות חשודות.

OPSWAT MetaDefender Core של מאפשר לארגונים לנקוט בגישה פרואקטיבית להתמודדות עם סיכוני אבטחה. על ידי סריקת יישומי תוכנה והתלויות שלהם, MetaDefender Core מזהה פגיעויות ידועות, כגון CVE-2025-27610, CVE-2025-27111 ו-CVE-2025-25184, בתוך הרכיבים המפורטים. זה מאפשר לצוותי פיתוח ואבטחה לתעדף מאמצי תיקון נתונים, תוך הפחתת סיכוני אבטחה פוטנציאליים לפני שניתן לנצל אותם על ידי גורמים זדוניים.

איך נוכל לעזור?

OPSWAT מתמחה בטכנולוגיות ופתרונות המזהים תוכנות זדוניות ובאגים כמו אלה, ועוזרים לעסקים להישאר בטוחים. אם אתם מפתחים, אנו יכולים לעזור לכם לסרוק את האפליקציות והנתונים שלכם לאיתור סיכונים, לשמור על הכלים שלכם מעודכנים ולהגן על המידע שלכם מפני האקרים.

המסקנה הגדולה

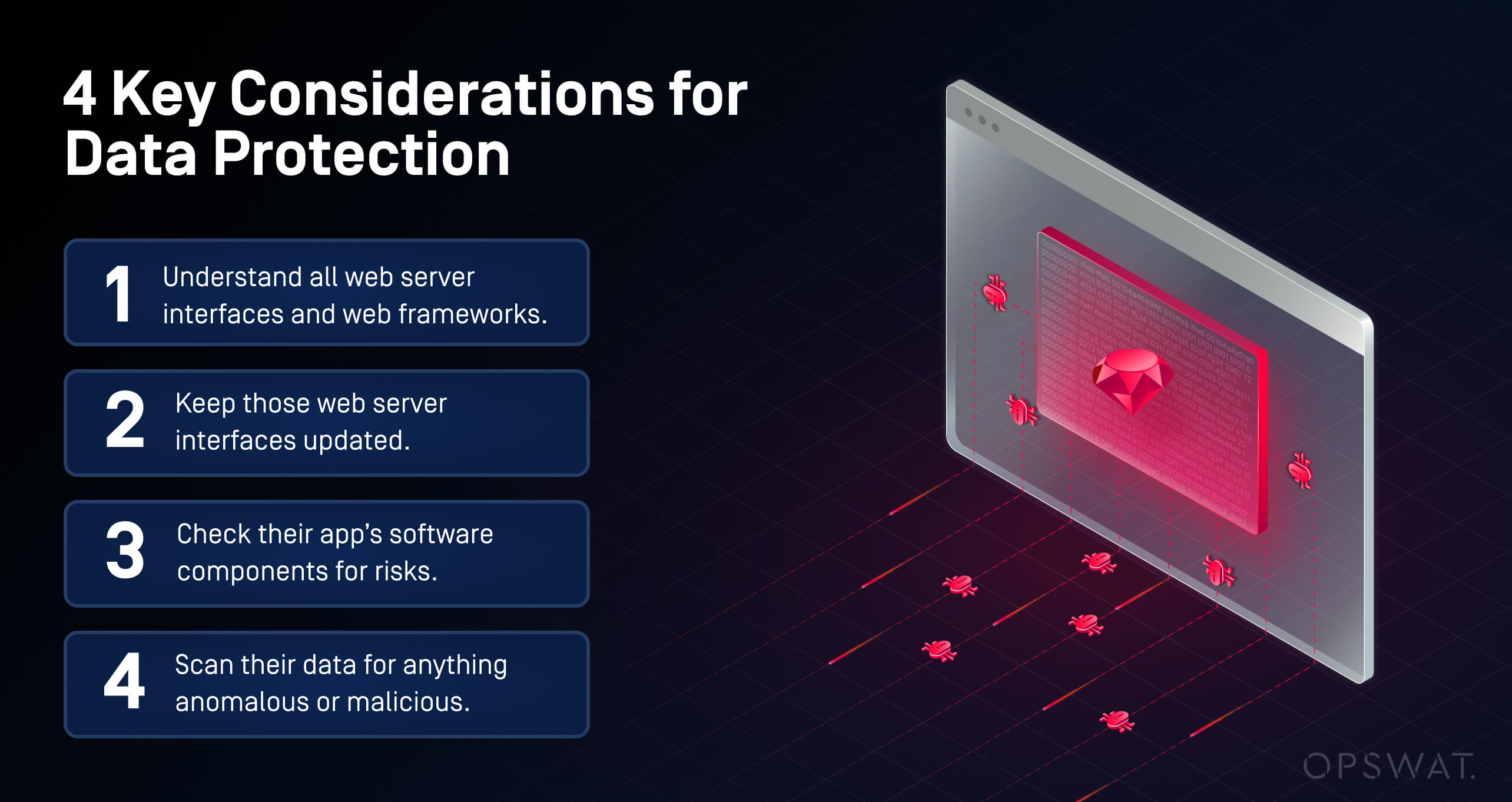

באגים בממשקי שרת אינטרנט כמו Rack יכולים להיות בעלי השפעה משמעותית אם האקרים מוצאים אותם ומשתמשים בהם ראשונים. מפתחים צריכים להתמקד בארבעה פריטים מרכזיים כדי להישאר צעד אחד קדימה:

- להבין את כל ממשקי שרתי האינטרנט ומסגרות האינטרנט המשמשות בבניית התוכנה שלהם.

- שמור על ממשקי שרת האינטרנט מעודכנים.

- בדקו את רכיבי התוכנה של האפליקציה שלהם לאיתור סיכונים.

- סרוק את הנתונים שלהם לאיתור כל דבר חריג או זדוני.

חיזוק תרבות של אבטחת סייבר

רוצים ללמוד עוד על איך הצוות האדום של OPSWAT גילה - וסייע לתקן - את אירועי ה-CVE הללו? קבלו את כל הפרטים וקראו על האופן שבו התוכנית תורמת לקהילת הסייבר העולמית.

אם אתם מפתחים או בעלי עסקים, עכשיו זה הזמן לוודא שהאפליקציות והנתונים שלכם מוגנים.

בין אם מדובר ב-SBOM או בזיהוי ומניעת איומים רב-שכבתיים הנמצאים ב- MetaDefender Core , המומחים שלנו מוכנים להראות לכם מדוע. OPSWAT זוכה לאמון גלובלי בהגנה על חלק מהסביבות הקריטיות ביותר מפני איומים.

רוצה ללמוד איך OPSWAT יכולים להגן על הסביבה שלך מפני איומים מתעוררים?