ב-23 באוגוסט, OPSWAT השתתף בכנס VISD (יום אבטחת המידע של וייטנאם) 2024, שאורגן על ידי VNISA (איגוד אבטחת המידע של וייטנאם) בהו צ'י מין סיטי. האירוע משך אליו למעלה מ-1,000 משתתפים, ביניהם אנשי מקצוע בתעשייה ממגזרים כמו שירותי בריאות, בנקאות, פיננסים, אנרגיה, תחבורה, גרעין, ביטחון ותעשיות תשתית קריטיות אחרות.

אבטחת תשתית קריטית: לקחים מהתקפת התוכנה הזדונית האחרונה FrostyGoop

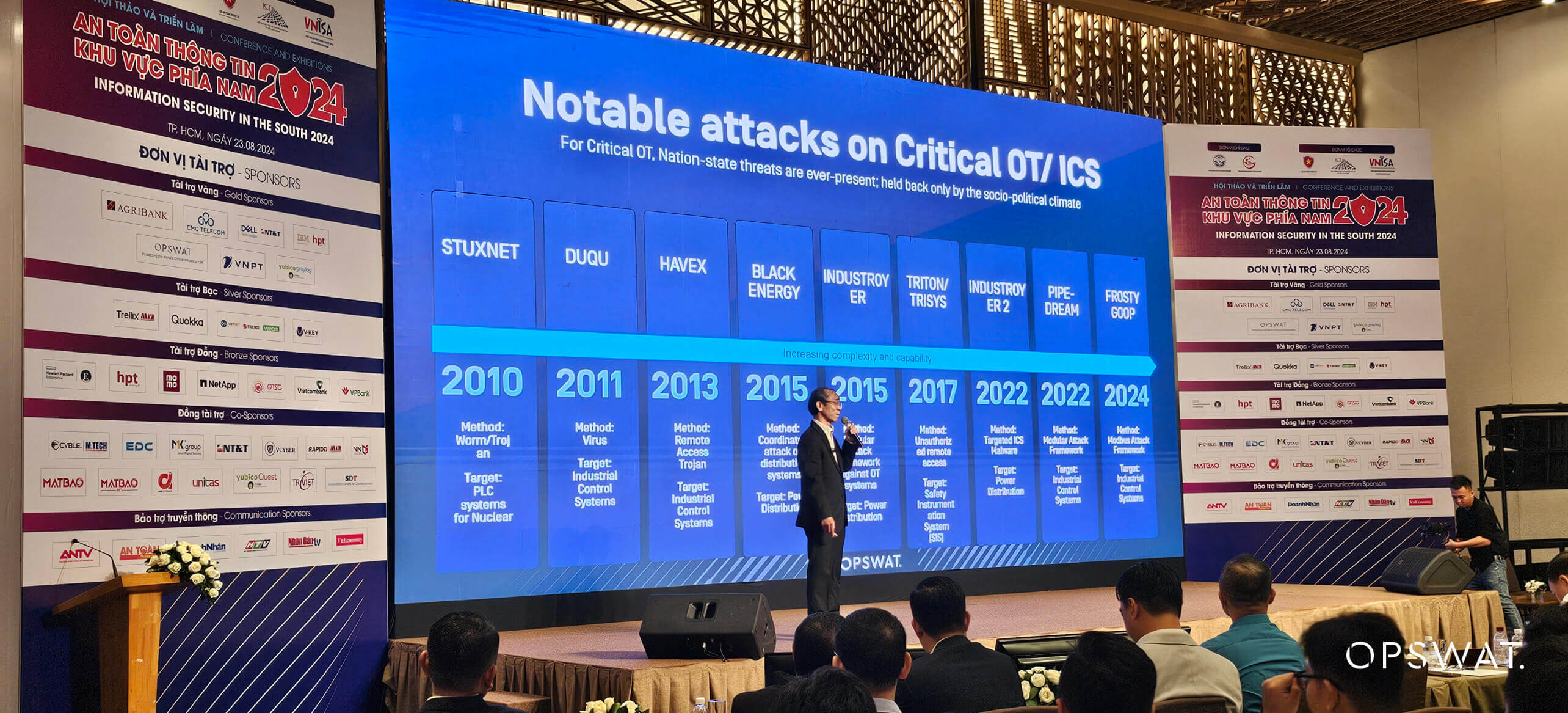

במהלך הכנס המרכזי, מר קואנג לה, סגן נשיא למו"פ ומנכ"ל OPSWAT וייטנאם, דנה במתקפת FrostyGoop, פרצה טכנולוגית מבצעית (OT) שהתרחשה לאחרונה באוקראינה, כמקרה מבחן. מר קואנג ניתח את המתקפה והציג פתרונות להתמודדות איתה ובמתקפות דומות ברשתות OT.

מתקפת הסייבר FrostyGoop, שהתרחשה באפריל 2024, הייתה אירוע משמעותי בתחום אבטחת הסייבר התעשייתית. נוזקה זו כיוונה מתקן אנרגיה במערב אוקראינה, והותירה 600 משקי בית ללא חימום במשך יומיים במהלך טמפרטורות מקפיאות. נועדה לחדור ל-ICS ( Industrial מערכות בקרה) וסביבות OT, התוכנה הזדונית מהווה איום חמור על תשתית קריטית.

FrostyGoop מנצלת את פרוטוקול Modbus, תקן נפוץ בסביבות ICS, כדי לקיים אינטראקציה ולשבש פעולות. האקרים שולחים פקודות Modbus זדוניות למערכות בקרה, וגורמים לתקלות ולכשלים במערכת. תקרית זו עוררה חששות בקהילת אבטחת הסייבר, והדגישה פגיעויות בסביבות ICS, במיוחד כאלה שחסרות פילוח או ניטור נאותים.

להלן השלבים שביצעו התוקפים במתקפת הסייבר FrostyGoop:

- ניצול פגיעות בנתב MikroTik הפונה חיצונית.

- פרוס מעטפת אינטרנט עם גישת מנהרה דרך כתובת TOR.

- אחזור כוורת הרישום של מנהל חשבונות האבטחה (SAM).

- פרוס ובדוק את FrostyGoop Malware, קובץ בינארי של Golang באמצעות תצורות JSON.

- צור חיבורים לכתובות IP שבסיסן במוסקבה.

- שלח פקודות Modbus זדוניות ל-FrostyGoop.

- שלח פקודות ישירות לבקרי מערכת החימום, תוך דיווח על מדידות שגויות.

- מתקן האנרגיה מנתק זמנית את אספקת החימום והמים החמים עקב מדידות שגויות.

מר קואנג וצוותו ב OPSWAT זיהו 1,137 התקני Modbus פעילים בווייטנאם שניתן היה לזהות באינטרנט, מתוכם מספר משמעותי התרכז בהו צ'י מין סיטי (197 מכשירים) ובהאנוי (145 מכשירים). מכשירים אלה נועדו להיות מוגנים ובלתי ניתנים לזיהוי באינטרנט, מכיוון שמערכות OT מבודדות בדרך כלל מהאינטרנט (מרווח אוויר).

רשתות OT חשופות הן מטרות אטרקטיביות עבור האקרים, והנזק הפוטנציאלי יכול להיות משמעותי, בהתחשב בכך שרשתות אלו תומכות לעתים קרובות בתשתיות קריטיות, ומשפיעות על הביטחון הלאומי והקהילות. ממצא זה מצביע על כך שמערכות OT רבות בווייטנאם מנוהלות ומוגנות בצורה לא מספקת, מה שיוצר פגיעויות אבטחה שניתן לנצל על ידי תוקפים.

באמצעות ניתוח מקרה זה, מר קואנג הדגיש את הצורך הדחוף בשיפור אבטחת רשתות ה-IT/OT, ובניטור מתמיד כדי לזהות ולמתן איומים דומים. תקרית FrostyGoop משמשת תזכורת חשובה מדוע ארגונים חייבים לתעדף השקעות באבטחת סייבר, במיוחד כדי להגן על תשתיות קריטיות.

כפרקטיקות מומלצות, מר קואנג תיאר 5 טקטיקות בקרת אבטחת סייבר אשר, כאשר משתמשים בהן יחד, יוצרות מערכת בקרה תעשייתית (ICS) או תוכנית אבטחת OT יעילה (1):

תגובת אירועי ICS

פיתוח תוכנית תגובה לאירועים מבוססת-תפעול, עם יכולות ממוקדות בשלמות המערכת ושיקום במהלך מתקפה. ביצוע תרגילים שנועדו לחזק תרחישי סיכון ותרחישי שימוש המותאמים לסביבת ה-ICS.

אדריכלות ניתנת להגנה

הטמע ארכיטקטורות התומכות בנראות, איסוף יומנים, זיהוי נכסים, פילוח, אזורי DMZ תעשייתיים ואכיפת תקשורת תהליכית.

ניטור נראות רשת ICS

ניטור רציף של סביבת ה-ICS באמצעות כלים מודעים לפרוטוקולים ויכולות ניתוח אינטראקציות מערכתיות כדי ליידע את הפעילות לגבי סיכונים פוטנציאליים.

Secure גישה מרחוק

זהה וערוך מלאי של כל נקודות הגישה המרוחקות וסביבות היעד המותרות. השתמש בגישה לפי דרישה ובאימות רב-גורמי במידת האפשר והשתמש ב-Jump Hosts כדי לספק בקרה וניטור גישה בתוך מקטעים מאובטחים.

מבוסס סיכון Vulnerability Management

הערכת בקרות סייבר ותנאי תפעול של מכשירים המסייעים בהחלטות ניהול פגיעויות מבוססות סיכון כדי לתקן פגיעויות, לצמצם כל השפעה או לנטר ניצול אפשרי.

מר קואנג גם הציג OPSWAT פתרונות מקיפים להגנה על רשתות OT קריטיות, כולל MetaDefender OT Security , MetaDefender Industrial Firewall , MetaDefender Netwall , My OPSWAT ועוד. פתרונות אלה מגנים על רשתות בכל הרמות, ועוזרים לארגונים להילחם באיומי רשתות OT כמו FrostyGoop.

OPSWAT הצגת חבילת פתרונות אבטחת הסייבר המקיפה שלנו בתחום ה-IT/OT

בתערוכה של האירוע, OPSWAT הציגה גם את פתרונות אבטחת הסייבר שלה, החל ממערכות מידע ועד מערכות OT, והדגימה סימולציות של מתקפות סייבר המכוונות לתחנות כוח גרעיניות ומערכות IT/OT קריטיות אחרות. מומחי אבטחת סייבר הציגו OPSWAT פתרונות של להגנה מוצלחת מפני התקפות אלו.

בְּנוֹסַף, OPSWAT תמיד מקדמת בברכה מומחים, מהנדסים וסטודנטים לסייבר לחוות וללמוד על טכנולוגיות האבטחה של החברה במעבדת ההגנה על תשתיות קריטיות (CIP Lab) בשני משרדינו בווייטנאם:

- OPSWAT משרד הו צ'י מין סיטי: קומה 17, בניין סייגון ג'איי פונג, 436-438 Nguyen Thi Minh Khai, רובע 5, רובע 3, הו צ'י מין סיטי.

- OPSWAT משרד האנוי: קומה 9, בניין לנקסטר לומינר, רחוב לאנג 1152-1154, רובע לאנג ת'ונג, רובע דונג דה, האנוי.

כדי להירשם לחוויית CIP Lab או אם אתם מעוניינים ללמוד עוד על המצגות של מר קואנג לה ב-VISD 2024, או אם יש לכם שאלות, צרו קשר עם מומחי אבטחת הסייבר שלנו לתשתיות קריטיות.

(1) מקור: נייר עמדה על חמש בקרות קריטיות בתחום אבטחת הסייבר של ICS - ©2022 מכון SANS https://sansorg.egnyte.com/dl/R0r9qGEhEe