קבצי PDF נמצאים בשימוש נרחב לשיתוף מסמכים בפלטפורמות שיתוף פעולה מרובות, ומספקים פורמט אמין לכל דבר, החל מדוחות עסקיים ועד לפרודוקטיביות של משתמשי הקצה. עם זאת, שכיחותם בכל מקום הופכת אותם גם למטרה נוחה עבור פושעי סייבר. קבצי PDF זדוניים יכולים לנצל משתמשים תמימים על ידי הטמעת תוכן מזיק או ניצול תכונות PDF בדרכים מסוכנות.

האיום הגובר של תוכנות זדוניות המועברות ב-PDF

קבצי PDF הם בין סוגי הקבצים הנפוצים ביותר למתקפות סייבר, כאשר גורמים זדוניים משתמשים בהם כדי להפיץ תוכנות זדוניות מסוכנות כמו WikiLoader, Ursnif ו-DarkGate. נתונים סטטיסטיים ודוחות אחרונים מצביעים על עלייה משמעותית בהתקפות זדוניות המועברות דרך PDF, מה שהופך את הבנת סיכוני האבטחה הקשורים לקבצי PDF לחיונית.

על פי דו"ח של Palo Alto Networks, 76% מקמפיינים של תוכנות זדוניות מבוססות דוא"ל ניצלו קבצי PDF מצורפים כווקטור ההדבקה הראשוני. התוקפים העדיפו קבצי PDF בשל השימוש הנרחב בהם ויכולתם להטמיע קוד זדוני שעוקף תוכנות אנטי-וירוס מסורתיות.

התקפות פישינג באמצעות קבצי PDF זדוניים גדלו ב-13% בין 2022 ל-2023, על פי חברת האבטחה Proofpoint. התקפות אלו כללו לעתים קרובות הטמעת קישורים או טפסים מזיקים בתוך ה-PDF כדי לגנוב פרטי כניסה או מידע פיננסי רגיש.

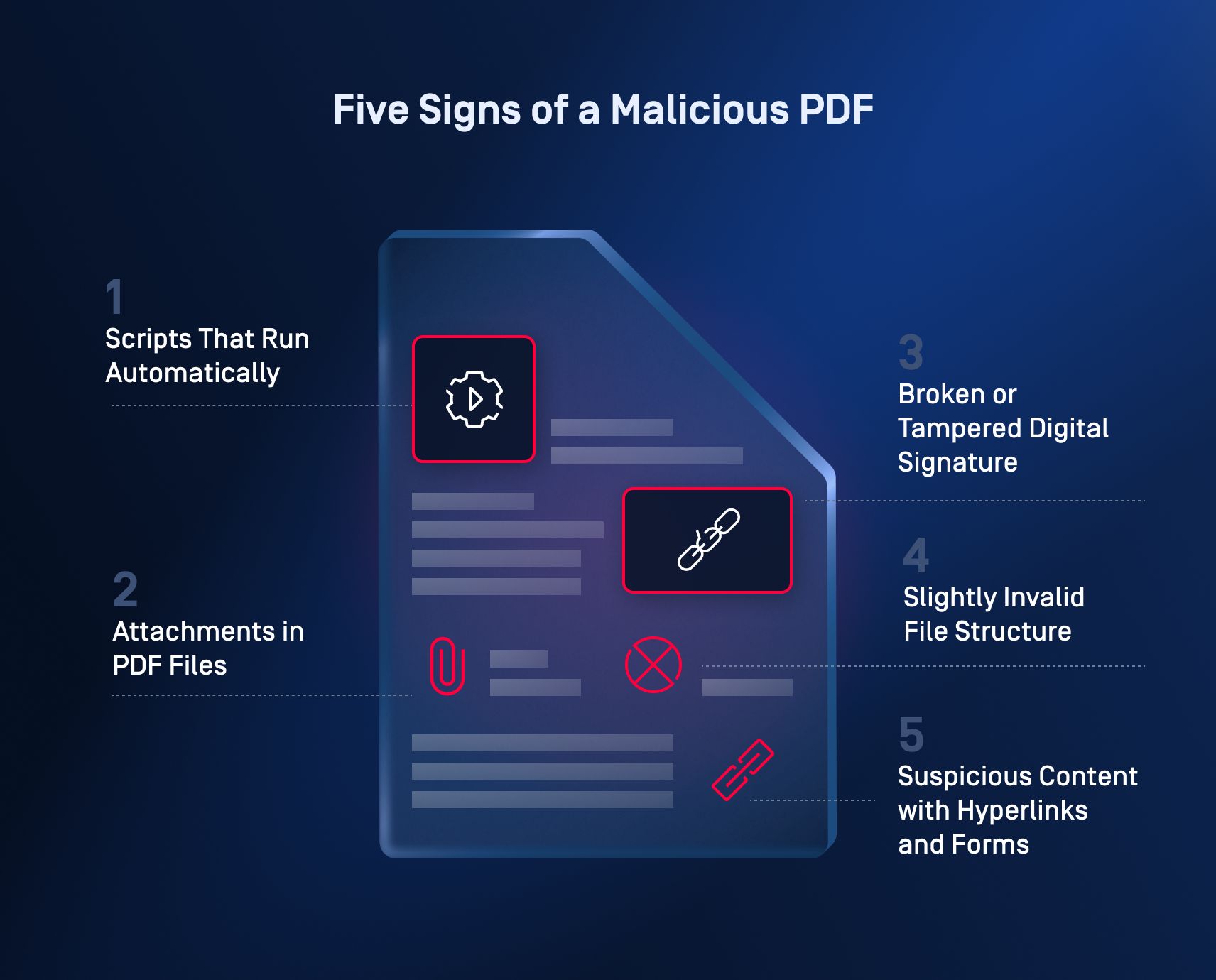

חמישה סימנים לקובץ PDF זדוני

1. סקריפטים הפועלים באופן אוטומטי

JavaScript המוטמע בקבצי PDF מאפשר לתוקפים להחדיר קוד זדוני שמופעל בעת פתיחת המסמך.

סימני אזהרה:

- חלונות קופצים בלתי צפויים

- אינטראקציות מערכתיות, ו

- ביצוע סקריפט לא מורשה

2. קבצים מצורפים בקבצי PDF

קבצי PDF מצורפים עלולים להיות מוסווים כתוכן לגיטימי, אך עם פתיחתם הם עלולים להדביק את המכשיר של המשתמש.

סימני אזהרה:

- קבצים מצורפים בלתי צפויים

- קבצי הפעלה (.exe, .bat או .scr)

- קבצי PDF שמבקשים הורדות ללא הקשר

3. חתימה דיגיטלית שבורה או פגומה

החתימה הדיגיטלית אינה תקפה עוד או שנחשפה לפגיעה, דבר המצביע על כך שהתוכן החתום שונה או טופל.

סימני אזהרה:

- חתימה דיגיטלית שבורה

- התראות שיבוש מקורא PDF

- פרטי חתימה לא תואמים או לא ברורים

4. מבנה קובץ מעט לא תקין

לתפעל את טבלת ה-XREF כדי להפנות לאובייקטים זדוניים, להסתיר רכיבים מזיקים, לגרום לגלישה של מאגר (buffer overflows), ולאפשר ביצוע קוד זדוני.

סימני אזהרה:

- מבני קבצים פגומים או לא חוקיים שזוהו על ידי כלי PDF

- התנהגות חריגה בעת אינטראקציה עם קובץ PDF, כגון: זמני טעינה איטיים, קריסות בלתי מוסברות

- טריילרים מרובים או ערכים מזויפים שנועדו לבלבל את המנתחים

5. תוכן חשוד עם היפר-קישורים וטפסים

קבצי PDF מכילים קישורי פישינג המובילים לאתרים זדוניים, מסתירים קישורים מסוכנים מאחורי טקסט או כפתורים שנראים לגיטימיים, ואוספים מידע אישי רגיש באמצעות טפסים מוטמעים.

סימני אזהרה:

- היפר-קישורים המצביעים על כתובות URL חשודות או לא מוכרות

- טפסים המבקשים מידע רגיש ללא מטרה לגיטימית

- הפניות בלתי צפויות לאתרים חיצוניים לאחר לחיצה על קישורים או כפתורים בתוך קובץ ה-PDF

מניעת תוכנות זדוניות המועברות ב-PDF בעזרת טכנולוגיית Deep CDR™

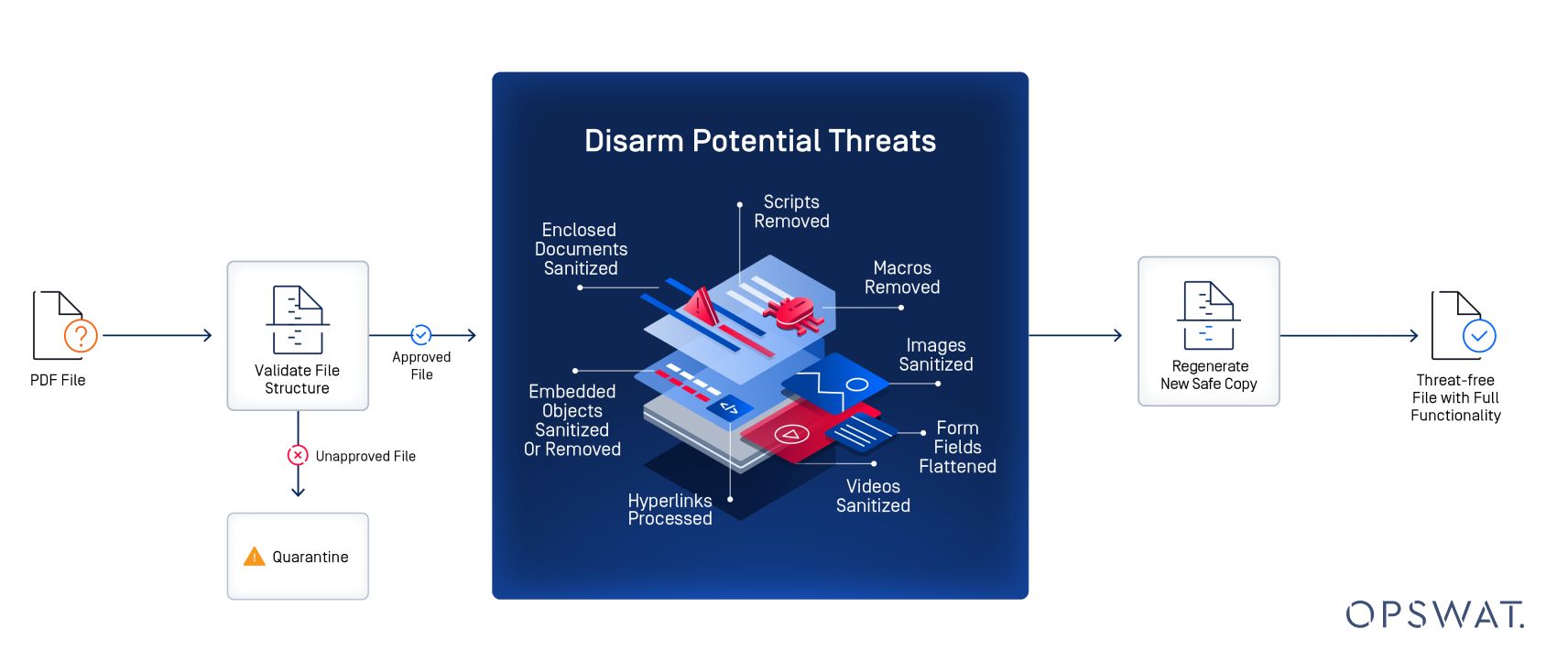

אחת הדרכים היעילות ביותר למנוע תוכנות זדוניות המועברות בקובץ PDF היא באמצעות טכנולוגיית Deep CDR™. בניגוד לתוכנות אנטי-וירוס מבוססות זיהוי, טכנולוגיית Deep CDR™ נוקטת בגישה פרואקטיבית על ידי הסרת אלמנטים שעלולים להזיק מקבצים, ומבטיחה שיסופק רק תוכן בטוח לשימוש.

1. בדיקת סוג קובץ ועקביות

טכנולוגיית Deep CDR™ מתחילה באימות שסוג הקובץ וסיומתו תואמים לתוכן בפועל. זה מונע קבצים זדוניים להיות מוסווים כקבצי PDF.

2. יצירת קובץ מיקום בטוח

נוצר קובץ placeholder כדי להכיל את האלמנטים הבטוחים. קובץ זה שומר על אותה פריסה, מטא-דאטה ומבנה כמו המקור, פחות רכיבים מסוכנים.

3. הסרת תוכן מזיק

אלמנטים שעלולים להיות מסוכנים, כגון JavaScript, פקודות מאקרו או קבצי הרצה מוטמעים, מוסרים. רק תוכן בטוח - כמו טקסט ותמונות - מועבר לקובץ המיקום, תוך שמירה על מבנה המסמך, כולל טבלאות ומסגרות.

4. בדיקת יושרה

הקובץ ששוחזר זה עתה עובר בדיקות שלמות כדי לאשר שהוא פועל כראוי וחף מקוד מזיק, מה שמבטיח שמשתמשים יוכלו לקיים איתו אינטראקציה בבטחה.

5. הסגר של הקובץ המקורי

הקובץ המקורי, שעשוי עדיין להכיל אלמנטים מזיקים, מועבר להסגר לצורך ניתוח נוסף או סילוק מאובטח, ובכך מונע כל סיכון פוטנציאלי.

מניעת התקפות אפס-יום

טכנולוגיית Deep CDR™ אינה מסתמכת על זיהוי חתימות ידועות של תוכנות זדוניות, מה שהופך אותה ליעילה כנגד איומי יום אפס - סוגי תוכנות זדוניות חדשים או לא ידועים שטרם זוהו על ידי כלי אבטחה מסורתיים.

הגנה מפני היפר-קישורים וטפסים מוטמעים

טכנולוגיית Deep CDR™ סורקת ומחטאת גם היפר-קישורים או טפסים מוטמעים בתוך קבצי PDF, ומבטיחה שכל קישורים שעלולים להיות זדוניים מושבתים או מוחלפים. זה מסייע במניעת ניסיונות פישינג והפניה לא מורשית לאתרים מזיקים.

הגנה פרואקטיבית

בניגוד לשיטות ריאקטיביות המבוססות על זיהוי, טכנולוגיית Deep CDR™ עוצרת איומים עוד לפני שהם יכולים להגיע למערכת של המשתמש.

שמירה על שמישות המסמך

תוכן חיוני כמו טקסט, תמונות וטפסים סטטיים נשמר, מה שמאפשר למשתמשים לקיים אינטראקציה עם המסמך ללא סיכון.

הגן על הארגון שלך מפני איומים המועברים באמצעות PDF

העלייה בתוכנות זדוניות המועברות ב-PDF, כפי שמצביעים נתונים סטטיסטיים אחרונים, הופכת את זה לחיוני לזהות את הסימנים לפעילות זדונית בתוך מסמכי PDF. החל מניצול לרעה של JavaScript ועד חתימות שנפגעו וקישורים חשודים, הבנת הדגלים האדומים הללו יכולה לעזור לכם להימנע מליפול קורבן למתקפות סייבר. השתמשו תמיד בקוראי PDF מעודכנים, הישארו ערניים לגבי התוכן שאתם מקיימים איתו אינטראקציה, והימנעו מפתיחת קבצים ממקורות לא מהימנים.

האם אתם מוכנים לשפר את מצב האבטחה של הארגון שלכם בעזרת טכנולוגיית Deep CDR™?