איומי סייבר מתוחכמים מסוגלים לחמוק מכלי אבטחה מסורתיים, שכן הם משתנים בקצב מהיר יותר מזה שבו יכולות להתעדכן מערכות זיהוי מבוססות חתימות ומערכי מידע על מוניטין. התוקפים משנים באופן שגרתי גרסאות של תוכנות זדוניות, משנים אינדיקטורים זדוניים ומסתירים התנהגות זדונית בתוך קבצים שנראים לגיטימיים.

כדי לאתר איומים אלה, צוותי האבטחה זקוקים למידע מודיעיני המשלב בין מספר אינדיקטורים, כגון אינדיקטורים של מוניטין, מאפייני התנהגות וקשרים בין גרסאות שונות של תוכנות זדוניות.

Threat Intelligence העומד בבסיס MetaDefender מתמודד עם אתגר זה באמצעות יצירת קורלציה בין נתוני מוניטין, IOCs (אינדיקטורים לפריצה) שנוצרו בסביבת בדיקה (sandbox) וחיפוש דמיון בין איומים באמצעות למידת מכונה. הדבר מסייע לצוותי האבטחה לחשוף איומים מסוג "יום אפס" ולזהות קשרים בין דפוסים ופעילויות זדוניות ידועות.

כאשר היא מופעלת באמצעות MetaDefender for Core, מודיעין זה פועל ישירות בתוך סביבות מקומיות וסביבות מנותקות מהרשת. ארגונים יכולים לנתח קבצים חשודים באמצעות ניתוח דינמי מבוסס הדמיה, תוך העשרת התוצאות במודיעין איומים מתואם, כדי לסייע בזיהוי איומים מתוחכמים ובלתי מוכרים.

מדוע Threat Intelligence המתבסס על מוניטין בלבד Threat Intelligence מספיק

פלטפורמות מודיעין איומים מסורתיות מסתמכות על מדדי מוניטין כגון חתימות קבצים, כתובות IP, דומיינים וכתובות URL. מדדים אלה יכולים לסייע בזיהוי איומים ידועים, אך הם מספקים הקשר מוגבל כאשר תוקפים משנים את התוכנה הזדונית או משנים מדדי זדוניות כגון דומיינים או כתובות IP.

מגבלות של Threat Intelligence מבוסס מוניטין

| מגבלות של מודיעין מבוסס מוניטין | ההשפעה על צוותי האבטחה |

|---|---|

| אינדיקטורים מבוססי האש משתנים בקלות | קבצים זדוניים עלולים לעקוף את זיהוי המוניטין כאשר המדדים משתנים |

| למדדים חסר הקשר התנהגותי | האנליסטים אינם יכולים לראות כיצד הקובץ מתנהג במהלך ההפעלה |

| האינדיקטורים מופיעים בנפרד | קשה לקבוע אם מתקיימת פעילות זדונית הקשורה לכך |

| מקורות המודיעין מפוצלים | על האנליסטים לעבור בין כלים שונים כדי לחקור איומים |

Threat Intelligence מתגבר על מגבלה זו באמצעות יצירת הקשרים בין סוגים שונים של מודיעין. במקום להסתמך רק על אינדיקטורים סטטיים, המנוע משלב נתוני מוניטין עם מאפייני התנהגות המופקים מניתוח דינמי ומחיפוש דמיון בין איומים בדגימות קשורות.

גישה זו מאפשרת לצוותי האבטחה לחרוג מהסתמכות על אינדיקטורים בודדים ולזהות דפוסים המזהים גרסאות תוכנות זדוניות שלא נראו בעבר, באמצעות השוואתן לדפוסים זדוניים ידועים.

כיצד Threat Intelligence מקשר בין אינדיקטורים

באמצעות ניתוח של אינדיקטורים סטטיים ושל מאפיינים התנהגותיים, המערכת יכולה לחשוף קשרים בין קבצים זדוניים, אינדיקטורים נלווים ופעילות זדונית ידועה. Threat Intelligence פועל כחלק מתהליך זיהוי "יום אפס" בן ארבע שכבות, המנתח קבצים הנכנסים לסביבה. כל שכבה תורמת סוג שונה של מודיעין, המחזק את המסקנה הכוללת.

1. מוניטין האיום

בשלב הראשון נבדקים קבצים ומדדי IOC נלווים מול מדדי מודיעין איומים עולמיים. קבצים, כתובות URL, דומיינים וכתובות IP מושווים למדדי זדוניות ידועים, כדי לזהות במהירות איומים שזוהו בעבר.

2. ניתוח דינמי

כאשר לא ניתן לסווג קבצים באמצעות בדיקות מוניטין בלבד, הם מופעלים בסביבת ניתוח דינמית המבוססת על אמולציה. שלב זה מייצר מאפיינים התנהגותיים כגון קבצים שנשמרו, שינויים ברישום, שרשראות ביצוע ופעולות רשת חוזרות, החושפים את אופן התנהגות הקובץ במהלך ההפעלה.

3. דירוג איומים

מאפיינים התנהגותיים המופקים מניתוח דינמי מושווים למדדי מוניטין לצורך הערכת פעילות חשודה.

4. חיפוש לפי דמיון בין איומים

השלב האחרון עושה שימוש בחיפוש דמיון בין איומים המבוסס על למידת מכונה, כדי לאתר קווי דמיון מבניים והתנהגותיים בין דגימות. כך יכול המנוע לזהות קבצים שלא נראו בעבר, על ידי השוואתם לדפוסים זדוניים ידועים.

יחד, פונקציות מודיעין אלה הופכות אינדיקטורים מבודדים למידע מודיעיני על איומים המקושר זה לזה. צוותי האבטחה זוכים לתובנה מעמיקה יותר לגבי אופן התנהגות הקבצים, הקשר שלהם להתקפות ידועות, והאם הם מהווים גרסה חדשה של איום קיים.

Threat Intelligence עבור MetaDefender Core

כאשר מוטמע באמצעות MetaDefender for Core, Threat Intelligence פועל ישירות בתוך סביבות אבטחה מקומיות. הדבר מאפשר לארגונים לנתח קבצים חשודים מבלי לשלוח נתונים לשירותים חיצוניים, דבר שהוא חיוני עבור סביבות המפוקחות על-ידי רגולציה או סביבות מנותקות מרשת.

המנוע פועל בשילוב עם יכולות הניתוח הדינמי מבוססות האמולציה של MetaDefender . קבצים הנכנסים לסביבה מופעלים בסביבת ניתוח מבוקרת, שבה המערכת עוקבת אחר התנהגות הקבצים ומפיקה אינדיקטורים (IOCs).

לאחר מכן, Threat Intelligence מבצע השוואה בין מאפיינים התנהגותיים אלה. מדדי המוניטין מספקים הקשר לגבי אינדיקטורים זדוניים ידועים, בעוד שמדדים שנוצרו בסביבת הבדיקה (sandbox) חושפים כיצד הקובץ מתנהג במהלך ההפעלה. חיפוש דמיון בין איומים משווה את המאפיינים ההתנהגותיים והמבניים של הקבצים לדוגמאות שנותחו בעבר.

סימני מודיעין המשמשים את Threat Intelligence

| אות מודיעיני | מָקוֹר | מה זה מגלה |

|---|---|---|

| מדדי מוניטין | מנוע הערכת איומים | אינדיקטורים ידועים לזיהוי תוכנות זדוניות |

| תופעות התנהגותיות | ניתוח דינמי | כיצד מתנהג הקובץ במהלך ההפעלה |

| מאפיינים מבניים | בדיקת קבצים | מבנה קבצים או אריזה חשודים |

| חיפוש דמיון בין איומים | ניתוח דמיון באמצעות למידת מכונה | דמיון מבני והתנהגותי בין הקבצים שנבדקו |

מכיוון שהמנוע פועל באותה סביבה שבהCore MetaDefender Core , ארגונים יכולים לשלב ניתוח זה ישירות בתהליכי עיבוד הקבצים הקיימים. קבצים חשודים המועברים דרך שערי דוא"ל, פלטפורמות להעברת קבצים, סריקת אחסון או נקודות בדיקה אחרות, ניתנים לניתוח ולקישור למידע מודיעיני על איומים עוד בטרם יגיעו למערכות הפנימיות.

ארכיטקטורה זו משלבת ניתוח התנהגותי ומודיעין איומים ישירותCore MetaDefender Core . כתוצאה מכך, ארגונים יכולים לזהות איומים מתוחכמים תוך שמירה על שליטה מלאה בנתונים רגישים.

אתגרי אבטחה וכיצד Threat Intelligence מתמודד עמם

צוותי אבטחה מסתמכים לעתים קרובות על כלים נפרדים לזיהוי איומים, ניתוח התנהגות תוכנות זדוניות וחקירת מתקפות הקשורות לכך. פיצול זה מאט את קצב החקירות ומקשה על יצירת הקשרים בין אינדיקטורים בשלבים שונים של מתקפה.

Threat Intelligence מתמודד עם אתגרים אלה באמצעות יצירת קורלציה בין מדדי מוניטין, מאפייני התנהגות ודוגמאות רלוונטיות במסגרת צינור מודיעין מאוחד.

הקשר מצומצם מתוך נתוני מוניטין

כאשר תוקפים משנים גרסאות של תוכנות זדוניות, ייתכן שמדדי המוניטין לבדם לא יספיקו כדי לחשוף את האיום האמיתי. באמצעות יצירת מתאם בין מאפייני התנהגות שהופקו במהלך ניתוח דינמי לבין מדדי המוניטין וחיפוש דמיון בין איומים, Threat Intelligence מספק הקשר מעמיק יותר להערכת קבצים חשודים ולזיהוי גרסאות של תוכנות זדוניות שטרם נראו בעבר.

תאי חקירה

בסביבות רבות, ניתוח בסביבת בדיקה, בדיקת מוניטין וחיפוש דמיון לאיומים מתבצעים בכלים נפרדים. על האנליסטים לעבור בין המערכות כדי לקבוע אם קובץ חשוד הוא חלק ממתקפה רחבה יותר.

Threat Intelligence מקשר בין מדדי ה-IOC הללו באופן אוטומטי, ומאפשר לאנליסטים להציג תוצרי התנהגות, אינדיקטורים קשורים וקבצים שנותחו במסגרת תהליך חקירה אחד. הדבר מקצר את משך החקירה ומסייע לאנליסטים לקבוע האם קובץ מסוים קשור לפעילות זדונית ידועה או שמא הוא מהווה איום חדש.

נראות בסביבות מוגבלות או מנותקות מרשת

ארגונים רבים המפעילים תשתיות קריטיות אינם יכולים להסתמך על ניתוח איומים מבוסס ענן. MetaDefender for Core Threat Intelligence לפעול ישירות בתוך סביבות מקומיות, ובכך מאפשר ניתוח של קבצים חשודים ללא צורך בחיבור חיצוני.

אינדיקטורים בעלי רמת דיוק גבוהה לפריצה

ניתוח דינמי מייצר ממצאים התנהגותיים כגון קבצים שהושארו, קריאות חוזרות ברשת, שינויים ברישום ושרשראות ביצוע. כאשר משלבים אותם עם מדדי מוניטין וחיפוש דמיון לאיומים, ממצאים אלה מספקים אינדיקטורים למודיעין (IOC) מדויקים ביותר, התומכים בחקירה ותגובה מהירות יותר.

היכן משתלב Threat Intelligence Core של MetaDefender

בארגונים רבים, קבצים חשודים חודרים לסביבה דרך ערוצים שונים, כגון קבצים מצורפים לדוא"ל, העברת קבצים, העלאות ומדיה נשלפת. צוותי האבטחה זקוקים לדרך לנתח קבצים אלה מבלי לשבש את זרימת העבודה העסקית הרגילה או לחשוף נתונים רגישים למערכות חיצוניות.

כאשר מוטמע באמצעות MetaDefender for Core, Threat Intelligence הופך לחלק מתהליך בדיקת הקבצים בתוך MetaDefender Core. קבצים חשודים ניתנים לניתוח בעת מעברם דרך בקרות האבטחה הקיימות, מה שמאפשר לארגונים לזהות איומים עוד בטרם יגיעו הקבצים למערכות הפנימיות.

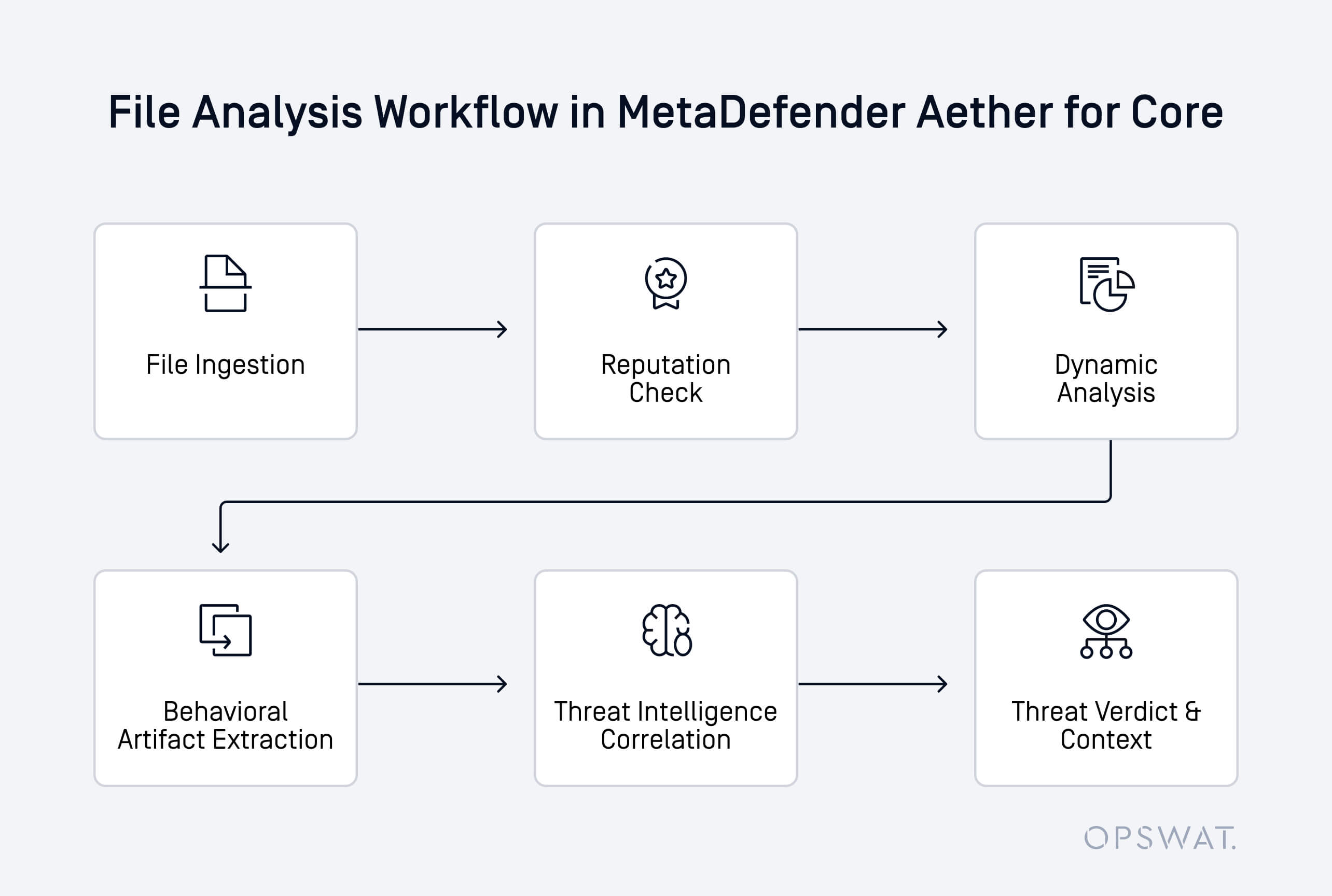

Core של MetaDefender Core , תהליך הניתוח מתנהל בדרך כלל לפי רצף מובנה:

- קובץ נכנס לסביבה באמצעות צינור תוכן כגון דואר אלקטרוני, העלאה או העברת קבצים

- בדיקה סטטית ובדיקת מוניטין בוחנות אם הקובץ תואם לאיומים ידועים

- קבצים חשודים או לא מוכרים מופעלים בסביבת ניתוח דינמית המבוססת על הדמיה

- מוצאים ממצאים התנהגותיים כגון קבצים שנמחקו, שינויים ברישום, שרשראות ביצוע וקריאות חוזרות ברשת

- Threat Intelligence מקשר בין ממצאים אלה לבין נתוני מוניטין וחיפוש דמיון בין איומים

- המערכת מפיקה מסקנה סופית תוך שימוש באינטליגנציה קונטקסטואלית, המסייעת לאנליסטים להבין את הסיכון

מכיוון שהמנוע פועל ישירות בתוךCore MetaDefender Core , ארגונים יכולים ליישם את המודיעין הזה בנקודות בדיקה רבות. קבצים הנכנסים דרך שערי דוא"ל, מערכות העברת קבצים, פלטפורמות אחסון ותהליכי עבודה אחרים הקשורים לתוכן – כולם יכולים ליהנות מאותה ניתוח מתואם.

שילוב זה מאפשר לצוותי האבטחה ליישם מודיעין איומים מבוסס התנהגות ישירות בתוך תהליכי העבודה התפעוליים, ובכך מסייע להם לאתר קבצים חשודים בשלב מוקדם יותר, תוך שמירה על בדיקה עקבית בכל רחבי הסביבה.

מדוע Threat Intelligence מבוסס התנהגות Threat Intelligence חיוני לזיהוי פרצות "יום אפס"

תוכנות זדוניות כמעט אף פעם אינן מסתמכות על אינדיקטור סטטי יחיד. כתוצאה מכך, צוותי האבטחה זקוקים למידע מודיעיני המתמקד בהתנהגות ובקשרים שבין התקפות, ולא באינדיקטורים בודדים.

מודיעין איומים מבוסס התנהגות מתמודד עם אתגר זה באמצעות יצירת קורלציה בין מספר אינדיקטורים המגלים כיצד מתנהגים קבצים זדוניים. במקום להסתמך רק על נתוני מוניטין, Threat Intelligence מנתח את התנהגות ההפעלה, את אינדיקטורי התקיפה (IOC) הקשורים ואת הדמיון בין הקבצים הנבדקים, כדי לסייע בהערכת מידת החשדנות שלהם.

גישה זו משפרת את הזיהוי באמצעות:

- זיהוי איומים שלא נראו מעולם באמצעות ניתוח מאפייני התנהגות

- חשיפת הקשרים בין גרסאות תוכנות זדוניות המציגות דפוסי הפעלה דומים

- קישור קבצים חשודים לפעילות זדונית רלוונטית ול-IOCs הקשורים אליה

- מתן מידע קונטקסטואלי המסייע לאנליסטים להבין את מטרתו של קובץ

במסגרת MetaDefender for Core, יכולות אלה פועלות לצד ניתוח דינמי מבוסס אמולציה. סביבת הסנדבוקס חושפת התנהגות נסתרת, בעוד Threat Intelligence מקשר בין הממצאים המתקבלים לבין מדדי המוניטין ודוגמאות שנותחו בעבר.

על ידי שילוב של מאפיינים התנהגותיים אלה, ארגונים יכולים לאתר תוכנות זדוניות מסוג "יום אפס" (zero-day), אשר אחרת היו חומקות מזיהוי מבוסס חתימות או ממאגרי מידע על מוניטין. הדבר מאפשר לצוותי האבטחה לזהות איומים שלא נראו בעבר בשלב מוקדם יותר ולהגיב לפני שההתקפות מתפשטות בסביבה.

איתור מהיר יותר של איומים לא ידועים באמצעות Threat Intelligence מבוסס התנהגות

כאשר מוטמע באמצעות MetaDefender for Core, Threat Intelligence פועל ישירות בתוך סביבת הארגון. צוותי האבטחה יכולים לנתח קבצים חשודים באמצעות ניתוח דינמי מבוסס הדמיה, תוך יצירת קורלציה בין התוצאות לבין מודיעין האיומים, כדי לחשוף קבצים שלא זוהו בעבר ופעילות זדונית הקשורה אליהם.

באמצעות שילוב של קורלציה של מודיעין איומים ישירותCore MetaDefender Core , ארגונים יכולים לנתח קבצים בשלב מוקדם יותר בתהליך הבדיקה ולקבל תמונת מצב ברורה יותר על פעילות חשודה, עוד לפני שהאיומים מגיעים למערכות הפנימיות.

שפרו את אסטרטגיית זיהוי תקיפות "יום אפס" שלכם באמצעות מודיעין איומים מבוסס התנהגות. שוחחו עם המומחים שלנו כדי לגלות כיצד Threat Intelligence יכול לשפר את יכולת הזיהוי בכלCore של MetaDefender Core .