האיחוד האירופי שיפר באופן משמעותי את רמת האבטחה הקיברנטית שלו עם אימוץ תקנה (EU) 2024/2847, הידועה גם בשם CRA (חוק החוסן הקיברנטי). כתקנה הראשונה בתחום האבטחה הקיברנטית החלה באופן רוחבי על PDEs (מוצרים הכוללים רכיבים דיגיטליים), ה-CRA קובעת דרישות אבטחה מחייבות מבחינה משפטית הן לחומרה והן לתוכנה המשווקות בשוק האיחוד האירופי.

בשנת 2024, התקנה קבעה באופן רשמי חובות אבטחת סייבר מחייבות לאורך כל מחזור החיים של המוצר, החל מפיתוח מאובטח ובדיקת נאותות של רכיבים מצד שלישי, וכלה בטיפול בפגיעויות ודיווח על תקריות.

החל מספטמבר 2026, יצרנים יידרשו לדווח על פרצות אבטחה שנוצלו בפועל ועל אירועי אבטחה חמורים. עד דצמבר 2027, העמידה המלאה בדרישות תהפוך לחובה, לרבות תיעוד, בקרות אבטחה לאורך מחזור החייםBill of Materials (SBOM) Software Bill of Materials (SBOM) .

עבור מנהלי מערכות מידע (CIO), מנהלי אבטחת מידע (CISO), מנהלי אבטחת מוצרים וצוותי תאימות, ל-CRA יש השלכות תפעוליות, פיננסיות ורגולטוריות. על ארגונים להיות ערוכים להוכיח כי הם מיישמים שיטות עבודה של "אבטחה מובנית בתכנון", ליישם ניטור רציף של נקודות תורפה, לנהל תיעוד SBOM המוכן לביקורת, ולהבטיח שקיפות בשרשרת האספקה בכל הנוגע לרכיבים קנייניים ורכיבי קוד פתוח.

מאמר זה מספק מפת דרכים מעשית לעמידה בדרישות חוק CRA, הכוללת את החובות הנוגעות לשרשרת האספקה של תוכנה, דרישות ה-SBOM, האחריות לאורך מחזור החיים, וכן את הצעדים האסטרטגיים שעל ארגונים לנקוט כעת כדי להתכונן לאכיפת החוק.

סקירה כללית של דרישות חוק החוסן הקיברנטי

מהו חוק החוסן הקיברנטי ומדוע הוצע?

ה-CRA קובעת את המסגרת האופקית הראשונה בתחום אבטחת הסייבר ברמת האיחוד האירופי עבור מוצרים הכוללים רכיבים דיגיטליים.

מטרת התקנה היא:

- צמצום נקודות התורפה המערכתיות במוצרים מחוברים

- שיפור השקיפות בשרשראות האספקה של תוכנה

- הקפדה על ניהול פגיעות לאורך מחזור החיים

- להעביר את האחריות ליצרנים

מי מחויב לציית?

- Software

- Hardware המשלבים תוכנה

- יבואנים ומפיצים

- מפתחים המשלבים רכיבים של צד שלישי או רכיבים בקוד פתוח

- ספקים של מוצרים דיגיטליים חיוניים או חשובים

Supply Chain Software על פי חוק CRA

בדיקת נאותות של רכיבים

על היצרנים לבצע בדיקת נאותות לגבי רכיבים של צד שלישי, לרבות הערכת נקודות תורפה ידועות ומעקב אחר עדכוני אבטחה.

אחריות מקצה לקצה על פגיעות

היצרנים נותרים אחראים לפגיעויות בכל הרכיבים המשולבים, ללא תלות במקורם.

Secure ואבטחה Secure

על המוצרים להימסר עם הגדרות ברירת מחדל מאובטחות ולהיות מתוכננים כך שאבטחת הסייבר תהיה מוטמעת בהם כבר משלב התכנון הראשוני.

ניטור ודיווח על פגיעויות

יש לדווח על פרצות אבטחה שנוצלו בפועל ועל אירועים חמורים החל מספטמבר 2026.

תיעוד טכני ושמירת מסמכים

יש לשמור את תיעוד האבטחה, לרבותSoftware הרכיביםSoftware (SBOM), למשך 10 שנים לאחר השקת המוצר לשוק.

דרישות ה-SBOM בהתאם לחוק CRA

ה-CRA מחייב את היצרנים לתעד את רכיבי התוכנה המשמשים במוצרים הכוללים אלמנטים דיגיטליים, בדרך כלל באמצעות רשימות SBOM המנוהלות כחלק מהתיעוד הטכני של המוצר. אף שהתקנה אינה קובעת שדות ספציפיים שיש לכלול ברשימות ה-SBOM, רשימות SBOM המקובלות בתעשייה כוללות בדרך כלל מזהי רכיבים, מידע על גרסאות, פרטים על הספק או מקור הרכיב, יחסי תלות ונתוני תקינות כגון חתימות קריפטוגרפיות.

רשימת הרכיבים (SBOM) חייבת להיות:

- ניתן לקריאה ממוחשבת

- מתוחזק כחלק מהתיעוד הטכני

- יימסר לרשויות האיחוד האירופי על פי בקשה מנומקת

כיצד OPSWAT Supply Chain Software CRA

1. שקיפות Software

- שם הרכיב, הגרסה ופרטי הספק

- מיפוי תלות ישירה ותלויה

- מזהים ייחודיים ואימות קריפטוגרפי

- ניהול SBOM מרכזי

2. שקיפות וזיהוי סיכונים

- Vulnerability detection למאגרי מידע ציבוריים

- סריקת תוכנות זדוניות בתוך חבילות תוכנה

- זיהוי סיכונים סמויים לפני ההשקה

- ניטור רציף של פגיעויות אבטחה חדשות (CVE)

3. תיעוד ומוכנות לביקורת

- יצירת SBOM הניתנת לקריאה ממוחשבת (CycloneDX, SPDX)

- דוחות הניתנים לייצוא

- Secure ושיתוף מבוקר

התאמת Software לדרישות ה-CRA

| סוג הרכיב | דוּגמָה | נראות נדרשת | אחריות |

|---|---|---|---|

| יישום ראשי | פלטפורמת SaaS לארגונים | רשימת הרכיבים (SBOM) המלאה ברמת המוצר | יצרן |

| Core | OpenSSL | מעקב ברמה העליונה ומעקב אחר נקודות תורפה | יצרן |

| תוכנת ביניים/סביבת ריצה | שרת אינטרנט או סביבת ריצה של קונטיינר | אימות תלות | יצרן + ספק |

| ספריות צד שלישי | ערכות פיתוח תוכנה (SDK), ממשקי תכנות יישומים (API) | הכללת SBOM טרנזיטיבית | יצרן |

מפת דרכים מעשית לעמידה בדרישות ה-CRA

1. לבצע הערכת מוכנות

הערכה:

- נהלי ניהול מלאי התוכנה הנוכחיים

- יצירת SBOM קיימת

- בגרות בתחום ניטור פגיעות

- תהליכי שמירת מסמכים

2. הקמת מערכת ממשל פנימית

יש להגדיר תפקידים ברורים עבור:

- מפתחים

- צוותי DevOps

- צוותי אבטחה

- משפטי/תאימות

- רכש

3. אוטומציה של יצירת רשימת הרכיבים (SBOM)

הכלים צריכים:

- ליצור רשימות SBOM עבור כל גרסה ועדכון

- שילוב עם צינורות CI/CD

- פלט בפורמטים CycloneDX ו-SPDX

- אמת את שדות הנתונים המינימליים הנדרשים

4. שילוב ה-SBOM לאורך כל מחזור חיי הפיתוח (SDLC)

הבשלות של SBOM מתפתחת לאורך שלבים שונים:

- תכנון SBOM (רכיבים מתוכננים)

- הכנת SBOM (תוצרים קומפילציה)

- SBOM שנותח (בדיקה לאחר הבנייה)

- SBOM שהוטמע (סביבת ייצור)

- SBOM בזמן ריצה (ניטור פעיל)

5. שמירה על תאימות ופיקוח שוטפים

- לעקוב באופן רציף אחר מאגרי מידע על פגיעויות

- עדכן את רשימות ה-SBOM כאשר הרכיבים משתנים

- הקמת תהליכי עבודה לחשיפת פרצות אבטחה

- הכנת מסמכים לבקשות מהרשויות

פורמטים מקובלים של SBOM במסגרת ה-CRA

ציקלון די.אקס.

ממוקד באבטחה, מותאם לניהול פגיעות.

SPDX

מתמקד ברישיונות, נמצא בשימוש נרחב לצורך תיעוד תאימות.

כיצד לבחון פתרונות תאימות המותאמים ל-CRA

בעת בחירת ספקים או כלים, יש לקחת בחשבון:

- יצירת SBOM בפורמטים נתמכים

- שילוב עם DevOps ומאגרי קונטיינרים

- ניטור רציף של נקודות תורפה

- יכולות סריקת תוכנות זדוניות

- דיווח המותאם לביקורת

- אחסון ושיתוף Secure

שאלו את הספקים:

- באיזו תדירות מתעדכנים ה-SBOM?

- איך אתם מתמודדים עם תלות טרנזיטיבית?

- כיצד משולבת מודיעין הפגיעות?

- כיצד אתם תומכים בתהליכי הדיווח הרגולטורי?

שיטות מומלצות ליישום חלק של CRA

- לשלב את יצירת ה-SBOM בשלב מוקדם ("shift left")

- מיפוי תלות אוטומטי

- לדרוש מספקים לספק נתוני SBOM

- להדריך את הצוותים בנוגע לאחריותם בתחום CRA

טעויות נפוצות שיש להימנע מהן

| טעות | סיכון | הֲקָלָה |

|---|---|---|

| התייחסות ל-SBOM כאל קובץ סטטי | חשיפת פגיעות מיושנת | אוטומציה של עדכונים רציפים |

| התעלמות מתלות טרנזיטיביות | סיכון סמוי בשרשרת האספקה | השתמש במיפוי תלות רקורסיבי |

| תהליכי SBOM ידניים | חוסר עקביות וכישלון בביקורת | ליישם כלים אוטומטיים |

שיקולים ספציפיים למגזר

- לשלב את יצירת ה-SBOM בשלב מוקדם ("shift left")

- מיפוי תלות אוטומטי

- לדרוש מספקים לספק נתוני SBOM

- להדריך את הצוותים בנוגע לאחריותם בתחום CRA

מוצרים חיוניים וחשובים

מערכות הפעלה, היפר-ויזורים, חומות אש ורכיבי תשתית בסיסיים נתונים לבחינה קפדנית יותר.

שירותים פיננסיים

על הארגונים להתאים את עמידתם בדרישות CRA למסגרות אבטחת הסייבר הרחבות יותר של האיחוד האירופי (כגון DORA).

Industrial IoT

תוכנה משובצת חייבת לשמור על תיעוד לאורך זמן ולבצע ניטור של נקודות תורפה.

OPSWAT SBOM

OPSWAT מספק לצוותים את היכולות הבאות:

- מלאי מדויק של רכיבי תוכנה

- יצירת SBOM עבור קוד מקור ומכולות

- קורלציה בין פגיעויות

- נראות הרישוי

SBOM עבור Software ותוצרים

זהו, קבעו סדר עדיפויות וטפלו בסיכונים הקשורים לקוד פתוח מבלי לעכב את הפיתוח.

SBOM עבור Container תמונות

הפק רשימות SBOM בכל שכבת קונטיינר וזיהוי נקודות תורפה לפני הפריסה.

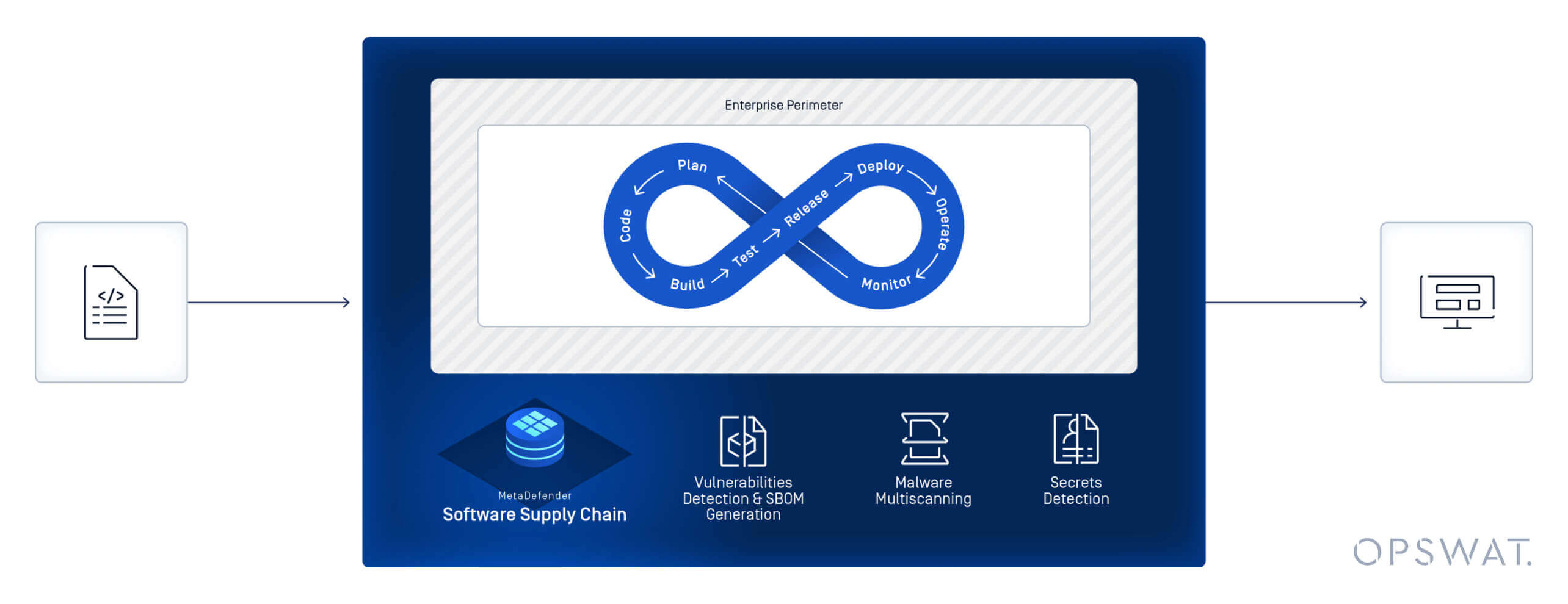

MetaDefender Software Supply Chain™

אל תסתפקו בתיעוד בלבד, אלא טפלו באיומים המתקדמים על שרשרת האספקה.

MetaDefender Software Chain™ משלבת בדיקה מבוססת "אמון אפס" בתהליך פיתוח התוכנה (SDLC) באמצעות שילוב של סריקה רב-שכבתית עם למעלה מ-30 מנועי אנטי-וירוס, זיהוי סודות קבועים בקוד, ניתוח מעמיק של שכבת הקונטיינרים, זיהוי נקודות תורפה ושילובים מובנים עם מאגרי קוד וצינורות CI/CD, כדי למנוע תוכנות זדוניות, חשיפת פרטי הזדהות וסיכוני תלות, תוך תמיכה בעמידה בדרישות מסגרות כגון חוק החוסן הקיברנטי של האיחוד האירופי.

שאלות נפוצות

מתי חל חוק ה-CRA?

חובות הדיווח ייכנסו לתוקף בספטמבר 2026. היישום המלא יחל בדצמבר 2027.

האם יש חובה לפרסם רשימות SBOM?

לא. יש למסור אותם לרשויות על פי בקשה מנומקת.

האם רכיבי קוד פתוח נכללים בספירה?

כן. כל הרכיבים המשולבים נמצאים באחריות היצרן.

מהן העונשים בגין אי-עמידה בדרישות?

עד 15 מיליון אירו או 2.5% מהמחזור השנתי העולמי.

האם יש צורך באוטומציה?

אף על פי שאין זו חובה מפורשת, האוטומציה חיונית לעמידה בדרישות הניטור לאורך מחזור החיים.

מה הצעד הבא? היערכות לאכיפה של רשות המסים הקנדית (CRA)

ה-CRA קובע כי אבטחת שרשרת האספקה של תוכנה היא תנאי הכרחי לפעילות בשוק האיחוד האירופי, ומחייב אחריות לאורך מחזור החיים, ניטור רציף של נקודות תורפה ותיעוד מובנה של רשימת הרכיבים התוכנתיים (SBOM). ארגונים שיחלו כבר עתה ליישר את תהליכי הפיתוח והאבטחה שלהם יוכלו לצמצם את החשיפה לסיכונים רגולטוריים ובמקביל לחזק את החוסן הכולל שלהם.

OPSWAT ביישום דרישות CRA באמצעות שילוב אוטומציה של רשימות מרכיבי תוכנה (SBOM), מודיעין בנושא פגיעות, סריקה רב-שלבית ובדיקות "אמון אפס" ישירות בתהליכי הפיתוח, ובכך מסייעת ליצרנים לחזק את שרשראות אספקת התוכנה שלהם תוך שמירה על מוכנות לביקורת.

גלו כיצד OPSWAT לסייע לארגונכם ליישם את דרישות CRA ולחזק את אבטחת שרשרת האספקה של התוכנה שלכם.