חומות אש מסורתיות הן בין שכבות ההגנה הנפוצות ביותר - והנסמכים ביותר - באסטרטגיות אבטחת סייבר ברשתות OT. עם זאת, האמונה שעצם קיומה של חומת אש מבטיחה אבטחה היא תפיסה מוטעית. חומות אש, למרות שנועדו לשמש כשומרות סף, אינן חסינות מפני פגיעויות. בבלוג זה, אנו דנים בשבעה מקרים ספציפיים שבהם נוכחותה של חומת אש, למרות שנתפסה כבסיס לאסטרטגיית אבטחה, הפכה בשוגג לנתיב עבור גורמי איום לקבל גישה בלתי מורשית לרשת.

מה זה CVE?

CVE, או Common Vulnerability and Exposure, הוא מזהה סטנדרטי לפגיעות אבטחה או חולשה בתוכנה, חומרה או קושחה. CVEs משמשים לזיהוי ומעקב ייחודיים אחר פגיעויות אלו, מה שמקל על ארגונים, חוקרי אבטחה וספקים לשתף מידע על בעיות אבטחה ולתאם את מאמציהם לצמצוםן.

7 CVEs בולטים שהשפיעו על חומות אש

CVE-2020-3580

תיאור: פגיעות שזוהתה בממשק שירותי האינטרנט של סיסקו Adaptive מכשיר אבטחה (ASA) Software והגנה מפני איומי Firepower של סיסקו (FTD) Software .

נזק אפשרי: פגיעות זו עלולה לאפשר לתוקף מרוחק ולא מאומת לבצע התקפות חציית ספריות, מה שיאפשר לו לקרוא קבצים רגישים במערכת ממוקדת.

קישור: CVE-2020-3580

CVE-2019-1579

תיאור: נמצאה תקלה במערכת ההפעלה PAN-OS של Palo Alto Networks לפני גרסה 8.1.10 ו-9.0.0.

נזק פוטנציאלי: תוקפים מרוחקים עלולים לנצל פגיעות זו כדי לבצע פקודות שרירותיות של מערכת ההפעלה, ובכך להשתלט באופן פוטנציאלי על המערכת המושפעת.

קישור: CVE-2019-1579

CVE-2018-6721

תיאור: פגיעות שהתגלתה ב-SonicOS של SonicWall.

נזק פוטנציאלי: תוקפים מרוחקים עלולים לנצל פגיעות זו כדי לגרום למניעת שירות (DoS) באמצעות חבילות מקוטעות שנוצרו במיוחד, דבר המשפיע על זמינות המערכת.

קישור: CVE-2018-6721

CVE-2017-5638

תיאור: פגיעות בגרסאות 2 של Apache Struts לפני 2.3.32 ו-2.5.x לפני 2.5.10.1.

נזק פוטנציאלי: הדבר איפשר לתוקפים לבצע התקפות של ביצוע פקודות מרחוק באמצעות ערך Content-Type מעוצב, מה שעלול להוביל לפריצות נתונים או לניצול נוסף של הרשת.

קישור: CVE-2017-5638

CVE-2016-0801

תיאור: פגיעות שזוהתה ב-Cisco ASA Software פועל על גבי מוצרים מסוימים של Cisco ASA.

נזק אפשרי: תוקפים מרוחקים עלולים לנצל פגיעות זו כדי לבצע קוד שרירותי או לגרום לטעינה מחדש של המערכת, מה שעלול להוביל לפגיעה במערכת או להשבתה.

קישור: CVE-2016-0801

CVE-2014-0160 (הארטבליד)

תיאור: פגיעות חמורה בהרחבת Heartbeat של OpenSSL TLS.

נזק פוטנציאלי: באג Heartbleed איפשר לתוקפים לקרוא את הזיכרון של מערכות המוגנות על ידי גרסאות פגיעות של OpenSSL, מה שעלול להוביל לדליפת מידע רגיש כמו סיסמאות, מפתחות פרטיים ועוד.

קישור: CVE-2014-0160

CVE-2012-4681

תיאור: פגיעות המשפיעה על Oracle Java 7 לפני עדכון 7.

נזק פוטנציאלי: אפשר לתוקפים לבצע קוד שרירותי מרחוק באמצעות וקטורים הקשורים להשתקפות. API , מה שעלול להוביל לפגיעה במערכת.

קישור: CVE-2012-4681

אבטחת רשת OT ללא פשרות

חומות אש מסורתיות ממשיכות להיות כלי מרכזי בעיצוב מסגרת אבטחת ה-OT של ארגונים, והבנה וטיפול בפגיעויות הטבועות בהן נותרו חיוניים. אך ברור כי בעוד שחומות אש אינן מיושנות בשום אופן, הסתמכות על ההגנה שלהן בלבד אינה מספקת הגנה מספקת מפני איומים מתעוררים. בניית אסטרטגיית הגנה אמיתית ומעמיקה המתמקדת ב... Unidirectional Security Gateway או דיודת נתונים באזור ה-DMZ שלכם מבטיחה שנתונים יוכלו לעבור בכיוון אחד בלבד. אכיפה פיזית זו פירושה שניתן לשלוח נתונים ללא כל איום של נתונים זדוניים או פקודות שנכנסות בחזרה. במקרה זה, גם אם קיימת פגיעות תוכנה, האופי הפיזי של שערי אבטחה אלה אוכף הגנה מפני האיום, ומבודד את הרשת שלכם מחשיפה.

צלול לעומק: דיודות נתונים לעומת חומות אש: השוואה בין אבטחת רשת, זרימת נתונים ותאימות

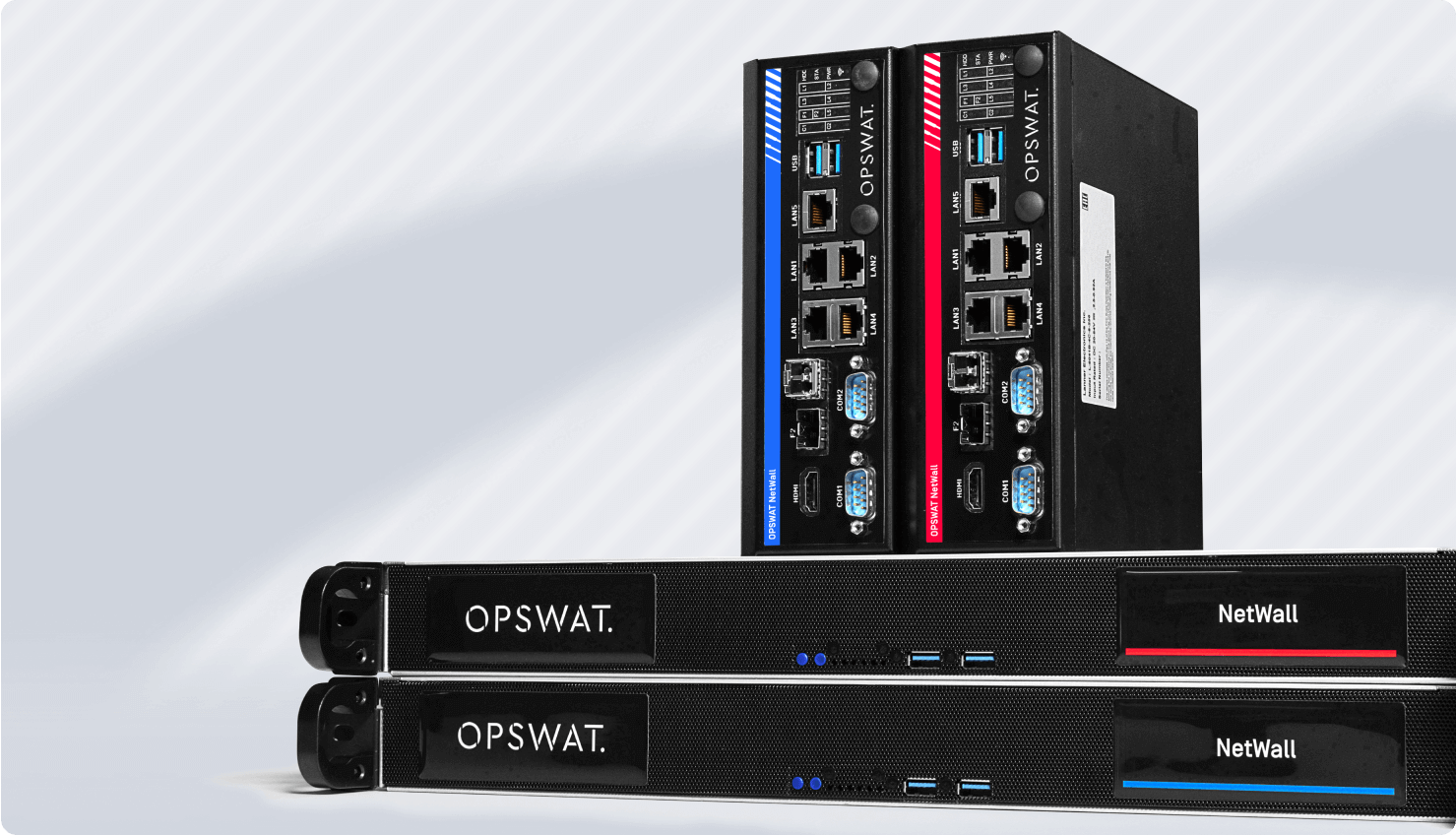

MetaDefender NetWall שער אבטחה ברמה הבאה ו Optical Diode

בהתחשב בסוגי פגיעויות כאלה, OPSWAT פיתחה NetWall , סדרת שערי אבטחה מתקדמים ודיודות אופטיות , להגנה על סביבות OT קריטיות מפני נוף האיומים המתפתח. זמין במגוון תצורות וגורמי צורה, NetWall נועד לפשט את מורכבויות אבטחת הרשת כפתרון קל לשימוש, ניתן להרחבה ומאובטח.

גלה מדוע NetWall אמין ברחבי העולם להגן על כמה מהסביבות הקריטיות ביותר בעולם