OPSWAT המחויבות של לקידום אבטחת הסייבר תופסת מקום מרכזי בעולם, כאשר שניים מאנליסטי גילוי האיומים המובילים שלנו, דניאל רואיז א. ורולנד גיורפי, מה- MetaDefender צוות Aether מציג מחקר פורץ דרך ב-HackBCN וב-BSides בודפשט.

עקבו אחר מסעם ברחבי אירופה, אשר מדגיש את המסירות הכרוכה בכך, הכולל הנדסה הפוכה קפדנית, סיפור סיפורים טכניים מרתקים ודיונים מעמיקים ומעוררי רצון עם קהילת הסייבר.

הכירו את הדוברים

דניאל רואיז א.

דניאל, הפועל מספרד, הוא אנליסט תוכנות זדוניות בעל תשוקה להנדסה הפוכה ולמחקר איומים מסור. מחקרי איומים קודמים חשפו יריבים שמטרתם יריבים אחרים - כן, תוקפים שמכוונים לתוקפים אחרים.

רולנד גיורפי

רולנד, שמקורו בהונגריה, הוא עוד דמות מעצמה בצוות, המשלבת את הרקע שלו בפיתוח משחקים עם הנדסה הפוכה מקצועית של תוכנות זדוניות. רולנד מתמקד באופן שבו תוכנות זדוניות מתוחכמות מסתתרות בתוך חבילות תוכנה לגיטימיות - במיוחד עבור מתקיני MSI.

הגעות, רשמים ראשונים וקשרים לפני הכנס

16 במאי – HackBCN, ברצלונה

דני הגיע לעיר התוססת ברצלונה לאירוע HackBCN - כנס עממי שנערך בבית קולנוע תוסס. זה היה יותר מסתם מקום, אלא מרחב שוקק אנרגיה צעירה ודיון חדשני. הקשרים של דניאל היו עמוקים כאן - הוא שיתף תובנות על תוכנות זדוניות עם חוקרי תוכנות זדוניות ידועים כמו סרג'י אלוורז (מחבר הספר Radare2) ומארק ריברו (קספרסקי).

21 במאי – BSides BUD, בודפשט

בפתח אירועם בבודפשט, השתתפו רולנד ודני באירוע טרום-כנס למוזמנים בלבד. הערב, שהתקיים ב-Cyber Islands, מקום ייחודי שעבר שיפוץ על ידי IVSZ ו-Hacktivity, טיפח קשרים חשובים בין דוברים ואנשי מקצוע בתחום אבטחת הסייבר. מפגש זה אפשר יצירת קשרים בין דוברים ומומחי אבטחת סייבר, תוך שהוא משלב חידונים מרתקים וכיבוד מקומי, וקבע אווירה שיתופית לפני מושבי הכנס העיקריים.

פריצה לאור הזרקורים: שיחות טכניות שפגעו קשות

הרצאה של רולנד: מעבר לחילוץ – ניתוח קבצי MSI זדוניים

בכנס BSides בבודפשט, רולנד הסביר לקהל על הפוטנציאל המטעה של קבצי Microsoft Installer (MSI). באמצעות כלי הקוד הפתוח שלו, msiparse, הוא הדגים כיצד מחברי תוכנות זדוניות מטמיעים מטענים וסקריפטים עמוק בתוך קבצי ההתקנה - תוך עקיפת הגנות מסורתיות. הוא הציג דוגמאות מהעולם האמיתי וטכניקות ניתוח מעשיות, והותיר את המשתתפים עם תובנות וכלים כאחד.

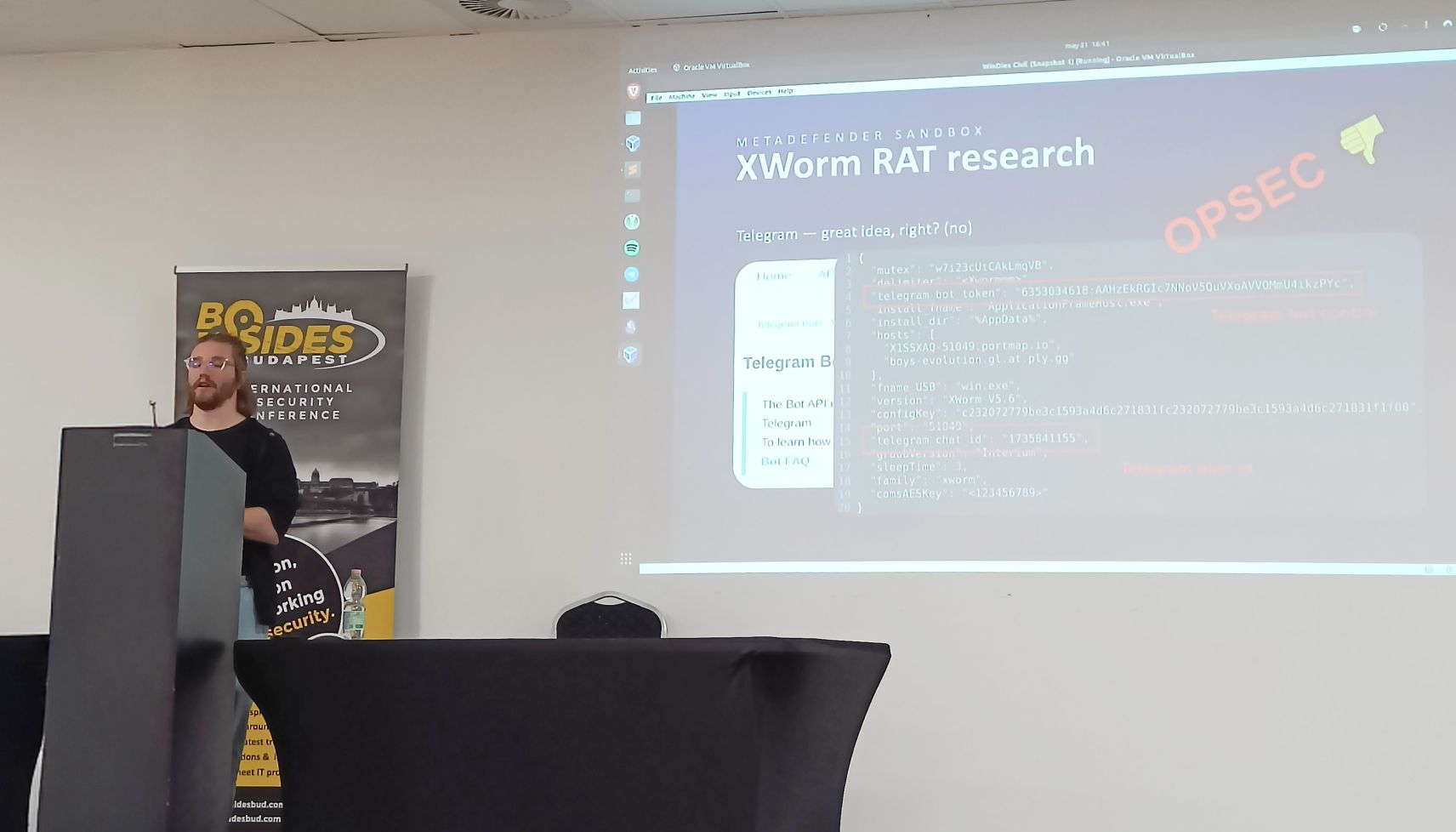

הרצאת דניאל: חשיפת התוקף של התוקפים

בברצלונה ובבודפשט, דניאל חשף סיפור פרוע מהמחתרת של תוכנות הזדוניות: כיצד גורמי איום שהפיצו את תוכנת הזדוניות XWorm נדבקו בעצמם על ידי תוכנת טרויאני המכילה את Millenium RAT. מקרה של טורפים שהפכו לטרף בגלל כשלים ב-OPSEC. ההרצאה עקבה אחר נתיב החקירה מפורומים מחתרתיים לשרתי Telegram C2 - וחשפה מאות גורמי איום נגועים.

מאחורי הקלעים: הערות מהשטח

זה לא היה עניין של שיווק או קידום המוצרים שלנו - זה היה עניין של שיתוף ידע. העובדה שיכולנו להתחבר עם עמיתים, לשתף רעיונות ולהחליף סיפורים תוך כדי אוכל ושיחות ליליות הייתה בעלת ערך לא פחות מהמצגות עצמן. זו הייתה זכות לפגוש אנשי מקצוע כה מעולים.

דניאל רואיז א.אנליסט תוכנות זדוניות בכיר ב- OPSWAT - MetaDefender צוות אתר

כנסים כאלה אינם רק במות. הם מכוני מחקר לבחינת המידע העדכני ביותר על איומים. לומדים הרבה משיחות במסדרון כמו משקופיות.

רולנד גיורפיאנליסט תוכנות זדוניות ב OPSWAT - MetaDefender צוות אתר

גולת הכותרת הייתה שולחן העגול שלאחר הכנס, שבו רולנד ודניאל ישבו עם דוברים אחרים ועם פקיד אבטחת סייבר מממשלת הונגריה כדי לדון במגמות איומים לאומיות ובשיתוף פעולה חוצה גבולות.

תמונות טיולים וקליפים מכנסים

מנסיעות ברכבת דרך הונגריה ועד אולמות מוארים בניאון בספרד, המסע שלהם היה מנוקד ברגעים גדולים. התמונות האהובות עליהם כללו:

נקודות עיקריות של פאנל BSidesBUD עם קולות מהימנים בתעשייה

רולנד מנחה את המשתתפים בהצגת קוד זדוני באמצע המצגת (כן, עם הדגמות חיות!)

אדוני תוכנות זדוניות ועמיתים: עימות CTF ב-BSidesBUD

מתוכנות זדוניות למתכת: אנליסטים של האיומים שלנו מתמודדים עם פריצת מנעולים בעולם האמיתי

הרהורים אחרונים

הנסיעות האלה לא היו רק הרצאות - הן היו עדות ל OPSWAT החזון של בפעולה. שיתוף מחקרים מקוריים על תוכנות זדוניות, למידה מעמיתים והגברת קולם של מומחים טכניים הם מה שמקדם את התעשייה.

מילה אחת שסיכמה את הדברים עבור שני האנליסטים? " מחקר ".

כי בסופו של דבר, זה מה שמניע חדשנות, קהילה והגנה בתחום אבטחת הסייבר.