אוסטרמן גלובל 2024 Email Security הדוח נועד להתריע בפני צוותי אבטחת תשתיות קריטיות על איומים ומגמות מרכזיים שעיצבו את נוף איומי הדוא"ל בשנת 2023.

הדו"ח בוחן כיצד ארגונים מתמודדים עם איומי אבטחת דוא"ל, כולל פגיעויות בהגנות הנוכחיות שלהם, אימוץ טכנולוגיות אבטחה מתקדמות והשפעת איומים מתפתחים על תשתיות קריטיות. הוא מספק תובנות לגבי שיטות עבודה מומלצות, אתגרי תאימות והמלצות לשיפור מצב אבטחת הדוא"ל. הוא גם מדגיש צעדים מעשיים שארגונים יכולים לנקוט כדי לחזק את הגנותיהם בשנה הקרובה.

בואו נחקור את ארבעת התחומים העיקריים שהדוח עוסק בהם, ואילו טכנולוגיות יכולות לפתור את האתגרים ופערי האבטחה שאתם עשויים לחוות בארגון שלכם.

פגיעויות ופרצות

הנתון המדאיג לפיו 80% מארגוני תשתית קריטית חוו לפחות שתי פרצות אבטחה הקשורות לדוא"ל בשנה שעברה מדגיש את השכיחות והיעילות של איומי דוא"ל מודרניים. איומים אלה כוללים פישינג, תוכנות כופר והשתלטות על חשבונות.

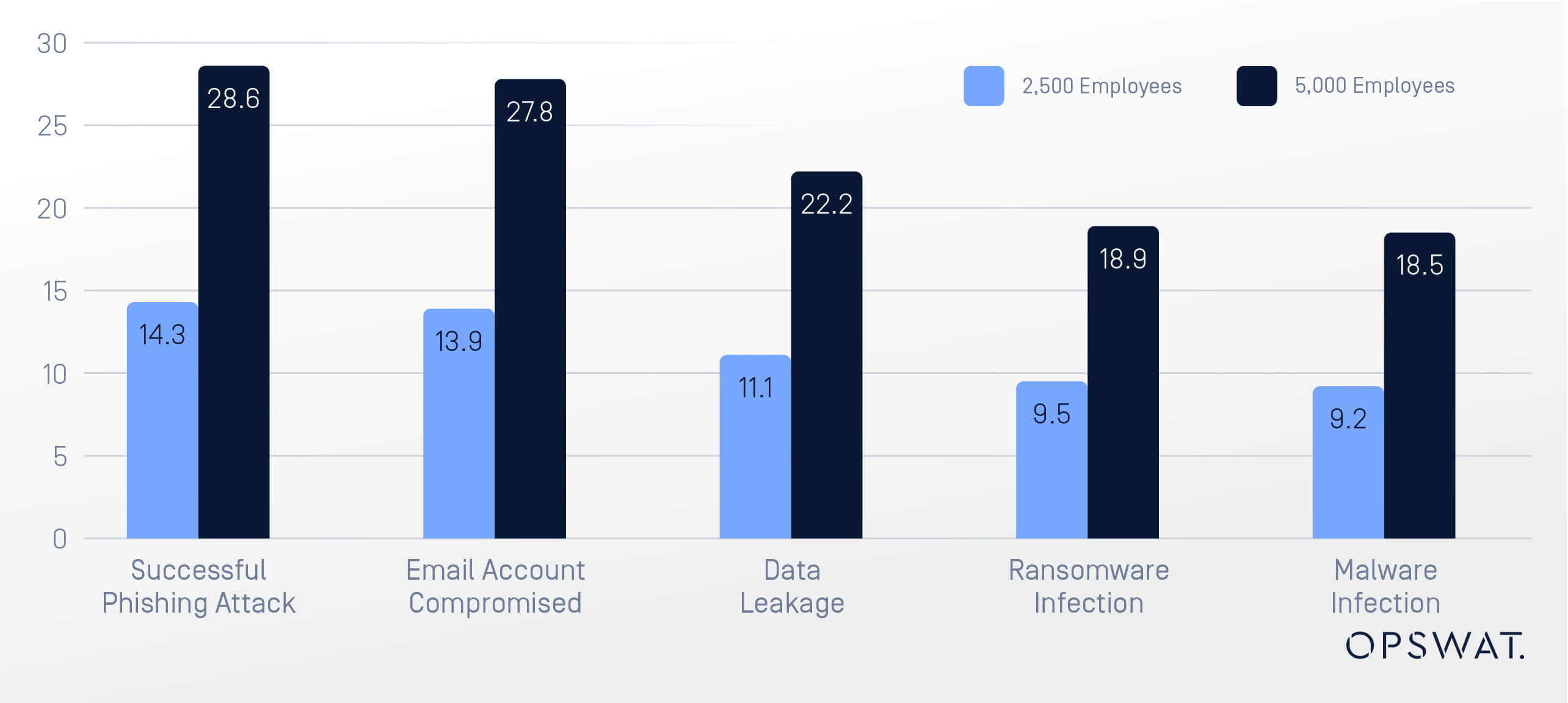

ארגוני תשתית קריטית עם למעלה מ-5,000 עובדים במחקר זה חוו:

- 28 אירועי פישינג מוצלחים בשנה

- 27 פשרות לחשבונות

- 22 מקרים של דליפת נתונים - בין שאר סוגי הפרות אבטחה בדוא"ל

נתונים סטטיסטיים עדכניים אלה מדגישים את התחכום הגובר של איומי דוא"ל, שרבים מהם עוקפים אמצעי אבטחה מסורתיים, וכתוצאה מכך שיבושים תפעוליים משמעותיים ואובדן נתונים.

חשוב גם לציין כאן כי לא ניתן לסמוך באופן מלא על הכשרת עובדים, שכן תוכניות מודעות לפישינג מתמקדות לעתים קרובות בשיטות ידועות, בעוד פושעי סייבר מפתחים ללא הרף את הטקטיקות שלהם עם גישות בלתי צפויות.

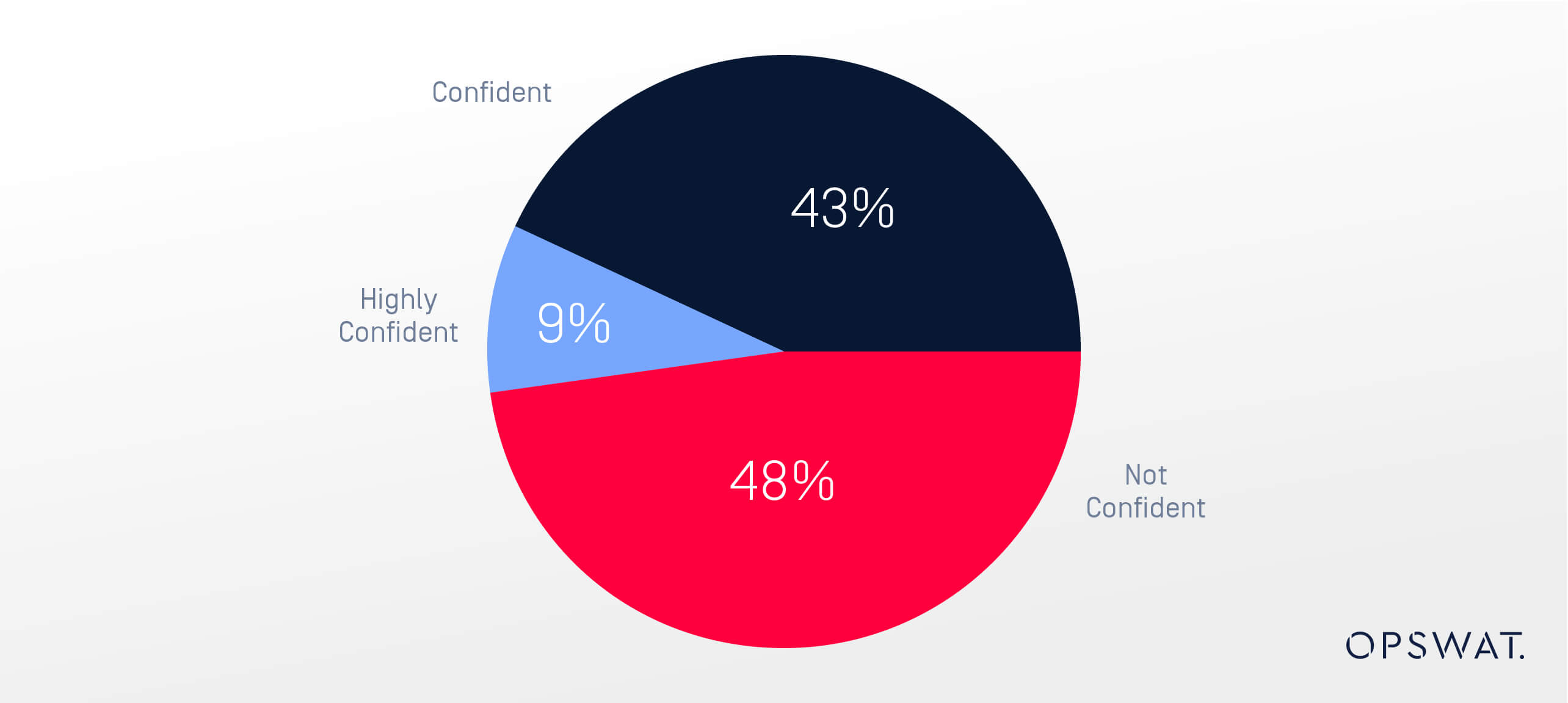

אמון ב Email Security

48% מארגוני תשתית קריטית דיווחו על חוסר ביטחון ביכולתם למנוע התקפות מבוססות דוא"ל. מכיוון שכמעט מחצית מהארגונים מתקשים לטפל בביטחון פערי אבטחה, משמעות הדבר היא שהפתרונות שלהם אינם מספקים, שהם אינם יודעים כיצד למנף את התכונות או שאף אחד מהספקים שהם משתמשים בהם כיום אינו מקיף מספיק.

יותר מ-63% הודו כי אמצעי אבטחת הדוא"ל שלהם אינם "הטובים מסוגם".

איומי דוא"ל צפויים לעלות

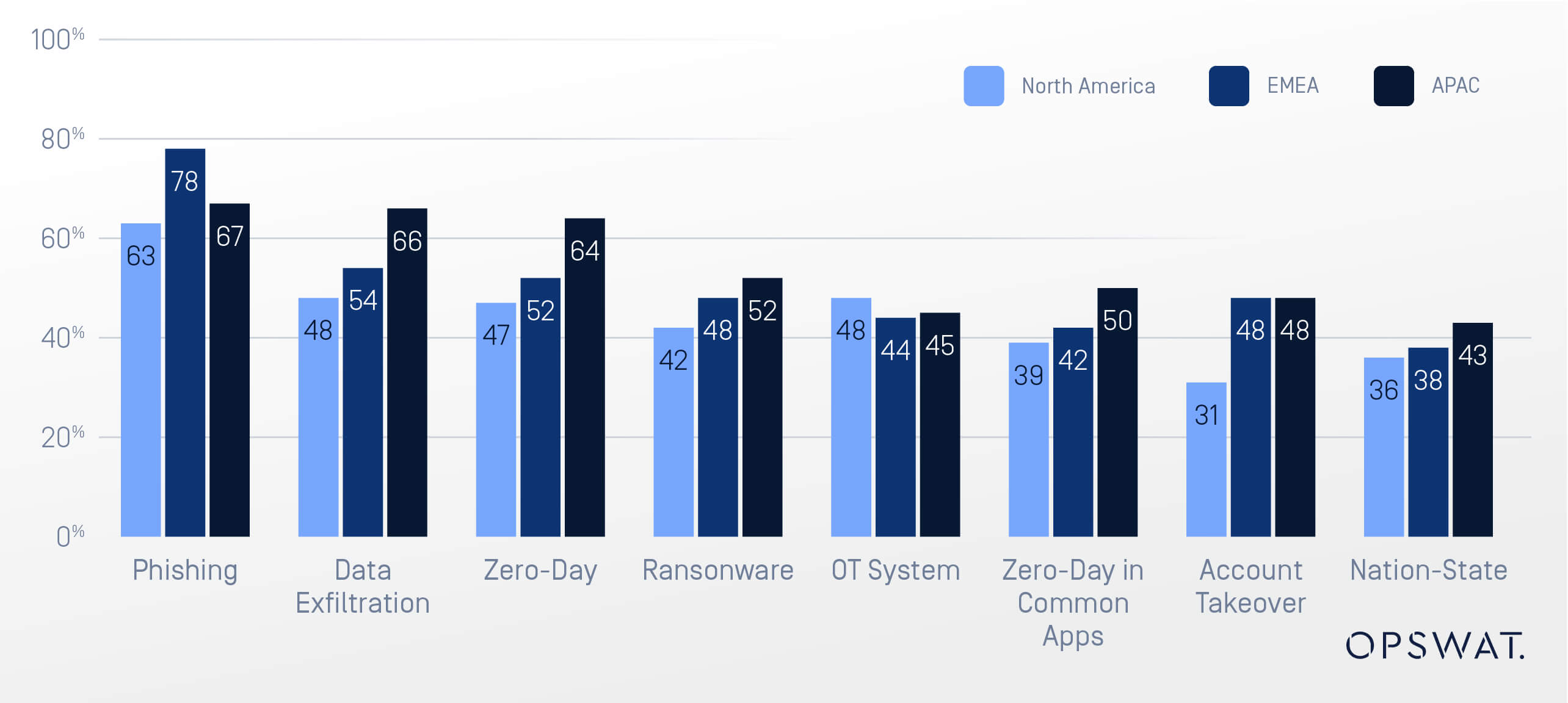

נוף האיומים אינו מראה סימני האטה. למעלה מ-80% מהנשאלים צופים שתדירות וחומרת התקפות מבוססות דוא"ל יישארו זהות או יעלו במהלך 12 החודשים הקרובים. פישינג, תוכנות זדוניות של יום אפס ודליפת נתונים עומדים בראש רשימת וקטורי התקיפה הצפויים, מה שמחזק את הצורך באמצעים פרואקטיביים.

בממוצע, 50% מהארגונים מאמינים שהאיומים שמציבים מספר וקטורי איום בדוא"ל יגדלו במהלך 12 החודשים הקרובים, על פי Osterman Research.

דו"ח אוסטרמן

הצורך בגישה רב-שכבתית

מכיוון ש-75% מאיומי הסייבר מכוונים לארגונים באמצעות דוא"ל, גישה רב-שכבתית יעילה יותר לאבטחת דוא"ל היא חיונית. בעזרת שכבות הגנה מרובות, ארגונים יכולים לחזק את ערימת אבטחת הדוא"ל שלהם כדי להשיג אבטחת דוא"ל מקיפה מעבר להסתמכות על הגנות מקוריות או מובנות. יתר על כן, הדו"ח ממליץ על אימוץ עקרונות של אפס אמון וטכנולוגיות מתקדמות למניעת איומים, כגון בינה מלאכותית התנהגותית ונטרול ושחזור תוכן (CDR), כדי להישאר צעד אחד קדימה מול התוקפים.

שכבות הגנה פרואקטיביות

כדי להתגונן מפני האיומים המתפתחים מבוססי דוא"ל, OPSWAT מציעה מגוון טכנולוגיות אבטחת דוא"ל מתקדמות שנועדו למנוע התקפות לפני שהן מגיעות למשתמשים.

כמובילת השוק מספר 1 ב Deep Content Disarm and Reconstruction (CDR) ו Multiscanning טכנולוגיות, OPSWAT קובע את הסטנדרט לאבטחת דוא"ל מקיפה.

Multiscanning

ממנף מספר מנועי אנטי-וירוס, ומשיג שיעורי זיהוי של עד 99.2%. שכבת הגנה זו מגנה מפני איומים ידועים ולא ידועים כאחד, מה שהופך אותה לחיונית להגנה מפני התקפות דוא"ל מתפתחות ומתוחכמות.

Deep Content Disarm and Reconstruction (CDR)

מנקה קבצים באופן יזום על ידי הסרת קוד שעלול להיות מזיק ובנייתם מחדש בפורמט מאובטח. מכיוון ש-48% מארגוני תשתית קריטית חסרי אמון במערך אבטחת הדוא"ל הנוכחי שלהם, OPSWAT ה-CDR של מספק הגנה חיונית מפני התקפות מבוססות קבצים של אפס יום ואיומים מתקדמים שעוקפים אחר שיטות גילוי מסורתיות.

בזמן אמת Sandbox

מנתח קבצים חשודים בסביבה מבודדת, ומאפשר ביצוע והערכה מאובטחים של קבצים מצורפים שעלולים להזיק. בהתחשב בכך ש-75% מאיומי הסייבר המכוונים לתשתיות קריטיות מגיעים באמצעות דואר אלקטרוני, ניתוח דינמי זה מוסיף שכבת אבטחה חשובה.

מניעת אובדן נתונים פרואקטיבית (DLP)

מגן מפני דליפת נתונים לא מורשית ומבטיח עמידה בדרישות הרגולציה. רק 34.4% מהארגונים עומדים במלואם בתקנות אבטחת הדוא"ל, OPSWAT מפחית את הסיכון לדליפות נתונים על ידי מניעת עזיבת מידע רגיש מהארגון.

לסיכום

דו"ח אוסטרמן לשנת 2024 מודיע למנהיגי אבטחת IT בארגוני תשתית קריטית על שאלות חשובות שיש לקחת בחשבון וכיצד לחזק את רמת אבטחת הדוא"ל שלהם. ככל שאיומי הדוא"ל ממשיכים להתפתח, גישה רב-שכבתית תגביר את אמצעי האבטחה ויהיה חיוני להגנה על התשתיות הקריטיות שאנו מסתמכים עליהן.

משאבים נוספים

- הורד את דוח אוסטרמן

- למידע נוסף על Email Security MetaDefender

- גלה עוד על Multiscanning וטכנולוגיית Deep CDR™