היסטוריה של NERC CIP ומדוע הוא נוצר

תקני NERC CIP (הגנה על תשתיות קריטיות של תאגיד אמינות החשמל של צפון אמריקה) נקבעו בתגובה להכרה הגוברת בפגיעויות במערכת החשמל הצפונית-אמריקאית (BES). תחילת שנות ה-2000 ראתה עלייה משמעותית במספר הפסקות החשמל והתקפות הסייבר, מה שהדגיש את הצורך בתקנות סטנדרטיות להגנה על הרשת. המטרה העיקרית הייתה להגן על רשתות החשמל מפני איומים על תשתיות פיזיות ודיגיטליות, תוך הבטחת אספקת חשמל רציפה, החיונית לביטחון הלאומי וליציבות.

התפתחות תקנות NERC CIP עבור Industrial אבטחת סייבר

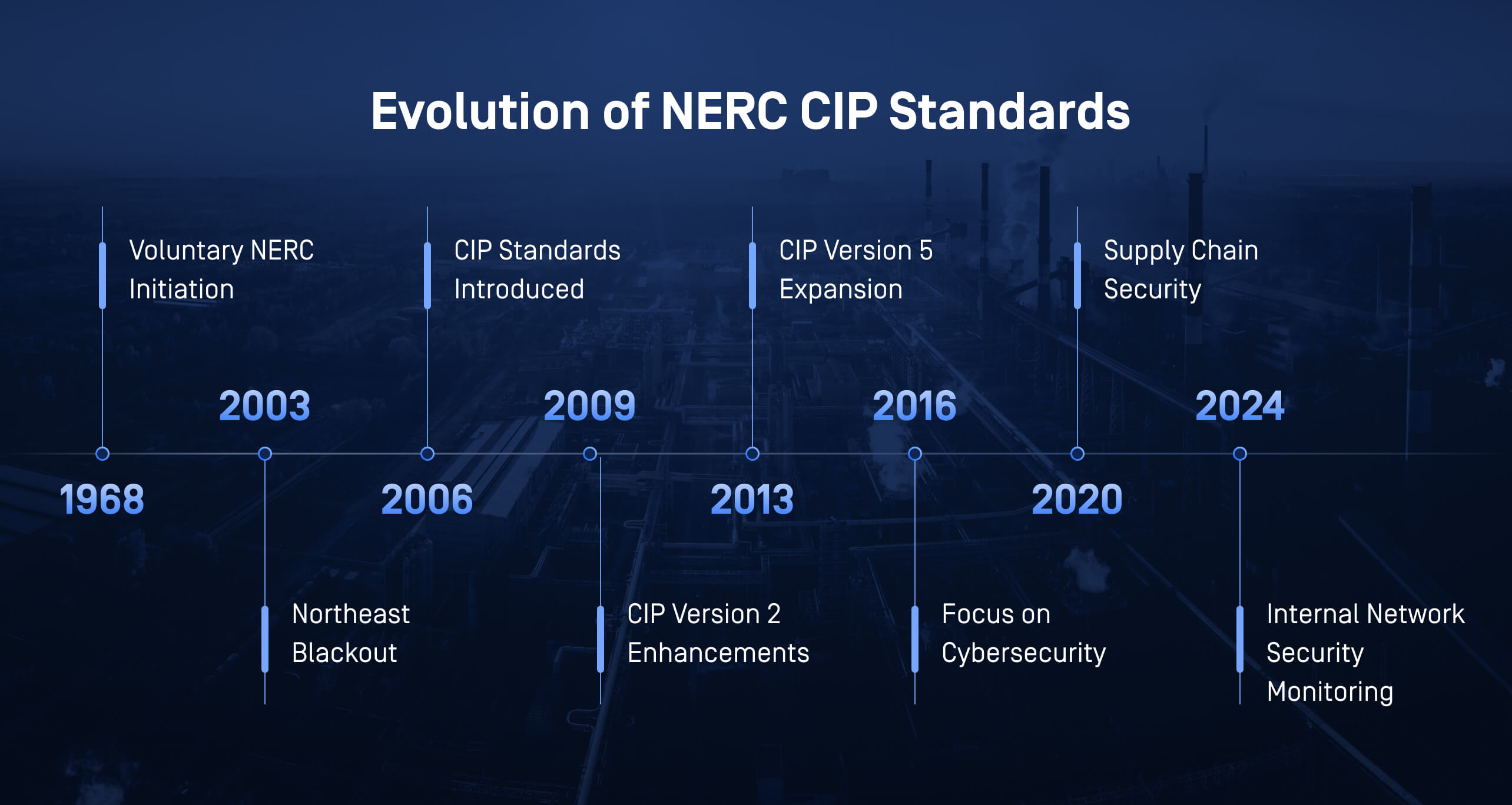

מאז הקמתה בשנת 1968, NERC CIP עברה מספר שינויים כדי להסתגל לנוף האיומים המשתנה. בתחילה התמקדה באבטחה פיזית, אך הסטנדרטים הורחבו וכללו אמצעי אבטחת סייבר ככל שאיומי הסייבר הפכו מתוחכמים יותר. המיקוד של NERC CIP התרחב בהדרגה לאמצעי הגנה מקיפים יותר על הרשת, כגון ניהול גישה, שלמות המערכת ותגובה לאירועים. שינוי זה משקף מעבר מהגנה פשוטה להבטחת חוסן תפעולי, בטיחות וזמן פעולה.

נראות נכסים, ניטור רשת וזיהוי איומים

בסביבות תעשייתיות קריטיות, במיוחד אלו הפועלות על מערכות מדור קודם, חיוני לקחת בחשבון ולנטר את כל הנכסים כדי למנוע שיבושים כתוצאה מתקשורת, התנהגויות או תצורות שגויות. תקני NERC CIP, מ-CIP-002 עד CIP-011, מדגישים את הדרישות לזיהוי נכסים קריטיים, הבטחת שלומם וניטורם לאיתור סימני פגיעה.

לניטור רשת, NERC CIP דורש מערכות שעוקבות באופן רציף אחר תעבורת הרשת ופעילויותיה, ומזהות כל אנומליה שעלולה להעיד על פרצת אבטחה. זיהוי ומניעת איומים הם גם מרכזיים בתקני NERC CIP, שכן סביבות תעשייתיות זקוקות לכלים שיכולים לזהות איומים פוטנציאליים לפני שהם מתממשים להתקפות ממשיות. זה כולל שיטות מבוססות חתימה ושיטות מבוססות התנהגות כדי לכסות מגוון רחב של וקטורי התקפה פוטנציאליים.

כלים: IDS (מערכות גילוי חדירות) ו-SIEM (ניהול מידע ואירועי אבטחה) חיוניים לקבלת תובנות אבטחה בזמן אמת.

מה חדש ולמה לצפות מ-CIP-015-01

סביבות תשתית קריטיות מתמודדות עם פגיעויות שיכולות לעקוף את הגנת היקפית מסורתית, שלעתים קרובות מתמקדת בשלבים הראשוניים של מתקפות. CIP-015-01 מציג שיפורים להתמודדות עם איומים מתעוררים ומשלב את שיטות העבודה המומלצות העדכניות ביותר בתחום אבטחת הסייבר. עדכונים מרכזיים ב-CIP-015-01 מתמקדים בניהול שרשרת אספקה, הערכת פגיעויות וניטור משופר של היקפי אבטחה אלקטרוניים ומערכות נלוות עבור מערכות סייבר BES בעלות השפעה גבוהה ובינונית.

מבחינה היסטורית, תקני CIP התמקדו בעיקר בהגנה על גבולות אבטחה אלקטרוניים. עם זאת, בשנת 2023, הוועדה הפדרלית לפיקוח על אנרגיה (FERC) חייבה שיפורים ב-INSM (ניטור אבטחת רשת פנימית) כדי לטפל בפגיעויות ברשתות פנימיות. ה-NERC הגיבה בינואר 2024 עם דו"ח על יישום INSM, תוך הדגשת רשתות עם "BES בעל השפעה נמוכה ובינונית ללא קישוריות ניתנת לניתוב חיצוני". הכיוון המתמשך הוא יישום INSM חזק, ניטור רשת מתמשך והקמת בסיס איתן לאסטרטגיות INSM משופרות.

עדכונים מרכזיים ב-CIP-015-01:

ניטור משופר של אבטחת רשת פנימית

דרישות מחמירות יותר לניטור תעבורת רשת פנימית, תוך התמקדות בזיהוי ומניעת גישה או תנועה בלתי מורשית בתוך הרשת.

גישת תגובה משופרת לאירועים

פרוטוקולים מחוזקים לתגובה לאיומים פוטנציאליים בתוך רשתות פנימיות, כולל תיעוד טוב יותר והבחנה בין פעילויות בסיסיות לפעילויות יוצאות דופן.

התמקדות בתובנות מעשיות מבוססות ניתוח

דרישות תיעוד מוגברות לתחזוקה ושיתוף של נתוני אירועים, תצורות מערכת ותקשורת רשת, מה שמוביל לניתוח טוב יותר ותובנות טובות יותר לגבי איומים.

מדוע NERC CIP-015-01 חשוב ויתרונותיו עבור INSM

NERC CIP-015-01 מייצג התקדמות משמעותית בפיתוח פרקטיקות INSM מקיפות בתוך תשתיות קריטיות. ככל שאיומי הסייבר מתפתחים, היכולת לנטר ולהגיב לפעילות רשת פנימית הופכת חיונית יותר ויותר.

MetaDefender OT Security ™ : פתרון אחד לצורכי ה-NERC שלכם

MetaDefender OT Security נועד להתאים לדרישות התאימות של NERC CIP, ומציע פתרונות המתייחסים לצורך בנראות נכסים, ניטור רשת וזיהוי איומים. המוצר שלנו פותח תוך הבנה מעמיקה של תקנות אלו, ומבטיח שהארגון שלך יוכל לעמוד בתקנים המחמירים שנקבעו על ידי NERC CIP, כולל עדכוני CIP-015-01 האחרונים עבור INSM. על ידי בחירה MetaDefender OT Security אתם לא רק מאבטחים את התשתית הקריטית שלכם - אתם גם מבטיחים עמידה בתקנות, מפחיתים סיכונים ומשפרים את החוסן התפעולי.

מוכנים לחזק את תאימותכם לתקן NERC CIP? צרו קשר עוד היום כדי ללמוד כיצד MetaDefender OT Security יכול לתמוך במאמצי אבטחת הסייבר והתאימות שלך.