טכנולוגיה תפעולית (OT) כוללת מערכות חומרה ותוכנה שנועדו לנטר, לשלוט ולנהל תהליכים פיזיים, מכשירים ותשתיות במגזרים קריטיים, כולל ייצור, ייצור אנרגיה, רשתות תחבורה ושירותים ציבוריים. בניגוד לטכנולוגיית מידע (IT), המתמקדת בעיבוד נתונים ותקשורת, טכנולוגיה תפעולית (OT) מנהלת תהליכים פיזיים בעולם האמיתי. זה הופך את אבטחת OT לחיונית להבטחת בטיחות, המשכיות ושלמות של תשתיות קריטיות.

בשנים האחרונות, סביבות OT הפכו יותר ויותר למטרות לאיומי סייבר מתוחכמים. איומים אלה כוללים בדרך כלל תוכנות כופר, ניסיונות גישה בלתי מורשית, חבלה מכוונת בתשתיות קריטיות וניצול פגיעויות במערכות בקרה תעשייתיות (ICS). אירועים בולטים אחרונים מדגישים את אופיים הקריטי של איומים אלה, כפי שמודגם במתקפת הכופר של Colonial Pipeline בשנת 2021, שגרמה לשיבושים משמעותיים באספקת הדלק לאורך החוף המזרחי של ארה"ב, ובמתקפת הסייבר על רשתות הלוויין של Viasat בשנת 2022, שפגעה קשות בתשתיות התקשורת ברחבי אירופה במהלך סכסוכים גיאופוליטיים מחמירים. ככל שמערכות OT הופכות מקושרות ומשולבות יותר ויותר עם תשתיות IT, הן נתקלות באיומי סייבר ייחודיים שיכולים להוביל לשיבושים תפעוליים חמורים ולהשלכות כלכליות מהותיות.

גילוי פגיעויות במערכת PLC Schneider Modicon M241 על ידי OPSWAT יחידה 515

שניידר אלקטריק היא מובילה עולמית בתחום האוטומציה התעשייתית וניהול האנרגיה, המספקת פתרונות חדשניים במגוון תעשיות. סדרת הבקרים המודיקוניים (PLC) של מודיקון, ובמיוחד ה-Modicon M241, צברה פופולריות רבה בזכות יכולתה לנהל תהליכי אוטומציה מורכבים ביעילות. הבקר המודיקוני M241, המצויד בכלי תכנות אינטואיטיביים ויכולות אינטגרציה חלקות באמצעות פלטפורמת EcoStruxure של שניידר, מיושם באופן נרחב בתעשיות הדורשות בקרות אוטומציה מדויקות ואמינות.

בהתחשב באימוץ הנרחב ובתפקידו הקריטי של בקר ה-PLC של Schneider Modicon M241 בפעילות תעשייתית, יחידה 515 שלנו, הכוללת את Loc Nguyen, Dat Phung, Thai Do ו-Minh Pham, ביצעה הערכה מקיפה של פגיעות התקן זה. OPSWAT מעבדת הגנה על תשתיות קריטיות (CIP). הניתוח שלנו חשף פגיעות אבטחה משמעותית, שאם תנוצל, עלולה לפגוע בשלמות המערכת ולחשוף נתונים רגישים. הצוות שלנו יצר קשר יזום עם שניידר אלקטריק ודיווח על הבעיה כדי לסייע להם בתהליך הזיהוי והתכנון לתיקון, במטרה לחזק את מצב האבטחה הכולל של סביבות OT .

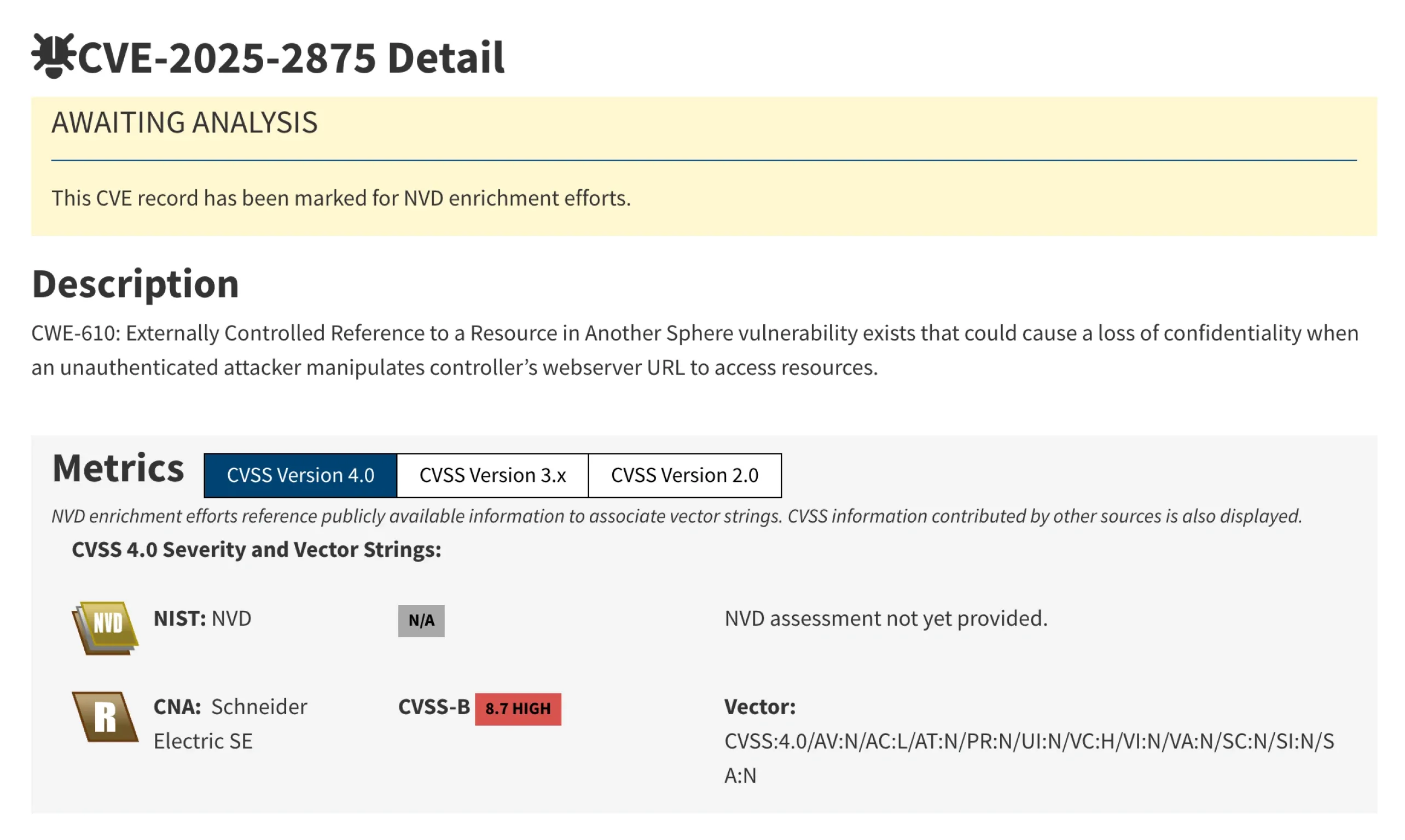

בתגובה לדיווח שלנו, שניידר אלקטריק פרסמה הנחיית אבטחה המכירה בפגיעות זו במערכת ה-PLC Modicon M241, ובפרט CVE-2025-2875. הנחיות אלו נועדו ליידע בעלי עניין על סיכוני אבטחה פוטנציאליים ולספק הנחיות ברורות כיצד ליישם אמצעי תיקון מתאימים.

בבלוג זה, אנו מספקים סיכום מקיף של CVE-2025-2875, פגיעות אבטחה שזוהתה במכשיר Modicon M241 של שניידר אלקטריק. מבלי לחשוף מידע טכני מפורט שעלול להקל על שימוש לרעה, אנו מדגישים את אופי הפגיעות, מעריכים את השלכותיה הפוטנציאליות על סביבות טכנולוגיות תפעוליות (OT), ומציעים המלצות מעשיות לצמצום הסיכונים הנלווים. סקירה כללית זו נועדה לתמוך באנשי מקצוע בתחום האבטחה ובבעלי נכסים בהגנה על תשתיות קריטיות.

מודיקון M241 והאינטרנט המוטמע Server

ה-Modicon M241, שפותח על ידי שניידר אלקטריק , הוא בקר לוגיקה מיקרו-מתכנת (PLC) בעל ביצועים גבוהים, שתוכנן למשימות אוטומציה תובעניות של מכונות. הוא מתאים במיוחד לארכיטקטורת מכונות מודולרית ומורכבת, ומציע ליבת עיבוד עוצמתית, ממשקי תקשורת גמישים ואפשרויות תצורה ניתנות להרחבה כדי לענות על מגוון רחב של דרישות תעשייתיות.

יכולת בולטת אחת של ה-Modicon M241 היא שרת האינטרנט המוטמע שלו, המציע ממשק מוכן לשימוש שניתן לגשת אליו ישירות דרך כל דפדפן אינטרנט סטנדרטי. תכונה זו מאפשרת למשתמשים לנטר, להגדיר ולקיים אינטראקציה עם הבקר מרחוק, ללא צורך בתוכנה נוספת או בהגדרות מורכבות.

בעוד ששרת האינטרנט המוטמע משפר מאוד את השימושיות, במיוחד בפעולות מרחוק, הוא גם מציג סיכוני סייבר פוטנציאליים אם אינו מאובטח כראוי. אימות קלט לא תקין או היעדר בקרות אימות עלולים לחשוף את המערכת לגישה או מניפולציה לא מורשית.

מתוך הכרה בחששות האבטחה הפוטנציאליים הללו, יחידה 515 שלנו ערכה הערכה יסודית של שרת האינטרנט המוטמע של ה-Modicon M241. המטרה הייתה לקבוע האם קיימות פגיעויות הניתנות לניצול ברכיב זה שעלולות לפגוע בשלמות, בזמינות או בסודיות המערכת.

CVE-2025-2875: הפניה מבוקרת חיצונית למשאב בספירה אחרת

בהתאם למטרה זו, יחידה 515 ביצעה ניתוח מעמיק של שרת האינטרנט המוטמע Modicon M241. ניתוח זה חשף תרחישים ספציפיים שבהם שרת האינטרנט המוטמע יקבל בקשות גישה לקבצים שנוצרו במכוון, ובכך יעקוף את מגבלות האבטחה שנועדו. בנוסף, בדיקה מקיפה של המכשיר אפשרה זיהוי של נתיבי קבצים פנימיים בתוך ה-PLC. ניצול פגיעות זו עלול לאפשר לתוקף לא מאומת גישה לקבצים פנימיים רגישים במכשיר, דבר שיפגע באופן משמעותי בסודיות המערכת.

הפגיעות נחשפה בפני שניידר אלקטריק באמצעות תהליך גילוי אחראי, ומאז הועמדו לרשות אמצעי הפחתה ותיקונים מתאימים. כדי להגן על לקוחות שניידר ולמנוע שימוש לרעה אפשרי, OPSWAT הסתירה במכוון מידע טכני מפורט הקשור לפגיעות זו.

ציר זמן של CVE-2025-2875

בהתאם לנהלי גילוי אחראי ו OPSWAT מתוך מחויבות של חברת שניידר אלקטריק להגנה על תשתיות קריטיות, יחידה 515 דיווחה מיד על הפגיעות לחברת שניידר אלקטריק דרך ערוץ הקשר הרשמי שלה בתחום האבטחה, כדי לסייע בחקירה ובתכנון התיקון:

- 20 בפברואר 2025: יחידה 515 הגישה דוח פגיעות לחברת שניידר אלקטריק ובו פירט את הפגיעות במכשיר מודיקון M241.

- 21 בפברואר 2025: שניידר אלקטריק אישרה קבלת הדוח ופתחה בחקירה פנימית. הוקצה מזהה מעקב תיק לצורך תיאום מעקב.

- 20 במרץ, 2025: לאחר ניתוח מפורט, שניידר אלקטריק אישרה את תקפות הפגיעות והחלה לפתח תוכנית תיקון.

- 13 במאי 2025: שניידר אלקטריק פרסמה הודעת ייעוץ לציבור יחד עם הנחיות לתיקון הבעיה שזוהתה. לפגיעות זו הוקצה מזהה CVE, CVE-2025-2875.

תיקון

אנו ממליצים בחום שארגונים המשתמשים במכשירי PLC מדגם Modicon M241 של Schneider Electric יפעלו לפי ההנחיות הרשמיות של Schneider Electric לתיקון פגיעות זו, הזמינות כאן: מסמך ייעוץ אבטחה של Schneider .

כדי לצמצם ביעילות פגיעויות כמו CVE-2025-2875, ארגונים צריכים לאמץ אסטרטגיית הגנה מקיפה לעומק, הכוללת:

- Vulnerability detection באמצעות סריקת CVE רציפה: סריקה קבועה של רשתות אחר פגיעויות כמו CVE-2025-2875

- ניטור התנהגויות חריגות: סימון עליות חריגות בתדירות התקשורת עם בקר ה-PLC Schneider Modion M241, דבר שיכול להצביע על ניסיון דליפת נתונים לא מורשה מתמשך.

- זיהוי חיבורי התקנים לא מורשים: המערכת אמורה לזהות מתי התקן סורר/לא מורשה מתחבר ל-PLC

- פילוח רשת: בידוד מכשירים מושפעים יכול לסייע במניעת התפשטות רוחבית של התקפות, ובכך למזער את ההשפעה.

- מניעת חדירות: זיהוי וחסימה מיידית של פקודות זדוניות/לא מאושרות למערכת הבקרה הממשלתית (PLC), ולאחר מכן הגנה יעילה על פעולות תקינות של המערכת.

OPSWAT OT Security של MetaDefender עונה על צרכים אלה על ידי זיהוי CVEs, ניטור רציף של הרשת לאיתור התנהגויות חריגות וזיהוי חיבורים לא מורשים. באמצעות בינה מלאכותית, היא לומדת דפוסי תנועה רגילים, קובעת התנהגות בסיסית ומיישמת מדיניות להתרעה על אנומליות. זה מאפשר תגובות מיידיות ומושכלות לאיומים פוטנציאליים.

במקרה של מתקפה המנצלת את CVE-2025-2875, MetaDefender OT Security משתלב עם Firewall Industrial MetaDefender כדי לזהות, להתריע ולחסום תקשורת חשודה על סמך כללים קבועים. Firewall Industrial MetaDefender משתמשת בבינה מלאכותית כדי ללמוד דפוסי תנועה קבועים ולאכוף מדיניות למניעת חיבורים לא מורשים.

הסרטון הבא ממחיש כיצד OPSWAT OT Security MetaDefender וחומת Firewall Industrial של MetaDefender של MetaDefender מצמצמות באופן יזום את הפגיעות הזו ומונעות גישה בלתי מורשית בתוך סביבת ה-OT:

מעבר למניעה, OPSWAT OT Security של MetaDefender מאפשרת לארגונים לנטר סימני ניצול בזמן אמת באמצעות נראות מתמשכת של נכסים והערכת פגיעויות. על ידי מינוף יכולות מתקדמות של מעקב אחר מלאי נכסים והערכת פגיעויות, הפלטפורמה שלנו מספקת זיהוי איומים פרואקטיבי ומאפשרת פעולות תיקון מהירות ויעילות.

הסרטון הבא מדגים כיצד MetaDefender OT Security מזהה ביעילות מכשירים פגיעים ומספק פתרון מהיר לפגיעויות שזוהו: