מָבוֹא

בלוג זה מציג ניתוח טכני של CVE-2025-59718 ו-CVE-2025-59719, שתי פגיעויות קריטיות לעקיפת אימות המשפיעות על מספר מוצרי Fortinet כאשר כניסה יחידה (SSO) של FortiCloud מופעלת.

שתי הפגיעויות נובעות מאימות לא תקין של חתימות קריפטוגרפיות (CWE-347) במהלך עיבוד תגובת SAML. בתנאים ספציפיים, תגובת SAML שנוצרה עשויה להתקבל כתקפה, מה שיאפשר לתוקף לא מאומת לעקוף את אימות ה-SSO של FortiCloud.

בזמן עריכת מחקר זה, מידע טכני ציבורי היה מוגבל, ולא הייתה זמינה הוכחת היתכנות ניתנת לאימות עצמאית המדגימה ניצול אמיתי. OPSWAT יחידה 515 ביצעה ניתוח מעמיק כדי לקבוע האם נקודות תורפה אלו ניתנות לניצול מעשי ולהעריך את השפעתן בעולם האמיתי.

היקף הפגיעות והשפעה טכנית

CVE-2025-59718 ו-CVE-2025-59719 משפיעים על מספר מוצרי Fortinet, כולל FortiOS, FortiWeb, FortiProxy ו-FortiSwitchManager, כאשר נעשה שימוש בכניסה יחידה (SSO) של FortiCloud לאימות ניהולי.

שורש שתי הפגיעויות הוא אימות לא תקין של חתימות קריפטוגרפיות (CWE-347) במהלך עיבוד תגובות SAML. כתוצאה מכך, תגובות SAML שגויות או שעברו מניפולציה עשויות להיות מעובדות כנתוני אימות לגיטימיים בתנאים ספציפיים.

כאשר FortiCloud SSO מופעל, חולשה זו עלולה להוביל לעקיפת אימות מלאה. ניצול מוצלח של אימות מאפשר לתוקף לא מאומת לקבל גישה לממשקי ניהול מוגנים מבלי להחזיק באישורים תקפים. בהתאם לתצורת הפריסה ולחשיפת הגישה, הדבר עלול בסופו של דבר לגרום לפגיעה מלאה במכשיר המושפע.

על פי ההודעה שפורסמה על ידי FortiGuard Labs, פגיעויות אלו זוהו באופן פנימי. מנגנוני הניצול המפורטים ותהליכי העבודה המעשיים של התקיפה לא נחשפו לציבור בזמן הפרסום.

הערכת תביעות ניצול ציבורי

לאחר החשיפה, מספר מאגרים ציבוריים ופוסטים טכניים בבלוגים טענו כי סיפקו פרצות הוכחה לקיומו עבור CVE-2025-59718 ו-CVE-2025-59719. כדי להעריך במדויק את יכולת הניצול בעולם האמיתי של פגיעויות אלו, יחידה 515 ערכה סקירה שיטתית ואימות מעשי של החומרים הזמינים לציבור בסביבה מבוקרת.

החומרים שנבדקו כללו מספר מאגרי GitHub שהתיימרו להדגים עקיפת אימות באמצעות תגובות SAML שנוצרו במכשירי Fortinet. עם זאת, במהלך אימות טכני, יחידה 515 קבעה כי יישומים אלה אינם פונקציונליים.

באופן ספציפי, הניתוח שלנו הראה כי תעודות היוצרות שפורסמו:

- אל תעקוף בהצלחה את אימות ה-SSO של FortiCloud

- הסתמכו על הנחות שאינן משקפות את התנהגות עיבוד ה-SAML בפועל במוצרים המושפעים

- נכשל ביצירת הפעלה מאומתת או גישת ניהול תקינה

כתוצאה מכך, אף אחד מ-PoCs הזמינים לציבור לא היה מסוגל לנצל את CVE-2025-59718 או CVE-2025-59719 בפועל.

אימות טכני עצמאי על ידי יחידה 515

בהינתן חומרת הפגיעה הקריטית שהוקצתה ל-CVE-2025-59718 ול-CVE-2025-59719, ובהיעדר כל ניצול ציבורי מאומת, OPSWAT יחידה 515 ערכה חקירה טכנית עצמאית כדי לקבוע האם ניתן היה לנצל את הפגיעויות הללו באופן מעשי בתנאים אמיתיים.

הבדיקה בוצעה בסביבת מעבדה מבוקרת תוך שימוש במכשירי Fortinet מושפעים שתצורתם נקבעה עם FortiCloud SSO לאימות אדמיניסטרטיבי. המחקר התמקד בניתוח לוגיקת טיפול בתגובת SAML, התנהגות אימות חתימה והנחות אמון שנעשו במהלך זרימת האימות.

באמצעות חקירה זו, יחידה 515 הצליחה לשחזר באופן אמין את התנהגות הפגיעות ולאשר כי אימות קריפטוגרפי לא מספק במהלך עיבוד SAML יכול, בתנאים ספציפיים, להיות מנוצל כדי לעקוף בקרות אימות. ההתנהגות המתקבלת מדגימה כי הפגיעויות אינן תיאורטיות וניתן לנצל אותן באופן חוזר כאשר מתקיימים תנאים מוקדמים.

אימות זה מאשר כי CVE-2025-59718 ו-CVE-2025-59719 מייצגים פגיעויות אמיתיות של עקיפת אימות בעלות השפעה משמעותית על האבטחה, ולא פגמי יישום בקצה התחום.

הצהרת מחקר אחראי

כל הבדיקות נערכו אך ורק בסביבות מבודדות, שאינן סביבות ייצור, למטרות מחקר הגנתיות. לא הושפעו מערכות הלקוח או סביבות חיצוניות.

הַמלָצָה

הפחתת פעולות פורטינט

בדצמבר 2025, פורטינט פרסמה את ההודעה FortiGuard FG-IR-25-647 , המטפלת בשתי פגיעויות עקיפת אימות של כניסה יחידה (SSO) של FortiCloud, CVE-2025-59718 ו-CVE-2025-59719. כחלק מהתגובה הראשונית, פורטינט סיפקה גרסאות קושחה מעודכנות עבור משפחות המוצרים המושפעות וייעצה ללקוחות לשדרג מכשירים מושפעים ולסקור תצורות גישה ניהוליות הכרוכות ב-FortiCloud SSO.

בסוף ינואר 2026, פורטינט קיבלה דיווחים ממספר מוגבל של לקוחות המתארים פעילות התחברות מנהלית בלתי צפויה שדומה מאוד לבעיה שטופלה קודם לכן. חשוב לציין, שמספר מערכות שנפגעו כבר הפעילו את הקושחה העדכנית ביותר הזמינה באותה עת, דבר המצביע על כך שההתנהגות שנצפתה נגרמה מנתיב תקיפה נפרד ולא מתיקון לא שלם של הפגיעויות המקוריות.

לאחר חקירה נוספת, פורטינט זיהתה עקיפת אימות באמצעות נתיב או ערוץ חלופי (CWE-288) המשפיעה על מספר מוצרים כאשר אימות SSO של FortiCloud הופעל. בעיה זו הוקצתה ל-CVE-2026-24858 ותועדה תחת ייעוץ FortiGuard FG-IR-26-060 .

כדי לצמצם את הסיכון החדש שזוהה, פורטינט פרסמה עדכוני קושחה נוספים ויישמה אכיפה מחמירה יותר ברמת השירות של FortiCloud. החל מ -27 בינואר 2026 , אימות SSO של FortiCloud מותר רק עבור מכשירים המריצים גרסאות קושחה נתמכות ומעודכנות ומתחזקים מנוי FortiCloud פעיל. מכשירים שאינם עומדים בדרישות אלו מנועים מביצוע אימות באמצעות FortiCloud SSO, מה שחוסם למעשה ניצול דרך נתיבי האימות המושפעים.

אמצעים משולבים אלה מטפלים הן בתנאי עקיפת ה-SSO של FortiCloud שנחשפו במקור והן בנתיב האימות החלופי שזוהה מאוחר יותר, ובכך מפחיתים משמעותית את הסיכון לגישה מנהלית בלתי מורשית דרך FortiCloud SSO.

Firewall מעקף ו OPSWAT פתרון דיודת נתונים

סוג זה של התקפה מדגיש סיכון ארכיטקטוני קריטי: כאשר חומת אש נפגעת או חותרת תחתיה, לא ניתן עוד להסתמך עליה כגבול אבטחה. ברגע שזה קורה, תוקפים עלולים לקבל גישה מתמשכת למקטעי רשת מהימנים, וכל מערכת המוגנת אך ורק על ידי חומת האש נחשפת.

חומות אש נותרות מרכיב חיוני באבטחת הרשת, אך הן בקרות מונחות תוכנה הפועלות על הנחות אמון. כאשר הנחות אלו נכשלות - בין אם באמצעות שימוש לרעה באימות, פגמים לוגיים או ערוצי ניהול שנפגעו - חומת האש יכולה שלא במתכוון להקל על תנועת התוקפים במקום למנוע אותה. בשלב זה, הקשחה מסורתית וכוונון מדיניות מציעים ערך מוגבל מכיוון שההיקף עצמו נפרץ.

חשיבותה של הגנה רב-שכבתית מעבר ל Firewall

ארכיטקטורות אבטחה עמידות בנויות על ההנחה של פריצה. חומות אש, שירותי זהות ובקרות אחרות מבוססות תוכנה, כולן כפופות לפגיעויות ולכשלים באמון. ברגע שחומת אש נפגעת, כל מערכת המסתמכת עליה כנקודת האכיפה היחידה הופכת לחשופה באופן קריטי, ללא קשר להתקשות פנימית.

כדי למתן סיכון זה, ארגונים חייבים לאמץ אסטרטגיית הגנה רב-שכבתית הכוללת לפחות בקרה אחת המסוגלת להכיל פרצה גם לאחר קריסת גבולות האמון של חומת האש. זה דורש מעבר לאכיפה מבוססת מדיניות לבידוד פיזי.

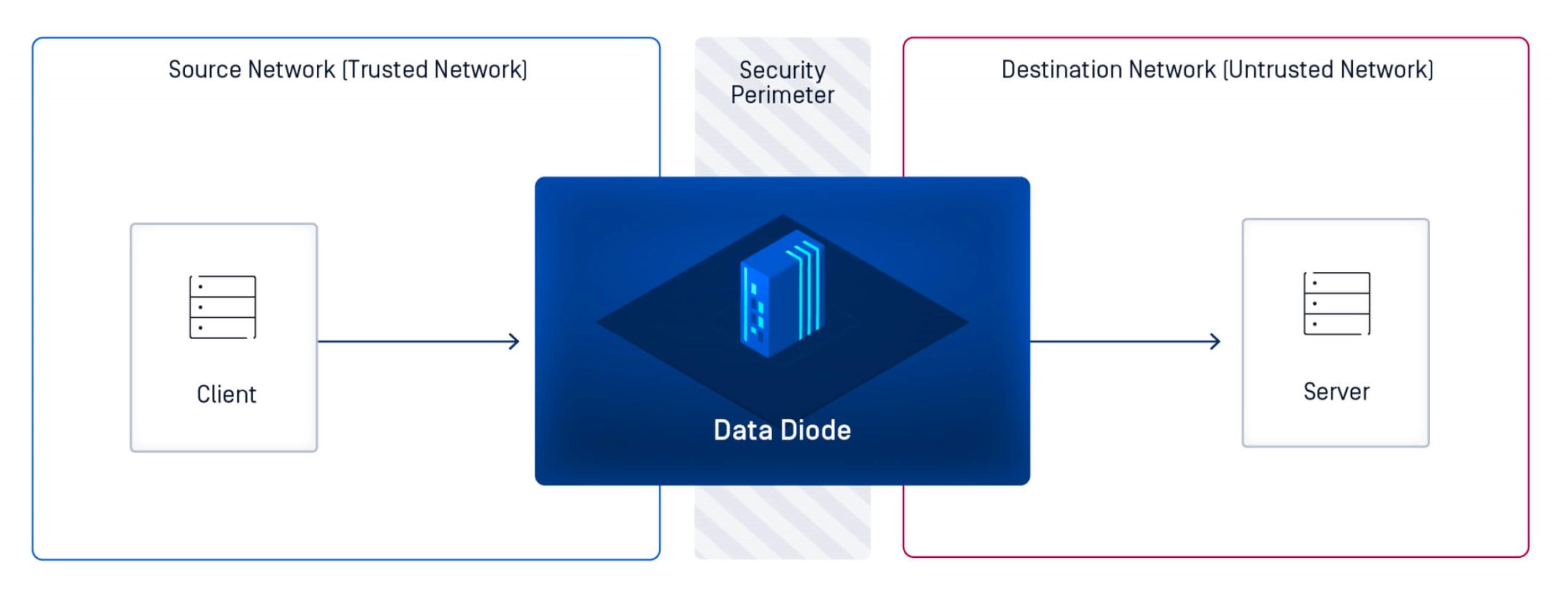

דיודות נתונים כבקרת אבטחה דטרמיניסטית

דיודת נתונים אוכפת זרימת נתונים חד-כיוונית פיזית, ומבטיחה שמידע יכול לנוע בכיוון אחד בלבד ללא אפשרות לתעבורה חוזרת. בניגוד לחומות אש, התלויות במדיניות תוכנה, טיפול בסשנים והנחות אמון, דיודת נתונים אוכפת בידוד ברמת החומרה. הנתיב הנכנס אינו קיים, מה שהופך גישה מרחוק, הזרקת פקודות ותקשורת הפוכה לבלתי אפשריות מבחינה מבנית.

גישה זו משנה באופן מהותי את מודל האבטחה. במקום לנסות לזהות או לחסום פעילות זדונית, דיודת הנתונים מסירה לחלוטין את נתיב התקיפה. גם אם בקרות במעלה הזרם נפגעות, אין מנגנון עבור תוקף לתקשר עם מערכות מוגנות.

MetaDefender Optical Diode פתרון מקיף לדיודות נתונים

כאשר הגנות חומת אש אינן מספיקות עוד כדי להבטיח פילוח, ארגונים זקוקים לבקרה שיכולה לשמר גבולות אבטחה ללא תלות באכיפת מדיניות או באמון דו-כיווני. Optical Diode OPSWAT MetaDefender מתוכננת לענות על צורך זה, ומספקת את הסטנדרטים הגבוהים ביותר של בידוד רשת, שלמות נתונים ותאימות לתקנות עבור סביבות בהן כשל אינו אופציה.

נועד להגן מפני איומי סייבר מודרניים המכוונים לתשתיות קריטיות וסביבות טכנולוגיה תפעולית (OT), MetaDefender Optical Diode מספק מנגנון אמין לשמירה על תקשורת מאובטחת מבלי לחשוף רשתות מוגנות. במקום להחליף חומות אש, הוא משלים אותן על ידי אכיפת זרימת נתונים פיזית חד-כיוונית, ומבטיח שמערכות קריטיות יישארו מבודדות גם אם בקרות היקפיות מסורתיות נפגעות.

עִם OPSWAT הרכישה האחרונה של FEND, ה- MetaDefender Optical Diode תיק המוצרים שלנו תומך כעת בכל קנה מידה של פריסה ומקרה שימוש - החל מפתרונות קומפקטיים למתקנים מרוחקים או קצה ועד פלטפורמות בעלות קיבולת גבוהה לסביבות תעשייתיות בקנה מידה גדול. בין אם מדובר באבטחת בית זיקוק, תחנת כוח, מרכז תחבורה, אתר ייצור או מערכת הגנה, ארגונים יכולים לפרוס MetaDefender Optical Diode שנבנו במיוחד עבור הדרישות התפעוליות שלהם.

על ידי שילוב של בידוד פיזי חד כיווני עם מניעת איומים מתקדמת, MetaDefender Optical Diode מאפשר לרשתות קריטיות לתקשר בצורה בטוחה - מבלי להיחשף לסיכון נכנס. זה מספק לארגונים ביטחון שגם בסביבות בעלות סיכון גבוה, חילופי נתונים חיוניים יכולים להתרחש מבלי לפגוע באבטחה.

MetaDefender Optical Diode הוא יותר ממכשיר אבטחת סייבר - זהו שקט נפשי עבור סביבות שבהן גבולות אמון חייבים להישמר, גם כאשר בקרות אחרות לא יכולות.