API מפתחות, סיסמאות, מפתחות הצפנה ונתונים רגישים אחרים - המכונים יחד בפיתוח תוכנה "סודות" - מאבטחים מגוון רחב של טכנולוגיות לאורך מחזור חיי פיתוח התוכנה. לרוע המזל, הם ממשיכים למצוא את דרכם לידי תוקפים.

חוקרים מאוניברסיטת צפון קרוליינה הדגימו שתי גישות שונות לכריית סודות , טכניקה אחת גילתה 99% מהקבצים החדשים שהכילו סודות כמעט בזמן אמת. הם מצאו שזמן הגילוי החציוני היה 20 שניות. גם אם הבנתם שדחפתם בטעות סוד למאגר ציבורי, ייתכן שיהיו לכם רק 20 שניות בממוצע להגדיר סוד חדש.

דליפת סודות מאפשרת לפושעי סייבר לגשת לנתונים ולמניפולציה שלהם. בהתחשב בכך, OPSWAT יצאו לדרך ליצור פתרון ידידותי למפתחים לגילוי סודות בקוד לפני שהוא נדחף למאגר ציבורי או נערך כגרסה. בנוסף, הטכנולוגיה המשופרת מזהה טוב יותר סודות נסתרים ומידע סודי.

בואו נבחן אילו סוגי סודות דולפים, מהן ההשלכות וכיצד ניתן למנוע זאת.

הסיכונים השקטים של סודות משובצים

סודות מקודדים קשיחים כוללים מידע רגיש המשולב בתוכנה, כגון שמות משתמש, סיסמאות, מפתחות SSH, אסימוני גישה ונתונים רגישים אחרים. אם מפתחים משאירים סודות בקוד המקור או בתצורה של יישום, סביר להניח שהם יהפכו למטרות עיקריות לתקיפה של סוכנים זדוניים. גורמים זדוניים סורקים ללא הרף מאגרי קוד ציבוריים אחר דפוסים המזהים סודות.

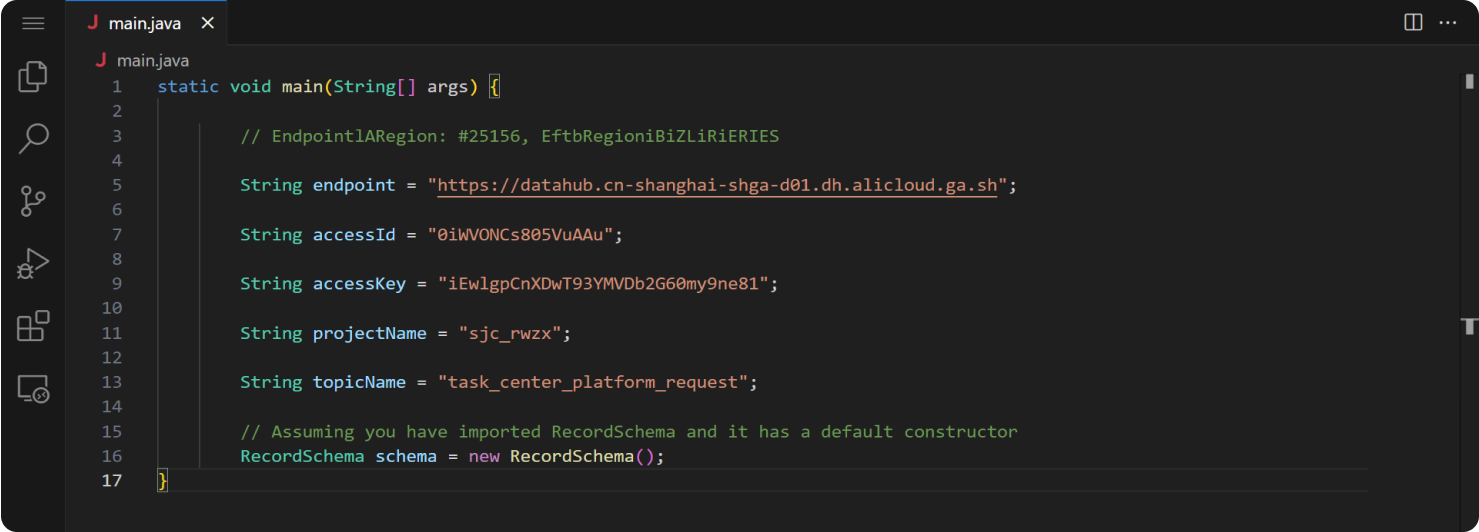

כדי להמחיש זאת טוב יותר, נבחן את קוד הג'אווה הבא:

מפתחים עשויים להשתמש בקוד דומה לקוד זה לבדיקות מקומיות ולשכוח להסירו כשהם דוחפים את הקוד למאגר. לאחר הקומפילציה, קובץ ההפעלה יכיל את פרטי הגישה עבור "admin" או "secretpass" בתוך הקוד שלו. לא משנה מה הסביבה - בין אם מדובר ביישום שולחן עבודה, רכיב שרת או כל פלטפורמת תוכנה אחרת - המחרוזות המוטמעות הללו חשופות. אין ספק שמפתחות חשופים הם לעתים קרובות הצעד הראשון עבור פושעי סייבר רבים לפרוץ למערכת מבוקרת אחרת.

הדלפות סודיות אחרונות והשפעתן

בשנת 2021, יריבים קיברנטיים ניצלו פגם באופן שבו CodeCov ייצרה תמונות Docker, תוך כוונון כלי העלאה כדי להעביר אליהן אישורים, מה שעלול לסכן את פרוטוקולי הפיתוח של עסקים רבים. בתקרית נפרדת, האקרים חשפו את קוד המקור מפלטפורמת הסטרימינג של משחקים, Twitch, וחשפו למעלה מ -6,000 מאגרי Git וכ-3 מיליון מסמכים .

פרצה זו חשפה מעל 6,600 סודות פיתוח, וסללה את הדרך לפריצות עתידיות אפשריות. ראוי לציין כי דווח על מקרים נוספים של חשיפה לא מכוונת לאחר פרצת אבטחה בחברות בולטות כמו סמסונג אלקטרוניקה, טויוטה מוטור קורפוריישן ומיקרוסופט.

בעיית חשיפת סודות נפוצה. להלן כמה מהדלפות משמעותיות נוספות שהתרחשו בשנים האחרונות:

ב-3 ביולי 2022, צ'אנגפנג ז'או, מנכ"ל בינאנס, צייץ על פרצת נתונים משמעותית. הוא אמר שפושעים מוכרים מיליארד רשומות ברשת האפלה. אלה כללו שמות, כתובות ואפילו רשומות משטרה ורפואיות. הדליפה החלה מכיוון שמישהו העתיק קוד מקור עם פרטי גישה לבלוג סיני, ואפשר לכולם לראות אותו.

ב-2 באוגוסט 2022, 3,207 mobile אפליקציות נמצאו מדליפות את טוויטר API מפתחות. משמעות הדבר היא שניתן יהיה לגשת להודעות פרטיות בין משתמשי טוויטר באפליקציות אלו.

ב-1 בספטמבר 2022, דיווחה סימנטק כי 1,859 אפליקציות (אייפון ואנדרואיד כאחד) הכילו טוקנים של AWS. 77% מהטוקנים הללו יכלו גישה לשירותי AWS פרטיים, ו-47% אפשרו גישה לכמויות גדולות של קבצים מאוחסנים.

טארגט נתקלה בבעיות כאשר תוקפים גנבו 40 מיליון פרטי כרטיסי אשראי של לקוחות. המכירות שלהם ירדו ב-4% לאחר מכן. הניו יורק טיימס דיווח כי בעיה זו עלתה לטארגט 202 מיליון דולר.

אחרי כל מה שקרה, עלינו לשאול, "מדוע החברות הללו לא גילו את הדליפות הללו מוקדם יותר?" סקירת קוד מדוקדקת או בדיקה סדירה היו יכולות לזהות את הבעיות הללו לפני שהן הפכו לבעיה ענקית.

אֵיך OPSWAT מניעת אובדן נתונים פרואקטיבית (DLP) יכולה לסייע במניעת דליפות נתונים

ה Proactive DLP כולל פונקציית זיהוי סודות משולבת. תכונה זו מודיעה לך באופן מיידי כאשר היא מזהה סודות, כגון API מפתחות או סיסמאות בקוד המקור. באופן ספציפי, הוא יכול לזהות סודות הקשורים ל-Amazon Web Services, Microsoft Azure ו-Google Cloud פּלַטפוֹרמָה.

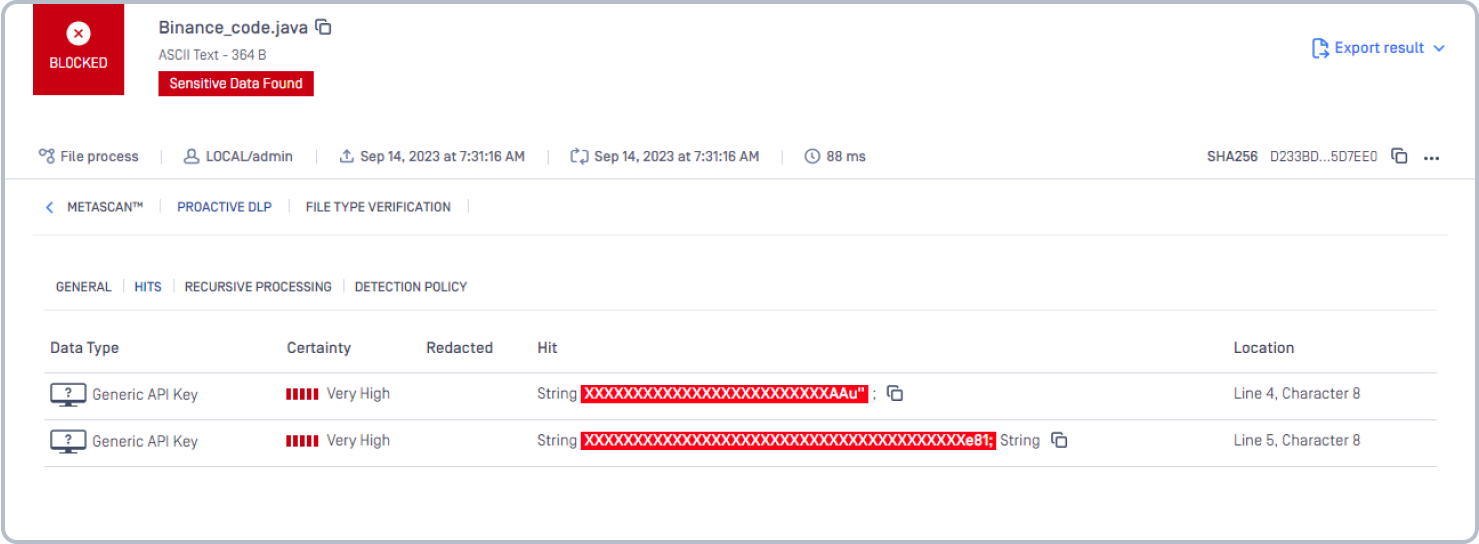

בואו ניקח כדוגמה את דליפת הנתונים של Binance. על פי דיווחים, מישהו שלח את המידע הבא לבלוג. Proactive DLP יכול לסרוק את הקוד, לזהות את יציאת הגישה הגנרית ולהודיע למפתחים לפני שהם דוחפים את הקוד למאגר ציבורי.

Proactive DLP מזהה טעויות פוטנציאליות לפני שהן הופכות לבעיות משמעותיות יותר.

אוֹדוֹת OPSWAT Proactive DLP

OPSWAT Proactive DLP מזהה, חוסם או מסיר נתונים רגישים, ועוזר לארגונים למנוע דליפות נתונים פוטנציאליות והפרות תאימות. מלבד סודות מקודדים, Proactive DLP לוכד מידע רגיש וסודי לפני שהוא הופך לבעיה משמעותית.

למידע נוסף על איך OPSWAT Proactive DLP מונע מנתונים רגישים ומוסדרים לצאת או להיכנס למערכות הארגון שלך.

צרו קשר עם מומחה אבטחת סייבר בתחום התשתיות הקריטיות לקבלת מידע וסיוע נוספים.