- מהו Sandbox -מְבוּסָס Threat Intelligence אוטומציה?

- מהו ניתוח תוכנות זדוניות Sandbox ?

- מה הם Sandbox סביבות?

- ארגז חול במרכזי תפעול אבטחה (SOC)

- אֵיך Sandbox -מְבוּסָס Threat Intelligence עבודות אוטומציה

- גישות יישום עבור אוטומטים Threat Intelligence

- יתרונות ואתגרים של Sandbox -מוּנָע Threat Intelligence

- ארגז חול אוטומטי של תוכנות זדוניות לעומת מושגים מקבילים

- תכונות עיקריות שכדאי לחפש ב Threat Intelligence פתרונות ארגז חול

- סיכום: מבידוד לפעולה

- שאלות נפוצות (FAQs)

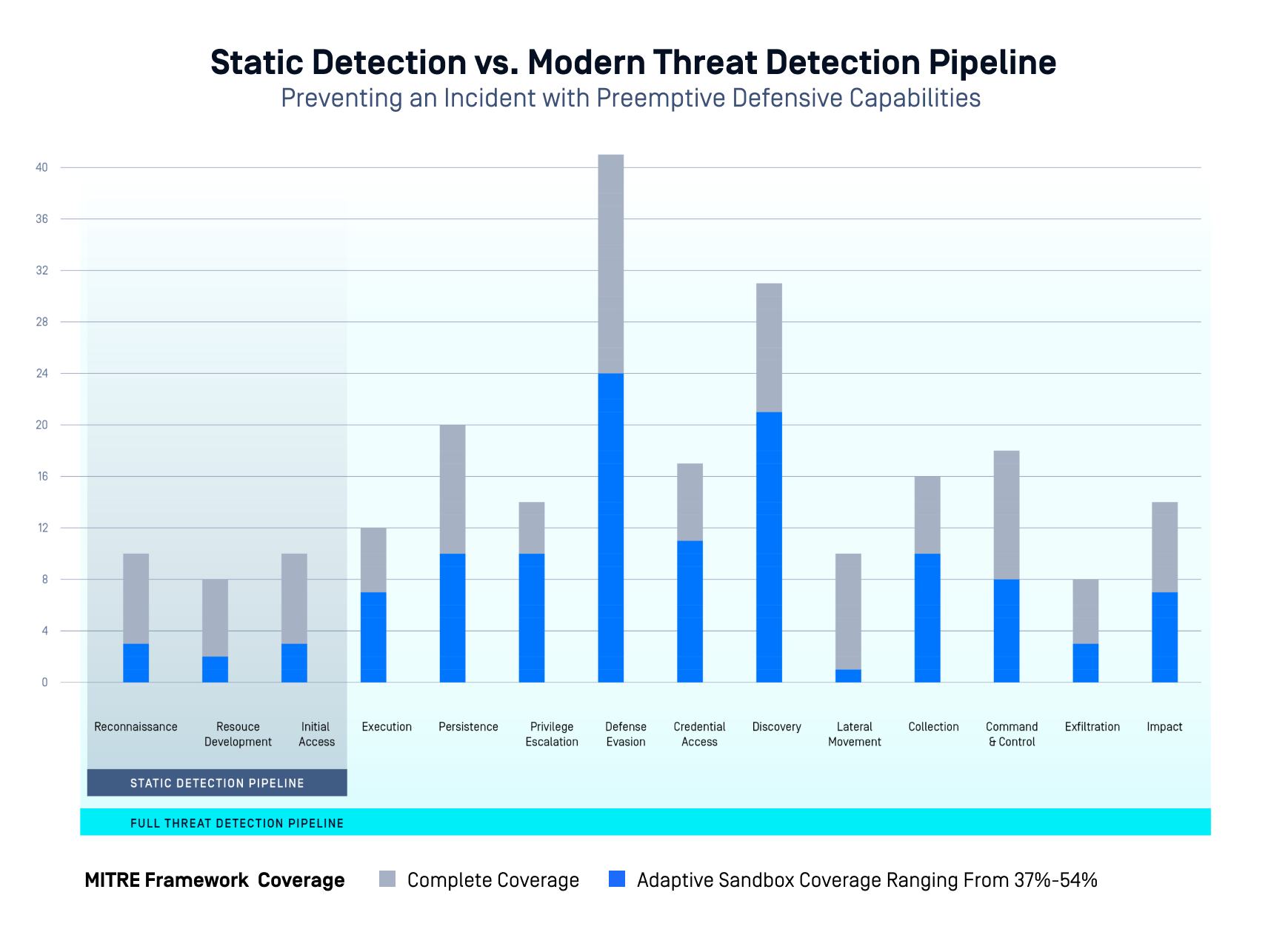

מערכה א': הגנה סטטית לעומת הגנה דינמית

אבטחת הסייבר התפתחה. מערכות זיהוי מסורתיות מבוססות חתימות שירתו אותנו היטב בזיהוי איומים ידועים. אך ככל שמפתחי תוכנות זדוניות החלו להשתמש בטכניקות ערפול מתקדמות ולשנות קוד במהירות, מערכות אלו הפכו פחות יעילות. ניתוח סטטי לבדו אינו יכול לזהות כראוי וריאנטים חדשים או איומי יום אפס. מה שהיה נדרש היה גישה דינמית - מערכת אוטומטית שיכולה לנתח קבצים והתנהגויות חשודים בזמן אמת.

שינוי גישה זה מקביל למעבר מחקירת חיידקים בצלחות פטרי לניתוח התפשטות זיהומים באוכלוסיות אמיתיות. דבר אחד הוא לראות איך נראית תוכנה זדונית על הנייר; דבר אחר לגמרי הוא לצפות בהתנהגותה בסביבה חיה. OPSWAT אוטומציה של מודיעין איומים מבוססת ארגז חול מספקת סביבה חיה, מבודדת איומים בצורה בטוחה וצופה בהתנהגותם לפני שהם יכולים להגיע לרשת שלך.

מהו Sandbox -מְבוּסָס Threat Intelligence אוטומציה?

Sandbox אוטומציה מבוססת מודיעין איומים משתמשת בארגזי חול אוטומטיים של תוכנות זדוניות כדי לנתח קבצים או כתובות URL חשודות בסביבות מבודדות. היא משלבת אוטומציה של אבטחה בארגז חול עם פלטפורמות מודיעין איומים כדי לזהות, לנתח ולהגיב לאיומים בזמן אמת. גישה זו מאפשרת ניתוח דינמי, ניתוח התנהגותי וחילוץ אינדיקטורים של פשרה (IOC) לזיהוי איומים מתקדם.

מהו ניתוח תוכנות זדוניות Sandbox ?

ארגז חול לניתוח תוכנות זדוניות הוא סביבה וירטואלית מבוקרת ומבודדת שבה ניתן להריץ קבצים או כתובות URL חשודים בבטחה כדי לצפות בהתנהגותם. על ידי מתן אפשרות לפעילות תוכנות זדוניות במרחב הסגר זה, מערכות אבטחה יכולות לזהות פעילויות זדוניות שניתוח סטטי היה מפספס, כולל התנהגות בזמן ריצה, ניסיונות התחמקות ותקשורת פקודה ובקרה.

מה הם Sandbox סביבות?

Sandbox סביבות אבטחת סייבר משמשות כסימולציה של סביבות הפעלה אמיתיות. אלה חיוניות לניתוח דינמי, שכן הן מאפשרות למערכת לנטר ולרשום בבטחה פעולות שבוצעו על ידי קבצים או קבצי הרצה חשודים. סביבות כאלה הן כלי מרכזי בפעולות מודיעין איומים, ומאפשרות לאנליסטים לצפות בהתנהגות תוכנות זדוניות ללא סיכון למערכות הייצור.

ארגז חול במרכזי תפעול אבטחה (SOC)

במרכזי תפעול אבטחה (SOCs), שיתוף פעולה באמצעות ארגז חול (sandboxes) הוא קריטי לייעול זרימות עבודה. הוא מפחית תוצאות חיוביות שגויות, תומך בקביעת סדרי עדיפויות ומאפשר לאנליסטים להקדיש פחות זמן לסקירת התראות חסרות משמעות. על ידי שילוב אוטומציה מבוססת ארגז חול, מרכזי SOC יכולים להפוך את הפיצוץ והניתוח ההתנהגותי של קבצים שעלולים להיות זדוניים לאוטומטיים ולחלץ מודיעין מעשי כמעט בזמן אמת.

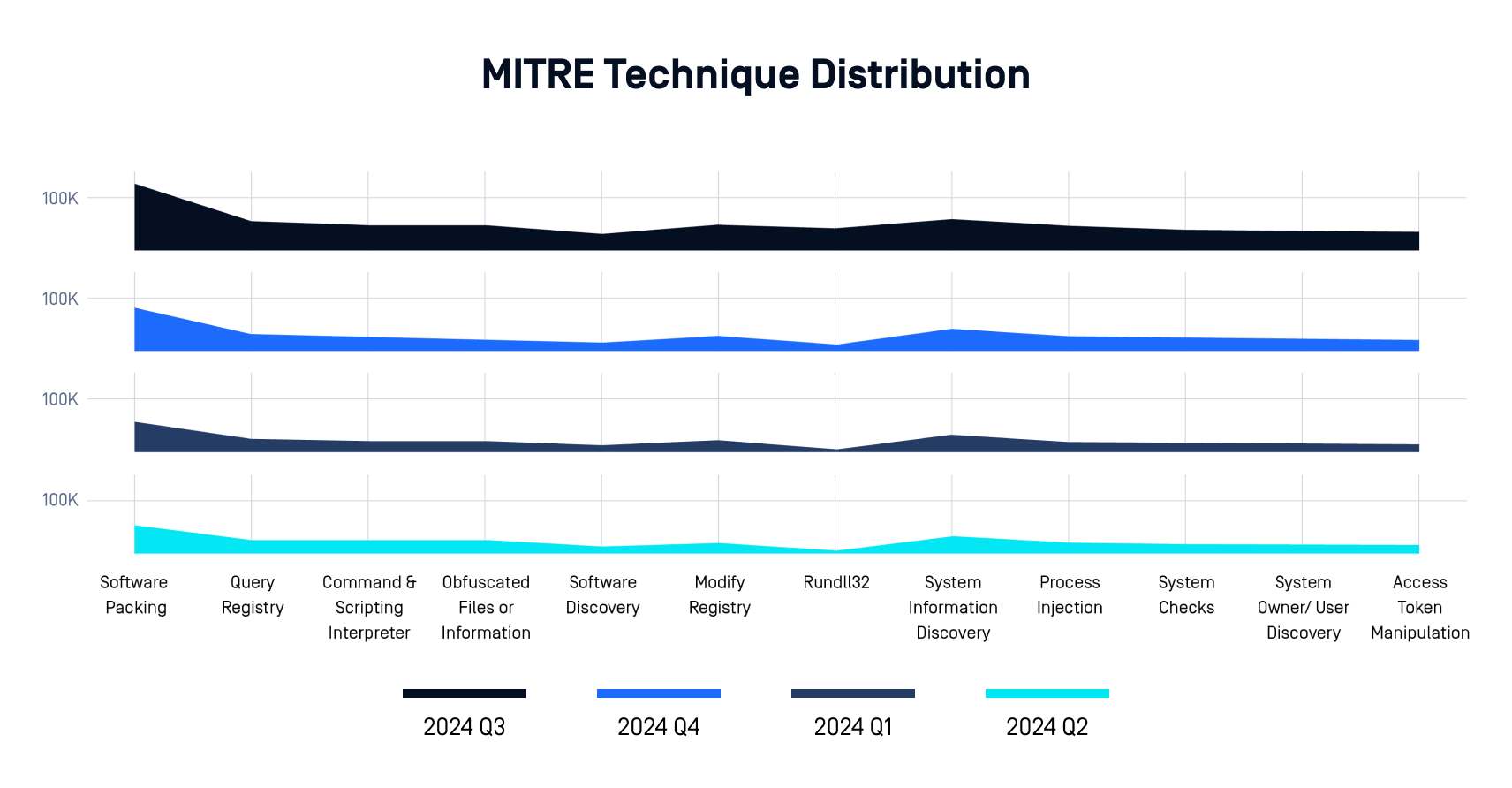

מערכה ב': האבולוציה של Threat Intelligence

מודיעין איומים אינו סטטי - הוא מתפתח עם נוף האיומים. בתחילה, צוותי אבטחה הסתמכו על הזנות איומים פשוטות ומודיעין ריאקטיבי. אך ככל שהאיומים הפכו אדפטיביים וחמקניים יותר, עלה הצורך בפלטפורמות מודיעין איומים (TIPs) שיוכלו לקלוט, לתאם ולהעשיר כמויות גדולות של נתונים.

Sandbox גילוי מבוסס-- משחק תפקיד קריטי באבולוציה זו. הוא חורג מעבר להזנות איומים על ידי אספקת ראיות התנהגותיות והקשר אמיתיים. לדוגמה, OPSWAT ארגז החול של לא רק מפוצץ קבצים אלא גם ממפה התנהגויות לטכניקות ATT&CK, מה שמאפשר סיווג איומים וייחוס יריבים מדויקים יותר.

אֵיך Sandbox -מְבוּסָס Threat Intelligence עבודות אוטומציה

התהליך מתחיל כאשר קובץ או כתובת URL חשודים נשלחים לסביבת ארגז החול. ארגז החול מפוצץ את הקובץ בסביבה מאובטחת ומבודדת, תוך ניטור כל הפעילות ברמת המערכת: שינויי קבצים, יצירת תהליכים, תעבורת רשת, שינויים ברישום ועוד. זה ידוע כניתוח דינמי.

לאחר שהתוכנה הזדונית הופעלה, המערכת מבצעת ניתוח התנהגותי כדי לזהות דפוסים התואמים לפעולות זדוניות ידועות. אינדיקטורים של פגיעה (IOCs) כגון כתובות IP, דומיינים וגיבובי קבצים מחוצים אוטומטית. אלה מועשרים ומתואמים לאחר מכן מול עדכוני מודיעין איומים קיימים, ומספקים עדכונים בזמן אמת למערכות אבטחה.

ניתוח דינמי ופיצוץ תוכנות זדוניות

ניתוח דינמי הוא לב ליבה של אוטומציה מבוססת ארגז חול. על ידי הרצת קבצים בזמן אמת, אנליסטים ומערכות אוטומטיות יכולים לראות כיצד קובץ מתנהג בתנאים שונים. OPSWAT של Adaptive Sandbox לוכד כל ניואנס, החל מניסיונות הסלמת הרשאות ועד להתנהגויות התחמקות המופעלות על ידי סביבות מסוימות.

ניתוח התנהגותי וחילוץ IOC

ניתוח התנהגותי צופה בפעולות התוכנה הזדונית:

Threat Intelligence העשרה והזנות

ה-IOCs שחולצו אינם בעלי ערך בפני עצמם אלא אם כן הם מוכנסים להקשר. OPSWAT משלב תוצאות ארגז חול בפלטפורמות מודיעין איומים רחבות יותר (TIPs), שבהן התנהגויות ממופות לטקטיקות, טכניקות ונהלים ידועים (TTPs). זה מאפשר לארגונים לזהות קמפיינים של יריבים ולהגן באופן יזום מפני איומים עתידיים.

יחד, ניתוח דינמי, תצפית התנהגותית, חילוץ נתונים מ-IOC והעשרה יוצרים לולאה מגובשת שהופכת נתוני ביצוע גולמיים למודיעין מעשי. ניתוח דינמי מספק את הבסיס על ידי ביצוע תוכן פוטנציאלי זדוני בסביבה מאובטחת ומדומה - וחושף התנהגויות בזמן ריצה שטכניקות סטטיות עלולות לפספס.

ניתוח התנהגותי מתרגם את הפעולות הללו לדפוסים משמעותיים: ניסיונות הסלמה של הרשאות, טכניקות התחמקות, התנהגות תנועה רוחבית ועוד. לבסוף, האינדיקטורים שחולצו - כתובות IP, גיבובי קבצים, דומיינים, מפתחות רישום - מועשרים על ידי קישורם עם הזנות חיצוניות, טקטיקות של יריבים (דרך MITRE ATT&CK) וטלמטריה פנימית.

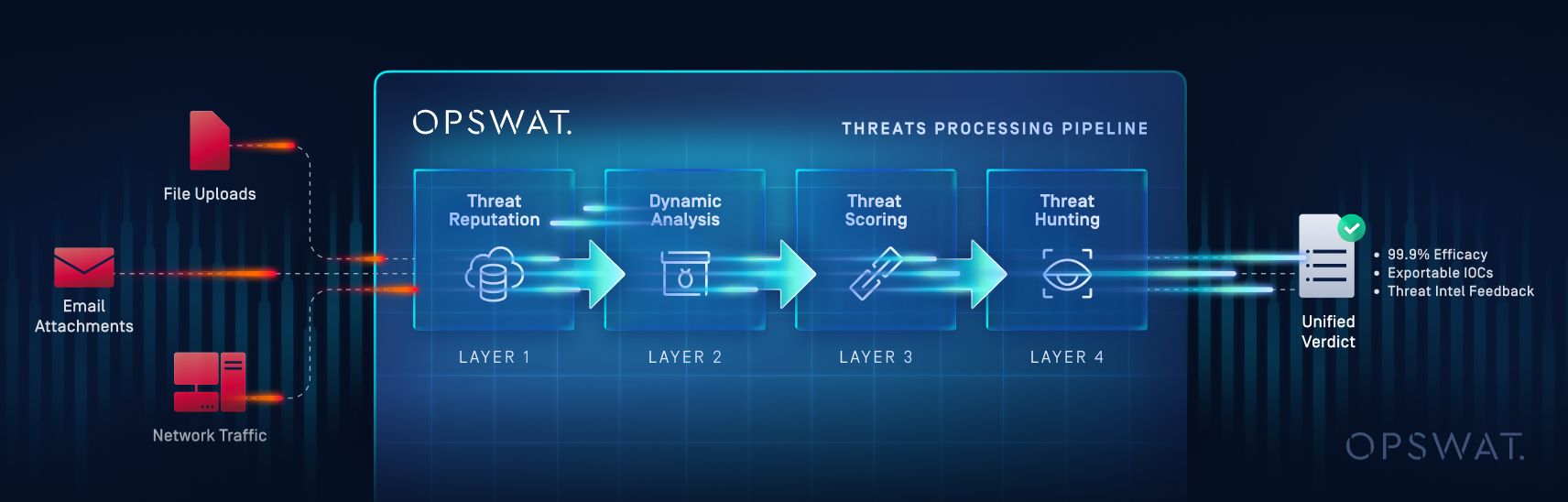

בְּתוֹך OPSWAT בצינור זיהוי האיומים המשולב של , ארגז החול האדפטיבי ממלא תפקיד מרכזי בשלב השני של אסטרטגיית הגנה רחבה ורב-שכבתית. בצינור Threat Intelligence , קבצים מעובדים תחילה דרך שירותי מוניטין שבודקים את המוניטין של קוד גיבוב, כתובות IP, דומיין וכתובות URL. כאשר לא מתקבל פסק דין סופי - או כאשר מסומנים היוריסטיקות בסיכון גבוה - הקובץ מועבר לארגז החול לצורך פיצוץ דינמי ורישום התנהגות.

משם, התוצאות משפיעות על OPSWAT מנוע ניקוד האיומים ולמידת מכונה של. כאן מושווים נתוני IOCs המופקים מארגז חול לנתוני מודיעין איומים קיימים, מה שמאפשר לא רק זיהוי אלא גם סיווג וייחוס, זיהוי משפחות תוכנות זדוניות, קמפיינים קשורים ואפילו גורמי איום פוטנציאליים. שילוב זה מאפשר הגנה אדפטיבית בזמן אמת, ועוזרת לצוותי אבטחה להגיב מהר יותר, לתעדף התראות בצורה יעילה יותר ולצוד איומים עם הקשר עשיר יותר.

מערכה ג': אוטומציה פוגשת מומחיות

אוטומציה אינה תחליף למומחיות אנושית; זוהי הרחבה. האתגר הוא הגדלת תהליך קבלת ההחלטות האנושי בסביבות מוצפות בהתראות. OPSWAT ארגז החול של מסייע לגשר על הפער הזה. על ידי אוטומציה של זיהוי וקורלציה של איומים בשלב מוקדם, אנליסטים אנושיים משוחררים להתמקד בחקירה ותגובה מעמיקים יותר.

ארגז חול מופעל על ידי בינה מלאכותית

OPSWAT משתמש במודלים של למידת מכונה כדי לזהות דפוסים והתנהגויות המעידים על תוכנות זדוניות, גם כאשר חתימות מסורתיות נכשלות. זה יעיל במיוחד לזיהוי איומי יום אפס שטרם קוטלגו. בינה מלאכותית תומכת גם במיפוי התנהגויות לפרופילים של גורמי איום, ומוסיפה הקשר למדדים טכניים.

גישות יישום עבור אוטומטים Threat Intelligence עם ארגז חול

ארגונים יכולים לפרוס sandboxing במספר דרכים: מבוססי ענן, משולבים בנקודות קצה או מודלים היברידיים. OPSWAT תומך בפריסה גמישה, המאפשרת מקרי שימוש בין מגזרים בעלי צרכים משתנים של תאימות.

Cloud מבוסס לעומת Endpoint ארגז חול

Cloud ארגזי חול מבוססי - ניתנים להרחבה וקלים לניהול, אך עלולים לגרום להשהייה. Endpoint ארגזי חול מציעים תגובה מיידית ובידוד מקומי אך דורשים הקצאת משאבים גדולה יותר. הגישה הנכונה תלויה בתשתית ובמודל האיום של הארגון.

Sandbox אוטומציה מבוססת ו Threat Intelligence פלטפורמות

OPSWAT ארגז החול של משתלב באופן הדוק עם פלטפורמות SIEM, SOAR ו-EDR. זה מאפשר לולאות משוב אוטומטיות, שבהן התראות מפעילות פיצוצים של ארגז חול, והתוצאות מוזנות חזרה לזרימות עבודה של תגובה. אוטומציה של אבטחה מסוג זה בארגז חול מבטיחה פעולה בזמן כנגד איומים מתפתחים.

יתרונות ואתגרים של Sandbox -מוּנָע Threat Intelligence

יתרונות של Threat Intelligence כְּלֵי עֲבוֹדָה

היתרונות של אוטומציה של מודיעין איומים מבוסס ארגז חול ברורים: זיהוי בזמן אמת , עומס עבודה ידני מופחת וזמני תגובה מהירים יותר. על ידי התבוננות בהתנהגות בפועל, ארגונים יכולים לזהות איומים החומקים מהגנות מסורתיות. יתר על כן, נראות וסיווג האיומים משתפרים באופן דרמטי.

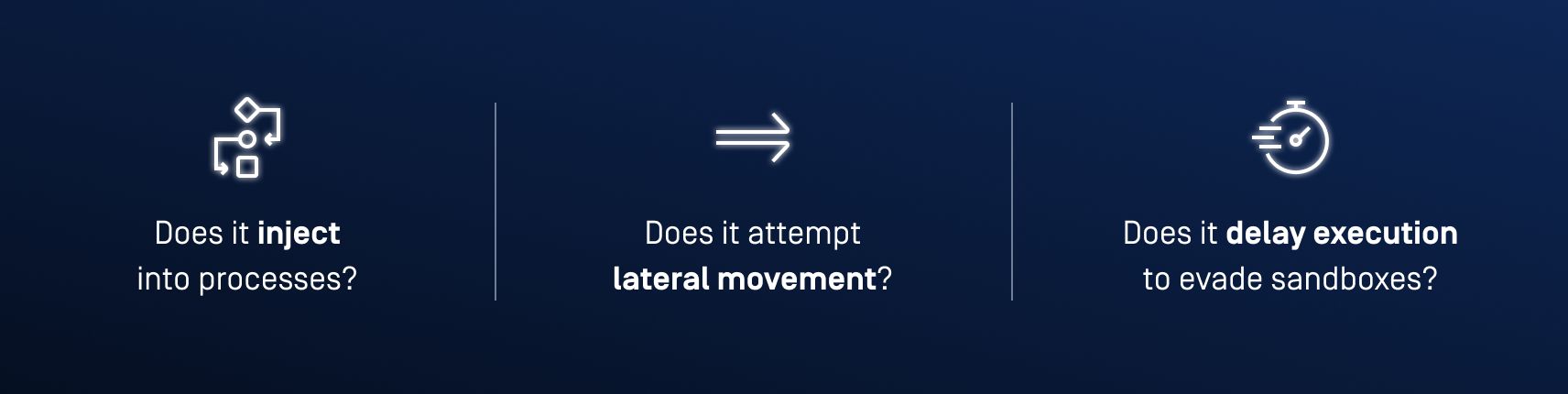

Sandbox התחמקות ומגבלות

תוכנות זדוניות מתקדמות עשויות להשתמש בטכניקות התחמקות מארגז חול, כגון בדיקת סביבות וירטואליות או עיכוב ביצוע. אמנם אין מערכת מושלמת, OPSWAT מצמצם את המגבלות הללו באמצעות אמולציה מתקדמת וטקטיקות נגד התחמקות. פיקוח אנושי נותר חיוני לאימות תוצאות ולמתן הקשר.

ארגז חול אוטומטי של תוכנות זדוניות לעומת מושגים מקבילים

ניתוח אוטומטי של תוכנות זדוניות לעומת Sandbox אוטומציה מבוססת

ניתוח אוטומטי של תוכנות זדוניות מסתמך לעתים קרובות על טכניקות סטטיות - פירוק קוד ובדיקת מחרוזות. למרות שהוא שימושי, הוא עלול לפספס התנהגויות בזמן ריצה. Sandbox אוטומציה מבוססת - מציעה תובנות עמוקות יותר על ידי לכידת פעולות בזמן אמת, במיוחד בשילוב עם זיהוי התנהגותי וחילוץ IOC.

Sandbox אוטומציה מבוססת ו Threat Intelligence פלטפורמות

פלטפורמות מסורתיות של מודיעין איומים צורכות הזנות איומים חיצוניות ומקשרות נתונים מחיישנים שונים. כאשר הן משופרות עם אוטומציה של ארגז חול, פלטפורמות אלו מקבלות גישה לנתוני התנהגות ממקור ראשון, מה שהופך את המתאמים למדויקים ועשירים יותר בהקשר.

תכונות עיקריות שכדאי לחפש ב Threat Intelligence פתרונות ארגז חול

יכולות אינטגרציה ואוטומציה

חפשו פתרונות ארגז חול התומכים API אינטגרציה עם מערכות SIEM, SOAR ו-TIP. אוטומציה צריכה לכלול פירוק קבצים, חילוץ IOC ויצירת דוחות. OPSWAT מספק REST מלא API גישה, מיפוי טכניקות ATT&CK וייחוס שחקנים, מה שהופך אותה לפלטפורמת אוטומציה מקיפה של מודיעין איומים.

מבידוד לפעולה

מגילוי זנים חדשים של תוכנות זדוניות ועד להעשרת מודיעין איומים גלובלי, OPSWAT אוטומציה מבוססת ארגז חול של היא מרכיב קריטי באבטחת סייבר מודרנית. היא מייצגת מעבר מהגנה ריאקטיבית להגנה פרואקטיבית, ומעניקה לצוותי אבטחה את הכלים להגיב מהר יותר וחכם יותר.

כדי ללמוד עוד על איך OPSWAT של MetaDefender Aether™ יכול לחזק את יכולות זיהוי ותגובה לאיומים שלך, בקר באתר האינטרנט שלנו.

שאלות נפוצות

ש: מה זה ארגז חול?

א: ארגז חול (Sandboxing) היא טכניקה המשמשת להפעלת קבצים או קוד חשודים בסביבה מבודדת כדי לצפות בהתנהגות בצורה בטוחה מבלי לסכן מערכות ייצור.

ש: מהו ארגז חול לניתוח תוכנות זדוניות?

א: ארגז חול לניתוח תוכנות זדוניות הוא מרחב וירטואלי מאובטח המשמש להרצה וניתוח של קבצים שעלולים להיות זדוניים כדי לזהות איומים על סמך התנהגות.

ש: מהי אוטומציה של מודיעין איומים?

א: אוטומציה של מודיעין איומים היא תהליך של איסוף, ניתוח ויישום של נתוני איומים באמצעות כלים ופלטפורמות אוטומטיות כדי להאיץ את הגילוי והתגובה.

ש: מהן סביבות ארגז חול?

א: Sandbox סביבות הפעלה הן מערכות הפעלה מדומות המשמשות לביצוע בטוח של קוד חשוד לצורך ניתוח וזיהוי של התנהגות זדונית.

ש: מה זה ארגז חול בבינה מלאכותית?

א: באבטחת סייבר המונעת על ידי בינה מלאכותית, ארגז חול (sandboxes) מאפשר למערכות אוטומטיות לצפות בהתנהגות תוכנות זדוניות ולזהות אנומליות, לעתים קרובות בעזרת למידת מכונה.

ש: מה זה sandboxing ב-SOC?

א: במרכז פעולות אבטחה (SOC), גישה לשירותי מעקב (sandbox) מסייעת לייעל את מיון ההתראות והחקירה על ידי אוטומציה של הפעלת וניתוח קבצים חשודים.