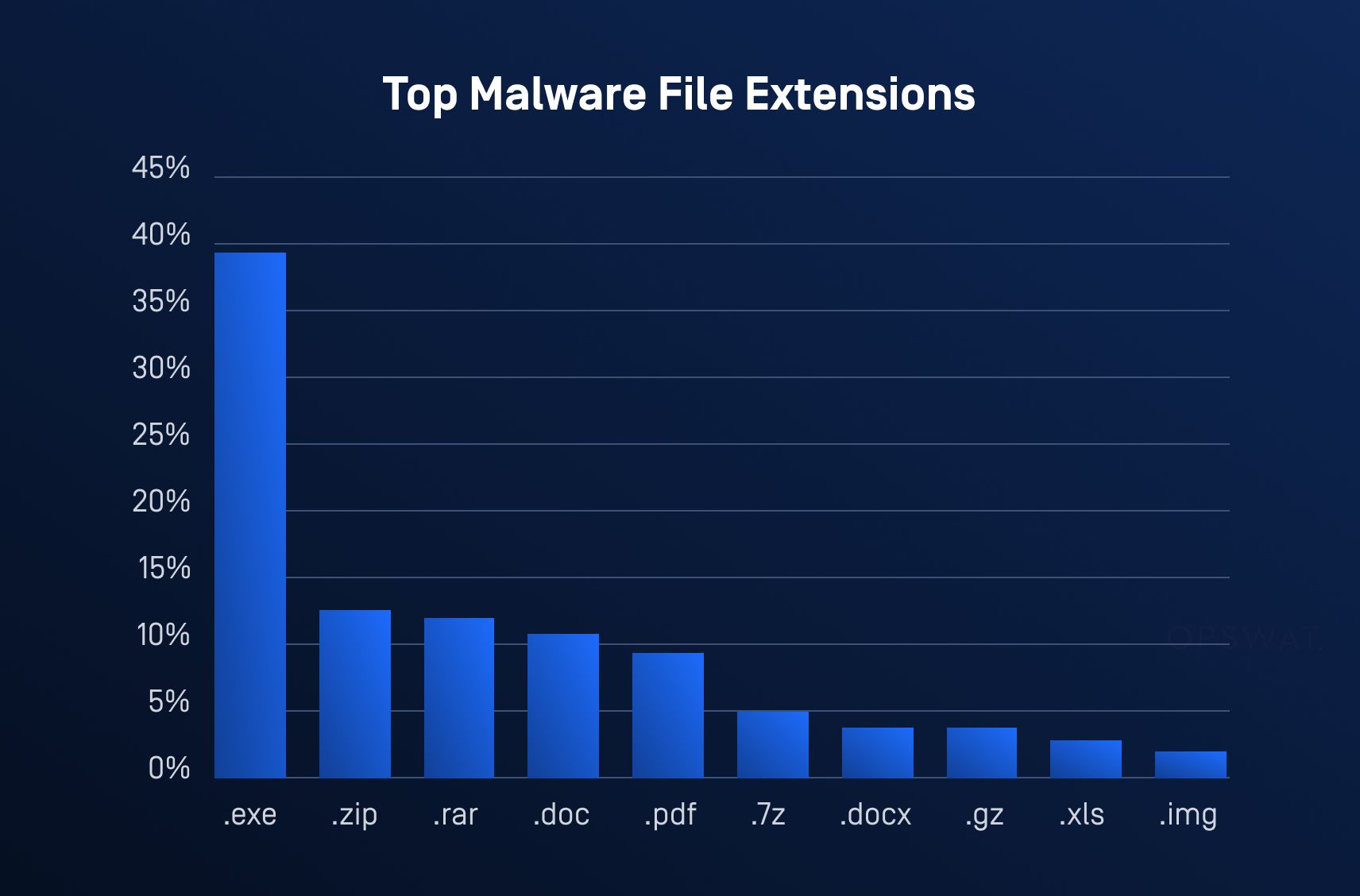

פורמטים של קבצי ארכיון כמו ZIP ו-RAR צצו כאחד הכלים הנפוצים ביותר להפצת תוכנות זדוניות, ומציעים לפושעי סייבר דרך אמינה ויעילה להפיץ עומסים זדוניים. על פי מחקר איומים של HP Wolf Security, ברבעון השני של 2024 בלבד, קבצי ארכיון היוו 39% מכלל שיטות העברת התוכנות הזדוניות, מה שהופך אותם לבחירה המובילה עבור תוקפים. על ידי הטמעת סקריפטים מזיקים, קבצי הרצה או תוכן פישינג בתוך ארכיונים שנראים לא מזיקים, האקרים מנצלים את האמון וההיכרות הקשורים לפורמטים אלה.

טכניקות מתוחכמות כגון מינוף הארכיטקטורה המודולרית של פורמט ZIP, מניפולציה של כותרות קבצים ושרשור קבצי ארכיון מאפשרות לתוקפים לעקוף מערכות זיהוי ולבצע את המטענים שלהם מבלי שיזוהו. האימוץ הנרחב של פורמטים אלה, יחד עם יכולתם להתחמק מאמצעי אבטחה מסורתיים, מדגיש את תפקידם כאיום משמעותי ומתפתח. בבלוג זה נדון במנגנונים הטכניים העומדים מאחורי טכניקות תקיפה אלה, ננתח את יעילותן ונספק צעדים מעשיים לזיהוי ומניעה של איומים מבוססי ארכיון אלה.

תרחיש 1 – שרשור קבצי ארכיון

התושייה של שרשור קבצי ארכיון חמקמק טמונה ביכולתה לשלב בצורה חכמה קבצי ארכיון מרובים באופן שעוקף שיטות או מגבלות זיהוי מסורתיות, תוך שמירה על הפונקציונליות והנגישות של הנתונים. טכניקה זו משמשת לעתים קרובות בתרחישים יצירתיים או לא קונבנציונליים, כגון עקיפת מגבלות גודל קבצים, ערפול תוכן או אופטימיזציה של אחסון נתונים בדרכים ייחודיות.

יעילותה של טקטיקת התחמקות זו נובעת מההתנהגויות השונות של כלי ניתוח ZIP שונים בעת טיפול בקבצים משורשרים:

- 7-Zip: מנתח רק את ארכיון ה-ZIP הראשון, שעשוי להיות שפיר, ולחשוף באופן פוטנציאלי את המטען הזדוני המוטמע בארכיונים הבאים.

- WinRAR: מעבד ומציג רק את החלק האחרון של מבני ה-ZIP.

- סייר הקבצים של Windows: ייתכן שלא תצליח לפתוח את הקובץ המשורשר במלואו. עם זאת, אם שם הקובץ משתנה עם סיומת .RAR, ייתכן שהוא יציג רק את ארכיון ה-ZIP השני, תוך השמטת הראשון.

חוסר עקביות זה בעיבוד קבצי ZIP משורשרים מאפשר לתוקפים להתחמק ממנגנוני גילוי על ידי הטמעת מטענים זדוניים בתוך מקטעי הארכיון שמנתחי ZIP מסוימים אינם מסוגלים או לא נועדו לגשת אליהם.

תרחיש 2 - קבצי ארכיון מטעים

MS Office כארכיון

כאשר רוב האנשים חושבים על ארכיונים, הם מיד חושבים על קבצי ZIP, RAR, או אולי TAR. למרות שאלו אכן פורמטים נפוצים של ארכיון, הם מייצגים רק חלק קטן מהאפשרויות. פורמטים מודרניים רבים של קבצים ממנפים מבני ארכיון ביישומים הבסיסיים שלהם, לעתים קרובות בדרכים שאינן נראות לעין באופן מיידי.

לדוגמה, קבצי Microsoft Office 2007 (קובצי .docx, .xlsx, .pptx) משתמשים במבני ארכיון. תוקפים מנצלים זאת על ידי יצירת קבצי .pptx שנראים כמצגות PowerPoint סטנדרטיות אך הם ארכיוני ZIP פנימיים (החל מהחתימה 50 4B 03 04). התוקף מטמיע בתוך הארכיון מטען זדוני המחופש לקובץ XML לגיטימי או לתמונה מוטמעת.

כלי אבטחה לעיתים קרובות מפספסים את האיום הזה משום שהם מתייחסים לקובץ כקובץ .pptx בהתבסס על הסיומת והמבנה שלו, במקום לנתח את ארכיון ה-ZIP הבסיסי. בעוד שכלים כמו WinRAR או 7-Zip יכולים לחשוף את תוכן הקובץ, סורקים אוטומטיים מתמקדים בסוג הקובץ, ומתעלמים מהמטען הנסתר.

תוקפים עלולים להתחמק מגילוי נוסף על ידי שינוי המבנה הפנימי של ארכיון ה-ZIP, כגון שימוש בשמות קבצים לא סטנדרטיים או הסתרת המטען במיקומים לא ברורים. טקטיקה זו ממנפת את הגמישות של ZIP, ומאפשרת לו להגדיר סוגי קבצים מותאמים אישית כמו .pptx תוך שמירה על אותה חתימה.

DWF כקובץ ZIP

מבנה קובץ ZIP הוא פורמט נפוץ שחלק מסוגי הקבצים משתמשים בו כדי ליצור פורמטים ייחודיים, תוך שילוב חלק מכותרת קובץ ה-ZIP בעיצוב שלהם. לדוגמה, קובץ DWF סטנדרטי כולל כותרת (28 44 57 46 20 56 30 36 2e 30 30 29) ואחריה חתימת קובץ ה-ZIP [50 4B 03 04) המשלבת את שניהם למבנה קובץ יחיד. כלי אבטחה כמו 7-Zip בדרך כלל מחלצים קבצי ZIP על ידי זיהוי כותרת הקובץ כ-[50 4B 03 04). עם זאת, במקרה של קובץ DWF, כלים אלה מתייחסים אליו כקובץ שאינו ארכיון ואינם מנסים לחלץ את תוכנו.

תוקפים מנצלים התנהגות זו על ידי יצירת קבצים זדוניים המתחילים בכותרת שאינה מסוג ZIP (כמו כותרת DWF) ואחריה חתימת ZIP ומטען מוסתר. כאשר קובץ כזה נפתח במציג DWF, התוכנה מעבדת אותו כמסמך לגיטימי, מתעלמת מנתוני ה-ZIP המצורפים ומשאירה את המטען לא פעיל. עם זאת, אם אותו קובץ מעובד על ידי כלי חילוץ ארכיונים, הכלי מזהה את חתימת ה-ZIP, מחלץ את המטען ומפעיל אותו. סורקי אבטחה וכלי חילוץ רבים אינם מצליחים לזהות ארכיונים מוסווים כאלה מכיוון שהם מסתמכים על הכותרת הראשונית של הקובץ כדי לקבוע את פורמטו.

טכניקה זו יעילה ביותר משום שהיא מנצלת מגבלה אינהרנטית בכמות הכלים המעבדים כותרות קבצים. כלי אבטחה שאינם מבצעים בדיקות מעמיקות או סורקים מעבר לכותרת הראשונית עלולים לאפשר לארכיון הזדוני לחמוק דרך הגנות מבלי להתגלות.

חילוץ וסריקה רקורסיבית של ארכיונים באמצעות OPSWAT MetaDefender פּלַטפוֹרמָה

סביבות ארגוניות מודרניות תלויות במגוון כלים - כמו תוכנות אנטי-וירוס, חומות אש ומערכות EDR (זיהוי ותגובה לנקודות קצה) - כדי לזהות ולחסום תוכנות זדוניות מלפגוע בתשתית הקריטית שלהן. עם זאת, לאמצעי הגנה אלה יש לעתים קרובות חולשות שגורמי איום מנצלים באופן קבוע. כדי לזהות ולהתמודד ביעילות עם טקטיקות התחמקות אלו, בואו נבחן מקרוב כיצד... OPSWAT פלטפורמת MetaDefender יכולה להגדיר באופן גמיש את מנועי הליבה שלה, כולל Metascan™ Multiscanning , Archive Extraction וטכנולוגיית Deep CDR™ , כדי לאבטח את המערכות שלכם.

זיהוי איומים בתרחיש 1 באמצעות חילוץ ארכיון סטנדרטי

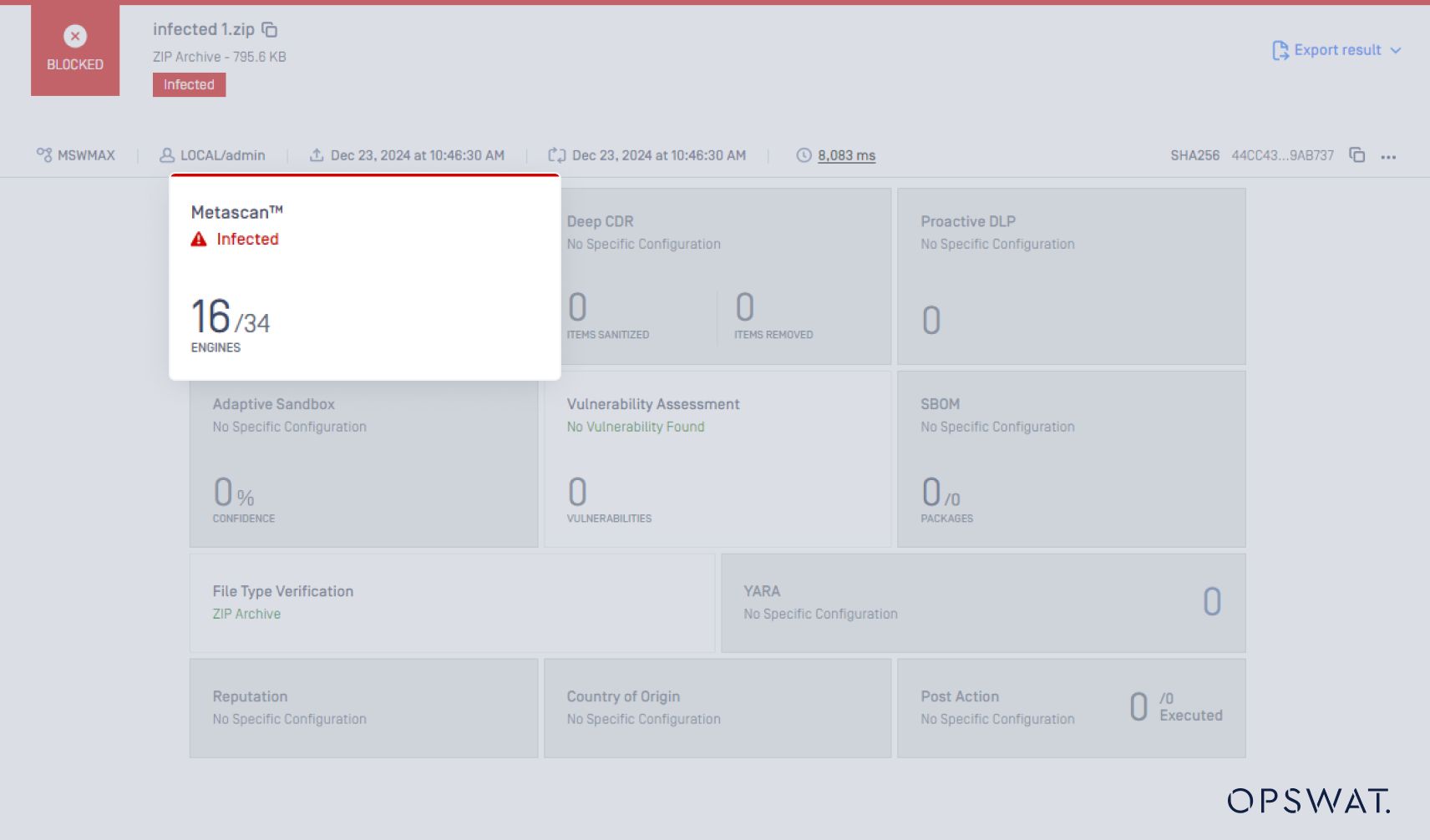

כדי להדגים את טכניקת התקפת שרשור הארכיונים, ראשית אנו שולחים את קובץ ה-ZIP כארכיון רגיל ומאפשרים למנועי האנטי-וירוס (AV) לטפל בחילוץ ה-ZIP ובסריקת התוכנות הזדוניות. רק 16 מתוך 34 מנועי AV מסוגלים לזהות את התוכנה הזדונית.

בשלב הבא, נוסיף שכבה אחת של מורכבות לקובץ הארכיון הרגיל.

רק 11 מתוך 34 מנועי אנטי-וירוס מזהים את הנוזקה. Metascan מטפל במקרה זה ביעילות.

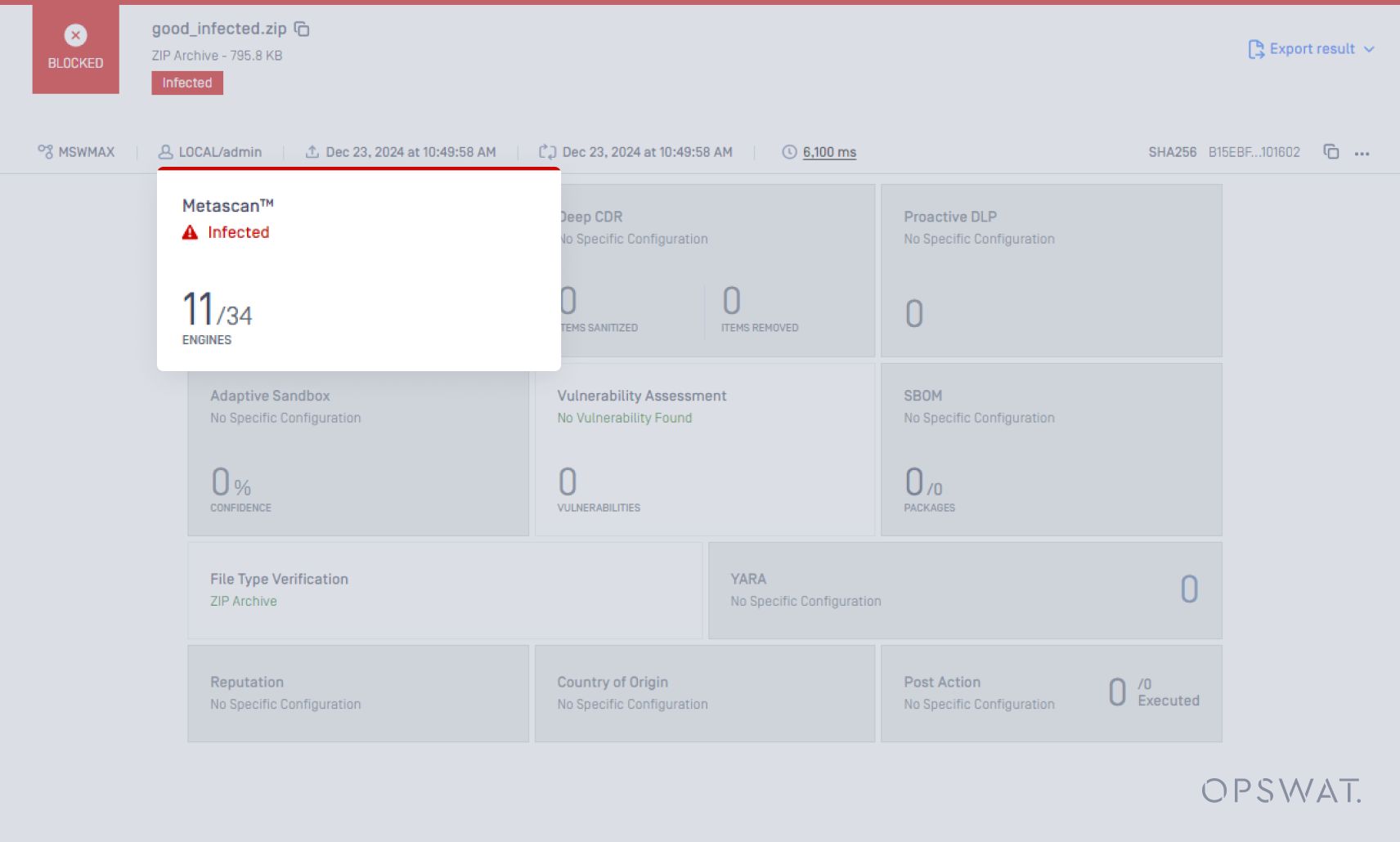

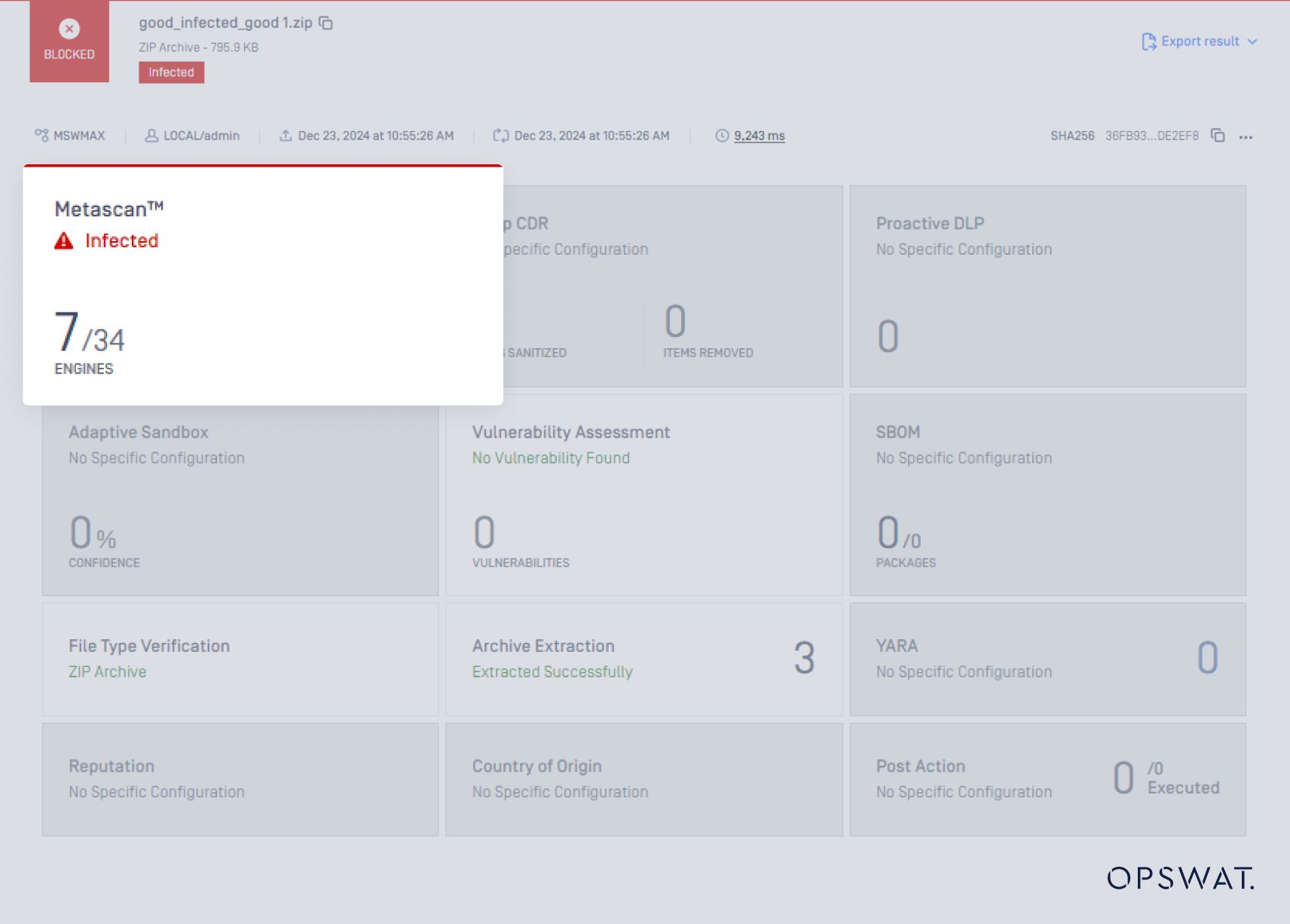

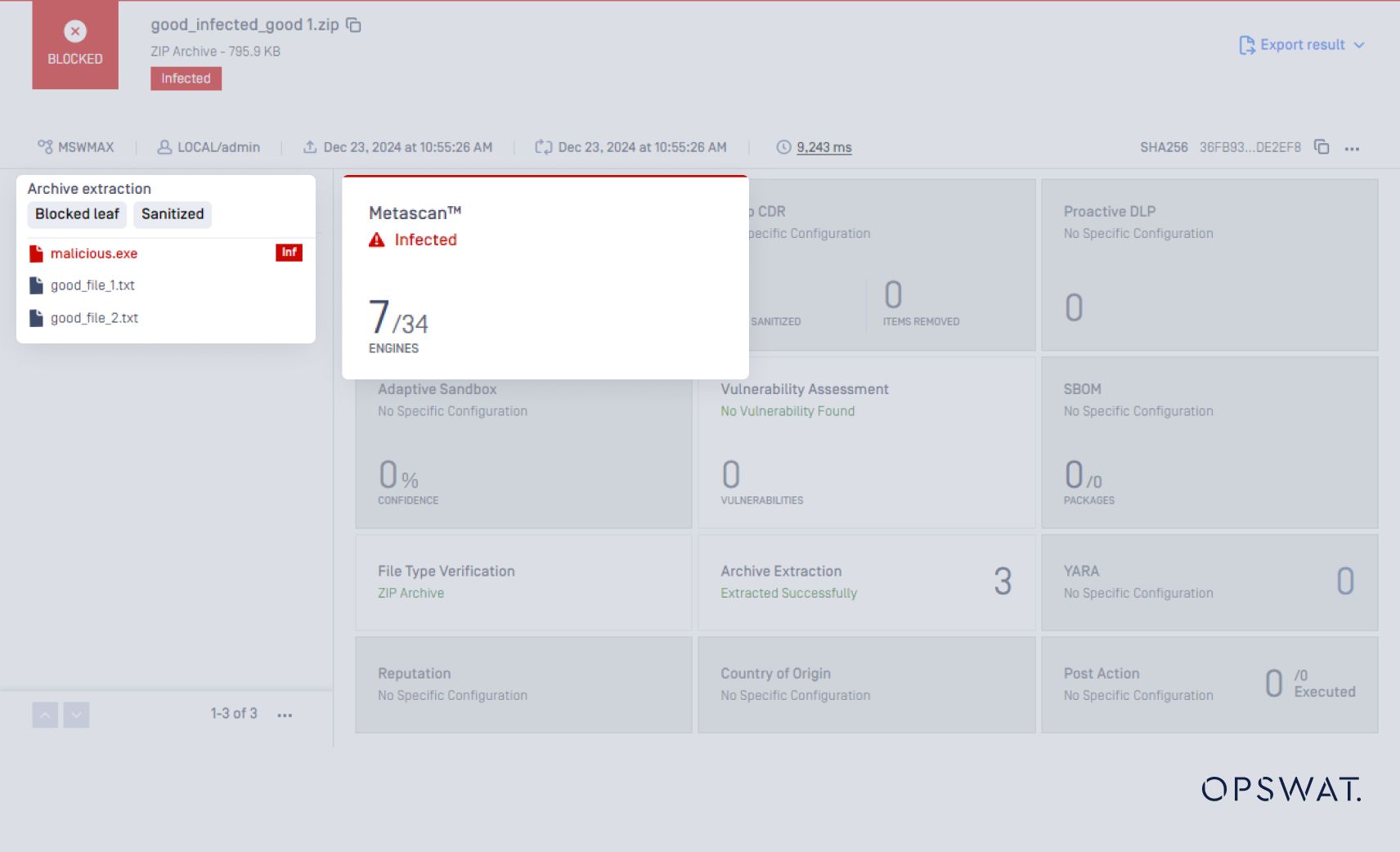

לבסוף, נוסיף שכבה נוספת לקובץ ה-ZIP הרגיל.

הפעם, רק 7 מתוך 34 מנועי אנטי-וירוס מזהים את הנוזקה, וארבעת מנועי ה-אנטי-וירוס שזיהו אותה בעבר נכשלו בכך כעת.

בדקנו זאת גם באמצעות כלי חיצוני לחילוץ ארכיונים. עם זאת, הכלי בודק רק את החלקים הראשון והאחרון של קובץ הארכיון, וחסר את החלק האמצעי שבו מאוחסן קובץ הנוזקה.

זיהוי איומים בתרחיש 1 עם OPSWAT מנוע חילוץ ארכיון

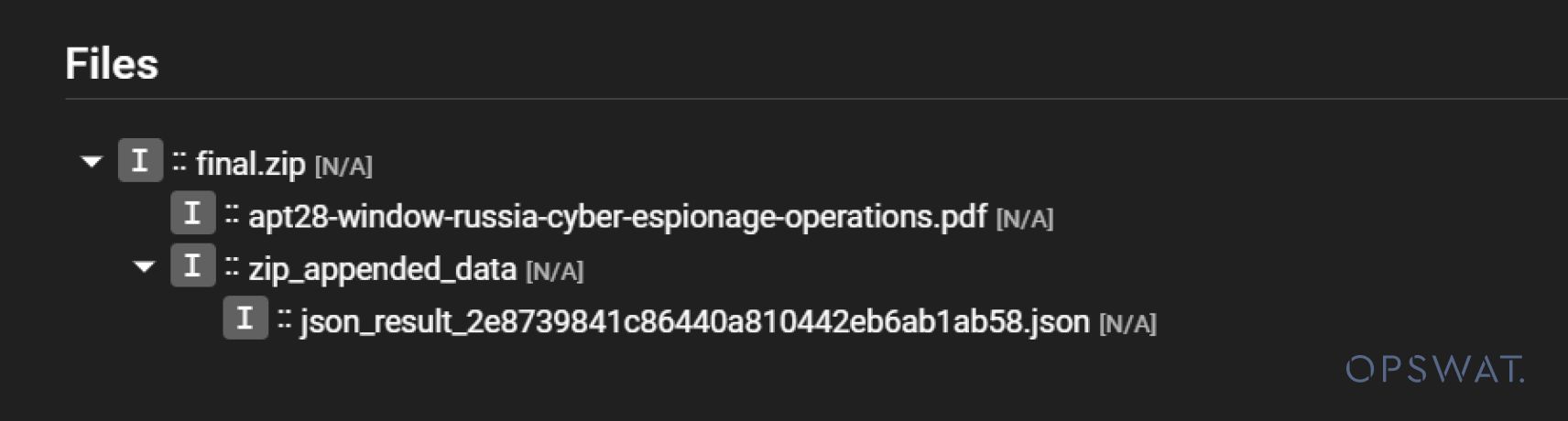

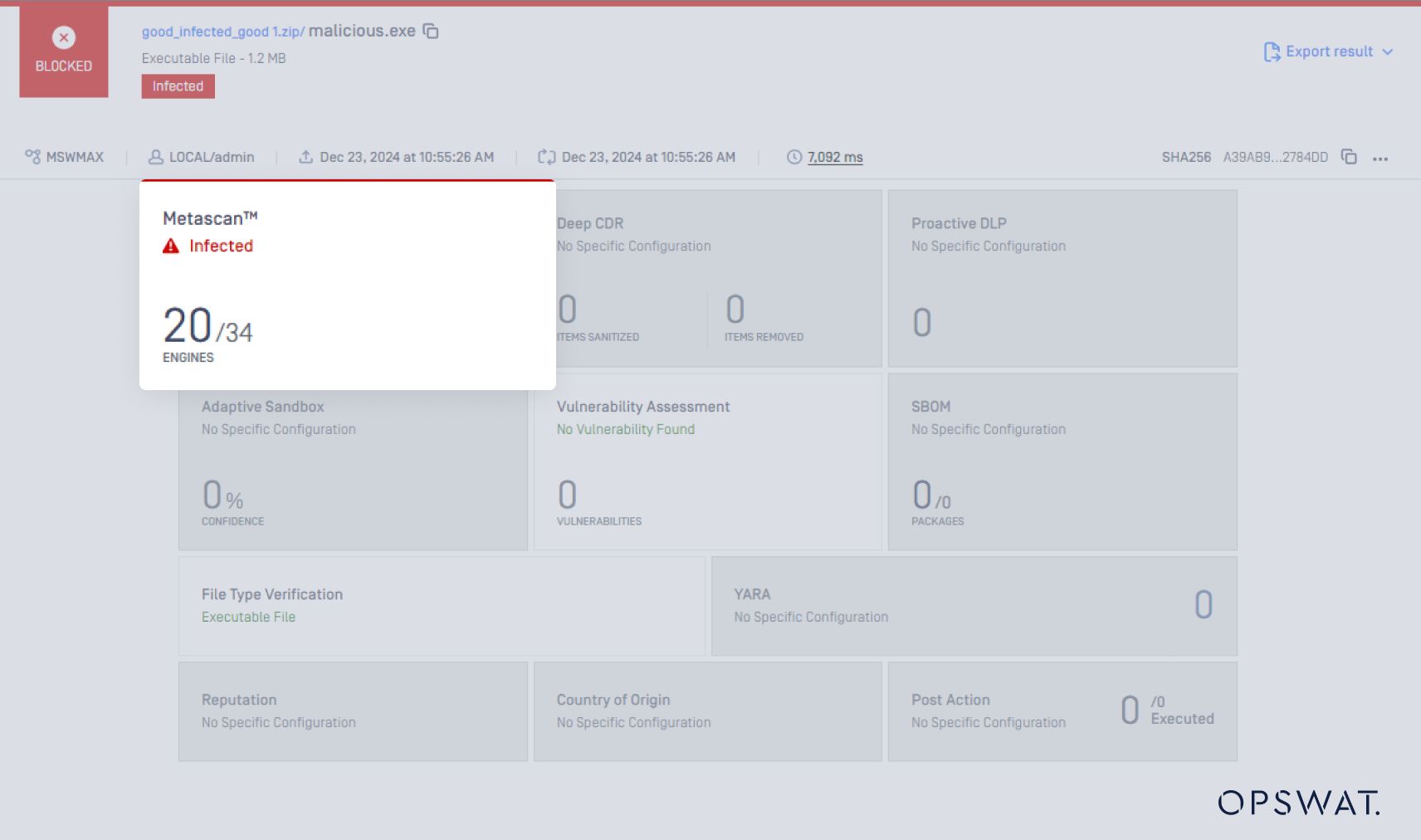

מנוע חילוץ הארכיון מחלץ במלואו את קובץ ה-ZIP, ומאפשר למנועי האבטחה לסרוק את הקבצים המקוננים.

תוצאת הסריקה עבור הקבצים המקוננים הללו מוצגת להלן:

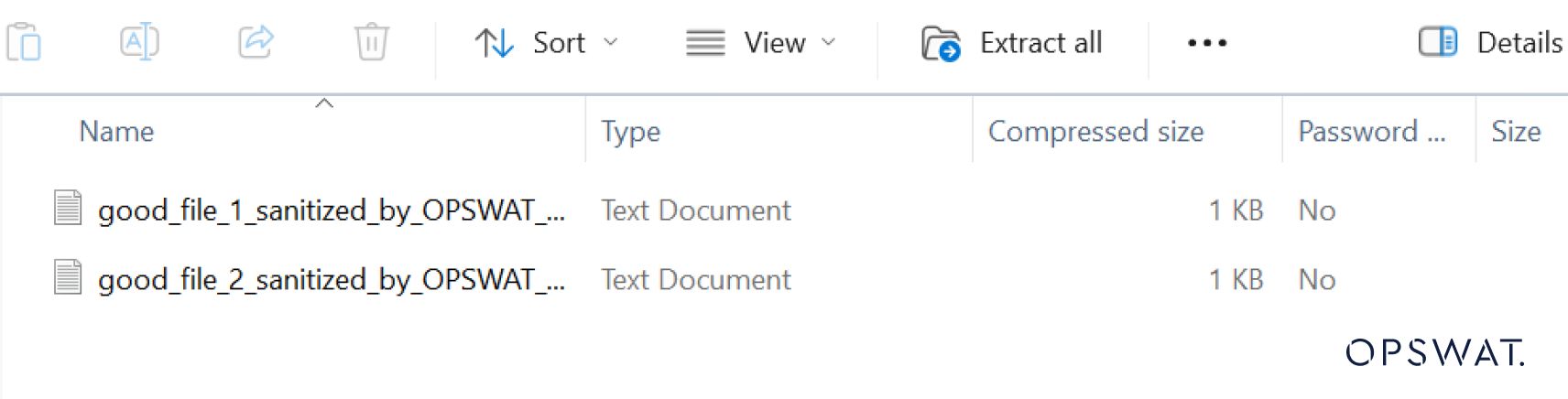

בנוסף, כאשר טכנולוגיית Deep CDR™ מופעלת, היא יוצרת קובץ חדש ללא התוכן הזדוני, כפי שמודגם להלן:

זיהוי איומים בתרחיש 2 ללא מנוע חילוץ ארכיון

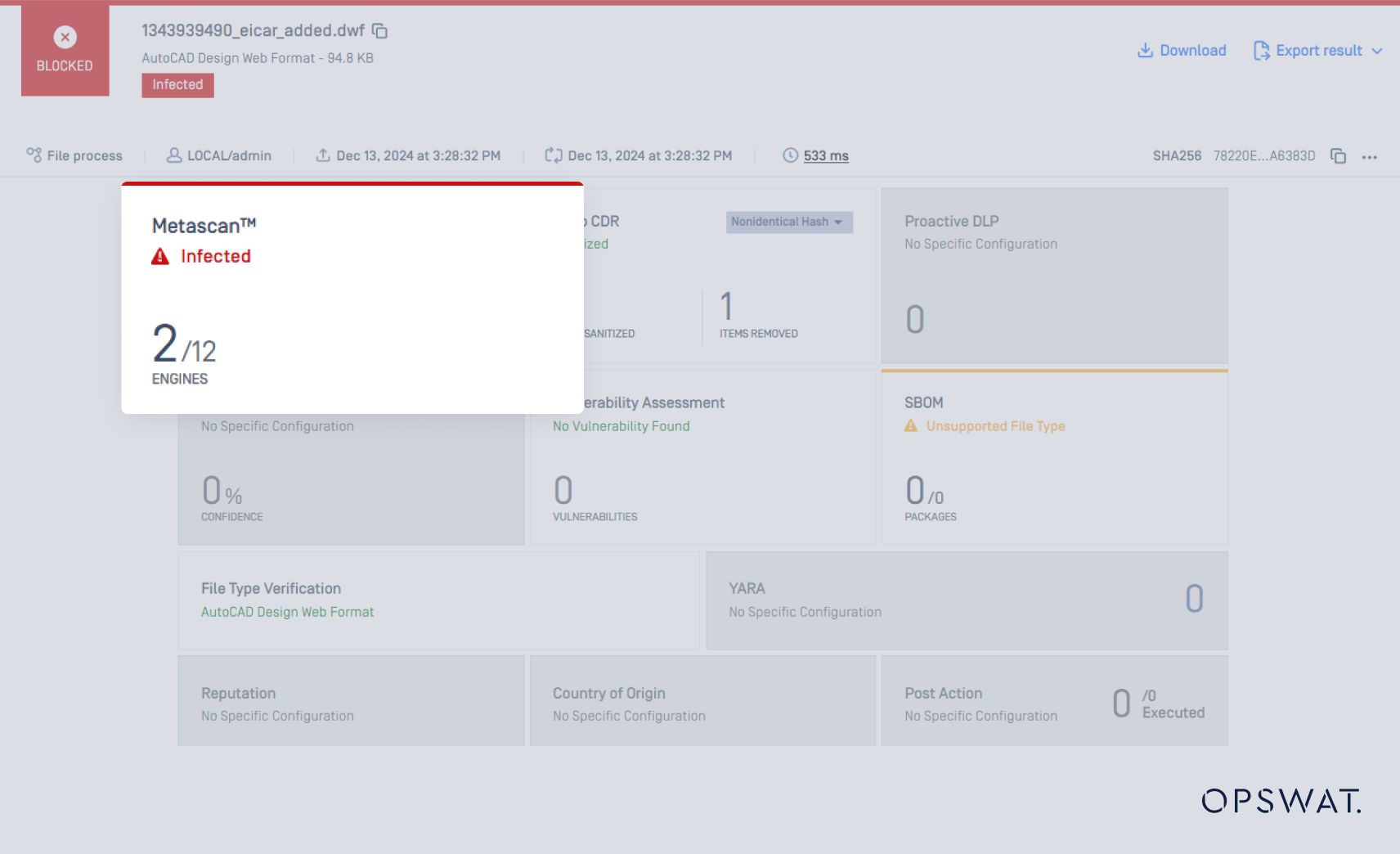

ראשית אנו מעלים קובץ הממנף טכניקות ששימשו בתרחיש 2 כדי MetaDefender Core הקובץ נסרק באמצעות Metascan לאיתור תוכנות זדוניות אפשריות. התוצאות הן כדלקמן:

רק 2 מתוך 12 מנועי אנטי-וירוס פופולריים ב-Metascan יכולים לזהות את התוכנה הזדונית. משמעות הדבר היא שמספר משמעותי של ארגונים עשויים להיות פגיעים להתקפות המנצלות את המורכבויות של פורמט הארכיון.

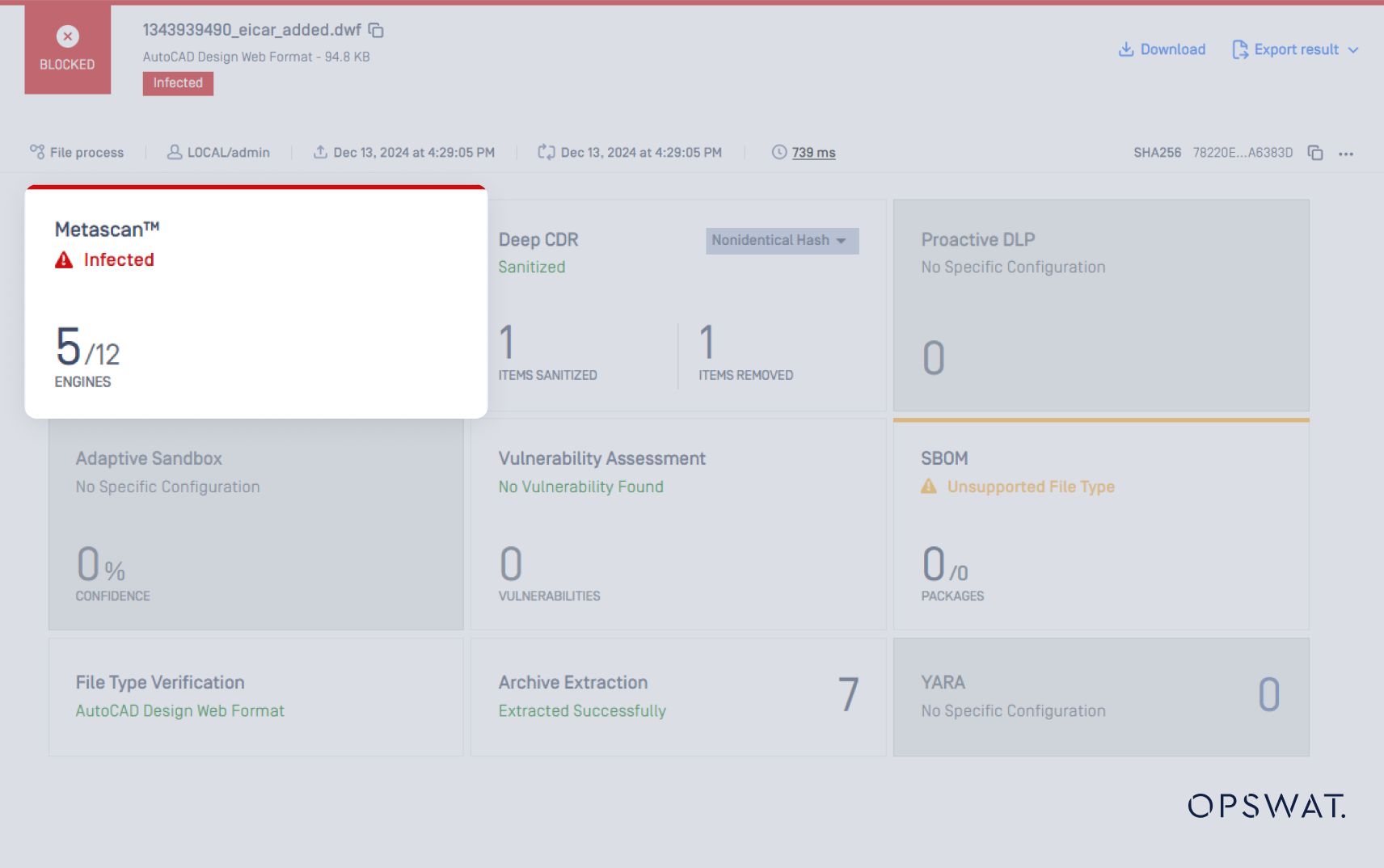

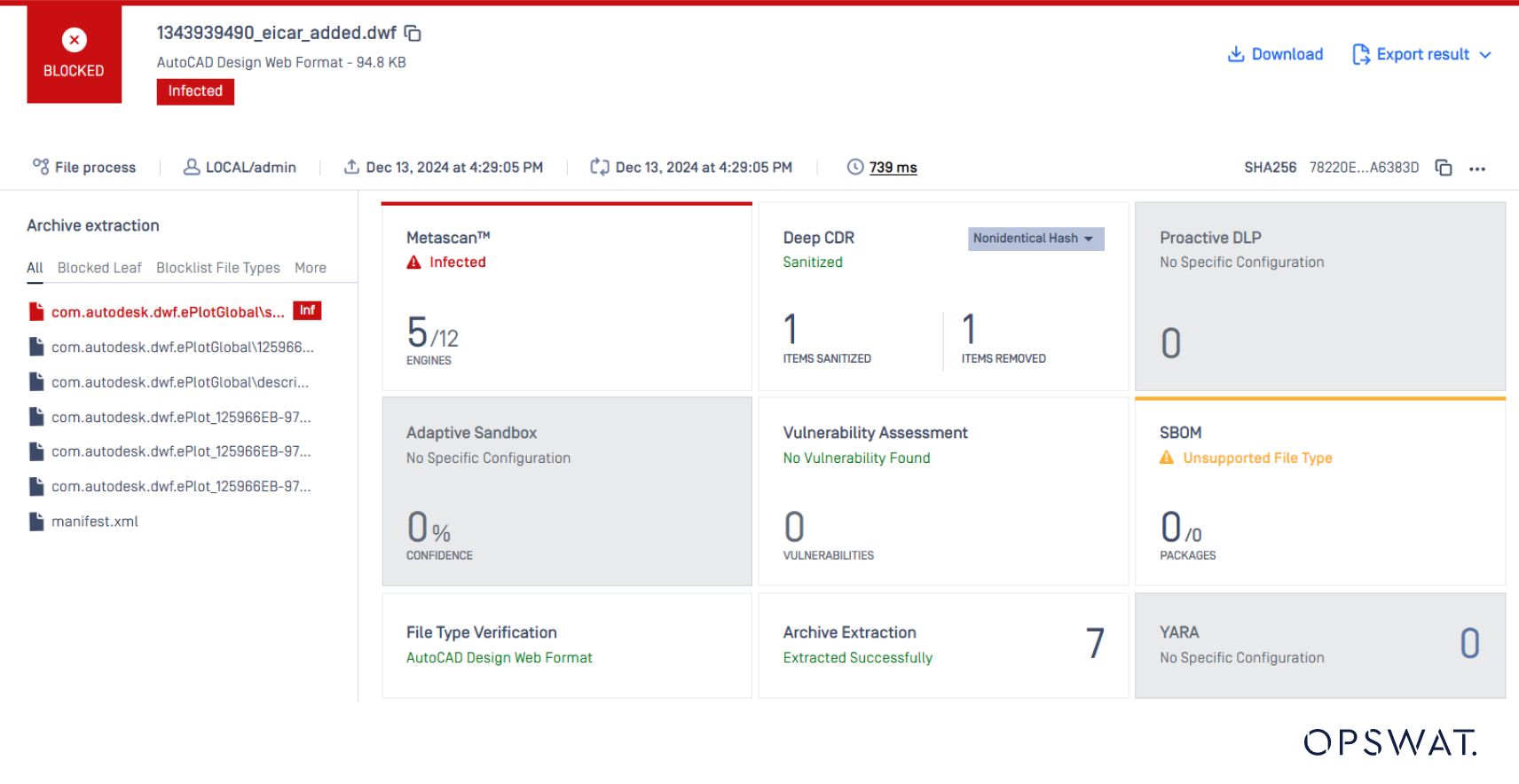

זיהוי איומים בתרחיש 2 באמצעות OPSWAT מנוע חילוץ ארכיון

5 מתוך 12 מנועי אנטי-וירוס פופולריים מזהים את האיום בתוך קובץ ה-.dwf.

מנוע חילוץ הארכיון מחלץ את הקובץ ומנתח את קבצי הקנן שלו.

כל הקבצים המקוננים שחולצו נסרקים שוב באמצעות Metascan, שם 9 מתוך 12 מנועי אנטי-וירוס מזהים את האיום.

אוֹדוֹת OPSWAT Core טכנולוגיות

מטאסקאן ™ Multiscanning

מטאסקאן Multiscanning היא טכנולוגיה מתקדמת לגילוי ומניעת איומים המגבירה את שיעורי הגילוי, מקצרת את זמני גילוי התפרצויות ומספקת חוסן לפתרונות אנטי-וירוס של ספק יחיד. מנוע אנטי-וירוס יחיד יכול לזהות 40%-80% מהתוכנות הזדוניות. OPSWAT Multiscanning מאפשר לך לסרוק קבצים עם למעלה מ-30 מנועי אנטי-וירוס, הן מקומיים והן בענן, כדי להשיג שיעורי זיהוי גבוהים מ-99%.

חילוץ ארכיון

זיהוי איומים בקבצים דחוסים, כגון .ZIP או .RAR, יכול להיות קשה בשל גודל הקובץ הגדול שלהם ויכולתם להסוות איומים נסתרים בארכיונים. MetaDefender מציע עיבוד מהיר של ארכיונים בכך שהוא מאפשר למנהלי מערכת לבצע טיפול בארכיון פעם אחת עבור כל סוג קובץ, במקום לדרוש מכל מנוע אנטי-וירוס להשתמש בשיטות טיפול בארכיון משלו. בנוסף, מנהלי מערכת יכולים להתאים אישית את אופן ביצוע סריקת הארכיון כדי להימנע מאיומים כמו פצצות ZIP.

טכנולוגיית Deep CDR™

פתרונות אנטי-וירוס מסורתיים מפספסים איומים לא ידועים. טכנולוגיית Deep CDR™ מבטלת אותם לחלוטין. כל קובץ מנוטרל ונוצר מחדש, מה שמבטיח שרק תוכן בטוח, נקי ושימושי יגיע למערכות שלך. על ידי התמקדות במניעה ולא רק בגילוי, טכנולוגיית Deep CDR™ משפרת את ההגנות מפני תוכנות זדוניות, ומגנה על ארגונים מפני התקפות מבוססות קבצים, כולל איומים ממוקדים. היא מנטרלת אובייקטים שעלולים להזיק בקבצים החוצים תעבורת רשת, דוא"ל, העלאות, הורדות ומדיה ניידת לפני שהם מגיעים לרשת שלך.

זיהוי איומים חמקניים בעזרת OPSWAT חילוץ ארכיון

גורמי איום הופכים לגמישים יותר ויותר בשיטות שלהם לחדור למערכות ולגנוב מידע רגיש. על ידי מינוף הכלים הנכונים לזיהוי וטיפול בפרצות, ארגונים יכולים למנוע יריבים אלה לקבל גישה לנתונים קריטיים ולנוע לרוחב בתוך הרשת. על ידי שימוש במנוע חילוץ ארכיונים רב העוצמה ב... MetaDefender Core , תוכלו לחזק את ההגנות שלכם מפני תוכנות זדוניות מוטמעות שעלולות להתחמק מכלי חילוץ מנועי אנטי-וירוס בודדים.