מה זה OT Security סקירה כללית ומושגים מרכזיים

אבטחת OT (טכנולוגיה תפעולית) מתייחסת לאסטרטגיות וטכנולוגיות המשמשות להגנה על מערכות תעשייתיות ורשתות בקרה כגון מערכות SCADA, HMIS, בקרים מתקדמים (PLC) וחומרה/תוכנה אחרות המזהות או גורמות לשינויים באמצעות ניטור ובקרה ישירים של התקנים פיזיים.

בניגוד למערכות IT מסורתיות, סביבות OT מנהלות תהליכים פיזיים במפעלי ייצור, רשתות חשמל, מתקני טיהור מים ותשתיות קריטיות אחרות. כדי להבין את המושגים הבסיסיים של אבטחת OT, עיינו במדריך המקיף שלנו בנושא מהי אבטחת OT . חשיבותה של אבטחת OT גדלה באופן דרמטי ככל שמתקנים תעשייתיים מגדילים את הקישוריות שלהם. סביבות ייצור מודרניות משלבות התקני IoT (האינטרנט של הדברים), מערכות ענן ויכולות ניטור מרחוק. קישוריות זו יוצרת וקטורי תקיפה חדשים שפושעי סייבר מנצלים באופן פעיל, בדומה לאתגרי אבטחת יישומים בסביבות IT מסורתיות.

אתגר מרכזי באבטחת סביבות OT הוא שרבות ממערכות אלו נבנו לפני עשרות שנים, תוך שימוש במכשירים ומכשירים מדור קודם שמעולם לא תוכננו תוך מחשבה על אבטחת סייבר. לעתים קרובות הן חסרות הגנות בסיסיות כגון הצפנה, אימות או פרוטוקולי תקשורת מאובטחים. וכדי להחמיר את המצב, מערכות אלו לרוב חסרות נראות, עם טלמטריה מוגבלת וללא רישום מרכזי, מה שמקשה ביותר על גילוי ותגובה לאיומים. זה מדאיג במיוחד מכיוון שמערכות OT עומדות בבסיס היבטים רבים של חיי היומיום שלנו ומתקפות סייבר המכוונות אליהן עלולות להוביל לתוצאות פיזיות חמורות - כגון הפסקות חשמל, שיבושים בשרשראות האספקה, זיהום מים או פגיעה בבטיחות הציבור.

סביבות OT נפוצות משתרעות על פני תעשיות מרובות. חברות אנרגיה מסתמכות על OT לייצור חשמל והפצה. חברות תשתית מנהלות טיפול במים והפצה באמצעות מערכות OT. מתקני ייצור משתמשים במערכות OT כדי לשלוט בקווי ייצור ותהליכי אבטחת איכות. רשתות תחבורה תלויות ב-OT לניהול תנועה ומערכות בטיחות.

OT Security לעומת אבטחת IT: הבדלים עיקריים

בעוד שאבטחת IT עוסקת בעיקר בעיבוד נתונים, תקשורת ותפעול עסקי, אבטחת OT מתמקדת בהגנה על מערכות ותהליכים פיזיים, כגון שסתומים, מנועים וקווי הרכבה המניעים תשתיות קריטיות וסביבות תעשייתיות.

למרות ששניהם שואפים להגן על מערכות ונתונים, סביבות OT מציגות מערך אתגרים ברור המושפע מהמציאות התפעולית שלהן:

- פעולות בזמן אמת דורשות זמן פעולה רציף וללא הפרעה. תיקוני אבטחה הדורשים השבתת מערכת יכולים לעצור את הייצור למשך שעות, מה שהופך גישות IT מסורתיות כמו אתחול מחדש תכוף ללא מעשיות.

- מערכות מדור קודם שהותקנו לפני עשרות שנים מפעילות מערכות הפעלה מיושנות שכבר אינן מקבלות תמיכה של ספקים או תיקוני אבטחה, מה שהופך אותן לפגיעות מאוד לניצול לרעה ידוע.

- שדרוג דורש השקעות הון משמעותיות ושיבוש תפעולי.

- פרוטוקולים קנייניים רבים לא תוכננו תוך מחשבה על אבטחה, מה שהופך אותם לפגיעים להתקפות. כלי אבטחת IT סטנדרטיים לרוב אינם תומכים בפרוטוקולי תקשורת תעשייתיים מיוחדים אלה.

- חששות בטיחותיים פירושם כי בקרות אבטחה לעולם לא צריכות לפגוע בבטיחות התפעולית או ליצור תנאים מסוכנים לעובדים ולציבור.

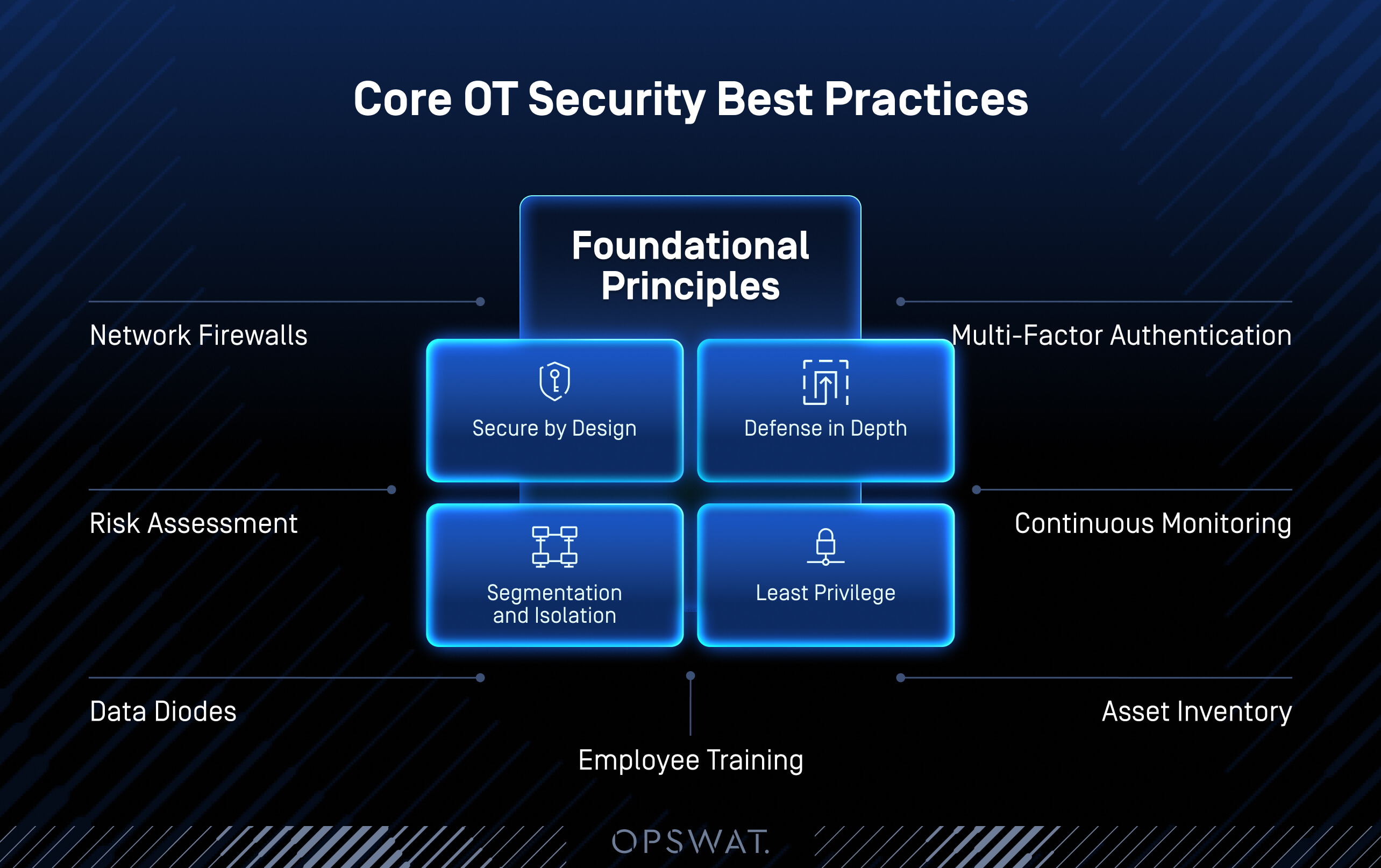

Core OT Security עקרונות ושיטות עבודה מומלצים

יישום אבטחת OT יעילה דורש הבנה הן של עקרונות יסוד והן של שיטות יישום מעשיות. אלה פועלים יחד ליצירת תוכניות אבטחת סייבר חזקות ב-OT.

עקרונות יסוד

- הגנה לעומק: שכבות מרובות של בקרות אבטחה להגנה מפני וקטורי תקיפה שונים.

- פילוח ובידוד: הפרדת רשתות OT מרשתות IT ובידוד מערכות קריטיות.

- Secure מובנית: בניית אבטחה במערכות OT מהיסוד במקום להוסיף אותה מאוחר יותר.

- הרשאות מינימליות: מתן גישה מינימלית למשתמשים ולמערכות בלבד הנדרשת לתפקודם.

שיטות עבודה מומלצות

- חומות אש ברשת: פריסת חומות אש בין אזורי IT ו-OT כדי לשלוט בזרימת התעבורה.

- הערכת סיכונים: יש להעריך באופן קבוע פגיעויות ואיומים על סביבות OT.

- דיודות נתונים: השתמשו בשערים חד כיווניים לתקשורת חד-כיוונית מאובטחת.

- אימות רב-גורמי: בקרות גישה חזקות מסייעות לשמור על הרשאות מתאימות ולמנוע פרצות נתונים נרחבות שעלולות לנבוע מפריצות לאישורים.

- ניטור רציף: יכולות זיהוי ותגובה לאיומים בזמן אמת.

- מלאי נכסים: שמור על נראות מקיפה של כל מכשירי ומערכות ה-OT.

- הדרכת עובדים: התייחסו לאלמנט האנושי באמצעות תוכניות מודעות לאבטחה.

פילוח רשתות ומודל הייחוס של פרדו

פילוח רשתות מחלק מערכות לאזורים כדי למנוע תנועה רוחבית על ידי תוקפים. מודל פרדו הוא מסגרת מבוססת היטב המתארת חמש רמות של רשתות OT, החל מתהליכים פיזיים ברמה 0 ועד מערכות ארגוניות ברמה 5. הוא אוכף בידוד בין שכבות OT ו-IT.

מודל פרדו ממליץ ליישם בקרות אבטחה בין כל רמה. חומות אש, מערכות גילוי חדירות ובקרות גישה בגבולות אלה יוצרות הגנה מעמיקה.

עקרונות אפס אמון בסביבות OT

ארכיטקטורת אפס אמון מניחה שאיומים יכולים לנבוע מכל מקום, כולל בתוך היקף הרשת. גישה זו דורשת אימות מתמשך של כל משתמש ומכשיר המנסים לגשת למערכות OT.

- גישה עם הרשאות מינימליות מבטיחה שמשתמשים ומערכות יקבלו רק את ההרשאות המינימליות הדרושות לתפקודם.

- אימות רציף עוקב אחר התנהגות המשתמשים והמערכת לאורך כל הגלישה שלהם. פעילויות חריגות מפעילות דרישות אימות נוספות כגון MFA (אימות רב-גורמי) או הגבלות גישה.

ניטור מתמשך וזיהוי איומים

ניטור מתמשך מספק נראות בזמן אמת על פעילויות רשת ה-OT והתנהגות המערכת. יכולת זו מאפשרת זיהוי מוקדם של איומים ותגובה מהירה לאירועי אבטחה.

מערכות SIEM (ניהול מידע ואירועי אבטחה) אוספות ומנתחות נתוני אבטחה ממקורות מרובים. פלטפורמות אלו מקשרות אירועים כדי לזהות איומים פוטנציאליים ולאוטומטי פעולות תגובה ראשוניות.

מערכות IDPS (Intrusion Detection and Prevention Systems) מנטרות את תעבורת הרשת לאיתור פעילויות חשודות. מערכות אלו יכולות לזהות דפוסי תקיפה ידועים ולחסום תעבורה זדונית באופן אוטומטי.

ניהול חשיפה מתמשך לאיומים (CTEM) מספק הערכה מתמשכת של נוף האיומים של הארגון. גישה זו מסייעת לתעדף מאמצי אבטחה על סמך רמות הסיכון הנוכחיות ומודיעין איומים.

מודעות והכשרת עובדים

טעויות אנוש הן גורם מוביל לפריצות אבטחה במערכות OT. שיטות עבודה מומלצות כוללות:

- ביצוע הכשרות קבועות בנושא היגיינת סייבר.

- סימולציה של ניסיונות פישינג.

- יצירת תרגילי תגובה לאירועים ספציפיים ל-OT.

OT Security מסגרות, תקנים ותאימות רגולטורית

מסגרות מבוססות כגון IEC 62443, מסגרת אבטחת הסייבר של NIST, ותקני רגולציה כמו NERC CIP מספקים גישות מובנות לאבטחת סביבות OT. הנחיות אלו מסייעות לארגונים לפתח תוכניות אבטחה מקיפות העומדות בדרישות התעשייה ובחובות תאימות רגולטוריות.

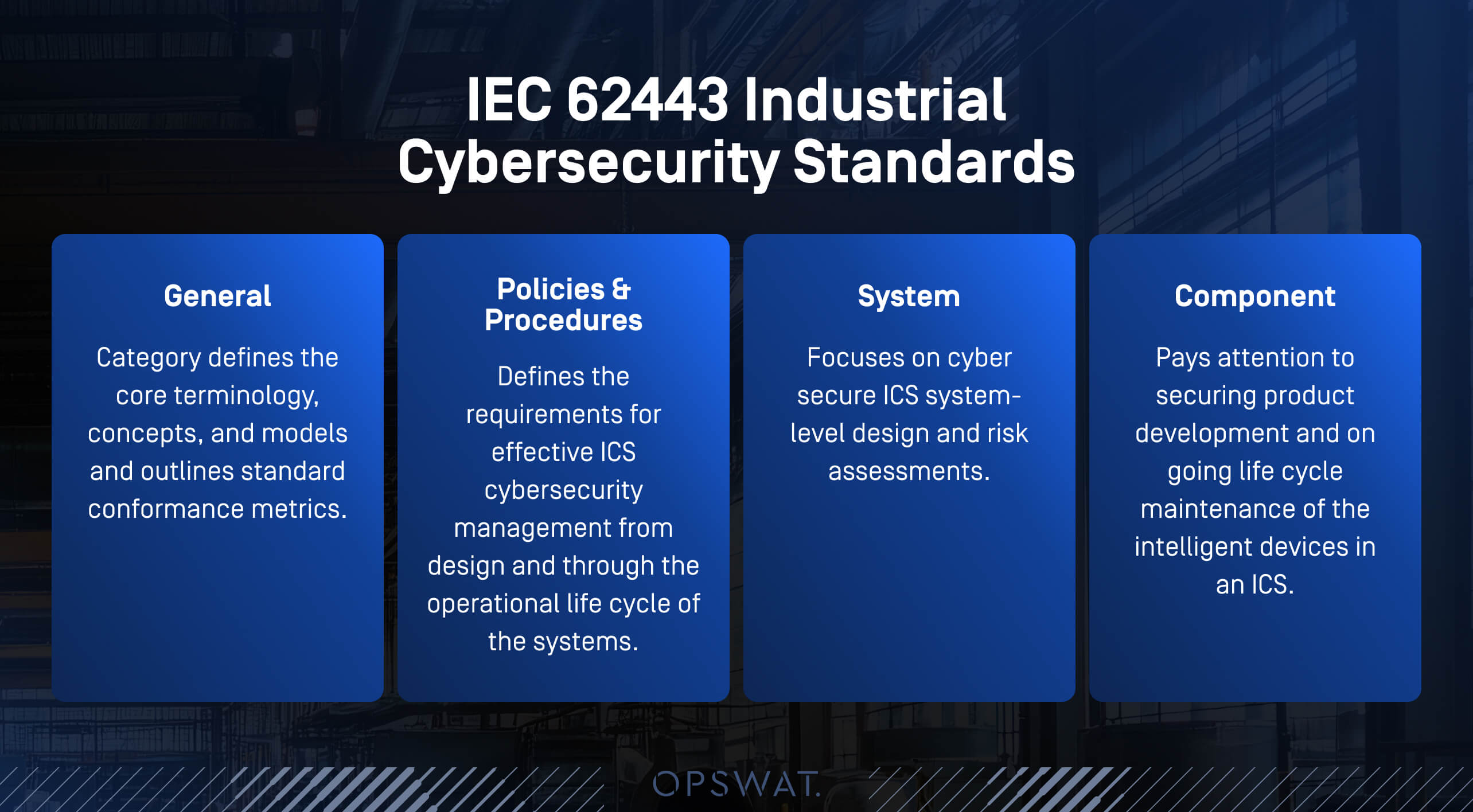

IEC 62443: הגלובלי OT Security תֶקֶן

IEC 62443 מייצג את התקן הבינלאומי המקיף ביותר לאבטחת OT, והוא מתייחס לאבטחה לאורך כל מחזור החיים של מערכות אוטומציה ובקרה תעשייתיות.

- הערכת סיכונים באופן שיטתי.

- החלת רמות אבטחה על רכיבי OT.

- הבטחת אבטחה לאורך כל מחזור חיי הנכס.

מסמכים כלליים מספקים מושגים וטרמינולוגיה בסיסית. מסמכי מדיניות ונהלים עוסקים בניהול אבטחה ארגוני. מסמכי מערכת מכסים דרישות אבטחה טכניות. מסמכי רכיבים מפרטים דרישות אבטחה עבור רכיבי מערכת בודדים.

מסגרת אבטחת הסייבר של NIST עבור OT

מסגרת אבטחת הסייבר של NIST מציעה גישה מבוססת סיכונים לאבטחת סייבר המשתלבת ביעילות עם סביבות OT, ומספקת שפה משותפת לדיון בסיכוני אבטחת סייבר ואסטרטגיות הפחתה.

- שכבות יישום מותאמות אישית עבור OT/ICS.

- שילוב עם הערכת סיכונים ותכנון המשכיות עסקית.

- התאמה ליעדי ההגנה הלאומיים על תשתיות קריטיות.

NERC CIP: תקן רגולטורי למגזר החשמל בצפון אמריקה

תקני ההגנה על תשתיות קריטיות (NERC CIP) של תאגיד אמינות החשמל של צפון אמריקה הם חובה עבור גופים המפעילים את מערכת החשמל בכמות גדולה בצפון אמריקה. תקנים אלה מתמקדים ספציפית באבטחת נכסי סייבר החיוניים לאספקת חשמל אמינה.

יישום OT Security רשימת בדיקה שלב אחר שלב

יישום מוצלח של אבטחת OT דורש תכנון וביצוע שיטתיים. רשימת תיוג מקיפה זו מנחה ארגונים בשלבי יישום חיוניים של אבטחה.

תוכניות אבטחה יעילות של OT מתחילות במלאי נכסים יסודי והערכת סיכונים. ארגונים חייבים להבין אילו מערכות עליהם להגן לפני יישום בקרות אבטחה.

הקשחת המערכת מסירה שירותים ותצורות מיותרים שעלולים לספק וקטורי תקיפה. תהליך זה כולל השבתת פורטים שאינם בשימוש, החלת תיקוני אבטחה ותצורה של פרוטוקולי תקשורת מאובטחים.

ניהול תיקונים שומר על אבטחת המערכת באמצעות עדכונים שוטפים תוך מזעור הפרעות תפעוליות. תהליך זה דורש תכנון קפדני כדי לאזן בין צרכי אבטחה לדרישות תפעוליות.

תכנון תגובה לאירועים מכין ארגונים להגיב ביעילות לאירועי אבטחה. תוכניות מפותחות היטב ממזערות נזקים ומפחיתות את זמן ההתאוששות כאשר מתרחשים אירועים.

OT Security רשימת בדיקה: צעדים חיוניים

- זיהוי וביצוע מלאי של כל נכסי ומכשירי ה-OT.

- ביצוע הערכת סיכונים המבוססים על קריטיות הנכס ונוף האיומים.

- הקשחת מערכות על ידי השבתת פורטים, שירותים ופרוטוקולים מיותרים.

- הטמע בקרת גישה עם הרשאות ואימות מבוססי תפקידים.

- הטמעת Patch Management ותחזוקה של מערכות מעקב אחר פגיעויות.

- ניטור וזיהוי איומים באמצעות מעקב רשת רציף.

- שלוט בזרימת הנתונים בין רשתות IT ו-OT עם פילוח נכון.

- פיתוח ובדיקה של נהלי תגובה מקיפים לאירועים.

- הבטחת המשכיות עסקית בעזרת אסטרטגיות גיבוי ואחסון נתונים ארגוני מאובטח.

- הכשרה ויצירת מודעות בקרב הצוות בנוגע לנהלי אבטחת OT.

- בצע ביקורות וסקירות אבטחה שוטפות לשיפור מתמיד.

הקשחת מערכת בסביבות OT

הקשחת המערכת מפחיתה את משטח ההתקפה של מערכות OT על ידי הסרת תכונות ושירותים מיותרים.

השבתת פרוטוקולים מדור קודם אלא אם כן הדבר נדרש לחלוטין

מערכות OT רבות עדיין תומכות בפרוטוקולי תקשורת מיושנים כמו Telnet, FTP או SMBv1, אשר חסרים הצפנה ופגיעים לניצול לרעה ידוע. אלא אם כן פרוטוקולים אלה חיוניים להפעלת ציוד מדור קודם, יש להשביתם או להחליפם בחלופות מאובטחות כגון SSH או SFTP.

החלת קושחה ותיקוני אבטחה שאושרו על ידי הספק

פיתוח תהליך ניהול תיקונים בתיאום עם ספקי ציוד לבדיקה ופריסת עדכונים במהלך חלונות תחזוקה מתוזמנים.

הגדרה Secure הגדרות ברירת מחדל

מנהלי OT צריכים לשנות סיסמאות ברירת מחדל, להשבית שירותים ופורטים שאינם בשימוש ולאכוף אימות חזק. Secure תצורות צריכות להיות תואמות גם לאמות מידה מוכרות, כגון אלה של CIS (מרכז אבטחת האינטרנט).

אבטחה פיזית

ארגונים המשתמשים במדיה נשלפת או בקיוסקים צריכים ליישם שיטות עבודה מומלצות לאבטחת מדיה כדי למנוע חדירת תוכנות זדוניות דרך מכשירים פיזיים.

OT Security אדריכלות ומגמות מתפתחות

ארכיטקטורות אבטחה מודרניות של OT מדגישות אסטרטגיות הגנה מעמיקה המספקות שכבות מרובות של הגנה. ארכיטקטורות אלו מתחשבות הן בדרישות אבטחת סייבר והן בדרישות בטיחות לאורך כל תהליך התכנון.

אתגרי אינטגרציה מתעוררים כאשר ארגונים מחברים מערכות OT לשירותי IIoT וענן. חיבורים אלה מספקים יתרונות תפעוליים אך יוצרים סיכוני אבטחה חדשים הדורשים ניהול זהיר. ארגונים המיישמים קישוריות ענן צריכים לפעול לפי שיטות עבודה מומלצות לאבטחת יישומי ענן כדי להגן על נתוני ומערכות ה-OT שלהם.

מגמות עתידיות באבטחת OT כוללות התכנסות בין IT ל-OT , זיהוי איומים המונע על ידי בינה מלאכותית ושיפורים המונעים על ידי תאימות. אוטומציה תייעל משימות שגרתיות, בעוד מאמצי האבטחה יעברו להגנה על ענן, קצה ו-CPS.

אַבטָחָה Industrial IoT בסביבות OT

IIoT ( Industrial התקני האינטרנט של הדברים) מביאים קישוריות ובינה לסביבות OT מסורתיות. התקנים אלה אוספים נתונים תפעוליים, מאפשרים ניטור מרחוק ותומכים בתוכניות תחזוקה חזויה.

סיכוני IIoT ייחודיים נובעים משילוב של גישה פיזית, קישוריות רשת ויכולות אבטחה מוגבלות לעיתים קרובות. להתקני IIoT רבים חסרות תכונות אבטחה חזקות עקב אילוצי עלות וסדרי עדיפויות עיצוביים המתמקדים בפונקציונליות.

שיטות עבודה מומלצות:

- בידוד התקני IIoT באמצעות חומות אש ו-VLAN.

- השתמש באימות והצפנה של המכשיר.

- ניטור פעילות IIoT לאיתור אנומליות.

ארגונים צריכים גם ליישם אמצעי אבטחת קבצים כדי להגן על נתונים תפעוליים רגישים הן במצב מנוחה והן במעבר.

OT Security אדריכלות: עקרונות עיצוב

ארכיטקטורת אבטחה יעילה של OT עוקבת אחר עקרונות עיצוב מבוססים המטפלים בדרישות הייחודיות של סביבות טכנולוגיות תפעוליות. אסטרטגיות הגנה מרובדות מספקות בקרות אבטחה מרובות ברמות שונות של הארכיטקטורה, ומבטיחות שאם בקרה אחת נכשלת, אחרות ימשיכו לספק הגנה. חוסן ויתירות מבטיחים שבקרות אבטחה אינן פוגעות בזמינות התפעולית וממשיכות לתפקד גם כאשר רכיבים בודדים נכשלים או מותקפים.

השוואה OT Security כלים ויכולות

בחירת כלי אבטחה מתאימים ל-OT דורשת הבנה שאין פתרון יחיד שיכול לענות ביעילות על כל צרכי אבטחת הטכנולוגיה התפעולית. הגנה מקיפה על OT דורשת יכולות מיוחדות מרובות הפועלות יחד כפלטפורמה משולבת.

שְׁלוֹשָׁה Core יכולות של OT Security כְּלִי

גילוי ומלאי נכסים מספקים נראות לכל מערכות ה-OT והמכשירים. יכולת זו מזהה באופן אוטומטי מכשירים מחוברים, מקטלגת את מאפייניהם ומתחזקת מלאי נכסים מדויק. על ידי הצעת יכולות מקיפות של גילוי נכסים, ניטור רשת, מלאי וניהול תיקונים, OPSWAT של MetaDefender OT Security מספק נראות ושליטה ללא תחרות.

זיהוי ותגובה אקטיביים לאיומים מזהים אירועי אבטחה פוטנציאליים ומאפשרים תגובה מהירה. MetaDefender Industrial Firewall ו MetaDefender OT Security לעבוד במקביל כדי לנטר את תעבורת הרשת, התנהגות המערכת ופעילות המשתמשים ולהגן על רשתות תפעול ובקרת תהליכים.

Secure גישה מרחוק והרשאות מפורטות מבטיחות שרק משתמשים מורשים יוכלו לגשת למערכות OT קריטיות דרך ערוצים מבוקרים ומאובטחים. שלא כמו VPN מסורתיים, MetaDefender OT Access מגן על נקודות קצה של OT על ידי יישום AD Server אימות וחיבורי חומת אש יוצאים בלבד. יחד עם MetaDefender Endpoint Gateway, המערכת מבודדת נכסי OT ו-IT כדי להבטיח גישה מבוקרת לתשתיות קריטיות.

הגנה על מערכות OT וסייבר-פיזיות קריטיות

עבור ארגונים המחפשים כיסוי אבטחה מלא של OT, MetaDefender של OPSWAT להגנת OT ו-CPS יכול להגן באופן יזום מפני איומים מתמשכים מתקדמים ופגיעויות יום-אפס, תוך שמירה על ביצועים ובטיחות אופטימליים. על ידי מינוף פתרון מודולרי ומגובש המשלב נראות נכסים, הגנת רשת, גישה מרחוק מאובטחת והעברת נתונים בטוחה, אתם מקבלים את הכלים לאבטחת סביבות OT ו-CPS ולעמוד בביטחון באתגרים המתפתחים של נוף האיומים של ימינו.

שאלות נפוצות (FAQs)

ש: מהי אבטחת OT? | אבטחת OT מגנה על מערכות טכנולוגיה תפעוליות השולטות בתהליכים פיזיים בסביבות תעשייתיות. זה כולל בקרי לוגיקה ניתנים לתכנות (PLC), מערכות בקרה ורכישת נתונים (SCADA) ומערכות בקרה מבוזרות (DCS) המשמשות במגזרי הייצור, האנרגיה, התשתיות והתחבורה. |

ש: מהן שיטות העבודה המומלצות בתחום אבטחת OT? | שיטות עבודה מומלצות עיקריות כוללות פילוח רשת, עקרונות אפס אמון, בקרות גישה, ניטור בזמן אמת והדרכת עובדים. |

ש: מהם תקני האבטחה העיקריים של OT? | תקני אבטחת OT עיקריים כוללים את IEC 62443 (התקן העולמי לאבטחת אוטומציה תעשייתית), את מסגרת אבטחת הסייבר של NIST (גישה מבוססת סיכונים) ואת ISO 27001 (ניהול אבטחת מידע). |

ש: מהן שלוש היכולות המרכזיות של כלי אבטחת OT? | שלוש היכולות המרכזיות הן גילוי ומלאי נכסים (זיהוי וקטלוג של כל מערכות ה-OT), זיהוי ותגובה לאיומים (ניטור אירועי אבטחה ומתן אפשרות לתגובה מהירה), ואכיפת מדיניות ותאימות (הבטחת פעולת המערכות בהתאם למדיניות ותקנות האבטחה). |

ש: מהן מדיניות אבטחת OT? | מדיניות המגדירה כיצד יש לגשת למערכות OT, לנטר אותן ולתחזק אותן כדי למזער סיכונים. |

ש: מהו הסטנדרט לאבטחת OT? | תקן IEC 62443 מוכר באופן נרחב כתקן אבטחת OT עולמי. הוא מתייחס לאבטחה לאורך כל מחזור החיים של מערכות אוטומציה ובקרה תעשייתיות, ומספק דרישות מפורטות עבור רמות אבטחה ורכיבי מערכת שונים. |

ש: מהן דרישות הקשחת המערכת עבור סביבת OT? | השבתת שירותים שאינם בשימוש, אכיפת פרוטוקולים מאובטחים ויישום קבוע של תיקונים. |

ש: כיצד לבצע אבטחת OT? | על ידי ביצוע אסטרטגיה רב-שכבתית הכוללת מלאי נכסים, הערכת סיכונים, הקשחת מערכת וניטור איומים בזמן אמת. |