ארגונים מכל הגדלים מאחסנים מידע רגיש - החל מרישומים פיננסיים ועד קניין רוחני - והגנה על סוגי נתונים אלה היא קריטית. לרוע המזל, איומי סייבר מתפתחים כל הזמן, והישארות צעד אחד קדימה דורשת ערנות ואמצעים פרואקטיביים.

הנה כמה מסיכוני אבטחת אחסון נתונים ונקודות עיוורות הנפוצות ביותר שעלולות לסכן ארגונים, החל משיבוש עסקי ועד נזק פיננסי ותדמיתי. בנוסף, אנו ממליצים על פתרונות מקבילים שארגונים יכולים לשלב באסטרטגיית אבטחת הסייבר שלהם לשנת 2024 כדי לצמצם סיכונים אלה:

1. תוכנה זדונית

תוכנות זדוניות מהוות איום משמעותי על אבטחת הנתונים המאוחסנים הן בסביבות מקומיות והן בענן . בעוד ששיטות התקיפה עשויות להיות שונות בין השתיים, ההשלכות של אירוע פרצת נתונים יכולות להיות הרסניות באותה מידה.

כ -450,000 מקרים חדשים של תוכנות זדוניות מתגלים מדי יום , מה שמשמש כאזהרה משמעותית לכל הארגונים לשיפור מוכנותם לאיומים מתעוררים. קבצים באחסון מנוצלים לעתים קרובות על ידי תוקפים כדי להעביר תוכנות זדוניות חשאיות. זה מאפשר לתוקפים לנוע לרוחב בתוך תשתית האחסון, ולסכן את הנכסים הדיגיטליים והנתונים הרגישים של הארגונים.

פתרונות

Multiscanning

מנוע אנטי-וירוס יחיד יכול לזהות 4% עד 76% מתוכנות זדוניות, מה שמקל על קבצים זדוניים לחמוק בין הכיסאות. OPSWAT Multiscanning משלב את העוצמה של למעלה מ-30 מנועי אנטי-וירוס מקומיים ובענן, ומגביר את שיעורי הזיהוי לכמעט 100%.

ניקוי קבצים

אל תסמכו על קובץ. טכנולוגיית Deep CDR™ (Content Disarm and Reconstruction) מנקה יותר מ-150 סוגי קבצים, ומנקה באופן רקורסיבי ארכיונים מקוננים מרובי רמות, ועוזרת לארגונים למנוע התקפות יום אפס.

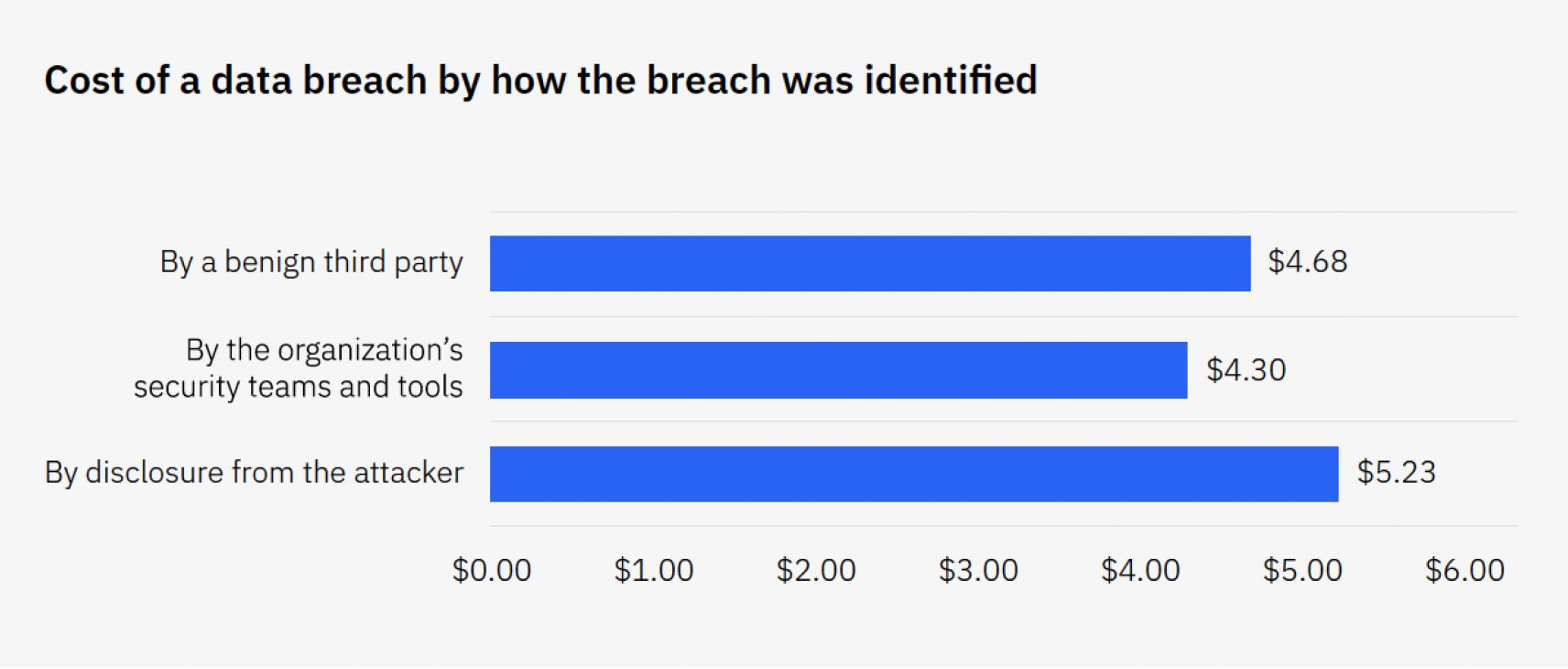

2. פרצות נתונים

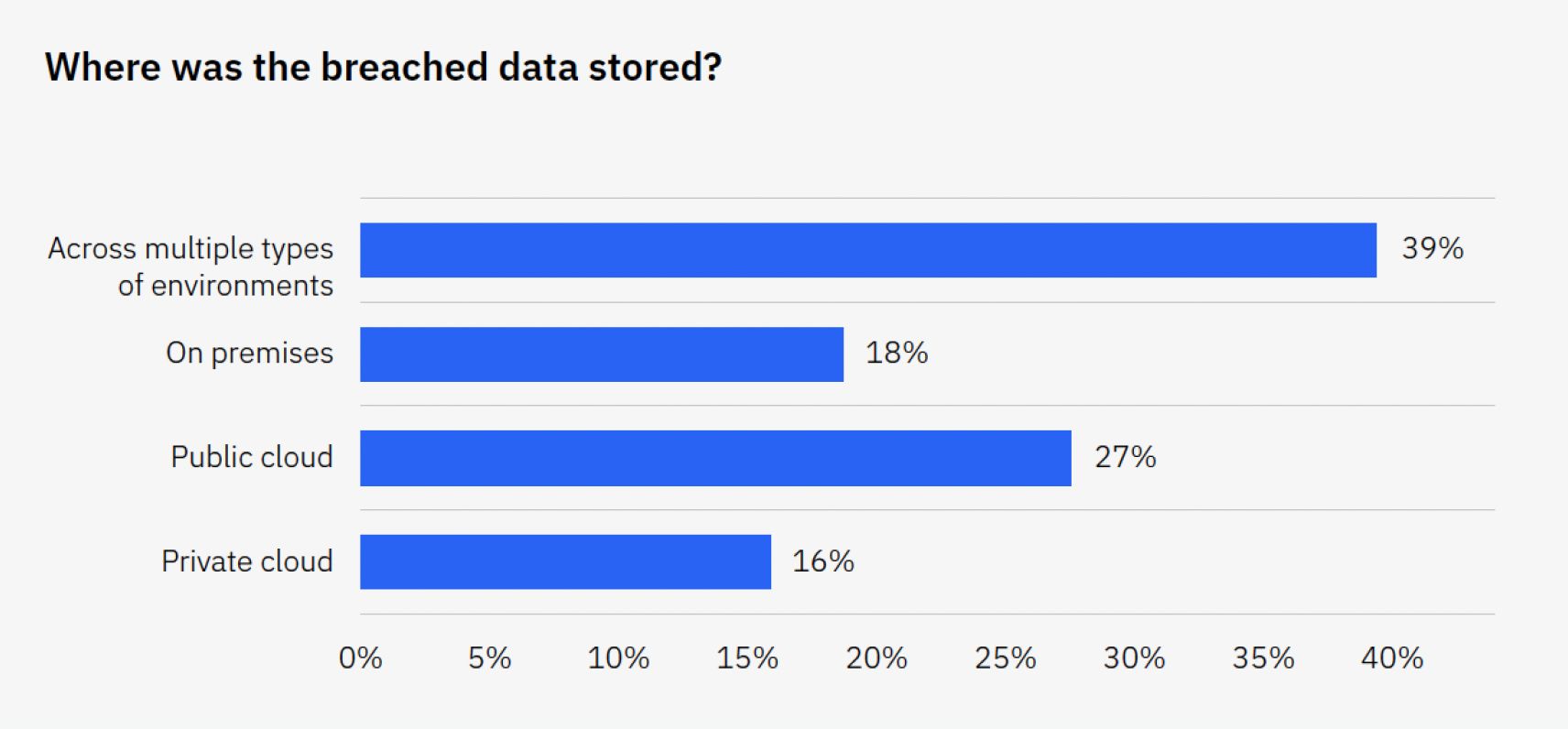

הסיכון של ארגון לפריצת נתונים מושפע ישירות מסוג האחסון בו נעשה שימוש. Cloud ספקי אחסון בדרך כלל נוקטים באמצעי אבטחה חזקים, אך הם אינם חסינים מפני תקלות. מערכות אחסון נתונים מקומיות יכולות גם הן להיות מאובטחות, אך הן עלולות להיות פגיעות יותר אם הן לא מנוהלות כראוי.

ארגונים מאמצים יותר ויותר גישת אחסון מרובת סביבות, מפזרת נתונים על פני תשתיות מקומיות, עננים ציבוריים ועננים פרטיים. אסטרטגיה היברידית זו מציעה מדרגיות, יתירות וחסכון בעלות, אך מגיעה עם סיכון מוגבר לפריצות נתונים עקב אופיו המפוזר של המידע.

עלות פרצות נתונים בסביבות מרובות הגיעה ל-4.75 מיליון דולר , ועברה ב -6.5% את העלות הממוצעת של פרצת נתונים של 4.45 מיליון דולר .

פתרונות

מניעת אובדן נתונים (DLP)

טכנולוגיית מניעת אובדן נתונים (DLP) מזהה וחוסמת נתונים רגישים, נתונים שאינם תואמים למדיניות ונתונים סודיים בקבצים, מלהגיע או לצאת ממערכות הארגון. כדי לקחת את זה לשלב הבא, OPSWAT Proactive DLP מבצעת הסרה אוטומטית של מידע רגיש, בין אם מבוסס טקסט או מבוסס תמונה.

גיבוי ושחזור

שמרו על גיבויים מאובטחים וסדירים כדי לאפשר התאוששות מהירה במקרה של התקפות בלתי צפויות.

3. תצורה שגויה וגישה בלתי מורשית

כפי שצוין על ידי הסוכנות לביטחון לאומי (NSA), תצורות שגויות בענן הן פגיעות הענן הנפוצה ביותר, וניתן לנצל אותן על ידי האקרים כדי לגשת לנתונים ושירותים בענן. שגיאות תצורה עקב הרשאות שגויות שניתנו, תצורות ברירת מחדל שלא השתנו והגדרות אבטחה המנוהלות בצורה גרועה עלולות לחשוף נתונים או שירותים רגישים.

פתרונות

4. ממשקי API לא מאובטחים

האקרים מנצלים חולשות בממשקי API כדי לקבל גישה לא מורשית, להתערב בנתונים ולהשתיל קוד זדוני בתצורות ענן. הן משתמשי קצה, שניגשים לשירותי ענן דרך ממשקי API, והן עסקים, המסתמכים על חילופי נתונים מאובטחים, מתמודדים עם סיכונים אלה. עם השימוש הגובר בממשקי API בתכנות, אבטחת ממשקי API היא קריטית בהפחתת וקטורי תקיפה נפוצים, כמו החדרת קוד וניצול פגיעויות בבקרות גישה ורכיבים מיושנים.

פתרונות

5. איומים מבפנים

עובדים ממורמרים או גורמים פנימיים זדוניים עלולים להוות סיכון אבטחה משמעותי. דו"ח חקירת פרצות נתונים של Verizon לשנת 2023 גילה כי 99% מהפרצות הכרוכות בניצול לרעה של הרשאות בוצעו על ידי גורמים פנימיים.

פתרונות

6. הצפנת נתונים לא מספקת

הצפנת נתונים לא מספקת באחסון ענן מתרחשת כאשר מידע אינו מוגן כראוי במהלך העברה או אחסון, מה שמותיר אותו פגיע לגישה בלתי מורשית. חוסר הצפנה מהווה סיכונים משמעותיים, כולל כניסה בלתי מורשית, יירוט במהלך העברת נתונים, פגיעה בסודיות, מניפולציה של נתונים ואי עמידה בתקנות.

פתרונות

Server הצפנה בצד

הצפנ את כל הנתונים הרגישים במנוחה ובמעבר באמצעות אלגוריתמי הצפנה חזקים כמו AES-256.

מַסְקָנָה

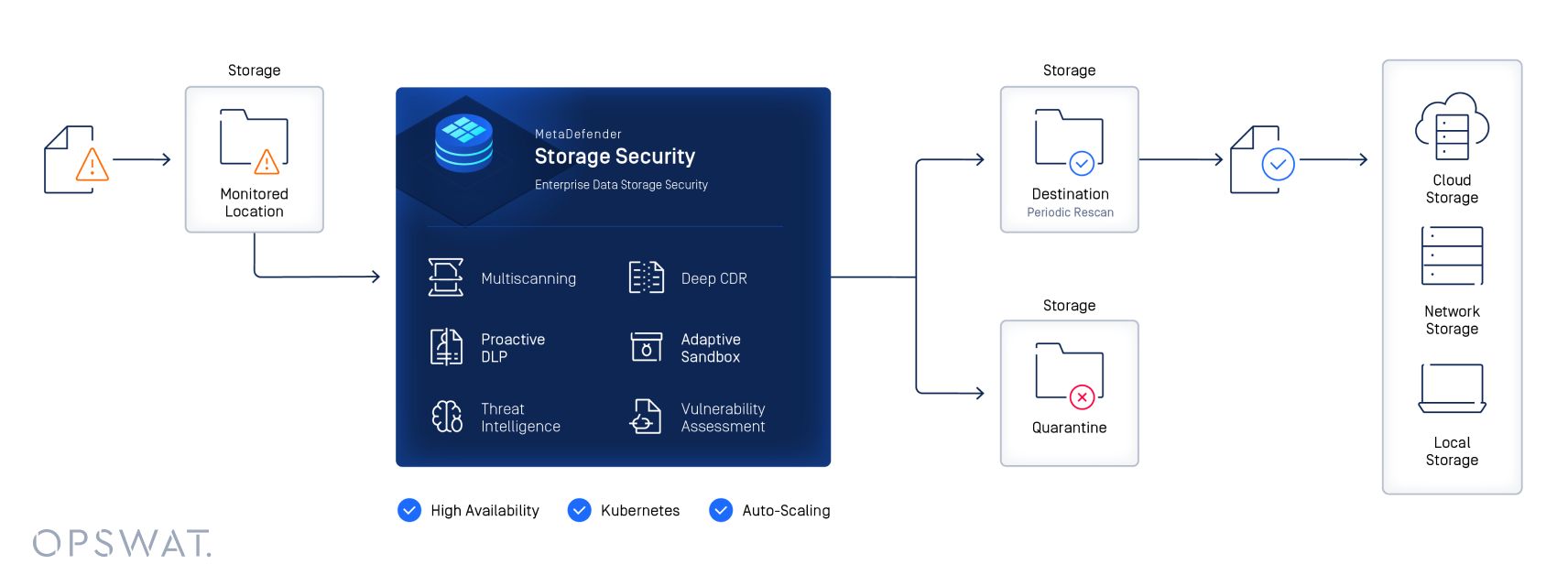

ניווט בין פתרונות בודדים אלה יכול להיות מורכב. OPSWAT MetaDefender Storage Security מציעה פלטפורמה מאוחדת המפשטת את אבטחת הנתונים על ידי שילוב חלק עם פתרונות אחסון מקומיים וענן מובילים.

MetaDefender Storage Security משפר את מצב האבטחה של הארגון שלך בעזרת אסטרטגיית הגנה רב-שכבתית, שהיא קריטית כדי להישאר צעד אחד קדימה מול איומים ידועים ולא ידועים.

למידע נוסף על איך להגן על אחסון הקבצים שלך בעזרת OPSWAT טכנולוגיות.